/https://www.ilsoftware.it/app/uploads/2023/05/img_15562.jpg)

Check Point ha messo a nudo un grave problema di sicurezza che riguarda i principali riproduttori multimediali.

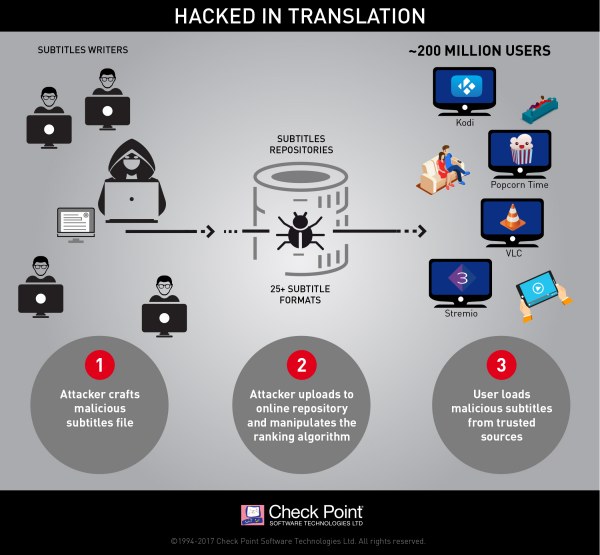

La minaccia è di grave entità perché consente di sferrare attacchi utilizzando file che vengono percepiti dagli utenti come del tutto innocui: quelli contenenti i sottotitoli dei film.

Come spiegano i ricercatori, caricando i sottotitoli di un film con programmi come VLC, Kodi (XBMC), Popcorn Time e Stremio potrebbe verificarsi anche l’esecuzione di codice dannoso. È sufficiente che un aggressore inserisca del codice malevolo all’interno di un file contenente sottotitoli per provocarne l’esecuzione sul sistema della vittima.

Il problema di sicurezza affonda le sue radici nelle modalità con cui VLC, Kodi (XBMC), Popcorn Time e Stremio effettuano il parsing del contenuto dei file coi sottotitoli.

Attualmente vengono infatti utilizzati ben 25 diversi formati per la visualizzazione dei sottotitoli, tutti con caratteristiche e capacità uniche. Questo ecosistema frammentato, combinato con gli scarsi controlli di sicurezza che svolgono i software citati, aprono scenari di enorme interesse per i malintenzionati.

Check Point mette in evidenza che, almeno allo stato attuale, questi tipi di attacchi passano inosservati alle soluzioni di sicurezza installate sul sistema e non vengono individuate dagli strumenti di difesa di tipo convenzionale.

Come di vede nel video dimostrativo che pubblichiamo di seguito, un aggressore può prendere pieno controllo del sistema dell’utente dopo che questi ha aperto il file dei sottotitoli malevolo.

Nell’esempio sono stati presi in considerazione Popcorn Time e Kodi ma il problema riguarda anche gli altri software. Come si vede, viene eseguita la versione portabile del software di controllo remoto TightVNC ma l’aggressione potrebbe eseguire qualunque altra applicazione.

I ricercatori di Check Point hanno diffuso la notizia solamente dopo che le vulnerabilità sono state risolte in tutti i programmi citati.

Per non correre rischi, quindi, il suggerimento è quello di aggiornare VLC alla versione 2.2.5.1 o successive e Stremio a quella pubblicata sul sito ufficiale. Kodi sta invece per distribuire la versione corretta.

/https://www.ilsoftware.it/app/uploads/2024/04/Offerta-Trend-Casa-FineTutela-68.png)

/https://www.ilsoftware.it/app/uploads/2024/04/Offerta-Trend-Casa-FineTutela-65.png)

/https://www.ilsoftware.it/app/uploads/2024/03/Progetto-senza-titolo-4-1.jpg)

/https://www.ilsoftware.it/app/uploads/2023/07/infostealer-malware.jpg)