Non c’è pace, ultimamente, per il robottino verde. I tecnici di Trend Micro hanno infatti scoperto una nuova e pericolosa vulnerabilità in Android.

Dopo quella individuata nella libreria Stagefright (Vulnerabilità Android: ancora su Stagefright; Proteggere Android dall’attacco Stagefright) e quella identificata nel servizio mediaserver (Vulnerabilità in Android mette ko il dispositivo mobile), gli esperti di Trend Micro hanno lanciato l’allerta circa la presenza di un’ulteriore lacuna nel mediaserver di Android.

Il componente AudioEffect del servizio mediaserver di Android contiene una falla di sicurezza che può consentire, ad un’app malevola, di eseguire codice nocivo sul dispositivo mobile guadagnando i privilegi più elevati.

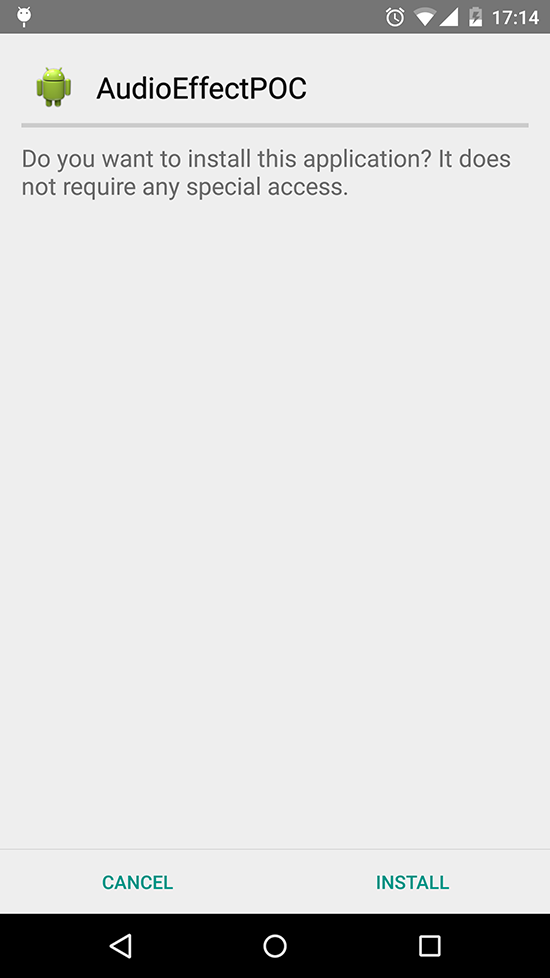

Affinché l’aggressione vada in porto, un malintenzionato deve semplicemente limitarsi a spronare l’utente ad installare un’app dannosa che, di per sé, non richiede alcun permesso per poter essere eseguita.

Ed è proprio qui il problema. L’utente, tipicamente, avvierà tranquillamente l’app Android malevola tranquillizzato dal fatto che essa non richiede alcun permesso per la sua esecuzione.

Sfruttando un errore di heap overflow, l’aggressore può così sovrascrivere una locazione di memoria arbitraria con una piccola quantità di dati e, a questo punto, eseguire un buffer overrun prendendo controllo dell’intero sistema Android.

La buona notizia è che Google ha già risolto la vulnerabilità correggendo il codice AOSP di Android pubblicato e distribuito attraverso i suoi server. La cattiva notizia, invece, è che – ancora una volta – non tutti i produttori si attiveranno per distribuire un aggiornamento destinato ai vari dispositivi Android in circolazione.

I dispositivi Android più vecchi o comunque quelli di fascia medio-bassa resteranno vulnerabili perché nessun aggiornamento di sicurezza verrà purtroppo mai messo a disposizione degli utenti.

Il consiglio è quindi quello di valutare l’aggiornamento ad una versione più recente di Android, magari rivolgendosi ad una ROM personalizzata, costantemente aggiornata dalla comunità degli sviluppatori. Un esempio? Cyanogenmod (vedere anche Installare ROM Android e aggiornare all’ultima versione).

La lacuna di sicurezza appena scoperta nel componente AudioEffect del servizio mediaserver interessa tutte le versioni di Android, dalla 2.3 alla 5.1.1 (“Lollipop”).

Per maggiori informazioni, è possibile consultare l’analisi pubblicata dai tecnici di Trend Micro a questo indirizzo.

/https://www.ilsoftware.it/app/uploads/2023/05/img_12623.jpg)

/https://www.ilsoftware.it/app/uploads/2024/04/2-20.jpg)

/https://www.ilsoftware.it/app/uploads/2024/04/Google-Trova-il-Mio-Dispositivo.png)

/https://www.ilsoftware.it/app/uploads/2024/04/2-3.jpg)

/https://www.ilsoftware.it/app/uploads/2024/03/Cerchia-e-Cerca-Funzione-AI-Google.png)