Il protocollo DNS-over-HTTPS (DoH) permette di proteggere anche le richieste di risoluzione dei nomi a dominio. Grazie alla crittografia è possibile fare in modo che nessuna persona collegata alla medesima rete locale, il provider di telecomunicazioni né alcun soggetto terzo possano stabilire quali pagine web sta visitando l’utente.

I principali browser web già supportano DoH (Come attivare DNS over HTTPS su Google Chrome e Mozilla attiva DNS over HTTPS in Firefox: in Europa nelle prossime settimane) e a breve il supporto sarà garantito da Microsoft a livello di sistema operativo: Windows 10 abbraccia il supporto per il protocollo DNS-over-HTTPS.

In collaborazione con Apple e Fastly, Cloudflare ha appena presentato un’ulteriore evoluzione: Oblivious DoH (ODoH).

L’unica contestazione sin qui avanzata dagli utenti era infatti che il fornitore del resolver DNS con supporto DoH resta comunque in grado di leggere ed eventualmente memorizzare le richieste di risoluzione dei nomi a dominio in arrivo dai singoli host remoti.

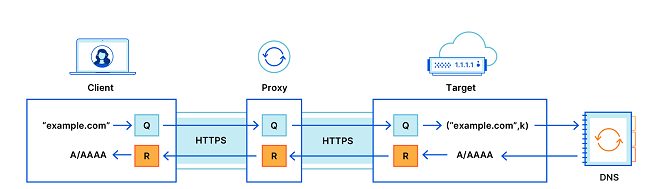

Con ODoH Cloudflare intende superare anche i “mugugni” residui separando le query dagli indirizzi IP dei client: in questo modo neppure il gestore del server DNS può più essere in grado di collegare le richieste di risoluzione dei nomi a dominio ai singoli indirizzi IP.

ODoH è un “protocollo emergente” sviluppato dalla IETF: non è quindi “un’invenzione” di Cloudflare e suoi partner. Esso aggiunge un livello di sicurezza addizionale introducendo la crittografia a chiave pubblica come un proxy di rete tra client e server DNS compatibili DoH.

In questo modo soltanto il browser dell’utente che usa un server ODoH – e nessun altro – può accedere agli indirizzi IP del nome a dominio richiesto.

La buona notizia è che ODoH è un protocollo aperto quindi sarà possibile implementarlo molto rapidamente sia da parte dei fornitori di servizi DNS che lato client.

Per il momento sono stati realizzati soltanto client di test Rust e Go: essi consentono di provare a inviare richieste via ODoH e ricevere le risposte da server DNS come quello di Cloudflare (1.1.1.1).

/https://www.ilsoftware.it/app/uploads/2023/05/img_22253.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/kasatkin-hacker.jpeg)

/https://www.ilsoftware.it/app/uploads/2025/07/Gemini_mcdonalds.jpg)

/https://www.ilsoftware.it/app/uploads/2023/06/malware-hacker.jpg)

/https://www.ilsoftware.it/app/uploads/2024/02/vulnerabilita-android-dispositivi-a-rischio.jpg)