Tutti coloro che utilizzano un browser web con supporto Flash è bene procedano immediatamente alla disinstallazione od all’aggiornamento del corrispondente plugin.

I ricercatori di Trend Micro hanno infatti appena scoperto lo sfruttamento, su scala globale, di alcune vulnerabilità del plugin Flash Player per il caricamento e l’esecuzione automatica del pericoloso ransomware Locky sui sistemi degli utenti.

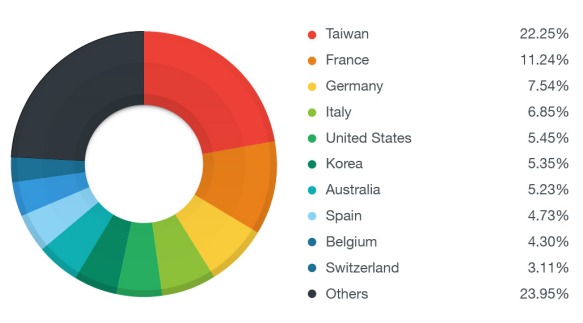

La minaccia è più che reale tanto che ad oggi l’Italia è già il quarto paese più colpito in assoluto con quasi il 7% delle infezioni.

Affinché il proprio sistema venga attaccato da Locky, basta semplicemente visitare una pagina web malevola con un browser che utilizza una versione obsoleta del plugin Flash di Adobe (release 20.0.0.306 e precedenti).

Per verificare se il browser che si sta usando supporta Adobe Flash Player e quale versione del plugin è correntemente installata, è sufficiente visitare questa pagina.

La presenza del riquadro “You have version NNN installed“, sta a confermare la presenza del plugin Flash nel browser in uso ed indica la release installata.

Chrome (in tutti i sistemi operativi supportati), Internet Explorer (versione inclusa in Windows 8.1 e successivi) ed Edge (in Windows 10), integrano già il supporto per Flash: bisognerà quindi accertarsi di aggiornare il browser all’ultima versione.

Gli utenti Windows e Mac OS X che utilizzassero un browser che non supporta direttamente Flash, possono procedere all’aggiornamento alla versione 21.0.0.213 visitando questa pagina.

Nell’articolo Flash Player è da scaricare oppure va disinstallato? abbiamo spiegato se e quando Flash va disinstallato.

Il ransomware Locky che, lo ricordiamo, una volta in esecuzione sul sistema provvede a crittografare tutti i file personali degli utenti e chiede un riscatto in denaro per la loro decodifica, viene per adesso distribuito attraverso l’utilizzo del Magnitude Exploit Kit.

Tale “kit” sfrutta adesso anche le vulnerabilità di sicurezza presenti nelle versioni non aggiornate di Flash Player.

Per maggiori informazioni per la protezione contro i ransomware e le altre minacce, suggeriamo la lettura dei seguenti articoli:

– Proteggersi da Cryptolocker, TeslaCrypt e dai ransomware in generale

– Browser più sicuro, quali i passaggi da seguire

/https://www.ilsoftware.it/app/uploads/2023/05/img_13649.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/vunerabilita-bluetooth-cuffie-auricolari.jpg)

/https://www.ilsoftware.it/app/uploads/2023/07/hacker-malware-3.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/vulnerabilita-winrar-esecuzione-codice-remoto.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/Incogni-privacy-online.jpg)