Gli sviluppatori di malware sono costantemente alla ricerca di nuove tecniche che permettano di eludere i controlli esercitati dalle principali soluzioni per la sicurezza, a partire da Microsoft Defender che risulta sempre preinstallato e in esecuzione.

Una dimostrazione concreta arriva dalla “100esima versione” del noto malware TrickBot.

I malware writer sono infatti partiti da una semplice considerazione: quale componente è presente in tutte le installazioni di Windows? Il classico prompt dei comandi del sistema operativo Microsoft (cmd.exe).

Così i criminali informatici hanno iniziato a usare una tecnica che è stata battezzata batch scripting obfuscation: hanno creato file batch, gestiti appunto con cmd inserendovi una serie di comandi solo all’apparenza senza senso.

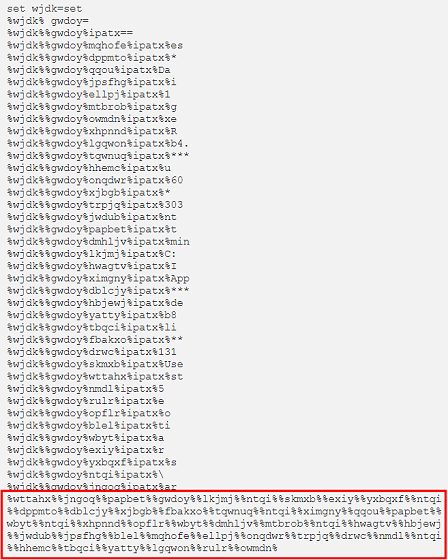

Dal momento che ogni istruzione con cmd è interpretata come un comando, i malware writer non hanno fatto altro che creare un file batch contenente una lunga lista di variabili (sono racchiuse tra simboli percentuali).

Assegnando a tali variabili porzioni di una stringa più lunga, utilizzata alla fine per eseguire il comando che dà il via all’infezione vera e propria, il file batch è stato concepito in maniera tale da concatenare poi tutti i valori.

In figura un esempio di codice utilizzato da TrickBot sotto forma di file batch: direste mai che quanto evidenziato in rosso esegue un comando?

Invece sì. Come con le tessere di un puzzle quella riga concatena le varie variabili e invia alla shell di cmd il comando da eseguire.

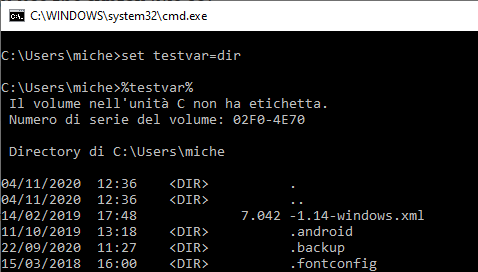

A titolo esemplificativo provate a premere Windows+R, digitate cmd quindi scrivete set testvar=dir.

Digitando %testvar% e premendo Invio al prompt noterete che verrà eseguito il comando dir precedentemente associato alla variabile testvar.

È esattamente ciò che fa TrickBot per sfuggire all’analisi dei principali antimalware con la differenza che prima di impartire il comando viene combinato il contenuto di più variabili differenti.

Attenzione quindi anche al contenuto dei file batch rammentando che alcune minacce, specie quando gli aggressori fanno uso di nuove tecniche di offuscamento, possono sfuggire alle maglie dell’antimalware.

Se voleste approfondire il tema, è possibile fare riferimento alla dimostrazione pratica pubblicata da John Hammond, ricercatore di Huntress, tra i primi ad accorgersi della nuova minaccia e a documentarla.

/https://www.ilsoftware.it/app/uploads/2023/05/img_22192.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/microsoft-authenticator-riempimento-password-non-funziona.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/Gemini_deepseek-germania.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/morto-per-malware.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/vunerabilita-bluetooth-cuffie-auricolari.jpg)