Cryptolocker torna a prendere di mira gli italiani. In queste ore, infatti, si sta diffondendo a macchia d’olio una nuova variante di Cryptolocker, il noto ransomware che, una volta insediatosi sul sistema, prende in ostaggio i file dell’utente richiedendo il versamento di una somma a titolo di riscatto.

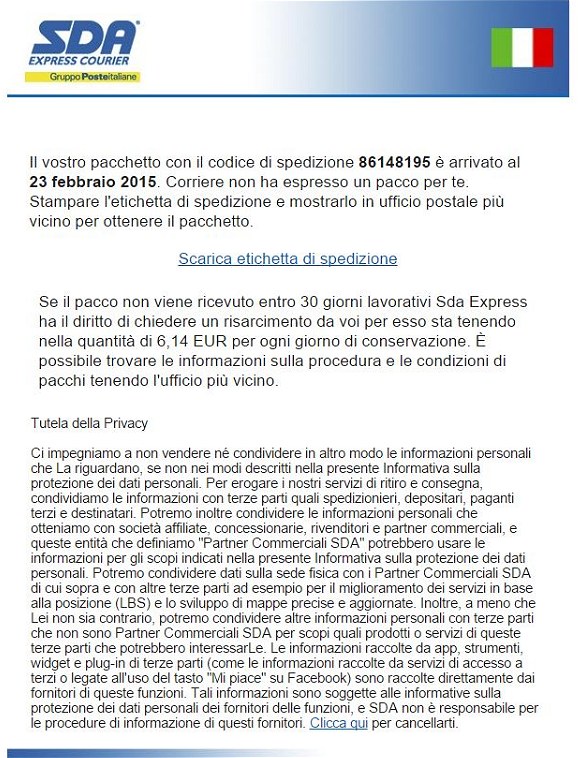

Il nuovo Cryptolocker si presenta generalmente via email, con un messaggio simile a quello riprodotto nell’immagine di seguito. Per cercare di indurre l’utente ad eseguire l’allegato malevolo, gli autori di Cryptolocker hanno avviato un’intensa campagna phishing. Con un’email truffaldina che, ad una prima occhiata, sembra provenire dal corriere espresso SDA, Cryptolocker cerca di trarre in inganno gli utenti meno attenti. “Il vostro pacchetto con codice di spedizione (…) è arrivato al (…). Stampare l’etichetta di spedizione e mostrarla in un ufficio postale più vicino per ottenere il pacchetto“. Questo l’incipit dell’email fraudolenta.

Una volta eseguito l’allegato malevolo, lo schema seguito da Crytplocker è sempre lo stesso: i file personali dell’utente vengono cifrati con il solido algoritmo RSA (crittografia a chive asimmetrica). Per ottenere la chiave privata per lo sblocco dei file, viene richiesto il versamento di un importo in denaro sotto forma di Bitcoin.

La nuova variante di Cryptolocker non è al momento riconosciuta da alcun motore di scansione antivirus ed antimalware: ne fa da testimonianza quest’analisi su VirusTotal.

Marco Giuliani, CEO dell’italiana Saferbytes, spiega che il nuovo Cryptolocker si inietta nel processo explorer.exe ed elimina le cosiddette copie shadow dei file impedendo così, ad esempio, l’utilizzo della funzionalità “Versioni precedenti” di Windows 7 per il recupero dei file originali dell’utente (Windows 7: a spasso nel tempo con la funzionalità “Versioni precedenti”).

txt, html, docx, docm, dotx, dotm, xlsx, xlsm, xltx, xltm, xlsb, xlam, pptx, pptm, potx, potm, ppam, ppsx, ppsm, sldx, sldm, accdb, accde, accdt, accdr, djvu, ibank, moneywell, backup, backupdb, db-journal, erbsql, kdbx, kpdx, psafe3, s3db, sas7bdat, sqlite, sqlite3, sqlitedb, jpeg, craw, gray, grey, ycbcra, agd1, cdr3, cdr4, cdr5, cdr6, cdrw, ddoc, ddrw, design, blend, incpas

Per approfondire il tema Cryptolocker, suggeriamo la lettura dei seguenti articoli:

– Infezione da Cryptolocker e CryptoWall: dati in pericolo

– Cryptolocker: nuova ondata di attacchi in Italia

– Cryptolocker e CryptoWall: Italia sotto attacco

– Ransomware attacca la pubblica amministrazione

– Bloccare esecuzione di programmi in Windows

/https://www.ilsoftware.it/app/uploads/2023/05/img_11890.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/nordlayer-3.jpg)

/https://www.ilsoftware.it/app/uploads/2025/05/Total-VPN.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/avg-coppia-utilizzo-pc.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/AVG-AntiVirus-Business-Edition.jpg)