Chi dispone di un esercizio commerciale di qualunque genere o comunque chi ha piacere a condividere la propria connessione Internet di casa o dell’ufficio con soggetti terzi dovrebbe sempre provvedere alla configurazione di una rete WiFi per gli ospiti (rete guest).

Questo perché fornendo la password utilizzata per la protezione della rete WiFi principale ad altri individui, questi possono – anche inconsapevolmente – causare problemi ai dispositivi connessi in rete locale. Lasciando collegare terze persone alla LAN principale, queste possono verificare i dispositivi connessi alla rete locale, effettuare una scansione delle porte aperte su ciascun indirizzo IP privato, accedere agli eventuali componenti server in esecuzione (si pensi a sistemi per la videosorveglianza, NAS, dispositivi multimediali,…), controllare le risorse condivise (con la possibilità di accedere a quelle sprovviste di credenziali) e molto altro ancora.

Nell’articolo Router, le operazioni da fare per renderlo sicuro, al punto “8) Utilizzare le reti WiFi guest” abbiamo quindi consigliato l’utilizzo delle reti WiFi per gli ospiti.

Le reti WiFi guest devono essere completamente isolate dalle reti WiFi principali ovvero quelle che permettono di accedere alla LAN vera e propria.

Collegandosi a una rete WiFi guest i dispositivi potranno navigare in rete ma non soltanto non dovrebbero potersi vedere reciprocamente ma non dovrebbero assolutamente poter avere visibilità sulla rete LAN principale, sui dispositivi ad essa collegati e sulle risorse condivise.

Per questo le reti WiFi pensate per gli ospiti sono utilissime anche per connettere alla rete Internet dispositivi IoT se non si potessero usare switch dotati di supporto VLAN: VLAN: cosa sono, come usarle e perché.

I device IoT sono prodotti che in più occasioni si sono rivelati ancora acerbi e forieri di diverse tipologie di vulnerabilità: I dispositivi IoT sono diventati il principale obiettivo dei criminali informatici. Per questo ha senso separarli dalla rete principale.

Attenzione alla configurazione delle reti WiFi guest: talvolta non sono affatto separate dalla rete principale

In questi giorni, in collaborazione con il nostro Andrea d’Alessandro, abbiamo messo alla prova diversi router WiFi partendo con alcuni esemplari oggi forniti dai principali operatori di telecomunicazioni italiani per poi estendere la ricerca ad altri dispositivi ampiamente diffusi sul mercato.

I risultati sono stati davvero tutt’altro che incoraggianti: alcuni router WiFi molto popolari, aggiornati con l’ultima versione del firmware disponibile, non gestiscono adeguatamente le reti WiFi guest. In altre parole, i dispositivi collegati alla rete WiFi riservata agli ospiti talvolta possono vedersi tra loro ma, soprattutto, riescono ad accedere senza problemi alla rete LAN principale.

Si tratta, evidentemente, di madornali errori di configurazioni a livello firmware che infondono negli utenti un falso senso di sicurezza.

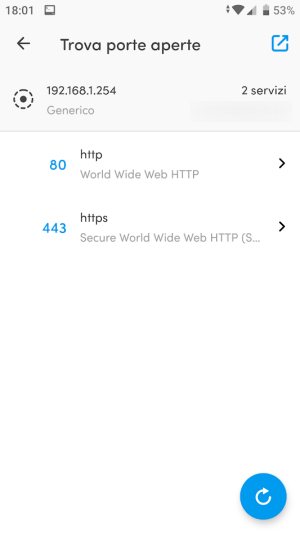

Succede che alcuni modelli di router WiFi molto popolari consentono a chi si collega a una rete WiFi guest sui 2,4 o sui 5 GHz di effettuare una scansione della rete LAN e avere massima visibilità su tutte le porte aperte su ciascun IP locale.

In alcuni casi, l’unico IP che viene bloccato è quello del router stesso (ad esempio 192.168.1.1) ma con una semplice scansione, l’utente collegato alla WiFi guest può sapere tutto sulla struttura della LAN principale e sui servizi esposti.

Nei casi migliori, chi è connesso alla rete WiFi guest può al massimo sapere quali dispositivi sono collegati alla rete LAN principale e stabilire i loro IP senza potere però né effettuare ping né verificare le porte aperte (l’applicazione usata per effettuare il network scanning usa il protocollo ARP che opera a livello di accesso alla rete).

I problemi quasi certamente derivano dal fatto che la separazione delle reti non avviene al livello di rete (ossia il layer 3 della pila ISO/OSI) ma più in alto, talvolta usando regole firewall interne che – evidentemente – sono alquanto approssimative e un unico server DHCP.

Posto il fatto che una rete WiFi, anche se fosse riservata agli ospiti, dovrebbe essere sempre protetta almeno con l’algoritmo WPA2 e con una password sufficientemente lunga e complessa, vi immaginate cosa potrebbe accadere a chi – convinto dell’effettivo isolamento delle reti WiFi – lasciasse la rete guest senza alcuna password?

Nel caso peggiore, come quello in cui ci siamo imbattuti con un modem router davvero popolarissimo nel nostro Paese, il rischio è quello di esporre inconsapevolmente risorse critiche della propria LAN e informazioni strettamente personali.

Al momento abbiamo preferito non fare i nomi dei modelli che manifestano i problemi illustrati nell’articolo perché, una volta superati “i ponti pasquali”, vorremmo confrontarci con i vari operatori di telecomunicazioni segnalando ogni singola situazione anomala rilevata.

Nel frattempo, invitiamo i nostri lettori che utilizzassero le reti WiFi guest a svolgere una serie di verifiche e a controllare a quali risorse gli utenti connessi alla rete riservata agli ospiti possono davvero accedere.

Come fare per provare in proprio? Attivate una rete WiFi guest sul vostro router proteggendola ovviamente con una password sufficientemente “solida” quindi collegatevi con un notebook, uno smartphone o un tablet a tale rete per gli ospiti.

Provate quindi ad accedere agli IP privati di dispositivi che adoperate abitualmente sulla rete WiFi principale: il server del DVR usato per la videosorveglianza, una videocamera IP, la centrale del sistema d’allarme, un dispositivo per l’Internet delle Cose e così via.

Provate anche ad accedere alle cartelle condivise via SMB/Samba/CIFS usando semplicemente la finestra Rete in Windows o un file manager capace di supportare tali protocolli da smartphone (suggeriamo Solid Explorer su Android).

Provate infine a installare un network scanner: su Android si possono usare i gratuiti Fing oppure PingTools Network Utilities (ma ne esistono a decine…).

Se, durante la connessione alla rete WiFi guest, vi venisse restituita la lista dei dispositivi collegati alla LAN principale c’è comunque un problema a livello firmware.

Se, addirittura, i dispositivi rispondessero al ping o esponessero le porte aperte, allora il problema è ancora più importante e sarebbe in ogni caso opportuno inviare una segnalazione al produttore oltre che valutare la sostituzione del router WiFi in uso.

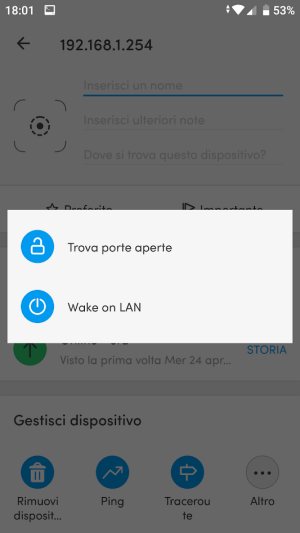

Per effettuare il test con Fing per Android, basta selezionare un dispositivo in elenco quindi toccare l’icona Ping in basso e, al termine del test, scegliere Altro quindi Trova porte aperte.

Verificando in aggiunta anche l’IP assegnato al client collegato sulla rete guest avrete un’ulteriore conferma (comando ipconfig /all e ifconfig da schermata del terminale su Android, ad esempio) avrete un’ulteriore conferma del fatto che la separazione delle reti – con alcuni modelli di router WiFi – proprio non viene attivata.

/https://www.ilsoftware.it/app/uploads/2023/05/img_19130.jpg)

/https://www.ilsoftware.it/app/uploads/2025/05/bluetooth-61-novita.jpg)

/https://www.ilsoftware.it/app/uploads/2026/02/wifi-sensing-tracciamento-persone-ambienti.jpg)

/https://www.ilsoftware.it/app/uploads/2026/01/transceiver-ultrabroadband-140-GHz.jpg)

/https://www.ilsoftware.it/app/uploads/2026/01/asus-concept-router-wifi-8.jpg)