A molti potrebbe apparire un progetto folle eppure Microsoft e Intel stanno collaborando su STAMINA, un’iniziativa volta a esplorare nuove modalità per il rilevamento di codice dannoso usando deep learning e intelligenza artificiale.

L’azienda di Redmond ne parla in questo breve post illustrando l’innovativa tecnica in fase di sviluppo e affinamento.

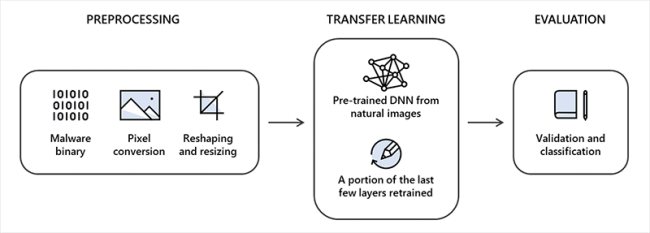

STAMINA è acronimo di STAtic Malware-as-Image Network Analysis, il nome scelto per una nuova tecnica di rilevamento malware che converte il codice binario in un’immagine in scala di grigi che viene analizzata dall’intelligenza artificiale alla ricerca di pattern strutturali e texture particolari riconducibili a specifici oggetti dannosi.

Le dimensioni dell’immagine in scala di grigi che si otterrà sarà ovviamente funzione del peso del file da analizzare ma i tecnici di Microsoft e Intel spiegano che l’approccio utilizzato consente di ottenere un responso affidabile (oltre il 99% di accuratezza nel rilevamento di malware reali con un tasso di falsi positivi pari al 2,58%) pressoché istantaneamente.

Addirittura, spiegano i ricercatori, l’applicazione di un eventuale ridimensionamento sull’immagine raw non crea problemi al sistema di rilevamento basato sull’utilizzo di tecniche di deep learning. Questo tipo di soluzione si rivela utile per lavorare anche con immagini generate a partire da file di grandi dimensioni: anziché lavorare su miliardi di pixel, l’intelligenza artificiale potrà comunque giungere a risultati affidabili con un numero ridotto di informazioni visuali. In questo modo si otterrà il responso in breve tempo senza sovraccarichi del sistema. La precisione di STAMINA, però, sarebbe massima usando file di piccole dimensioni.

Gli studiosi di Microsoft e Intel affermano di aver preventivamente addestrato una rete neurale profonda utilizzando 2,2 milioni di hash di file infetti (in formato PE, Portable Executable).

L’uso di metodi basati sul deep learning al fine del rilevamento delle minacce è una soluzione assolutamente innovativa sulla quale Microsoft conferma di credere.

La ricerca congiuntamente sviluppata con Intel rappresenta soltanto un punto di partenza: l’idea è quella di lavorare su sistemi che possano essere talmente ottimizzati e performanti da poter svolgere attività di deep learning anche sulle macchine client con un impatto minimo sulle performance. In un primo tempo, ovviamente, soluzioni innovative come quella appena illustrata saranno abbinate a quelle più tradizionali per raccogliere maggiori informazioni sull’identità di qualunque file e far emergere più velocemente potenziali minacce.

/https://www.ilsoftware.it/app/uploads/2023/05/img_21170.jpg)

/https://www.ilsoftware.it/app/uploads/2026/06/brave-origin-browser-pagamento.jpg)

/https://www.ilsoftware.it/app/uploads/2026/06/matematici-modelli-generativi-AI-dichiarazione.jpg)

/https://www.ilsoftware.it/app/uploads/2025/01/2-11.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/Gemini_cloudflare-pay-per-crawl.jpg)