L’apertura di allegati malevoli inseriti nei messaggi di posta elettronica rimane ad oggi uno dei vettori di infezione più comuni anche in ambito professionale e aziendale. A ogni file che viene scaricato da sistemi remoti (ad esempio file pubblicati sui siti web o allegati alle email), Windows assegna automaticamente un attributo – detto Zone.Identifier -.

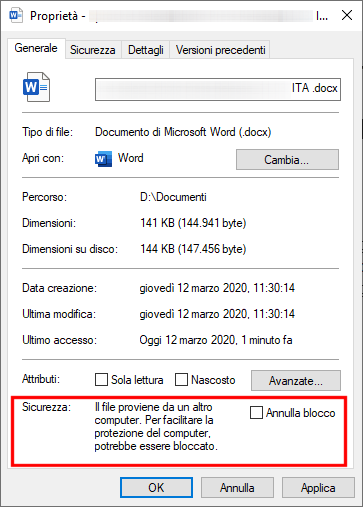

Cliccando con il tasto destro del mouse su un file scaricato in locale e scegliendo Proprietà, per gli elementi provenienti da sistemi remoti Windows mostrerà il messaggio “Il file proviene da un altro computer. Per facilitare la protezione del computer, potrebbe essere bloccato“.

Questo significa che diversamente rispetto ai file prodotti sul PC in uso, l’elemento selezionato risulterà gestibile per impostazione predefinita in modalità “sola lettura” e tutti gli eventuali “elementi attivi” presenti nel documento, non verranno abilitati per default.

I documenti malevoli in formato Office (Word, Excel, PowerPoint,…) trasmessi via Internet, contengono macro o comunque codice che, se posto in esecuzione, attiva il download e l’esecuzione di malware oltre che l’installazione dei temibili ransomware.

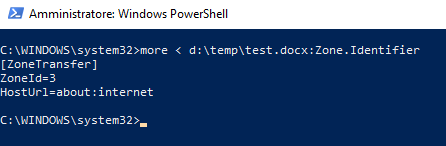

L’attributo o flag Zone.Identifier viene gestito a livello di file system NTFS, come abbiamo visto nell’articolo NTFS, trucchi e segreti del file system più usato con Windows. Tant’è vero che digitando al prompt dei comandi (cmd; da una finestra PowerShell digitare prima cmd e premere Invio) quanto segue si leggerà addirittura l’URL dal quale il file è stato prelevato oppure about:internet nel caso di allegati alle email:

Al posto di d:\temp\test.docx bisogna ovviamente sostituire il percorso del file da controllare.

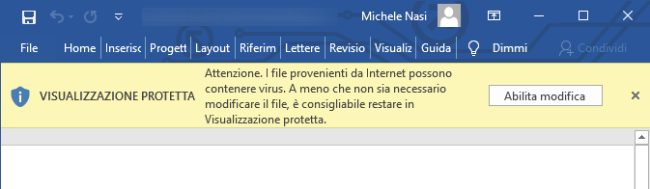

Quando si apre un documento proveniente da una fonte potenzialmente inaffidabile, le applicazioni di Office visualizzano appunto i file in sola lettura (“Visualizzazione protetta“). Soltanto cliccando sul pulsante Abilita modifica sarà possibile intervenire sul contenuto di un file accertandosi che provenga da una fonte affidabile e che sia sicuro.

Nel caso in cui il documento contenesse delle macro o comunque del codice che chiede di essere eseguito in automatico, la striscia “Visualizzazione protetta” nella parte superiore della finestra mostrerà il pulsante Abilita contenuto. In questo caso, suggeriamo di muoversi con i proverbiali piedi di piombo e non consentire l’esecuzione del codice se non con l’assoluta certezza circa “la bontà” del documento (vedere anche questa pagina sul sito Microsoft).

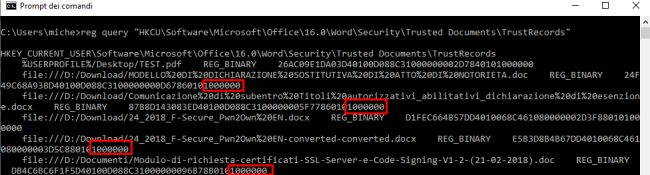

Va inoltre tenuto presente che quando un utente abilita la modifica del documento o il caricamento delle eventuali macro, il documento stesso viene indicato come “fidato” all’interno di una particolare chiave nel registro di sistema.

A seconda che si tratti di documenti Word o Excel, le chiavi alle quali fare riferimento sono le seguenti:

HKEY_CURRENT_USER\Software\Microsoft\Office\[versione_office]\Word\Security\Trusted Documents\TrustRecords

HKEY_CURRENT_USER\Software\Microsoft\Office\[versione_office]\Excel\Security\Trusted Documents\TrustRecords

All’interno di queste chiavi vengono aggiunti tutti i documenti per i quali l’utente ha accettato la modifica e/o l’esecuzione delle macro insieme con un timestamp. Gli ultimi quattro byte indicano l’azione che è stata autorizzata: ad esempio, se si fosse scelto di abilitare la modifica del documento, gli ultimi quattro byte saranno impostati a 01 00 00 00. La presenza di FF FF FF 7F indica che è stata abilitata l’esecuzione delle macro.

Dal prompt dei comandi, si provi dapprima a digitare reg query "HKCU\Software\Microsoft\Office" per avere l’elenco delle versioni di Office installate.

Scrivendo reg query "HKCU\Software\Microsoft\Office\16.0\Word\Security\Trusted Documents\TrustRecords" si otterrà la lista dei documenti autorizzati dall’utente correntemente in uso.

Basterà ovviamente sostituire a Word, ad esempio, Excel o Powerpoint per conoscere le altre tipologie di documenti che sono stati ritenuti affidabili.

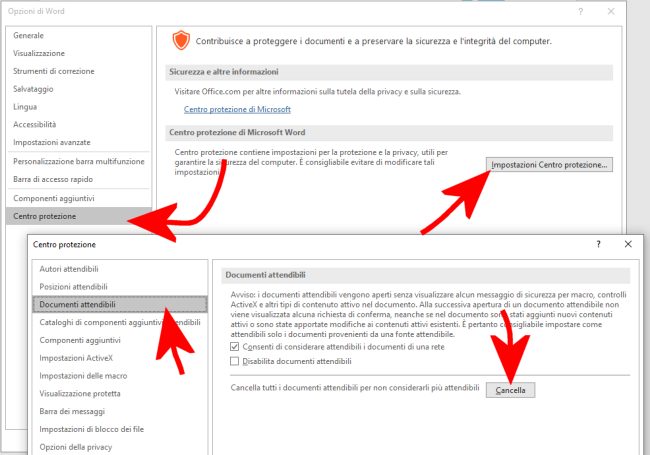

Da un qualunque programma della suite Office, per cancellare la lista dei documenti indicati come “fidati”, si può scegliere File, Opzioni, cliccare su Centro protezione, sul pulsante Impostazioni Centro protezione, su Documenti attendibili quindi su Cancella.

/https://www.ilsoftware.it/app/uploads/2023/05/img_20872.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/wp_drafter_481104.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/bs0.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/wp_drafter_479818.jpg)

/https://www.ilsoftware.it/app/uploads/2025/05/ss0.jpg)