I ricercatori di Check Point hanno annunciato di aver trovato il modo per interagire con il contenuto di un’area dei processori usati sui dispositivi mobili sino ad oggi definita come “estremamente sicura”.

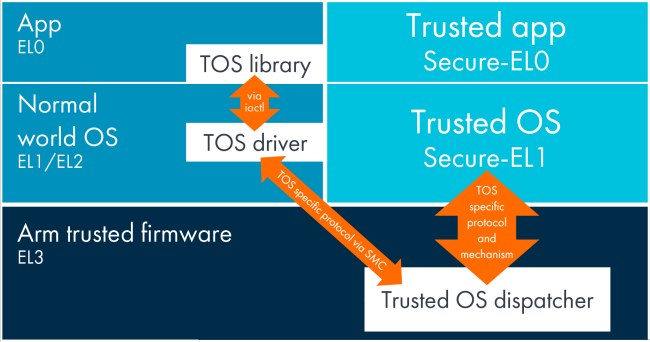

Si tratta di TrustZone, un’estensione di sicurezza integrata da ARM nei processori basati su core Cortex-A. Si tratta di una speciale funzionalità che crea un’area isolata dal “resto del mondo” e che può essere utilizzata dal sistema operativo e dalle applicazioni autorizzate per assicurare elevati standard per ciò che riguarda la riservatezza e l’integrità dei dati.

Oggi ARM TrustZone è parte integrante di tutti i moderni dispositivi mobili e Qualcomm stessa utilizza una sua implementazione commerciale del cosiddetto Trusted Execution Environment (TEE).

La presenza di eventuali vulnerabilità nelle varie implementazioni di TEE rappresenta un grave problema perché può facilitare la sottrazione di dati riservati e personali, permettere il caricamento e l’esecuzione di malware non rilevabili con i metodi standard, consentire attività di sblocco del bootloader e rooting del dispositivo, anche da parte di semplici app. Servizi che si occupano della gestione dei diritti digitali (DRM), strumenti per lo streaming multimediale, componenti software che usano la crittografia per proteggere i dati degli utenti, fanno ampio uso delle funzionalità integrate in TEE.

Come spiegato in questa dettagliata analisi, dopo quattro mesi di indagini, gli esperti di Check Point sono riusciti nell’intento di modificare il contenuto della TrustZone sui SoC Qualcomm dapprima estraendo una trustlet – applicazione autorizzata ad essere eseguita nell’ambiente sicuro TEE -, alterandone il contenuto e il funzionamento infine caricandone una versione non autorizzata.

Stando a quanto riferito, Check Point avrebbe segnalato il problema a Qualcomm lo scorso mese di giugno. Solamente ieri l’azienda avrebbe confermato di aver risolto la falla di sicurezza già in data precedente. Agli utenti finali viene consigliato di installare tempestivamente le patch di sicurezza rilasciate dai produttori dei loro dispositivi mobili.

/https://www.ilsoftware.it/app/uploads/2023/05/img_20264.jpg)

/https://www.ilsoftware.it/app/uploads/2023/11/4-106.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/durata-batteria-smartphone-chi-vince.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/wp_drafter_482486.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/photon-matrix-laser-zanzare.jpg)