Il fatto che alcuni call center cerchino di “spillare” un sì o un no da parte degli utenti non è una leggenda metropolitana. A confermarlo sono i responsabili di G DATA, società tedesca che vanta una storia ultratrentennale nella lotta e nella prevenzione contro le minacce informatiche, uno dei principali fornitori al mondo di soluzioni per la sicurezza informatica.

Con particolare riferimento all’Italia, G DATA spiega che call center “fasulli” stanno contattando gli utenti senza neppure usare liste di numerazioni autorizzate e quindi in barba alla legislazione vigente.

Secondo la normativa che ha portato alla formazione del Registro delle Opposizioni, che continua a essere oggetto di critica, gli operatori che svolgono attività di telemarketing e ricerche di mercato sono tenuti a rimuovere dalle loro liste di contatto tutte le numerazioni presenti nel Registro.

Secondo le recenti disposizioni, l’iscrizione al Registro delle Opposizioni – diversamente rispetto a quanto accadeva prima – consente di revocare tutti i consensi privacy eventualmente forniti (si pensi ai numeri telefonici che i soggetti hanno raccolto durante operazioni a premio, eventi, mostre, raccolte punti e così via…): Il Registro delle Opposizioni sarà più efficace? Nuove regole per il telemarketing.

G DATA ha però registrato l’avvio, in Italia, di una serie di campagne phishing in cui i call center generano automaticamente elenchi di numerazioni mobili, le compongono e stabiliscono una connessione qualora il numero fosse esistente. Gli operatori si spacciano quindi per presunti call center TIM, Vodafone o di altri operatori, banche e fornitori di energia, con l’obiettivo di truffare i consumatori.

Si tratta di operazioni completamente fuorilegge, quindi, tanto più che durante le conversazioni gli operatori usano tattiche neurolinguistiche manipolando gli interlocutori affinché rispondano sì o no ad esempio a domande quali “beneficia già dello sconto esclusivo a Lei riservato?”

L’affermazione o la negazione espressa dall’utente viene quindi decontestualizzata, tagliata e inserita in una conversazione fasulla riguardante la vendita di servizi, ad esempio come risposta alla domanda “Lei è d’accordo di pagare tale somma per il piano tariffario mensile scelto?”

Spesso è lo stesso sistema di vendita che fa acqua perché alcune aziende continuano ad affidarsi a call center esterni remunerandoli sulla base dei contratti stipulati. E anche se un contratto non può essere ovviamente stipulato per via telefonica non essendo possibile verificare l’identità del contraente e non potendo egli apporre alcun tipo di firma, i call center vengono spesso pagati sulla base del presunto interesse espresso dal potenziale cliente. Al quale viene spesso addirittura dato corso come se si trattasse di un contratto vero e proprio (con la possibilità da parte del consumatore di richiedere anche un risarcimento danni).

G DATA aggiunge che alcuni call center truffaldini stanno effettuando chiamando con lo scopo di carpire telefonicamente password e dati personali per garantirsi l’accesso all’area clienti online di vari operatori e stipulare nuovi piani tariffari o un prolungamento del contratto a nome del consumatore traendone però personalmente i benefici correlati. Inquietanti i casi riportati da G DATA che parla di utenti che hanno addirittura rivelato per via telefonica le credenziali di accesso a servizi di online banking con tutte le conseguenze del caso.

“Occhio alle chiamate da parte di numeri privati o sconosciuti: se, come prima cosa, l’operatore vi chiede se riuscite a sentirlo, non rispondete “sì”, anche se è difficile resistere“, aggiunge Tim Berghoff, Security Evangelist di G DATA Software AG.

AGCOM ha più volte cercato di normare la materia ma le chiamate da parte di call center nazionali ed esteri continuano, senza sosta, anche oggi.

Il Registro unico nazionale delle numerazioni degli operatori di telemarketing sembra contenere solamente una piccola parte dei numeri usati dai call center (Call center: i numeri in un registro unico nazionale) e i nuovi prefissi 0843 o 0844 non sembrano essere la soluzione definitiva perché, come spiegato nell’articolo Call center, ecco i prefissi che useranno per le chiamate commerciali il loro utilizzo può essere attualmente evitato dalle imprese che si appoggiano a call center esterni e autorizzati per le loro attività promozionali.

La soluzione migliore continua a essere quella di usare il dialer delle versioni stock più recenti di Android (app Telefono di Google su Android 8 Oreo e Android 9 Pie) che integra un meccanismo per bloccare automaticamente le chiamate spam provenienti dai call center.

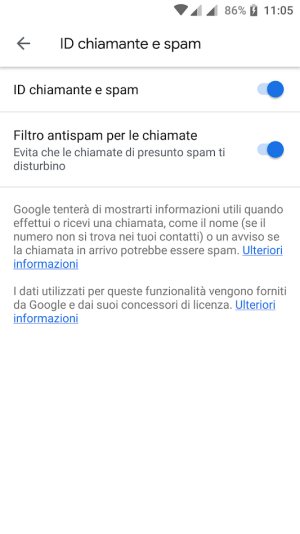

Accedendo alle impostazioni dell’app Telefono di Android, basta controllare che le opzioni ID chiamante e spam e Filtro antispam per le chiamate siano abilitate.

Ottime alternative sono Tellows (Chi chiama da un numero telefonico non presente in rubrica) e TrueCaller (Scoprire numero privato o sconosciuto, come si fa). Entrambe consentono di scoprire a chi appartiene una numerazione telefonica, sia fissa che mobile.

Nel caso in cui si volessero rimuovere tutte le informazioni personali dagli archivi di TrueCaller basterà seguire le indicazioni riportate in questa pagina.

Menzionato nell’ultimo articolo che abbiamo citato in precedenza, Whooming “fa la magia” di porre in chiaro le telefonate ricevute sul cellulare (non è necessario neppure avere uno smartphone) dalle numerazioni indicate come “Numero sconosciuto” oppure “Numero privato“.

I più burloni e tecnologicamente avanzati possono sempre ispirarsi a Lenny, il simpatico chatbot inventato anni fa che è divenuto negli Stati Uniti il terrore degli operatori di call center. Implementarlo non è difficile visto che non chiama in causa intelligenza artificiale, machine learning e reti neurali: basta creare alcuni file audio efficaci e inviarli in loop impostando una serie di policy sul centralino Asterisk: qui tutti i dettagli.

/https://www.ilsoftware.it/app/uploads/2023/05/img_18365.jpg)

/https://www.ilsoftware.it/app/uploads/2026/05/instagram-addio-chat-crittografate-end-to-end.jpg)

/https://www.ilsoftware.it/app/uploads/2026/05/messaggistica-rcs-android-ios.jpg)

/https://www.ilsoftware.it/app/uploads/2026/05/bug-sicurezza-android-chrome-15-milioni-dollari.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/Gemini_ai-smartphone-android.jpg)