Un aggiornamento di sicurezza distribuito su scala globale raramente passa inosservato, soprattutto quando coinvolge un software installato su miliardi di dispositivi. Google ha avviato il rilascio di una nuova versione di Chrome destinata a oltre 3,5 miliardi di utenti, intervenendo su 8 vulnerabilità classificate ad alto rischio. Il browser di Mountain View, che da anni domina il mercato desktop e mobile, si trova ancora una volta al centro dell’attenzione per questioni di sicurezza: non solo per i bug corretti, ma anche per un caso parallelo che ha coinvolto un’estensione legata all’intelligenza artificiale, capace di eseguire attacchi senza alcuna interazione da parte dell’utente.

La diffusione degli aggiornamenti automatici ha migliorato nel tempo la resilienza dei sistemi, ma resta un elemento critico: la finestra temporale tra la disponibilità della patch e la sua effettiva installazione. È proprio in questo intervallo che si inseriscono molte campagne di attacco, sfruttando vulnerabilità note ma non ancora corrette sui sistemi degli utenti.

Chrome: 8 vulnerabilità ad alto rischio: cosa è stato corretto

Già nei giorni scorsi, Google ha aggiornato Chrome alle versioni 146.0.7680.164/165 su Windows, macOS e Linux. Su Android, il browser passa a una release equivalente della serie 146. Nonostante l’assenza di exploit attivi, la classificazione ad alta gravità impone attenzione immediata.

I difetti corretti coinvolgono componenti fondamentali del motore di rendering e delle API grafiche. Tra i casi più rilevanti emergono diversi heap buffer overflow, condizioni in cui la scrittura fuori dai limiti della memoria allocata può portare all’esecuzione di codice arbitrario.

Sono presenti anche errori di tipo use-after-free, tipici nelle architetture complesse come WebGPU, dove oggetti liberati prematuramente restano accessibili e manipolabili.

Non meno critici risultano gli out-of-bounds read individuati nei moduli CSS e WebAudio: pur sembrando meno pericolosi, possono consentire la lettura di dati personali dalla memoria del processo browser. Completa il quadro un integer overflow nel sistema di gestione dei font e una vulnerabilità nel componente FedCM, progettato per gestire l’autenticazione federata nel rispetto della privacy.

Google ha scelto di non pubblicare immediatamente i dettagli tecnici completi, limitando l’accesso alle informazioni fino a quando la maggior parte degli utenti non avrà aggiornato il browser. Una prassi consolidata che riduce il rischio di exploit.

Perché aggiornare subito Chrome fa la differenza

Chrome applica gli aggiornamenti in modo automatico, ma non sempre in tempo reale. Il processo di rollout può richiedere giorni o settimane, soprattutto su larga scala. In questa fase, un sistema aggiornato manualmente riduce drasticamente la superficie di attacco.

Vista la natura delle problematiche risolte da Google, anche a distanza di qualche giorno dalla pubblicazione delle versioni “patchate” del browser, appare fondamentale rammentare l’importanza di procedere quanto prima.

Il controllo manuale richiede pochi passaggi: dal menu principale (tre puntini in colonna a destra della barra degli indirizzi) si accede a Guida, Informazioni su Google Chrome. Il browser verifica la presenza di aggiornamenti, scarica le patch e richiede un riavvio. Il riavvio non è un dettaglio secondario: senza questa operazione, il codice corretto non entra in esecuzione.

Un aspetto spesso sottovalutato riguarda le sessioni persistenti. Molti utenti lasciano Chrome aperto per giorni, mantenendo attiva una versione vulnerabile anche dopo il download dell’aggiornamento. La chiusura e riapertura del browser rappresenta quindi un passaggio essenziale.

ShadowPrompt: quando l’estensione diventa vettore d’attacco

Parallelamente al rilascio delle patch, una vulnerabilità denominata ShadowPrompt ha evidenziato un problema diverso ma altrettanto insidioso: la sicurezza delle estensioni. Il caso ha coinvolto l’estensione di Claude, sviluppata da Anthropic, e ha dimostrato come un sito Web malevolo potesse iniettare prompt AI senza alcuna interazione da parte dell’utente.

Il meccanismo si basava su una allowlist delle origini (cioè l’elenco dei domini autorizzati ad accedere a una risorsa) configurata in modo eccessivamente permissivo, combinata con una vulnerabilità di tipo XSS (Cross-Site Scripting, che consente di eseguire codice malevolo nel browser dell’utente) presente in un componente CAPTCHA fornito da Arkose Labs. In pratica, bastava visitare una pagina compromessa per consentire all’attaccante di controllare il comportamento dell’estensione direttamente sul PC della vittima.

La caratteristica più critica dell’attacco era l’assenza totale di interazione: nessun clic, nessuna autorizzazione, nessun segnale visibile. Il browser eseguiva le istruzioni in modo trasparente, trasformando un’estensione legittima in uno strumento di attacco.

Il problema è stato corretto e la versione sicura dell’estensione Claude è identificata con il numero di release 1.0.41 o successivo. Tuttavia, il caso dimostra un principio fondamentale: la sicurezza del browser non dipende solo dal codice di base, ma anche da ogni componente aggiuntivo installato.

Estensioni Chrome: il rischio reale degli add-on compromessi

Molti utenti associano il rischio alle estensioni malevole pubblicate intenzionalmente. In realtà, uno scenario più frequente riguarda estensioni inizialmente affidabili che cambiano comportamento nel tempo. Ciò può avvenire quando un progetto passa di mano (ad esempio perché venduto) oppure compromesso: il nuovo sviluppatore può introdurre codice dannoso nei successivi aggiornamenti dell’estensione.

Un caso emblematico riguarda QuickLens, un’estensione apparentemente innocua che, dopo un cambio di proprietà, ha iniziato a distribuire codice per il furto di dati e attacchi di tipo ClickFix. La trasformazione è avvenuta nel giro di poche settimane, senza segnali evidenti per l’utente medio.

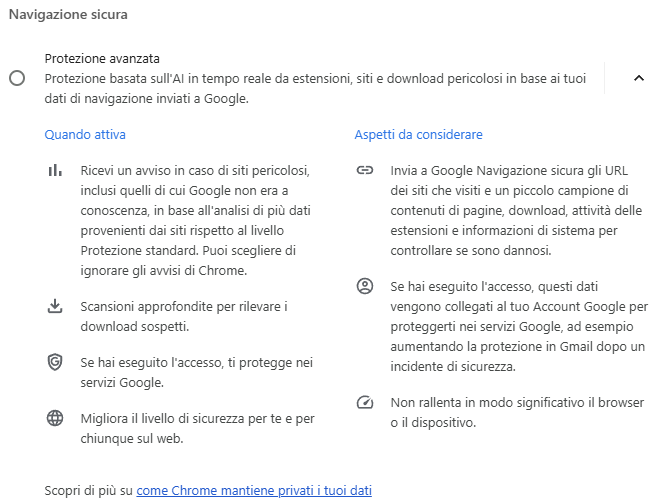

Chrome integra diversi meccanismi di difesa, tra cui Navigazione sicura (Safe Browsing, in inglese), che analizza siti, download ed estensioni. La modalità standard protegge dalle minacce note; la modalità avanzata aggiunge analisi predittive e condivisione di dati con Google per identificare nuovi rischi.

Strumenti e pratiche per ridurre il rischio

La gestione delle estensioni richiede attenzione costante. Oltre a limitare il numero dei componenti aggiuntivi installati in Chrome, è utile monitorare eventuali cambiamenti nei metadati. Un’estensione che cambia sviluppatore rappresenta un segnale da verificare con cautela.

Esistono strumenti dedicati, come l’estensione Under New Management, che evidenzia variazioni nella proprietà dei componenti installati. Il funzionamento è semplice: confronta le informazioni prima e dopo un aggiornamento e segnala eventuali modifiche.

Non si tratta di una soluzione definitiva, ma di un ulteriore livello di visibilità. In ambito sicurezza, la consapevolezza dell’utente resta uno degli elementi più efficaci per prevenire compromissioni.

Tra aggiornamenti del browser, controlli manuali e gestione attenta delle estensioni, la protezione di Chrome richiede un approccio attivo. Le vulnerabilità corrette dimostrano quanto il codice di base sia complesso; il caso ShadowPrompt ricorda invece che anche i componenti accessori possono trasformarsi in un punto debole critico.

/https://www.ilsoftware.it/app/uploads/2026/03/aggiornamenti-critici-google-chrome.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/wp_drafter_498702.jpg)

/https://www.ilsoftware.it/app/uploads/2023/05/Progetto-senza-titolo-10.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/furto-chrome-chiave-crittografia-master.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/vpn-mozilla-firefox.jpg)