Una voce apparentemente secondaria in Windows Update nasconde un passaggio critico per la sicurezza della fase di avvio dei sistemi Microsoft. Il pacchetto denominato, in italiano, “Aggiornamento della chiave di scambio delle chiavi consentite per l’avvio protetto” sta ingenerando qualche dubbio in molti utenti. Di cosa si tratta? Sembra quasi uno scioglilingua. In realtà il problema deriva da una traduzione improvvida dall’inglese “Secure Boot Allowed Key Exchange Key (KEK) Update“.

L’aggiornamento annunciato da Windows Update in Windows 10 e Windows 11 ha a che fare con la sostituzione dei certificati Secure Boot distribuiti nel 2011, ormai prossimi alla scadenza fissata per giugno 2026. L’introduzione di Secure Boot risale all’introduzione del BIOS UEFI, quando i produttori hardware e Microsoft iniziarono a rafforzare la catena di fiducia nelle prime fasi del boot.

Secure Boot, infatti, mantiene un database di chiavi crittografiche e certificati che stabiliscono quali componenti possono essere eseguiti durante l’avvio del sistema. Tra questi, il bootloader e altri moduli critici devono risultare firmati da un’autorità riconosciuta. Il controllo avviene prima che il sistema operativo entri in esecuzione, bloccando codice malevolo come bootkit e rootkit che tentano di inserirsi nelle primissime fasi del caricamento.

Il ruolo dei certificati Secure Boot nella catena di avvio

All’interno del firmware UEFI, Secure Boot mantiene un database di chiavi crittografiche e certificati che stabiliscono quali componenti possono essere eseguiti durante l’avvio. Tra questi, il boot loader di Windows e altri moduli critici devono risultare firmati da un’autorità riconosciuta. Il controllo avviene prima che il sistema operativo entri in esecuzione, bloccando codice malevolo come bootkit e rootkit che tentano di inserirsi nelle primissime fasi del caricamento.

Il funzionamento si basa su diversi elementi: il database delle chiavi consentite (DB), quello delle chiavi revocate (DBX) e le chiavi di scambio, tra cui la Key Exchange Key che consente di aggiornare in modo sicuro le altre chiavi. Quando un certificato viene riconosciuto come valido, il firmware consente l’esecuzione del codice associato. In caso contrario, il processo di boot si interrompe.

Perché i certificati Secure Boot del 2011 non sono più sufficienti

I certificati Secure Boot introdotti nel 2011 hanno una validità temporale limitata. Senza nuovi certificati aggiornati, il sistema non può più applicare correttamente nuove politiche di sicurezza, né recepire revoche o mitigazioni introdotte successivamente.

Vulnerabilità scoperte negli anni, come tecniche di bypass di BitLocker o exploit nella fase di pre-boot, richiedono aggiornamenti alle liste di revoca e alle chiavi di firma. Senza un aggiornamento delle chiavi, queste protezioni non possono essere attivate.

Secure Boot funziona utilizzando diversi archivi di chiavi crittografiche (cioè codici digitali che servono a verificare l’autenticità del software): un database delle chiavi autorizzate (DB), uno delle chiavi revocate o non più sicure (DBX) e un insieme di chiavi di gestione, tra cui la Key Exchange Key, che permette di aggiornare in modo protetto le altre chiavi.

Quando il firmware (il software di base che avvia il computer) verifica che un certificato digitale è valido e attendibile, consente l’esecuzione del codice associato; in caso contrario, il processo di avvio viene bloccato per evitare l’esecuzione di software potenzialmente dannoso.

Microsoft ha quindi predisposto un nuovo set di certificati, identificato come Windows UEFI CA 2023, destinato a sostituire progressivamente quello precedente.

È importante sottolineare che se non si aggiornano i certificati usati da Secure Boot, il sistema continuerà ad avviarsi ma non sarà protetto dalle nuove minacce che dovessero presentarsi in futuro e che prendessero di mira la procedura di avvio.

Come funziona l’aggiornamento KEK distribuito via Windows Update

L’aggiornamento KEK rappresenta uno dei passaggi intermedi necessari per aggiornare la catena di fiducia e in italiano è presentato con la poco chiara descrizione “Aggiornamento della chiave di scambio delle chiavi consentite per l’avvio protetto“.

La modifica applicata sui sistemi Windows 11 e Windows 11 provvede ad aggiornare, come spiegato in precedenza, la chiave (Key Exchange Key, appunto) che consente al firmware di accettare nuove firme e nuovi certificati.

Il processo di installazione è rapido: il pacchetto richiede un riavvio per completare la scrittura delle nuove chiavi nelle variabili UEFI. Durante il riavvio, il sistema applica l’aggiornamento in modo automatico tanto che, in condizioni normali, non sono richieste operazioni manuali né accessi al BIOS.

Distribuzione graduale e compatibilità hardware

Microsoft ha scelto una distribuzione progressiva per evitare problemi su configurazioni hardware eterogenee. Non tutti i dispositivi ricevono l’aggiornamento nello stesso momento. La disponibilità dipende da vari fattori, tra cui il modello della scheda madre, la versione del firmware e il supporto OEM.

Alcuni sistemi potrebbero richiedere un aggiornamento firmware specifico da parte del produttore per applicare correttamente i nuovi certificati. È una situazione che riguarda soprattutto i dispositivi meno recenti o con UEFI non aggiornato. Nei sistemi più recenti, l’integrazione con Windows Update consente un aggiornamento completamente automatico.

Controllare l’avvenuta installazione dei certificati

Su Windows 10 e Windows 11 è possibile accertare l’avvenuta installazione dei certificati con diversi strumenti.

Dopo l’avvenuta installazione del pacchetto “Aggiornamento della chiave di scambio delle chiavi consentite per l’avvio protetto“, si può premere Windows+X quindi scegliere Terminale (Admin) o Windows PowerShell (amministratore).

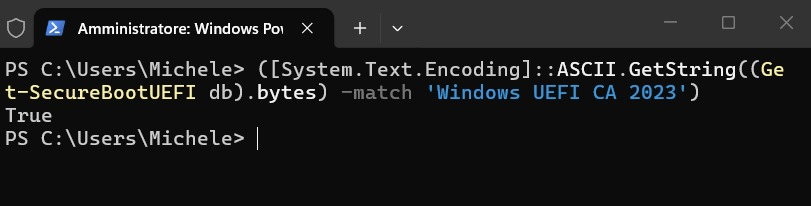

Utilizzando PowerShell è possibile interrogare direttamente il database Secure Boot e controllare la presenza del certificato Windows UEFI CA 2023. Come spiegato nell’approfondimento su come controllare se Windows ha applicato in nuovi certificati Secure Boot UEFI 2023, basta digitare quanto segue:

([System.Text.Encoding]::ASCII.GetString((Get-SecureBootUEFI db).bytes) -match 'Windows UEFI CA 2023')

L’ottenimento della risposta True conferma che il certificato è stato caricato nel firmware; False indica invece che si sta usando ancora il certificato 2011.

Analisi del log di sistema

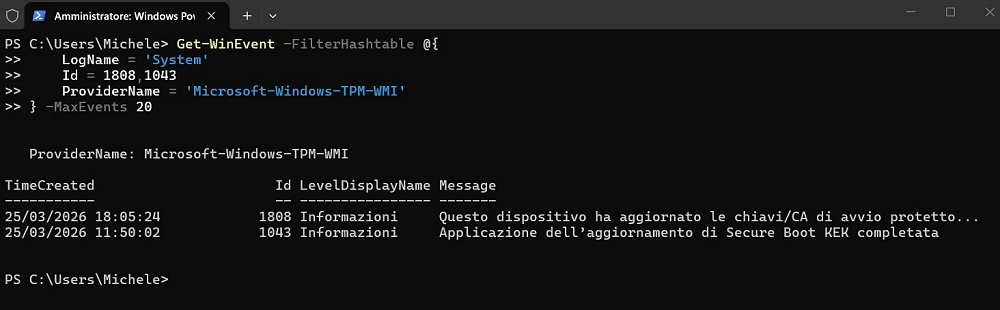

Nel registro degli eventi di Windows sono inseriti riferimenti espliciti a valle dell’installazione del nuovo certificato Windows UEFI CA 2023.

La presenza dell’evento con ID 1043 conferma l’applicazione della chiave KEK, mentre l’event ID 1808 indica che l’intero set di certificati e il boot manager risultano aggiornati. Solo quest’ultimo evento certifica il completamento dell’intero processo.

Per evitare di aprire e “navigare” manualmente il Visualizzatore eventi (Windows+R, eventvwr.msc), si può aprire una finestra PowerShell quindi incollarvi ed eseguire quanto segue:

Get-WinEvent -FilterHashtable @{

LogName = 'System'

Id = 1808,1043

ProviderName = 'Microsoft-Windows-TPM-WMI'

} -MaxEvents 20

Un output come quello in figura conferma che l’installazione del certificato Windows UEFI CA 2023 è avvenuto con successo.

Conclusioni

L’aggiornamento dei certificati Secure Boot non riguarda solo gli ambienti enterprise. Anche i sistemi consumer dipendono utilizzano per default la funzionalità di sicurezza del firmware UEFI per l’integrità del processo di avvio.

Mentre Windows è già firmato con chiavi riconosciute, molte distribuzioni Linux devono adottare soluzioni specifiche per risultare “trusted” dal firmware.

Per funzionare con Secure Boot abilitato, la maggior parte delle distribuzioni Linux utilizza un componente chiamato shim. Si tratta di un piccolo bootloader firmato con una chiave riconosciuta dal firmware. Può accadere che non tutte le distro, specialmente alcuni strumenti avviabili in fase di boot in modalità live, supportino Secure Boot.

Alcuni utenti scelgono di disattivare Secure Boot per motivi legati alla filosofia del software libero, poiché il meccanismo si basa su chiavi crittografiche controllate da terze parti (come produttori hardware o aziende), limitando la possibilità di eseguire liberamente codice non firmato e riducendo il controllo diretto dell’utente sul proprio sistema. L’uso di Secure Boot è in capo a ciascun utente (anche se Windows 11, sulla carta, ne richiede l’uso come requisito fondamentale) anche se la sua abilitazione ha come obiettivo quello di attivare una protezione importante contro bootkit e malware che agiscono prima del caricamento del sistema operativo.

Certo, vulnerabilità nell’implementazione di Secure Boot ogni tanto vengono a galla (soprattutto per via di firme digitali sottratte a fornitori terzi), ma ha poco senso disattivare del tutto la funzionalità.

/https://www.ilsoftware.it/app/uploads/2026/03/aggiornamento-chiave-scambio-kek-secure-boot-windows.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/GD24-Easter-.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/windows-95-installer-difettosi.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/rinvio-aggiornamenti-windows-11.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/windows-31-sfondi-storici.jpg)