Chi usa Android è abituato a concedere autorizzazioni quasi in automatico. Notifiche, posizione, microfono, rubrica: tutti sembrano permessi necessari per far funzionare le app. Il problema è che, negli ultimi anni, molte applicazioni hanno iniziato a raccogliere più dati di quelli strettamente indispensabili, spesso in modi che non sono immediatamente visibili.

E sebbene il legislatore europeo si sia concentrato su una “stretta” decisa nei confronti dei cookie, peraltro con una serie di conseguenze rilevanti sia per i gestori di siti Web che per gli utenti, il tema della raccolta dei dati tramite app – con un impatto molto più esteso rispetto ai cookie – è sempre passato un po’ sotto traccia.

La questione non riguarda solo app Android sconosciute o sospette: anche software diffusi e apparentemente affidabili possono avere comportamenti molto più invasivi di quanto l’utente immagini.

Permessi Android “legittimi” usati in modo esteso

Il vero nodo non è tanto il permesso in sé, ma come e quando è utilizzato da ciascuna delle app installate sul dispositivo Android.

Per fare qualche esempio, alcune app attivano il microfono per funzioni secondarie (assistenti vocali, ricerca audio), ma possono mantenere accessi frequenti anche quando non serve. App Android che non offrono funzionalità di navigazione in tempo reale possono richiedere l’accesso continuativo alla posizione dell’utente per fini statistici o pubblicitari; la rubrica dei contatti, spesso sfruttata per “trovare gli amici” che usano la medesima app, può essere sincronizzata e analizzata lato server; la memoria locale non serve solo a salvare dati: alcune app analizzano i file presenti sul dispositivo per svolgere attività di profilazione.

Non provatevi a dire “i miei dati li hanno già tutti: non ho nulla da nascondere“: è un errore colossale. È bene comprendere che i dati acquisiti da terzi, anche tramite app installate, anche i più banali, possano essere aggregati, correlati e trasformati in informazioni estremamente precise sul nostro comportamento, sulle abitudini e perfino sulle vulnerabilità personali. È proprio da questa elaborazione silenziosa che nascono profili utilizzati per orientare decisioni, influenzare scelte o applicare trattamenti differenziati, spesso senza che l’utente ne abbia alcuna percezione.

Rinunciare alla privacy significa quindi rinunciare al controllo: non solo su ciò che condividiamo oggi, ma anche su come quelle informazioni saranno utilizzate domani, in contesti e per finalità che non possiamo prevedere e che possono avere conseguenze concrete sulla vita quotidiana.

Il tracciamento invisibile: come funziona il fingerprinting

Negli ultimi anni si è diffusa una tecnica poco discussa fuori dagli ambienti tecnici: il fingerprinting del dispositivo.

Ogni smartphone espone una serie di caratteristiche – modello, versione del sistema, risoluzione dello schermo, impostazioni locali – che, combinate tra loro, creano un’identità quasi unica. Ciò significa che anche disattivando gli identificatori pubblicitari o con un reset del telefono (ripristino delle impostazioni di fabbrica), alcune app possono continuare a riconoscerci nel tempo.

L’abbiamo spiegato nell’articolo sul rifiuto dei cookie lato browser: la tecnica del fingerprinting può continuare a permette l’identificazione di uno stesso utente (o meglio, dello stesso dispositivo) anche senza l’uso di alcun cookie.

A rendere il quadro ancora più complesso intervengono le librerie di terze parti integrate nelle app. Molti sviluppatori utilizzano componenti esterni per pubblicità o analisi: sono moduli che operano con logiche proprie. Due app diverse, installate sullo stesso dispositivo, possono condividere gli stessi sistemi di tracciamento e contribuire a costruire un profilo incrociato dell’utente. In altre parole, non è una singola app a raccogliere tutto, ma un ecosistema che collabora silenziosamente.

Come tenere d’occhio permessi e tracker

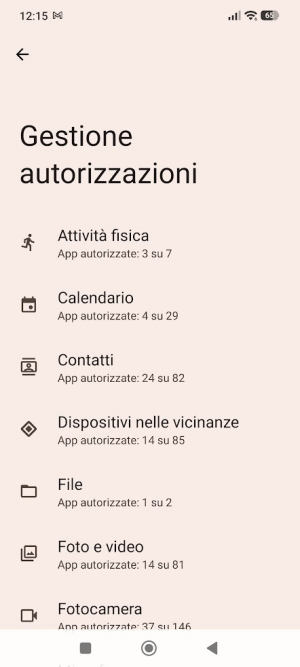

Nelle impostazioni di Android, è bene controllare la sezione Privacy oppure Sicurezza e privacy. Nella schermata Gestione autorizzazioni (il nome può variare a seconda della versione di Android installata), si trovano i riferimenti a tutte le app installate che utilizzano ciascun permesso.

Da qui si può controllare quali app hanno usato permessi sensibili come fotocamera, microfono e posizione, e si può anche aprire ogni permesso per vedere quali app lo hanno richiesto o usato di recente. Le ultime release di Android provvedono di default a revocare i permessi alle app che l’utente non usa da tempo.

Un’app come Exodus effettua una scansione delle app presenti sul dispositivo Android e, per ciascuna di esse, restituisce non solo l’elenco delle autorizzazioni richieste (l’icona ! indica un livello “pericoloso” o “speciale” in base alle valutazioni di Google) ma anche l’elenco completo degli eventuali componenti traccianti presenti (i sistemi di tracciamento cui facevamo riferimento al paragrafo precedente).

Exodus, come detto, fornisce anche questo tipo di informazione. Tuttavia, è fondamentale accertarsi se e quali app avessero più poteri del normale. Da controllare anche la sezione Permessi speciali di Android: Dati sull’utilizzo delle app (l’applicazione può accedere a tutte le attività svolte dall’utente sul dispositivo); Accesso a tutti i file e Amministrazione dispositivo; Accessibilità (molto potente, può leggere e controllare lo schermo); Lettura, risposta e controllo notifiche.

Le app Android “innocue” sono spesso le più attive

Uno degli aspetti meno intuitivi riguarda proprio le app Android più semplici. Piccole utilità, giochi basilari, app per sfondi o torce: sono software che svolgono funzioni minime ma che, dietro le quinte, possono generare traffico continuo verso server esterni.

Analisi tecniche dei rispettivi APK (i pacchetti d’installazione delle app), ad esempio con strumenti come APKtool, mostrano spesso la presenza di più sistemi di tracking all’interno di app apparentemente banali. In alcuni casi, il numero di librerie di monitoraggio supera quello delle funzionalità reali.

Molte delle informazioni, inoltre, non sono raccolte durante l’utilizzo attivo dell’app ma quando non la si sta usando. Android limita le attività in background, ma esistono diversi meccanismi per aggirare queste restrizioni: servizi che restano attivi con notifiche invisibili, sincronizzazioni programmate, richieste di rete effettuate quando il dispositivo è in carica. Il risultato è che alcune app continuano a comunicare con i server anche ore dopo l’ultimo utilizzo.

Un segnale tipico è un consumo anomalo di batteria o traffico dati, ma non sempre è evidente. Per questo motivo, affidarsi solo alla percezione non basta.

Passare all’azione: come verificare cosa sta succedendo su Android

Per capire concretamente quali dati sono raccolti, è necessario osservare il comportamento del dispositivo, non limitarsi alle sole impostazioni generali.

Applicazioni come RethinkDNS o Blokada permettono di monitorare le richieste di rete e vedere quali domini vengono via via contattati. Spesso emergono connessioni verso server pubblicitari o sistemi di tracking anche quando l’app non è in uso.

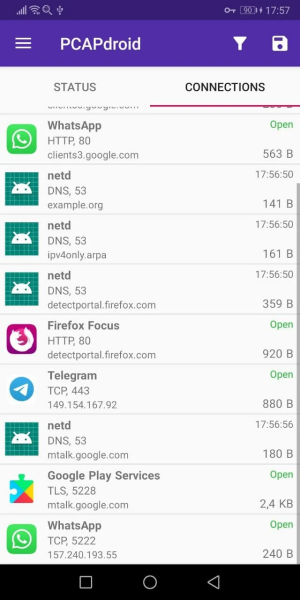

Chi vuole spingersi ancora più in profondità può utilizzare PCAPdroid, che consente di analizzare il traffico in tempo reale, oppure strumenti di analisi come MobSF per studiare il comportamento delle applicazioni a livello più tecnico.

Anche senza arrivare a questi livelli, un controllo incrociato tra consumo dati, batteria e attività recente delle app può rivelare molto.

Collegando il dispositivo Android al PC con un cavo USB, previa installazione di ADB (Android Debug Bridge), attivazione delle Opzioni sviluppatore e dell’impostazione USB Debug, è possibile usare uno dei due comandi seguenti che – impartiti dalla finestra del terminale – permettono di incrociare uso reale delle app e traffico generato:

adb shell dumpsys netstats

adb shell dumpsys usagestats

Non tutte le autorizzazioni hanno lo stesso peso. Alcune combinazioni, in particolare, permettono di raccogliere informazioni molto più ampie di quanto sembri.

L’accesso alla rete, unito a quello sullo stato del dispositivo (ACCESS_NETWORK_STATE + INTERNET), consente una raccolta continua. Permessi come la visualizzazione delle app installate o delle statistiche d’uso (PACKAGE_USAGE_STATS) permettono di costruire un profilo dettagliato delle abitudini. Anche senza accedere direttamente a contenuti sensibili, queste informazioni hanno un valore enorme.

Come ottenere informazioni utili con ADB

Per ottenere informazioni realmente utili dai comandi adb shell dumpsys netstats e adb shell dumpsys usagestats su Windows, è fondamentale evitare di leggere l’output direttamente nel terminale, perché è troppo esteso e poco leggibile.

Il metodo più efficace consiste nel salvare prima i dati in file locali, ad esempio con adb shell dumpsys netstats > netstats.txt e adb shell dumpsys usagestats --checkin > usage.txt, per poi analizzarli con strumenti più comodi come VS Code o PowerShell.

A questo punto è possibile filtrare le informazioni rilevanti usando comandi come Select-String "uid=" netstats.txt per individuare le app che generano traffico di rete, oppure cercare uno specifico nome pacchetto nel file delle statistiche di utilizzo.

Un passaggio cruciale è collegare gli UID alle applicazioni Android tramite adb shell pm list packages -U > packages.txt, così da identificare con precisione quale app sta generando traffico o attività.

Incrociando questi dati, si possono individuare comportamenti anomali: ad esempio, un’app che non viene mai aperta ma che mostra traffico di rete, oppure un alto volume di dati inviati (txBytes) in background, possono rappresentare segnali sospetti.

Questo approccio trasforma un dump caotico in un’analisi mirata e molto più efficace dal punto di vista della sicurezza.

Conclusioni

Su Android la raccolta dati non è un fenomeno evidente, ma un processo continuo, distribuito e spesso invisibile. Limitarsi ai permessi effettivamente assegnati alle app è già qualcosa ma significa guardare solo la superficie.

Capire davvero cosa sta succedendo richiede un cambio di prospettiva: osservare il comportamento del dispositivo nel tempo, non solo le impostazioni. E quando si inizia a farlo, spesso si scopre che alcune app stanno lavorando molto più di quanto dovrebbero.

/https://www.ilsoftware.it/app/uploads/2026/04/app-android-raccolta-dati-insaputa-utenti.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/swift-apple-sviluppo-app-android.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/grapheneos-senza-dati-personali-android.jpg)

/https://www.ilsoftware.it/app/uploads/2024/08/google-pixel-9-novita.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/wp_drafter_498422.jpg)