La diffusione della 2FA (autenticazione a due fattori) ha risolto un problema enorme: la fragilità delle password. Ma ne ha introdotto un altro, meno evidente e spesso sottovalutato: il rischio di lock-out totale. Basta un telefono perso, rubato o danneggiato per ritrovarsi improvvisamente fuori da email, servizi cloud, account aziendali o piattaforme critiche. Non è un’ipotesi remota: è una delle cause più frequenti di perdita di accesso anche in contesti professionali.

La vera domanda, quindi, non è se usare la 2FA o meno, ma come configurarla in modo robusto, senza dipendere da un singolo dispositivo.

Se perdi lo smartphone, perdi anche l’autenticazione a due fattori?

Provate a chiedere a chi utilizza la 2FA con un’app authenticator installata sullo smartphone cosa succederebbe se perdesse l’accesso al proprio dispositivo: perché si rompe, viene smarrito o peggio rubato.

Nella maggior parte dei casi, la risposta sarà vaga o eccessivamente ottimistica. Molti sono convinti che basti reinstallare l’app perché “tutto torni come prima”. Altri confidano nel fatto che password e email siano sufficienti per recuperare l’accesso.

La realtà è più complessa. Se la 2FA è configurata su un solo dispositivo e non esistono backup, codici di recupero o meccanismi alternativi già predisposti, lo scenario può diventare rapidamente critico: accessi bloccati, procedure di recupero lunghe e in alcuni casi persino la perdita definitiva dell’account.

Il problema non è la tecnologia in sé, ma il modo in cui viene utilizzata. La 2FA è spesso attivata come “livello di sicurezza aggiuntivo”, senza considerare che introduce anche una dipendenza molto forte: il possesso del secondo fattore, ad esempio lo smartphone personale.

Il nodo centrale: seed TOTP

Applicazioni come Google Authenticator, Microsoft Authenticator o Authy si basano su un meccanismo crittografico ben preciso: il protocollo TOTP (Time-based One-Time Password).

Quando si attiva l’autenticazione a due fattori, il servizio genera una chiave segreta univoca, detta seed. Tale chiave è codificata in un QR code (o fornita come stringa alfanumerica) e l’app di autenticazione la memorizza in locale. Da quel momento, dispositivo e server generano in parallelo codici temporanei sincronizzati nel tempo.

Nel caso di TOTP, il codice che cambia ogni 30 secondi non è inviato da nessun sistema remoto: è generato sul dispositivo locale tramite un calcolo deterministico, cioè sempre riproducibile, che combina l’orario corrente con una chiave segreta condivisa (seed) memorizzata sia sul dispositivo dell’utente sia sul server.

Dal punto di vista tecnico, il codice TOTP è il risultato dell’applicazione di una funzione crittografica HMAC (tipicamente SHA1) alla chiave segreta condivisa (seed) e a un valore temporale discreto ottenuto dal timestamp Unix diviso per un intervallo fisso (es. 30 secondi). L’output della funzione HMAC è poi ridotto tramite dynamic truncation e un’operazione modulo (es. mod 106) per ottenere un codice numerico a 6 cifre: server e dispositivo, usando la stessa seed e lo stesso tempo, producono quindi in modo deterministico lo stesso OTP valido senza alcuno scambio di dati.

La vera chiave della 2FA è il seed

L’aspetto più importante, spesso trascurato anche da utenti esperti, consiste nel fatto che la vera “chiave” della 2FA non è il codice a 6 cifre, ma la seed stessa. Chiunque entri in possesso di quella chiave segreta può generare codici validi in qualsiasi momento, replicare perfettamente l’app authenticator dell’utente e bypassare il secondo fattore.

In altre parole, duplicare un account 2FA non significa “sincronizzare un’app”, ma replicare una chiave crittografica. È da questo principio che derivano tutte le implicazioni operative:

- la possibilità di avere più dispositivi con un’app authenticator per l’accesso agli stessi servizi online;

- la necessità di backup sicuri;

- il rischio legato all’esposizione delle seed;

- il delicato equilibrio tra accessibilità e sicurezza.

La 2FA non è un oggetto (l’app), ma un segreto condiviso da proteggere con la stessa attenzione di una password critica, se non maggiore.

Cosa succede se non si possono più usare i codici generati dall’app authenticator

Se si perdesse l’accesso all’app di autenticazione – che si tratti di Google Authenticator, Microsoft Authenticator o soluzioni simili – il problema deriva dal fatto di non poter più generare il secondo fattore richiesto per l’accesso (il codice di 6 cifre accettato da ciascun servizio in uno specifico momento).

Anche disponendo di username e password corrette, l’autenticazione non può essere completata: il sistema richiede un codice TOTP valido e, in sua assenza, l’accesso viene negato. Alcuni servizi si limitano a bloccare il login, altri applicano ulteriori misure di sicurezza come sospensioni temporanee dopo tentativi falliti o verifiche aggiuntive.

Le reali possibilità di recupero

A questo punto tutto dipende da quanto è risulta ben progettata la fase iniziale di configurazione.

La via più immediata, se disponibile, è rappresentata dai codici di backup: quasi tutti i servizi li forniscono durante l’attivazione della 2FA. Si tratta di codici monouso, da conservare offline, che permettono di bypassare temporaneamente l’autenticazione a due fattori. Se sono salvati correttamente – su carta, in un file sicuro o in un password manager – l’accesso può essere recuperato in pochi minuti.

Un’altra possibilità concreta riguarda i dispositivi già autenticati. Se l’utente ha ancora accesso a un browser loggato, a un PC fidato o a un secondo smartphone, spesso è possibile intervenire direttamente dalle impostazioni dell’account: disattivare la 2FA, sostituire l’app o configurare un nuovo dispositivo. In questi casi, il problema si risolve senza passare da procedure di recovery.

Quando queste opzioni non sono disponibili, entra in gioco il recupero account tramite il servizio. Ogni piattaforma, da Google a Microsoft, prevede procedure più o meno complesse: verifica tramite email secondaria o SMS, domande di sicurezza, fino all’invio di documenti di identità nei casi “disperati”.

Esiste poi il caso delle applicazioni che offrono backup cloud della 2FA. Soluzioni come Authy o lo stesso Microsoft Authenticator permettono di ripristinare i token su un nuovo dispositivo semplicemente reinstallando l’app e autenticandosi. Si tratta di uno schema che elimina quasi completamente il rischio di perdita, ma introduce una dipendenza da un sistema centralizzato (oltre che di “fiducia” nello stesso). Al contrario, Google Authenticator ha storicamente adottato un approccio locale, anche se oggi offre opzioni di sincronizzazione.

Il caso peggiore: perdita totale dell’accesso

Se non esistono codici di backup, non ci sono dispositivi già autenticati e non sono stati configurati metodi di recupero, la situazione può diventare irreversibile.

In questi scenari, l’utente può perdere definitivamente l’accesso ai singoli account protetti con 2FA e quindi codici generati tramite app authenticator.

Purtroppo non si tratta di un’eventualità rara: succede soprattutto con wallet crypto, email principali o account configurati senza la consapevolezza del funzionamento del sistema di protezione.

Come evitare davvero la perdita degli account

Il problema non è la 2FA in sé, ma il modo in cui è gestita. Una configurazione efficace non deve limitarsi ad aumentare la sicurezza, ma deve garantire anche continuità di accesso in caso di incidente. La domanda corretta che ci si dovrebbe sempre porre è la seguente: “cosa succede se perdo il secondo fattore?”

È fondamentale conservare i codici di backup in modo sicuro e offline, ad esempio stampati o archiviati in un ambiente cifrato non esposto. Allo stesso tempo, affidarsi a un solo dispositivo è un errore grave: avere almeno due dispositivi configurati con la stessa seed elimina il rischio di blocco.

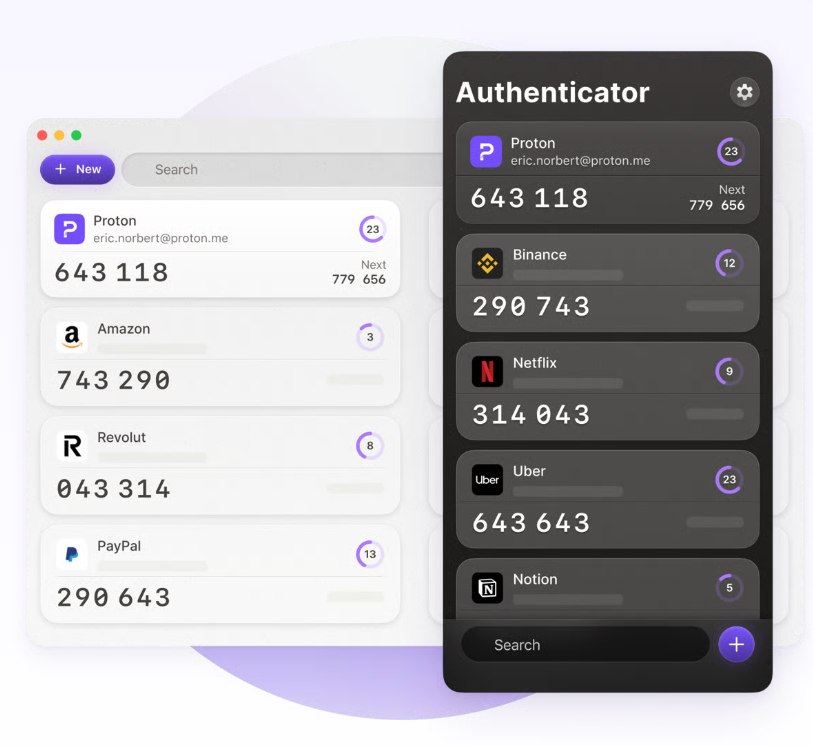

Un ulteriore livello di sicurezza si ottiene prevedendo un accesso alternativo da desktop, ad esempio tramite strumenti come Proton Authenticator o Bitwarden, che consentono di generare codici TOTP anche al di fuori dello smartphone.

Nei contesti in cui la sicurezza è critica, l’uso di una chiave hardware come YubiKey aggiunge un ulteriore fattore indipendente e resistente ad attacchi avanzati. Tale fattore è separato dagli altri (quindi dalla generazione del codice TOTP mediante app) ed è comunque progettato per resistere anche ad attacchi sofisticati come il phishing e l’intercettazione delle credenziali.

Infine, un aspetto spesso ignorato ma cruciale: testare periodicamente le procedure di recupero. Verificare in anticipo che tutto funzioni (backup, dispositivi secondari, metodi alternativi) è ciò che distingue una configurazione teoricamente sicura da una realmente affidabile.

Duplicazione dell’app authenticator su desktop con Proton Authenticator

Una delle evoluzioni più interessanti nella gestione della 2FA è la possibilità di replicare i codici anche su desktop, eliminando la dipendenza esclusiva dallo smartphone. Per raggiungere questo obiettivo, Proton Authenticator rappresenta una delle soluzioni più efficaci e flessibili.

A differenza di molte app tradizionali, Proton consente di utilizzare l’autenticazione a due fattori anche su Windows, macOS e Linux, mantenendo un approccio open source e orientato alla sicurezza. Significa che i codici TOTP possono essere generati non solo sul telefono, ma anche direttamente sul computer, offrendo un vero fallback sempre disponibile.

La duplicazione può avvenire in modo diretto sfruttando la funzione di esportazione messa a disposizione da molte app authenticator.

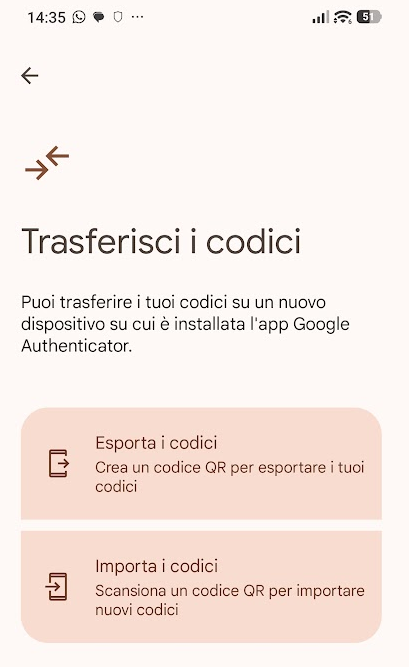

Ad esempio, nel caso di Google Authenticator, basta accedere al menu principale dell’applicazione, toccare Trasferisci i codici, quindi scegliere Esporta i codici. In questo modo l’app genera il QR code contenente i seed e tutte le informazioni relative ai servizi configurati.

Alcune accortezze da mettere in campo

Alla comparsa del codice QR di esportazione nell’interfaccia di Google Authenticator, si può premere la combinazione di tasti che permette di creare uno screenshot (su Android, ad esempio, volume giù+tasto accensione).

Prima di procedere, però, è bene disattivare il backup automatico delle immagini (ad esempio da Google Foto o da qualsiasi app che trasferisse i dati sul cloud). L’immagine con il codice QR può quindi essere trasferita sul sistema desktop usando meccanismi di trasferimento locali (i.e. connessione dello smartphone al PC con il cavo USB).

La riattivazione del backup delle immagini sul cloud dovrebbe avvenire solo dopo aver rimosso definitivamente l’immagine del codice QR dallo smartphone (attenzione al Cestino).

Il PC dovrebbe inoltre essere adeguatamente protetto con una password utente robusta e con un sistema di cifratura dei dati (su Windows, ad esempio, BitLocker).

Importazione dei codici 2FA in Proton Authenticator

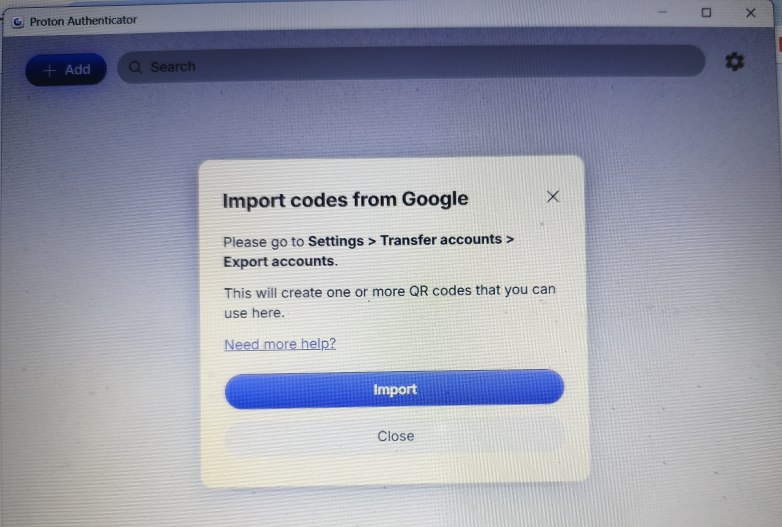

Dopo aver scaricato e installato Proton Authenticator, basta cliccare su Import codes, Google (o qualunque altra app authenticator in uso sullo smartphone o su altri dispositivi) quindi scegliere Import.

Scegliendo l’immagine con il codice QR creata in precedenza, si possono immediatamente aggiungere tutte le configurazioni 2FA finora gestite soltanto con un altro dispositivo.

Importante: dopo l’importazione, assicurarsi di cancellare definitivamente l’immagine raffigurante il codice QR.

Proton Authenticator decodifica le seed contenute nel QR e ricrea in locale tutti gli account, rendendoli immediatamente disponibili anche su desktop.

Dal punto di vista tecnico, non si tratta di una semplice “sincronizzazione”, ma di una vera replica delle chiavi segrete. Il desktop diventa quindi un secondo dispositivo autenticatore a tutti gli effetti, in grado di generare gli stessi codici dello smartphone in modo indipendente.

Ogni duplicazione aumenta il numero di punti in cui la seed è presente. Per questo è fondamentale, come accennato in precedenza, che il dispositivo desktop sia protetto adeguatamente (cifratura del disco, accesso controllato, ambiente sicuro).

Alternative a Proton Authenticator: quali soluzioni valutare

Pur rappresentando una delle soluzioni più complete, Proton Authenticator non è l’unica opzione disponibile per gestire la 2FA in modo avanzato e multi-dispositivo, soprattutto con supporto desktop.

Una prima alternativa concreta è rappresentata dai password manager evoluti come Bitwarden e 1Password, che integrano la generazione dei codici TOTP direttamente nel vault delle credenziali.

Tale approccio consente di avere accesso immediato ai codici anche da desktop e browser, con backup cifrato e sincronizzazione automatica. Tuttavia, introduce un compromesso architetturale: password e secondo fattore sono centralizzati nello stesso sistema, riducendo la separazione tra i fattori di autenticazione.

Un’altra opzione è utilizzare Authy, che rimane una delle poche applicazioni a offrire un vero supporto multi-dispositivo con sincronizzazione cifrata e client desktop. Il limite principale è rappresentato dall’ecosistema chiuso e dalla scarsa interoperabilità con altri strumenti, soprattutto in fase di import/export.

Per chi privilegia un approccio più orientato alla privacy e al controllo dei dati, esistono soluzioni open source come Ente Auth, che offrono sincronizzazione cifrata end-to-end e supporto multipiattaforma, pur richiedendo una maggiore familiarità tecnica nella gestione iniziale.

Infine, in ambienti ad alta sicurezza, è possibile affiancare o sostituire le app TOTP con dispositivi hardware come YubiKey, che eliminano completamente la dipendenza da codici temporanei e introducono un fattore fisico resistente ad attacchi di phishing e intercettazione.

/https://www.ilsoftware.it/app/uploads/2026/03/app-authenticator-2FA-smartphone-perso.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/passkey-anti-phishing-windows-microsoft-entra.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/passkey-login-windows-11-bitwarden.jpg)

/https://www.ilsoftware.it/app/uploads/2024/01/condividere-password-in-sicurezza.jpg)

/https://www.ilsoftware.it/app/uploads/2026/02/password-manager-non-sicuri.jpg)