C’è un errore di fondo che molti commettono quando parlano di chiamate indesiderate: pensare che ogni telefonata sia un evento isolato, legato a un singolo numero. In realtà, dal punto di vista tecnico, una chiamata è solo l’output finale di una catena molto più complessa, fatta di infrastrutture VoIP, segnalazione SIP e logiche automatizzate di composizione massiva.

Quando il telefono squilla e compare un numero, quello che stai vedendo – il CLI (Calling Line Identification) – non è necessariamente una “linea telefonica” nel senso tradizionale. È un’informazione di segnalazione, un campo che viaggia nei protocolli di rete e che può essere assegnato legittimamente a un’utenza, validato (o meno) dall’operatore oppure impostato dinamicamente da un sistema VoIP.

È un’osservazione fondamentale che suggerisce perché il problema dello spam telefonico non può essere affrontato con strumenti pensati per un mondo analogico che, di fatto, non esiste più.

Gli interventi di AGCOM tra agosto e novembre 2025 hanno ridotto le chiamate indesiderate

Con due interventi posti in essere tra agosto e novembre 2025, AGCOM (Autorità per le Garanzie nelle Comunicazioni) ha cercato di ridurre le forme più evidenti di abuso, in particolare lo spoofing internazionale: chiamate provenienti dall’estero che si presentano con numeri italiani, spesso completamente fasulli (leggasi “inventati” o “random”). Gli operatori hanno introdotto controlli sulla coerenza tra origine della chiamata e numerazione utilizzata, bloccando una parte significativa del traffico anomalo.

L’iniziativa ha però prodotto un effetto collaterale: dopo il “silenzio” delle prime settimane, ha spinto gli attori più aggressivi ad adattarsi, spostando le loro tecniche verso modelli più sofisticati e, soprattutto, più difficili da distinguere dal traffico legittimo. È in questo contesto che emerge il fenomeno dei numeri “quasi uguali”.

Le chiamate ricevute da numerazioni “quasi uguali”

Nell’esperienza di chi scrive, il pattern era evidente: chiamate ripetute da numerazioni con prefisso geografico italiano – 02, ad esempio, o altri prefissi – seguite sempre dalla stessa sequenza iniziale e con variazioni minime nelle ultime cifre. Non si trattava di coincidenze né di numeri casuali generati senza criterio. Era una struttura precisa, ripetuta nel tempo.

Nel mondo delle telecomunicazioni, le numerazioni non sono gestite singolarmente ma per range. Un operatore può avere a disposizione migliaia di numeri consecutivi e utilizzarli all’interno di centralini VoIP o piattaforme di chiamata automatica. Ciò significa che è perfettamente possibile – e tecnicamente semplice – generare chiamate in uscita utilizzando ogni volta un numero diverso all’interno dello stesso blocco.

A questo punto si aprono due scenari distinti ma, dal lato dell’utente, indistinguibili.

Vi è il caso di un numero spoofato (fasullo, insomma, ovvero modificato ad arte). In questo caso lo spammer imposta arbitrariamente sul suo sistema VoIP un CLI senza avere alcun diritto su quella numerazione.

Vi è poi il caso, sempre più diffuso, in cui il blocco numerico usato dallo spammer è reale, assegnato o “noleggiato” tramite provider, e viene utilizzato in modo massivo variando solo le ultime cifre.

La differenza è sostanziale: nel secondo scenario, la chiamata è formalmente corretta. Il numero esiste, il routing è coerente e i controlli base degli operatori non hanno motivi per bloccarla.

La variazione delle ultime cifre non è un dettaglio marginale, ma deriva da una scelta ben precisa. Permette infatti di distribuire le chiamate su un intero range, evitando che un singolo numero accumuli segnalazioni sufficienti a essere bloccato. Allo stesso tempo, mantiene una coerenza numerica che rende la chiamata credibile agli occhi sia dell’utente sia dei sistemi di filtro.

Lo spostamento dello spam “dentro” la rete italiana

Un elemento che spesso viene sottovalutato è lo spostamento “geografico” delle operazioni di spam telefonico.

Dopo gli interventi di AGCOM, le chiamate provenienti dall’estero che si presentano con numerazioni italiane sono diventate molto più facili da individuare e bloccare, grazie ai controlli di coerenza tra origine del traffico e CLI. Ciò ha reso inefficace uno dei metodi più utilizzati in passato: terminare le chiamate su gateway internazionali e falsificare numeri italiani.

Di conseguenza, molti spammer si sono adattati spostando l’origine del traffico telefonico all’interno della rete nazionale o, più precisamente, facendolo apparire come tale.

Un’operazione del genere può essere messa a terra facendo perno su carrier italiani (Truecaller fornisce anche l’indicazione di appartenenza delle numerazioni, in termini di provider che le gestisce), rivenditori VoIP o interconnessioni che risultano domestiche dal punto di vista del routing.

In questo scenario il traffico non presenta più anomalie evidenti: il numero è italiano, l’instradamento è coerente e i controlli di frontiera non si attivano. È un cambiamento cruciale, perché trasforma il problema da qualcosa di esterno e filtrabile a monte in un fenomeno interno, molto più difficile da distinguere dal traffico legittimo.

In un altro articolo abbiamo visto perché tante chiamate spam passano comunque su Android con il filtro Google attivo.

Il cambio di passo: dal numero al modello

Il punto in cui la difesa contro le chiamate indesiderate inizia a diventare realmente efficace coincide con un cambio di prospettiva: smettere di considerare il numero come unità di base e iniziare a trattarlo per ciò che è oggi, cioè un parametro variabile all’interno di un sistema automatizzato.

Nel contesto attuale, una campagna di chiamate spam non è costruita attorno a un numero, ma a un’infrastruttura. Questa infrastruttura – tipicamente una piattaforma di predictive dialing collegata a uno o più trunk SIP – ha la capacità di:

- generare chiamate in parallelo su larga scala;

- impostare dinamicamente il CLI;

- distribuire il traffico su insiemi numerici (range).

Se lo spammer ha a disposizione un blocco come 02 12340 XXXX può applicare diverse logiche per effettuare le chiamate: sequenziale (incremento progressivo delle ultime cifre); randomizzata (scelta pseudo-casuale nel range); pool-based (rotazione su sottoinsiemi del blocco).

In tutti i casi, il risultato è lo stesso: il numero specifico perde significato, mentre il pattern diventa la vera unità operativa.

Perché i dialer stock non bastano

I dialer Android moderni – che si tratti di quelli di Google, Samsung o dei produttori cinesi – integrano oggi diverse funzionalità anti-spam che, sulla carta, sembrano avanzate. Tra queste troviamo il blocco di numeri specifici, sistemi di identificazione basati su database condivisi e, in alcuni casi, filtri per chiamate sconosciute o sospette.

Il problema è che queste soluzioni sono progettate per uno scenario ormai superato: quello in cui il numero spam è un identificatore relativamente stabile. Dal punto di vista tecnico, il loro funzionamento si basa su due modelli principali:

- corrispondenza esatta: confronto diretto con numeri presenti in blacklist;

- reputazione: verifica del numero rispetto a database esterni (crowdsourced o proprietari).

Quando ci troviamo di fronte a sistemi di dialing che ruotano il CLI su interi blocchi numerici, è difficile bloccare le numerazioni in automatico e, soprattutto, in modo efficace.

Il punto critico è che i dialer stock non implementano un vero motore di pattern matching: non esiste, cioè, la possibilità di definire regole del tipo:

Blocca: 0212340* (notare l’uso dell’asterisco).

Anzi, auspichiamo che presto sia possibile usare wildcard, espressioni regolari (regex) e logiche basate su range numerici.

La soluzione pratica: bloccare il pattern, non il numero

La svolta, nel caso di chi scrive, è arrivata con l’adozione di un’app Android come Spam Call Blocker App: si tratta di uno strumento che non si limita a confrontare numeri già noti, ma permette di definire regole di matching basate sulla struttura numerica lato CLI.

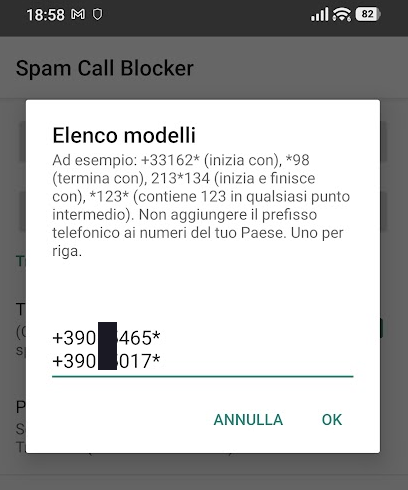

Nella nostra esperienza, dopo aver identificato il comportamento di alcune campagne di spam telefonico, abbiamo impostato regole estremamente semplici accedendo alle impostazioni di Spam Call Blocker App quindi scegliendo Elenco modelli.

Come si vede nell’immagine, è bastato impostare due regole +390XXXXX* per bloccare istantaneamente centinaia di chiamate spam da numeri differenti tra loro, accomunati però dalla parte iniziale del CLI.

Tecnicamente, quello che avviene è un’operazione di prefix matching: qualsiasi chiamata in ingresso con il numero che inizia con le sequenze indicate è subito classificata come indesiderata e bloccata di conseguenza senza far squillare il telefono. È anche possibile disattivare Mostra notifica su blocco per evitare di essere distratti dalle notifiche di blocco.

A conferma di come gli spammer usino meccanismi automatizzati, basti osservare che dopo il rifiuto automatico della telefonata, il compositore VoIP utilizzato dallo “scocciatore” di solito tenta per 3-5 volte consecutive un nuovo contatto.

Finché l’infrastruttura dello spammer a monte non cambia radicalmente, il filtro continua a funzionare senza interventi.

Conclusioni

Le chiamate indesiderate non sono più un fenomeno casuale né facilmente arginabile con gli strumenti tradizionali. Dietro ogni telefonata c’è un’infrastruttura che sfrutta VoIP, rotazione del CLI e blocchi numerici per rendere inefficaci i sistemi di difesa basati sul singolo numero.

Gli interventi di AGCOM hanno ridotto alcune forme di abuso, ma hanno anche spinto gli operatori più aggressivi verso modelli più sofisticati, spesso interni alla rete italiana e quindi più difficili da intercettare. Il risultato è quello che molti utenti stanno sperimentando: numeri diversi, ma solo in apparenza.

Continuare a bloccare le chiamate una per una significa restare intrappolati in un meccanismo progettato per non ripetersi mai nello stesso modo. Il vero punto di svolta è riconoscere il pattern, cioè la struttura comune che lega numerazioni apparentemente diverse. Bloccare un pattern significa colpire direttamente il modo in cui opera la campagna spam, non i suoi effetti superficiali.

Finché gli spammer continueranno a lavorare su blocchi numerici e sistemi automatizzati, questa sarà la chiave: smettere di inseguire i numeri e iniziare a interpretare il comportamento che li genera.

/https://www.ilsoftware.it/app/uploads/2026/03/bloccare-chiamate-spam-numeri-quasi-uguali.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/tim-cook-ritiro-apple-futuro.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/darksword-attacco-iphone-iOS-18.jpg)

/https://www.ilsoftware.it/app/uploads/2024/06/1-9.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/swiftkey-microsoft-account.jpg)