L’idea di utilizzare sistemi “portabili” nasce già nei primi anni 2000 con le prime distribuzioni live Linux, ma ha acquisito un ruolo centrale con la diffusione di strumenti progettati esplicitamente per la privacy. Oggi, tra sorveglianza digitale diffusa, tracciamento comportamentale e logging locale dei sistemi operativi, evitare la persistenza dei dati implica intervenire sia sul software sia sul traffico di rete. Tails si conferma un progetto che aiuta a usare un qualunque PC senza lasciare tracce.

La modalità di navigazione in incognito integrata nei browser moderni elimina cronologia e cookie locali al termine della sessione, ma non interviene su altri livelli. I file temporanei di sistema, i log del sistema operativo e i dati presenti nell’area di swap (la memoria su disco utilizzata dal sistema operativo quando la RAM è piena) possono comunque conservare informazioni residue, cioè frammenti di dati precedentemente utilizzati che non sono stati completamente eliminati.

Inoltre, il traffico di rete resta visibile al provider e a eventuali sistemi di monitoraggio intermedi. La navigazione in incognito non cifra il traffico né modifica l’indirizzo IP, lasciando quindi esposti metadati fondamentali per la tracciabilità dell’utente.

Come funziona un sistema live orientato alla privacy

Un sistema come Tails (The Amnesic Incognito Live System) si basa su un’architettura live caricata da una chiavetta USB o da un supporto rimovibile. In un altro articolo abbiamo già visto, nel dettaglio, cos’è e come funziona Tails OS.

Durante l’avvio, il computer carica il sistema operativo interamente in memoria RAM senza utilizzare le unità locali. Un simile comportamento riduce drasticamente la possibilità di lasciare tracce persistenti ed evita di alterare la configurazione del sistema in uso.

Dal punto di vista tecnico, Tails è costruito su Debian Linux e include una serie di applicazioni configurate per minimizzare la raccolta di dati.

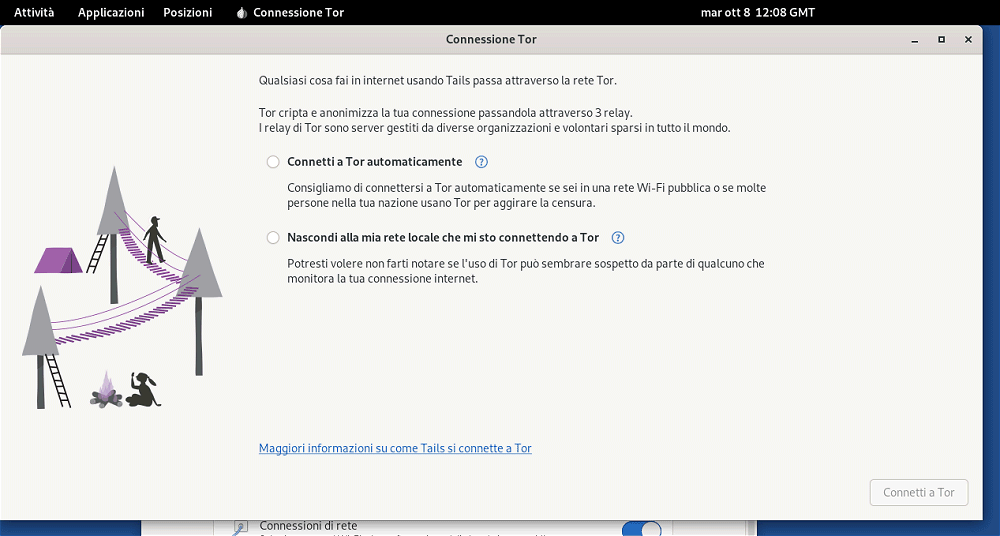

Il browser predefinito è una versione modificata di Firefox, progettata per ridurre il fingerprinting. L’intero traffico di rete è automaticamente instradato attraverso la rete Tor, che implementa un sistema di onion routing per anonimizzare l’origine delle connessioni.

Il funzionamento di Tor si basa su un meccanismo a più nodi, in cui il traffico è cifrato e instradato attraverso una sequenza casuale di relay. Ogni nodo conosce solo il precedente e il successivo, ma non l’intero percorso. Il modello impedisce a un singolo punto di osservazione di ricostruire sia l’origine sia la destinazione finale della comunicazione.

Tails forza tutte le applicazioni a utilizzare Tor attraverso regole di firewall interne. Se un software tenta di stabilire una connessione diretta, il sistema la blocca. È una scelta che riduce il rischio di esposizione involontaria dei dati, ad esempio quando una richiesta DNS (il sistema che traduce i nomi dei siti in indirizzi IP) è inviata senza anonimizzazione oppure quando una connessione viene stabilita direttamente, aggirando il proxy previsto per la protezione del traffico.

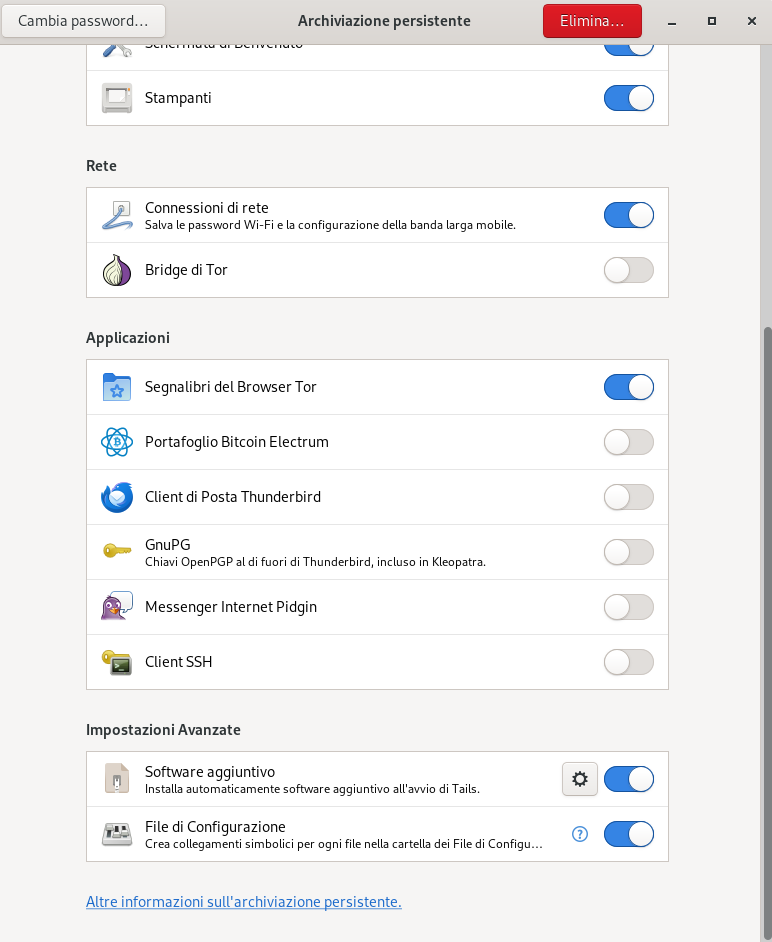

Persistenza opzionale e gestione dei dati

Per impostazione predefinita, Tails non salva alcun dato tra una sessione e l’altra. Tuttavia, è possibile configurare una partizione persistente cifrata sulla stessa chiavetta USB. La funzione utilizza LUKS (Linux Unified Key Setup, uno standard per la cifratura dei dischi sui sistemi Linux) per proteggere i dati, permettendo di archiviare file, configurazioni e chiavi crittografiche in forma cifrata, cioè non leggibile direttamente senza autorizzazione.

La gestione della persistenza con Tails, che abbiamo descritto nel dettaglio in un altro articolo, rappresenta un compromesso tra usabilità e sicurezza: consente infatti di conservare dati e strumenti tra una sessione e l’altra, ma allo stesso tempo crea un punto vulnerabile qualora il dispositivo di archiviazione fosse sottratto o reso fisicamente accessibile a terzi.

Come funziona la cifratura dei dati nella partizione persistente

Dal punto di vista tecnico, la persistenza di Tails si basa su una partizione separata creata nel dispositivo USB. Grazie al già citato LUKS, tutti i dati sono protetti tramite un sistema di crittografia simmetrica (tipicamente AES in modalità XTS con chiavi fino a 512 bit) gestito dal kernel attraverso dm-crypt. Nelle versioni più recenti, Tails utilizza LUKS2, che introduce parametri crittografici più robusti e una funzione di derivazione della chiave come Argon2id per trasformare la password dell’utente in una chiave crittografica resistente agli attacchi brute-force.

La password non è usata direttamente per cifrare i dati: serve invece a sbloccare una chiave principale (master key) memorizzata nel cosiddetto header LUKS, una struttura non cifrata che contiene i parametri crittografici e le chiavi derivate. I dati reali sono cifrati con questa master key, che rimane protetta finché la passphrase non viene fornita correttamente, dall’utente autorizzato, all’avvio di Tails.

Senza la password, un attaccante può rilevare la presenza della partizione persistente ma non accedere al contenuto, a meno di riuscire a recuperare la chiave tramite attacchi offline (ad esempio brute force sulla passphrase o tecniche avanzate di analisi forense).

Installazione e utilizzo operativo di Tails

Installare e utilizzare Tails richiede una procedura precisa, progettata per garantire integrità e assenza di compromissioni già in fase di setup.

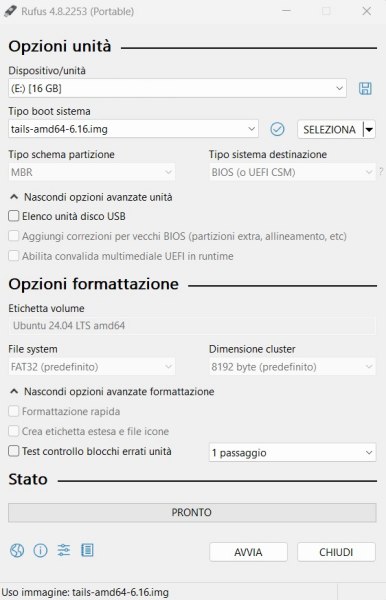

Il primo passaggio consiste nello scaricare l’immagine del sistema operativo dal sito ufficiale e verificarne l’autenticità tramite firma crittografica, operazione che serve a evitare versioni modificate o malevole. Una volta ottenuto il file, si procede alla creazione di una chiavetta USB avviabile utilizzando strumenti compatibili con il proprio sistema operativo, come Rufus su Windows o utilità simili su macOS e Linux (gli sviluppatori di Tails consigliano, rispettivamente, balenaEtcher e GNOME Disks). Il processo di scrittura copia l’immagine sulla chiavetta e cancella completamente eventuali dati preesistenti.

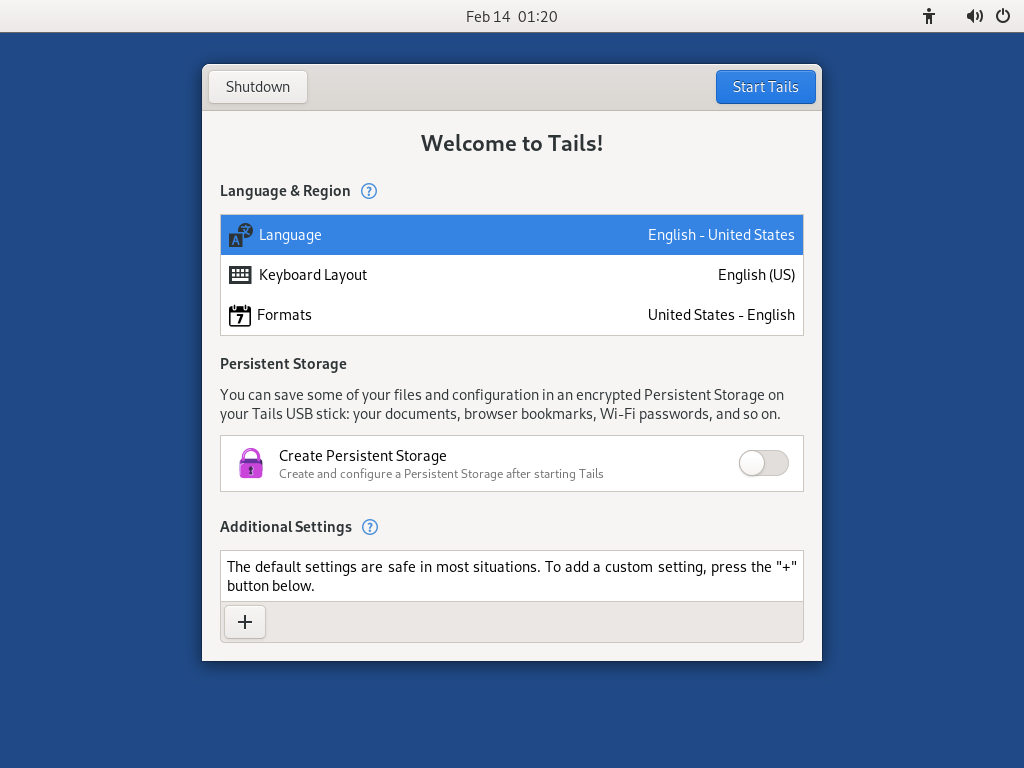

Dopo la preparazione del supporto, il computer deve essere riavviato selezionando la chiavetta USB come dispositivo di avvio tramite il boot menu o le impostazioni BIOS/UEFI.

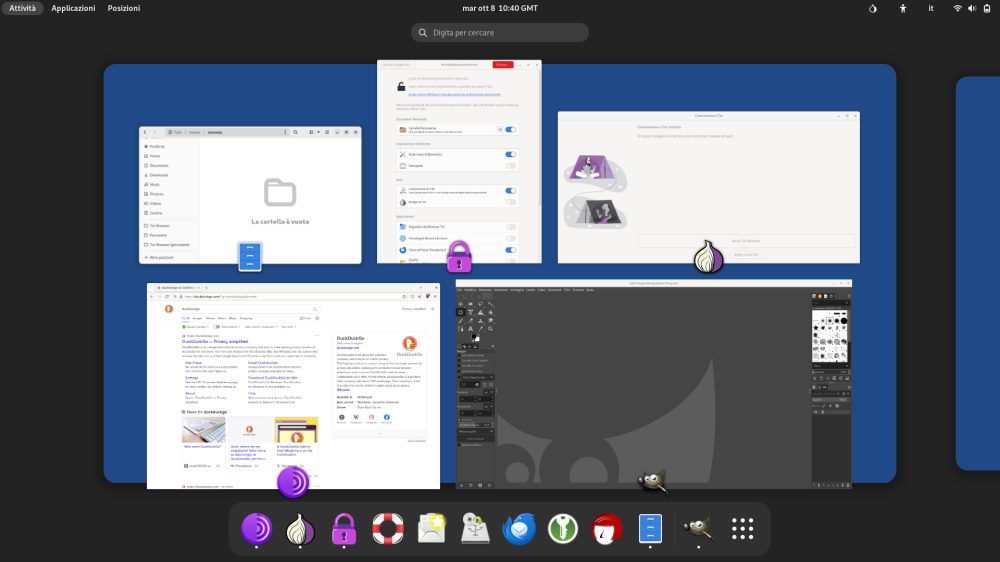

A questo punto Tails viene caricato direttamente in memoria RAM e presenta una schermata iniziale, chiamata Greeter, che consente di configurare lingua, layout della tastiera e alcune opzioni di sicurezza. Una volta completata la configurazione, l’ambiente desktop basato su GNOME diventa operativo e tutte le connessioni di rete sono instradate attraverso Tor.

L’utilizzo quotidiano non richiede un’installazione permanente: ogni sessione parte da uno stato pulito e termina con la cancellazione completa dei dati in memoria. Per attività che richiedono continuità, è possibile abilitare uno spazio persistente cifrato sulla stessa chiavetta, come spiegato in precedenza: permette di conservare file e configurazioni senza esporli in chiaro.

In termini operativi, Tails si comporta come un sistema Linux completo, con browser, client email e strumenti di cifratura già configurati, ma con restrizioni mirate a impedire qualsiasi connessione non anonimizzata.

Aggiornamenti e superficie di attacco

Mantenere aggiornato Tails è essenziale per correggere vulnerabilità note. Il sistema include un meccanismo di aggiornamento automatico incrementale, che verifica l’integrità dei pacchetti tramite firme crittografiche. Versioni obsolete possono esporre a exploit lato browser o nel kernel Linux, compromettendo l’intero modello di sicurezza.

Un aspetto critico riguarda anche il fingerprinting avanzato. Nonostante le contromisure integrate, tecniche basate su caratteristiche hardware o temporali possono ancora differenziare gli utenti. Tails mitiga questi rischi uniformando configurazioni e comportamenti, ma non elimina completamente la possibilità di identificazione indiretta.

Limiti operativi e scenari d’uso

L’utilizzo di un sistema come Tails non si adatta a ogni scenario. Applicazioni che richiedono prestazioni elevate, accesso a hardware specifico o configurazioni personalizzate risultano limitate. Inoltre, la velocità di navigazione attraverso Tor è inferiore rispetto a una connessione diretta, a causa dei passaggi multipli, della cifratura e di situazioni di congestione.

Un aspetto spesso sottovalutato riguarda l’accesso ai servizi online più diffusi. Piattaforme come Google o Microsoft integrano sistemi avanzati di rilevamento delle anomalie basati su indirizzo IP, posizione geografica e fingerprint del dispositivo. L’uso della rete Tor, che espone indirizzi IP condivisi e frequentemente associati a traffico anonimo, attiva con facilità meccanismi di difesa come CAPTCHA ripetuti, richieste di verifica aggiuntive o blocchi temporanei dell’account. In alcuni casi, l’autenticazione a più fattori può diventare più complessa, soprattutto se legata a notifiche su dispositivi precedentemente registrati o a contesti di accesso considerati “insoliti”.

Ogni sessione viene vista dai servizi come un nuovo dispositivo, privo di cookie e token salvati, rendendo necessario ripetere frequentemente l’intero processo di autenticazione. In ambienti con controlli di sicurezza più stringenti, come account aziendali protetti da criteri di accesso condizionale, l’uso di Tails può impedire del tutto l’accesso ai servizi.

Tails si conferma un buon compromesso

Ora, è vero che chi utilizza Tails lo fa principalmente per ridurre al minimo le tracce digitali e mantenere un elevato livello di anonimato, e difficilmente lo impiega per accedere a servizi centralizzati come quelli offerti da Google o Microsoft. Tuttavia, il problema emerge quando l’obiettivo non è l’anonimato assoluto, ma la protezione delle credenziali durante l’accesso da un computer non fidato.

In questo scenario, l’uso di Tails introduce un compromesso concreto: da un lato elimina il rischio di keylogger residenti sul sistema host e impedisce la memorizzazione locale di credenziali, dall’altro aumenta la probabilità che i sistemi antifrode interpretino l’accesso come sospetto.

Nonostante questi limiti, Tails rimane uno degli strumenti più efficaci per operare senza lasciare tracce locali. Il suo modello di sicurezza, basato su isolamento, anonimizzazione del traffico e assenza di persistenza (almeno di default), offre una protezione concreta.

Note finali

Alcune prese di posizione istituzionali hanno associato l’uso di strumenti come Tails, Tor o altri sistemi di comunicazione cifrata a comportamenti sospetti, arrivando in certi casi a includerli tra indicatori di rischio in contesti investigativi. Un’impostazione di questo tipo nasce dalla difficoltà, per le autorità, di tracciare attività svolte tramite tecnologie progettate proprio per limitare la raccolta di dati. Tuttavia, ridurre questi strumenti a un segnale di pericolo ignora la loro funzione originaria e il contesto tecnico in cui operano.

Tails rappresenta una soluzione concreta per la protezione della privacy in scenari dove l’esposizione dei dati può avere conseguenze rilevanti.

Giornalisti, ricercatori, attivisti e professionisti che gestiscono informazioni sensibili utilizzano sistemi di questo tipo per ridurre il rischio di accessi non autorizzati, sorveglianza e analisi forense dei dispositivi. La possibilità di avviare un ambiente isolato, privo di persistenza e con traffico anonimizzato, consente di lavorare su computer non fidati senza esporre credenziali o contenuti riservati.

La stessa architettura tecnica che complica le attività di tracciamento costituisce il principale elemento di valore per la tutela degli utenti.

L’assenza di scritture su disco, l’instradamento obbligato attraverso Tor e l’integrazione di strumenti di cifratura offrono un livello di protezione difficilmente replicabile con i sistemi tradizionali.

In un’epoca in cui la raccolta di dati personali è sempre più pervasiva, l’adozione consapevole di soluzioni come Tails non rappresenta un’anomalia, ma una risposta tecnica a esigenze concrete di sicurezza e riservatezza.

/https://www.ilsoftware.it/app/uploads/2026/03/usare-computer-senza-lasciare-tracce-tails.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/wine-11-gaming-applicazioni-windows-su-linux.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/migrazione-debian-fedora-linux.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/systemd-verifica-eta-linux.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/canonical-rust-foundation-ubuntu-linux.jpg)