Da sempre, uno degli strumenti più discussi quando si parla della personalizzazione di Windows è senza dubbio NTLite. Nato come utility per modificare le immagini di installazione di Windows, nel tempo si è evoluto in una piattaforma completa per la costruzione di ISO personalizzate, con funzionalità che spaziano dall’integrazione di driver e aggiornamenti fino alla rimozione selettiva dei componenti del sistema operativo.

Ad aprile 2026, gli sviluppatori di NTLite hanno annunciato l’introduzione di nuove funzionalità che consentono di creare immagini di Windows 11 prive delle componenti legate all’intelligenza artificiale. Non si tratta semplicemente di disabilitare Copilot o rimuovere alcune app, ma di intervenire più in profondità sull’immagine di installazione, arrivando – almeno secondo quanto dichiarato – a escludere interi blocchi funzionali prima ancora che il sistema sia installato.

Questo tipo di operazione solleva immediatamente una domanda tecnica cruciale: che cosa significa davvero rimuovere funzionalità da Windows 11? E soprattutto, in che modo un tool come NTLite riesce a farlo rispetto a una procedura manuale basata su strumenti ufficiali come DISM, modifiche al registro offline e personalizzazione del profilo utente predefinito?

Confronto tra personalizzazione manuale della ISO di Windows 11 e NTLite

Il confronto tra una procedura manuale basata su DISM, PowerShell, registro offline e profilo Default e uno strumento come NTLite è interessante proprio perché mette in evidenza due modi radicalmente diversi di intendere la personalizzazione di Windows.

Da una parte c’è l’approccio trasparente, trasformabile in uno script e ripetibile: l’amministratore decide ogni singola modifica, sa dove viene applicata e può ricostruire la ISO di Windows 11 in modo controllato. Dall’altra c’è un ambiente specializzato che astrae molte complessità, integra driver e aggiornamenti, rimuove componenti, gestisce dipendenze e automatizza la generazione dell’immagine finale. NTLite si presenta infatti come un toolkit per personalizzare immagini Windows, integrare update e driver, rimuovere componenti e creare installazioni automatizzate.

La differenza, però, non è solo tra “riga di comando” e “interfaccia grafica”. È molto più profonda: riguarda il livello del sistema operativo sul quale si decide di intervenire.

Il metodo manuale: modificare Windows 11 senza destrutturarlo

Una procedura manuale ben costruita lavora normalmente su elementi documentati e supportati. Come abbiamo visto nella procedura da noi proposta, il punto di riferimento è DISM, lo strumento Microsoft per montare, gestire e modificare immagini Windows.

Microsoft documenta DISM come lo strumento ufficiale per eseguire manutenzione su immagini offline e online, incluse operazioni di montaggio, configurazione, gestione pacchetti e gestione funzionalità.

DISM e flusso operativo della personalizzazione

Nel caso di una ISO personalizzata, la sequenza tipica è nota: si monta l’immagine, si seleziona l’indice dell’edizione, si rimuovono app provisioned, si caricano gli hive del registro, si modificano impostazioni di sistema e profilo predefinito, si aggiungono driver, script di setup e automazioni OOBE, infine si effettua il commit dell’immagine ovvero se ne crea la struttura finale per poi generare eventualmente il file ISO.

La procedura manuale non tenta di smontare l’architettura interna di Windows: agisce su ciò che Microsoft consente di modificare in modo relativamente prevedibile.

Si possono rimuovere app come Clipchamp, Dev Home, Teams, Outlook, OneDrive, Bing Weather, Feedback Hub. Si possono disattivare funzionalità consumer, suggerimenti, telemetria, contenuti promozionali, Copilot, ricerca Web e saltare la fase OOBE ovvero l’ultima parte dell’installazione di Windows 11.

Ancora, è possibile predisporre l’uso di account locali, script FirstLogon con le modifiche da applicare al primo avvio di Windows 11, definire le impostazioni di Esplora file, policy di Edge e caricare driver specifici. Si possono anche disabilitare funzionalità opzionali tramite DISM: Microsoft documenta esplicitamente l’uso dei comandi DISM per abilitare o disabilitare le varie caratteristiche sia su immagini offline che sui sistemi in esecuzione.

Questa impostazione ha un vantaggio enorme: la leggibilità. Ogni comando racconta cosa sta succedendo; ogni modifica è tracciabile; ciascun blocco può essere rimosso, commentato, adattato o verificato. Per un articolo tecnico, un laboratorio, un amministratore IT o un consulente che deve consegnare una procedura replicabile, questa trasparenza – a nostro avviso – è un valore prezioso.

Component Store e limiti della rimozione

Va però chiarito che molte componenti di Windows non sono semplici applicazioni preinstallate (app provisioned). Sono archiviate nel Component Store, cioè il repository interno che contiene i file di sistema necessari al funzionamento e alla manutenzione del sistema operativo, e sono strettamente collegate al servicing stack, il meccanismo che gestisce aggiornamenti, installazioni e riparazioni. Inoltre, queste componenti sono utilizzate da altre funzionalità del sistema e la loro rimozione può compromettere il corretto funzionamento degli aggiornamenti e delle procedure di ripristino di Windows.

NTLite: non solo automazione, ma astrazione del servicing

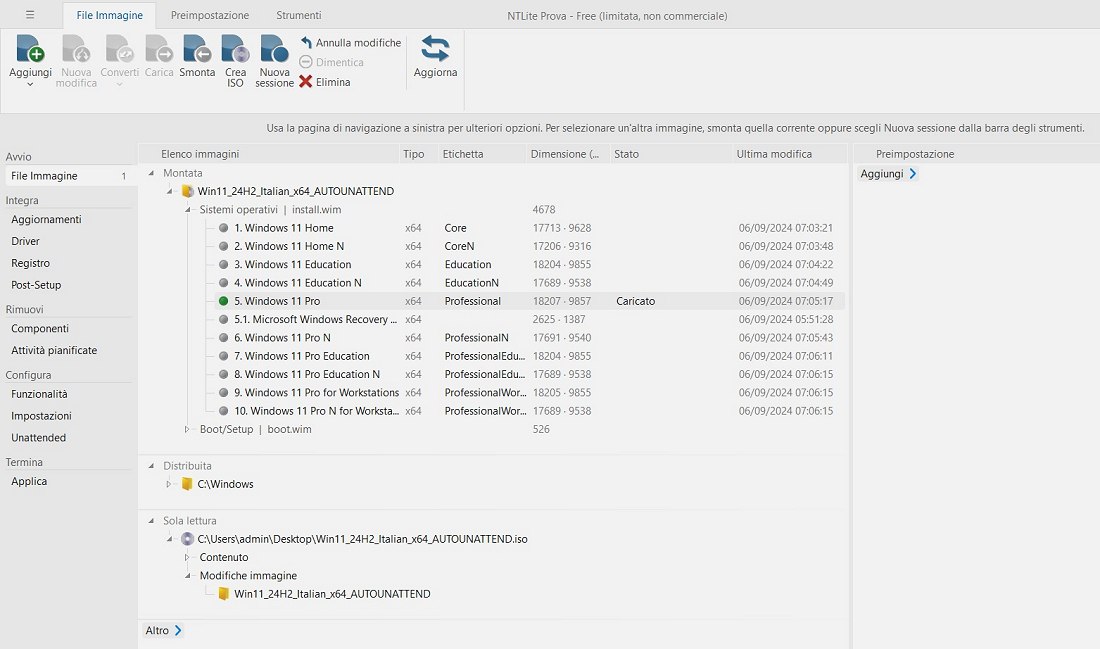

NTLite parte dallo stesso oggetto tecnico: l’immagine Windows. Lavora su ISO, WIM, ESD e installazioni live, offrendo funzioni di rimozione componenti, integrazione driver, integrazione aggiornamenti, automazione dell’installazione e configurazione del sistema.

La differenza è che NTLite costruisce sopra gli strumenti Microsoft un livello di interpretazione: l’utente non deve necessariamente conoscere nello specifico quale pacchetto, quale caratteristica, quale servizio, quale chiave di registro o quale dipendenza rimuovere. Presenta categorie funzionali: componenti, app, funzionalità, servizi, compatibilità, driver, aggiornamenti. L’utente sceglie un obiettivo; NTLite traduce quell’obiettivo in modifiche concrete.

L’approccio di un programma storico come NTLite è potente perché riduce la complessità: chi usa DISM manualmente deve sapere in anticipo cosa cercare; chi si serve di NTLite può navigare la struttura dell’immagine come una mappa del sistema operativo.

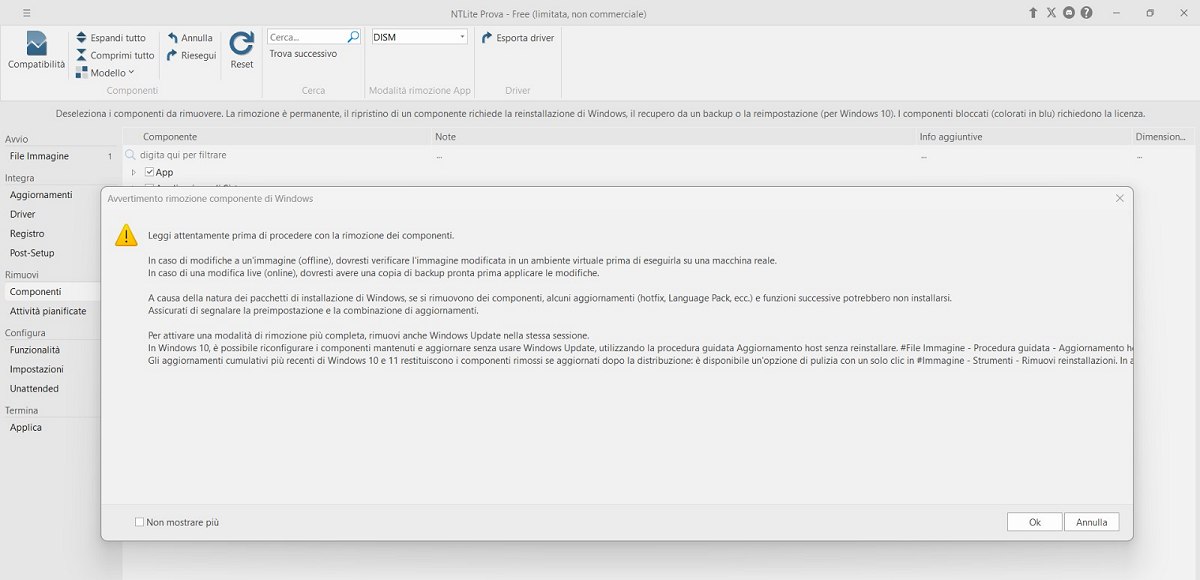

Con uno script PowerShell, se si rimuove un componente sbagliato, il sistema non avvisa preventivamente che quella scelta può rompere Windows Update, Sysprep, Store, Shell Experience Host o una funzione aziendale. NTLite, invece, tenta di rappresentare queste relazioni e spesso impedisce o segnala rimozioni pericolose.

Il punto più delicato: WinSxS e Component Store

Per capire davvero la differenza tra i due modi di lavorare sulla personalizzazione della ISO di Windows 11, bisogna addentrarci nel Component Store. La cartella WinSxS è il luogo in cui Windows conserva i componenti necessari per aggiornamento, riparazione, abilitazione/disabilitazione di funzionalità e manutenzione del sistema.

Microsoft spiega che WinSxS contiene i file del Component Store, utilizzati, tra le altre cose, da Windows Update per installare nuove versioni dei componenti e mantenere il sistema aggiornato. Microsoft raccomanda di non eliminare manualmente la cartella WinSxS e di usare solo strumenti integrati per ridurne la dimensione.

Rimozione dei componenti e impatto sugli aggiornamenti

La procedura manuale, se progettata bene, rispetta questo limite: non causa problemi sul Component Store e si limita a rimuovere ciò che è previsto rimuovere, disabilita ciò che è previsto disabilitare e applica delle policy per adattare il comportamento di Windows 11 alle esigenze dell’utente.

NTLite, invece, può spingersi più vicino al concetto di “ricostruzione” del sistema: lavora sulla rimozione dei componenti con un suo modello di compatibilità e dipendenze; tuttavia, i dettagli interni esatti non sono interamente documentati, quindi sarebbe scorretto affermare con certezza che ogni singola modifica effettuata sotto il cofano non ha conseguenze.

Quando si rimuovono componenti in profondità con NTLite, il rapporto con Windows Update e DISM può diventare più fragile. Anche la documentazione di NTLite, nel descrivere l’Host Refresh Wizard, riconosce che l’installazione di aggiornamenti su una build alleggerita può fallire a causa di dipendenze mancanti e che un refresh con un’immagine completa di Windows può ripristinare i componenti rimossi.

Il metodo manuale tende a mantenere Windows pienamente funzionante e gestibile con gli strumenti canonici. NTLite può produrre un’immagine più leggera e più pulita, ma quanto più la rimozione scende nel Component Store, aumentano le probabilità che un aggiornamento cumulativo, una riparazione DISM o una funzionalità futura richieda componenti che non esistono più. E si manifestino problemi evidenti.

Rimozione AppX e rimozione componenti: due cose diverse

Uno degli errori più comuni è confondere la rimozione delle app con la rimozione dei componenti.

Quando in una procedura manuale si usa il comando seguente (ne abbiamo abbondantemente fatto uso nell’articolo citato in apertura), si impedisce che quell’app sia preinstallata automaticamente per i nuovi utenti. È un intervento efficace su molte applicazioni moderne, ma non equivale necessariamente a rimuovere dal sistema ogni dipendenza, servizio, framework o componente collegato all’applicazione:

dism /Image:C:\Mount /Remove-ProvisionedAppxPackage /PackageName:<pacchetto>

Quando invece si lavora sui pacchetti e sulle funzionalità del sistema operativo, il livello è diverso:

dism /Image:C:\Mount /Get-Packages

dism /Image:C:\Mount /Remove-Package /PackageName:<pacchetto>

dism /Image:C:\Mount /Disable-Feature /FeatureName:<feature> /Remove

Qui si parla di servicing: si modifica ciò che Windows considera un componente installato, disabilitato, rimosso o disponibile per il ripristino. Microsoft distingue chiaramente tra comandi di gestione immagine, comandi di manutenzione pacchetti e comandi di gestione funzionalità.

La procedura manuale può usare anche questo livello, ma di solito lo fa in modo selettivo e prudente. NTLite lo rende più accessibile, più ampio e più automatizzato.

NTLite può insomma arrivare laddove uno script amministrativo standard preferisce non arrivare: non perché DISM non possa fare nulla, ma perché l’identificazione dei componenti sicuri da rimuovere, delle dipendenze e delle conseguenze richiede conoscenza, test e manutenzione continua.

Driver e aggiornamenti: dove NTLite è più comodo

Un’altra differenza importante riguarda l’integrazione di driver e aggiornamenti. Nel metodo manuale, l’iniezione dei driver è relativamente semplice:

dism /Image:C:\Mount /Add-Driver /Driver:C:\Drivers /Recurse

Il problema non è il comando, ma la gestione del ciclo completo: distinguere driver realmente necessari, evitare duplicati, mantenere versioni coerenti, integrare driver anche in boot.wim (non solo, quindi, nel file install.wim) quando servono durante la fase WinPE (la prima parte della routine di installazione), verificare che i controller storage siano disponibili durante il setup.

NTLite rende questo processo più leggibile e meno soggetto a errori. Lo stesso vale per gli aggiornamenti: integrare un singolo file .msu o .cab non è difficile, ma costruire un’immagine aggiornata, ordinare correttamente cumulative update, servicing stack, .NET update e pacchetti opzionali può diventare laborioso. NTLite dichiara supporto a MSU/CAB, installazione batch, ordinamento automatico delle dipendenze, cache offline e tracciamento del progresso.

Registro offline, profilo Default e OOBE: dove il metodo manuale resta superiore

C’è però un ambito in cui la procedura manuale conserva un vantaggio netto: la personalizzazione dell’esperienza di installazione e dell’immagine di Windows 11 che si ottiene al termine del setup.

Modificare direttamente il contenuto del registro di sistema (hive SOFTWARE, SYSTEM, DEFAULT,…) in modalità offline permette di controllare con precisione:

- policy locali;

- configurazione OOBE;

- impostazioni privacy;

- preferenze di Esplora file;

- comportamento della ricerca;

- provisioning dell’utente iniziale;

- script al primo logon;

- contenuto del profilo Default;

- configurazioni aziendali specifiche.

NTLite può certamente gestire molte impostazioni, ma uno script scritto “ad hoc” è più facile da gestire ed è altrettanto immediato verificarne il funzionamento.

Può infatti contenere una logica condizionale, permettere la generazione dinamica dei nomi PC, svolgere controlli post-installazione, attivare procedure di rollback, prevedere l’integrazione con repository interni, l’esportazione driver da macchine campione e l’applicazione selettiva di policy.

Un articolo tecnico basato su comandi leggibili insegna al lettore come funziona Windows; una procedura basata su NTLite mostra un workflow efficace, ma parte del ragionamento resta incorporato nello strumento.

Ripetibilità: preset contro script

NTLite usa preset e configurazioni esportabili: consente di replicare una build nel tempo, applicare lo stesso set di modifiche a una nuova ISO e condividere profili tra macchine o ambienti.

Lo script manuale, però, offre una ripetibilità più trasparente: un file PowerShell versionato in Git permette di vedere esattamente cosa è cambiato tra una modifica e l’altra. Si possono usare commenti, funzioni, blocchi opzionali, variabili, test automatici e log. È possibile separare la procedura in moduli: app removal, registry hardening, driver injection, OOBE, privacy, update policy, first logon.

La differenza è simile a quella tra un progetto configurato tramite interfaccia e un’infrastruttura definita come codice: NTLite è più rapido; lo script può essere più facilmente sottoposto a verifiche e integrazioni.

Negli ambienti aziendali, questa differenza conta. Chi deve spiegare a un responsabile sicurezza cosa è stato rimosso o modificato può allegare uno script. Un preset NTLite è comodo, ma richiede comunque interpretazione e fiducia nello strumento.

Meno componenti non significa automaticamente più sicurezza

Un argomento spesso usato a favore delle ISO alleggerite di Windows 11 è la riduzione della superficie d’attacco. In parte è vero: meno app, meno servizi, meno attività pianificate e meno componenti cloud possono ridurre esposizione, telemetria, traffico indesiderato e complessità.

Ma la sicurezza non è solo sottrazione: rimuovere componenti può anche eliminare meccanismi di protezione, rompere aggiornamenti, impedire correzioni future o rendere più difficile il ripristino. Eliminare Defender, Windows Update, SmartScreen, Store o WebView può avere senso in un sistema isolato e controllato; è una pessima idea su un PC connesso a Internet usato quotidianamente.

Il metodo manuale tende a favorire un hardening configurativo: disattivare ciò che non serve, ridurre comportamenti indesiderati, ma mantenere la capacità del sistema di aggiornarsi e ripararsi.

Conclusione

La personalizzazione manuale della ISO di Windows 11 e NTLite non sono due modi equivalenti di fare la stessa cosa. Rappresentano due filosofie molto diverse.

La procedura manuale tratta Windows come un’immagine ufficiale da configurare in profondità, ma senza comprometterne la struttura. È l’approccio dell’amministratore che vuole controllo, tracciabilità e stabilità.

NTLite vede Windows come un sistema componibile da ricostruire secondo le indicazioni dell’utente: segue l’approccio di chi vuole spingersi oltre la configurazione, riducendo il sistema alla forma più vicina possibile al proprio obiettivo.

Una ISO manuale ben progettata produce un Windows personalizzato pienamente funzionante; NTLite può produrre un Windows trasformato che può non essere necessariamente così semplice da personalizzare e mantenere in futuro.

/https://www.ilsoftware.it/app/uploads/2026/05/ntlite-vs-script-powershell-iso-windows-11.jpg)

/https://www.ilsoftware.it/app/uploads/2025/11/sysmon-windows-11-server-2025.jpg)

/https://www.ilsoftware.it/app/uploads/2026/01/rufus-4-12-novita-nuova-versione.jpg)

/https://www.ilsoftware.it/app/uploads/2026/01/powertoys-novita-2026.jpg)

/https://www.ilsoftware.it/app/uploads/2025/12/powershell-51-invoke-webrequest-blocco-script.jpg)