La pratica del cosiddetto debloating di Windows 11 continua a guadagnare attenzione, spinta da una crescente insoddisfazione verso un sistema operativo percepito come sovraccarico. Dopo la fine del supporto Microsoft per Windows 10, avvenuta a metà ottobre 2025 (seppure con il programma ESU sia possibile continuare a ricevere gli aggiornamenti di sicurezza mensili per un periodo di tempo limitato), l’adozione di Windows 11 ha accelerato in modo significativo, anche se non senza resistenze: requisiti hardware stringenti, scelte progettuali discutibili e una presenza sempre più marcata di componenti accessori hanno alimentato il dibattito. In parallelo, si è sviluppato un mercato informale di strumenti e modifiche che promettono un’esperienza più leggera, reattiva e rispettosa della privacy.

Debloating: cosa significa davvero intervenire su Windows 11

Con il termine debloating si indica la rimozione di applicazioni preinstallate, servizi in background e funzionalità considerate superflue.

Windows 11 integra numerosi componenti come app UWP, servizi di telemetria e moduli legati a servizi cloud Microsoft; molti utenti li giudicano inutili o invasivi. Strumenti di terze parti e script PowerShell consentono di intervenire direttamente su questi elementi, disabilitando o eliminando pacchetti tramite comandi come Remove-AppxPackage e modifiche al registro di sistema.

L’idea alla base del debloating è semplice: ridurre il carico iniziale per ottenere un sistema più fluido e reattivo.

Winutil: lo script di debloating per eccellenza

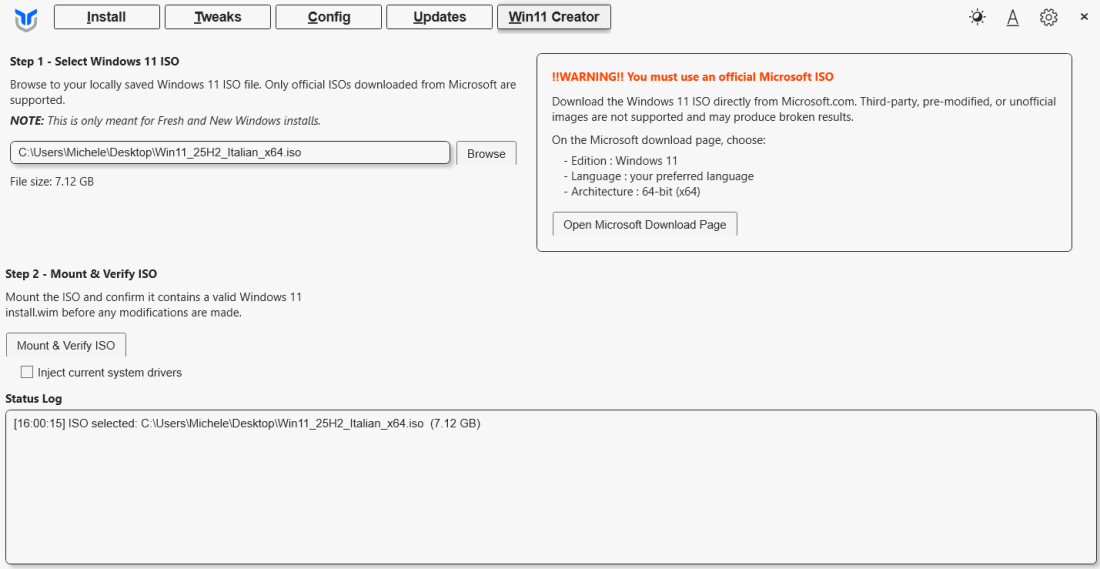

Chris Titus ha realizzato uno strumento che permette di creare un file ISO di Windows 11 personalizzato: si chiama Winutil e per utilizzarlo basta eseguire un comando PowerShell come spiegato nel repository ufficiale.

Trattandosi di uno script PowerShell, seppur dotato di una buona interfaccia grafica, Titus invita a eseguire il codice pubblicato sul repository GitHub. La fonte è assolutamente affidabile anche se eseguire un comando irm | iex a qualcuno potrebbe non andare propriamente a genio.

Purtroppo, rispetto alle vecchie versioni dello script, le più recenti non integrano più la routine MicroWin che ci aveva colpito positivamente in passato. Il risultato è che cliccando su Win11 Creator e seguendo le istruzioni (si parte sempre da una immagine ISO ufficiale scaricata da Microsoft), si attiva una procedura che non è personalizzabile nel dettaglio.

Al momento, come abbiamo potuto verificare esaminando il codice sorgente, le app “provisionate” che sono automaticamente rimosse dalla ISO sono quelle indicate qui (cercate “Removing provisioned AppX packages“).

Cosa rimuove lo script di Chris Titus dal file ISO di Windows 11

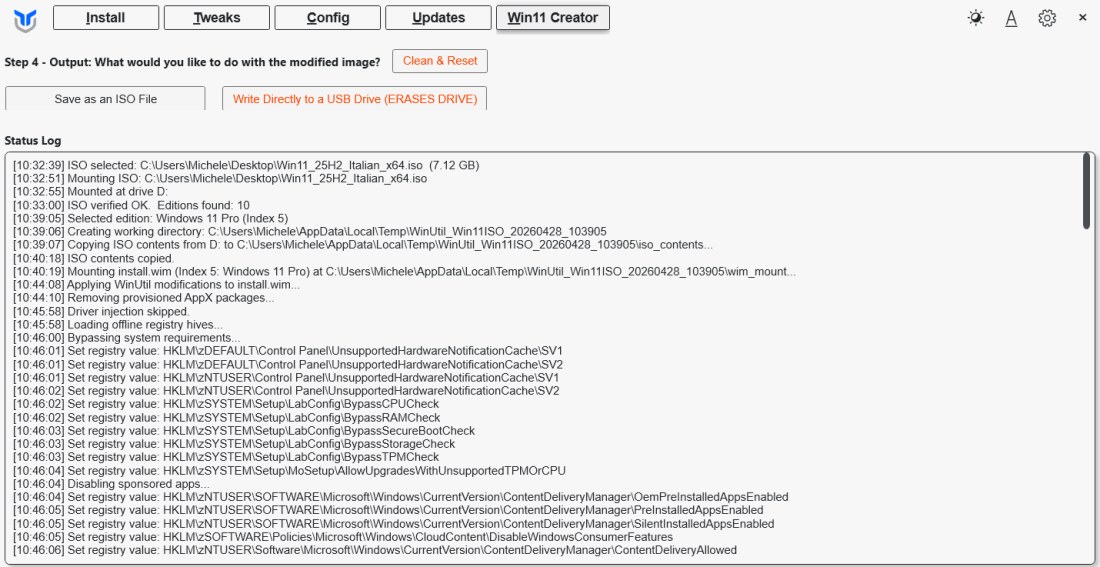

Il tool di Titus interviene direttamente sugli hive di registro dell’immagine Windows (caricati offline tramite DISM) per applicare in anticipo una serie di policy e configurazioni di sistema.

In particolare, sono impostate chiavi sotto HKLM\SYSTEM e HKLM\SOFTWARE per bypassare i controlli hardware (TPM, Secure Boot, CPU), mentre sotto HKLM\SOFTWARE\Policies e ContentDeliveryManager lo script disattiva tutte le componenti legate a contenuti consumer, app suggerite e installazioni automatiche.

Parallelamente, sono introdotte restrizioni su telemetria e raccolta dati (Advertising ID, esperienze personalizzate, input tracking), bloccata l’integrazione cloud più invasiva (OneDrive, Copilot, Teams, nuovo Outlook) e limitate alcune funzioni dell’interfaccia come suggerimenti di ricerca e sidebar di Edge.

Altre chiavi intervengono su aspetti più strutturali, come la disattivazione del Reserved Storage, della cifratura automatica BitLocker e degli aggiornamenti durante la fase iniziale di installazione (poi riabilitati).

Il risultato è un sistema che, già al primo avvio, opera con un set di policy restrittive e privo di molte funzionalità considerate superflue o intrusive, senza necessità di configurazioni manuali successive.

ISO custom e debloating spinto: prestazioni apparenti, superficie d’attacco reale

Accanto agli script manuali si sono diffusi progetti più radicali: immagini ISO personalizzate di Windows 11, già modificate prima dell’installazione.

Le varianti alleggerite di Windows e gli strumenti di debloating aggressivo promettono risultati immediati, ma introducono un problema che non può essere ignorato: si interviene su componenti critici del sistema senza una reale visibilità su tutte le modifiche applicate.

Progetti come AtlasOS operano tramite playbook automatizzati e script che disattivano servizi, rimuovono protezioni e alterano configurazioni profonde di Windows; tra gli interventi più discussi rientrano la disabilitazione di aggiornamenti, la rimozione di mitigazioni Spectre e Meltdown, la modifica di elementi centrali del sistema operativo. Il risultato può apparire convincente in termini di reattività, ma il sistema perde progressivamente integrità, verificabilità e capacità di difesa.

Il punto critico non è tanto la rimozione del superfluo quanto il metodo: un’immagine ISO custom realizzata da terzi o uno script chiuso agiscono con privilegi elevati e introducono una catena di fiducia opaca. Non è semplice stabilire cosa sia stato modificato, quali dipendenze siano state alterate e quali meccanismi di sicurezza siano stati compromessi.

In più, la disattivazione di componenti come Windows Update o soluzioni antimalware riduce drasticamente la capacità del sistema di reagire a vulnerabilità note, trasformando un ambiente apparentemente più veloce in una piattaforma più esposta.

Un approccio più prudente resta quello di intervenire in modo selettivo, mantenendo intatta la struttura del sistema e utilizzando strumenti ufficiali o configurazioni documentate. Il debloating non è intrinsecamente sbagliato, ma diventa rischioso quando si trasforma in una sorta di “atto di fede” nei confronti di soggetti terzi. Lo abbiamo detto nel caso di Tiny11 e di Ghost Spectre.

Le alternative ufficiali e i margini di personalizzazione

Tra tutte le soluzioni, quella di Titus è una delle più affidabili, anche se va utilizzata con consapevolezza ed effettuando una serie di test, ad esempio, su PC di test (non in produzione) e, ad esempio, su macchine virtuali.

Intervenire attraverso strumenti integrati, come le impostazioni di privacy o l’editor dei criteri di gruppo, resta la soluzione più sicura. Pur non offrendo lo stesso livello di “pulizia” delle ISO modificate, queste opzioni mantengono intatta la struttura del sistema e garantiscono compatibilità con aggiornamenti e patch di sicurezza.

/https://www.ilsoftware.it/app/uploads/2026/04/alleggerire-windows-11-ISO.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/CTRLALTCANC-Windows.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/windows-K2.jpg)

/https://www.ilsoftware.it/app/uploads/2025/05/aggiornamenti-windows-orchestratore-microsoft-1.jpg)

/https://www.ilsoftware.it/app/uploads/2025/12/guida-windows-11-gaming.jpg)