La collaborazione online è dominata da grandi piattaforme centralizzate (pensiamo a Google Documenti, Microsoft 365, e così via). CryptPad è una soluzione che si propone come alternativa privacy-first: una suite di produttività collaborativa interamente basata sulla crittografia end-to-end (E2EE, End-to-End Encryption) e open source, pensata per proteggere i dati degli utenti anche dagli amministratori del server. Il suo modello architetturale, le scelte crittografiche, il protocollo di comunicazione e le sue applicazioni collaborative la rendono una delle soluzioni più interessanti nel panorama della produttività sicura.

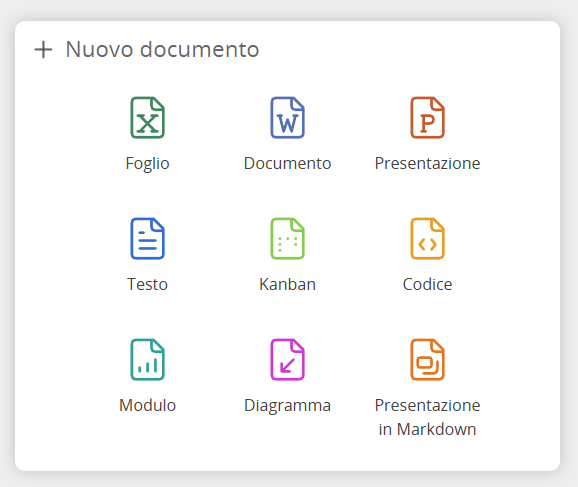

Cosa offre CryptPad

CryptPad è una suite di applicazioni collaborative che comprende diversi strumenti: editor di testo (“wordprocessor”), foglio di calcolo, editor di codice/markdown, Kanban board, presentazioni (“Slides”), una lavagna bianca (“Whiteboard”) e moduli (“Forms”). Gli utenti possono salvare i documenti nel loro drive (CryptDrive), gestire team, usare un calendario, creare cartelle e condividere collaborativamente i file. Tutto è progettato per operare su un modello “zero-knowledge”: i dati escono già cifrati dal browser e il server non riportare i contenuti in chiaro.

Il progetto è finanziato tramite donazioni, abbonamenti e contratti di supporto (riceve anche denaro da enti pubblici e istituzioni che promuovono il concetto di sovranità dei dati), evitando un modello “free” che sfrutti i dati degli utenti per fini pubblicitari.

Modello di sicurezza e crittografia

Uno degli aspetti più interessanti di CryptPad è il suo design crittografico. La piattaforma utilizza TweetNaCl, una libreria ben nota per l’uso di primitive sicure come XSalsa20 e Poly1305. Per la gestione dei documenti, chat di gruppo, file statici e memorizzazione dell’account, CryptPad usa proprio un meccanismo di cifratura simmetrica sicuro.

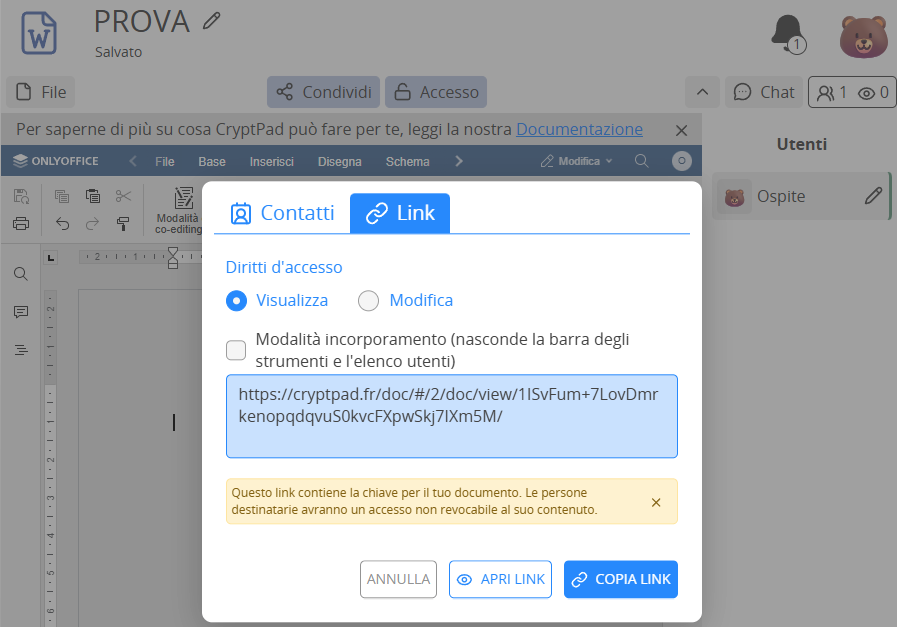

Le chiavi di cifratura sono derivabili a partire dall’hash nell’URL (la parte dopo il simbolo #). Poiché questo “frammento” dell’URL non è inviato al server dal browser, il server non ha accesso alla chiave di decifratura, garantendo il principio zero-knowledge.

Per il controllo di accesso (scrittura o sola lettura), CryptPad usa firme digitali basate su ed25519: chi ha il diritto di scrivere deve dimostrare di possedere la chiave privata corrispondente.

Gestione degli accessi e condivisione

Il modello di condivisione dei documenti con CryptPad è strettamente legato al sistema di crittografia. L’URL che punta al documento, come abbiamo visto in precedenza, incorpora la chiave di cifratura (e anche la chiave di firma se la condivisione consente la scrittura). Ciò significa che chiunque abbia il link ha (di fatto) accesso al documento.

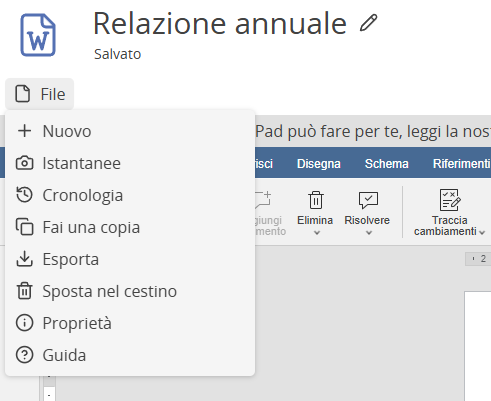

Va tenuto presente che non esiste una revoca “crittografica” semplice se qualcuno è già in possesso dell’URL: in molti casi, l’unica strategia per revocare l’accesso è fare una copia (clonare il documento, menu File, Fai una copia) e distruggere l’originale.

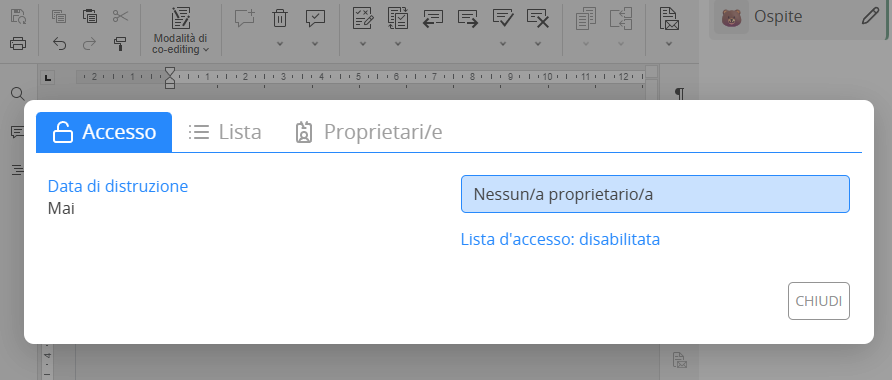

CryptPad offre anche la possibilità di applicare password al documento: in questo modo, oltre all’URL diventa necessaria l’introduzione della password per l’accesso. Si tratta di uno schema utile se il link deve essere trasmesso su canali non sicuri: è possibile inviare il link su un canale e la password su un altro. Per un controllo più fine, c’è la Access List: è possibile specificare esattamente chi ha accesso, indipendentemente dal fatto che qualcuno abbia il link.

Con CryptPad è anche possibile creare documenti che si autodistruggono: impostando una scadenza o la distruzione al primo accesso, utile per dati riservati. Inoltre, CryptPad supporta l’autenticazione a due fattori (2FA) per proteggere l’account da phishing o accessi non autorizzati.

Integrazione con OnlyOffice

Un aspetto interessante è l’integrazione di OnlyOffice per la gestione dei vari tipi di documenti. CryptPad utilizza OnlyOffice (che di base è un software libero) all’interno della sua infrastruttura cifrata per offrire funzionalità avanzate da ufficio (editing testuale, formattazione, ecc.) pur mantenendo la cifratura end-to-end.

Adoperando OnlyOffice in CryptPad, ci sono due modalità di co-editing: “Rapida” e “Rigorosa”. In modalità Rapida, l’Undo (annulla) può essere meno granulare: per una cronologia più precisa, è possibile passare alla modalità “Rigorosa” tramite la scheda Collaborazione nella barra degli strumenti di OnlyOffice.

La cronologia dei documenti OnlyOffice permette di tornare a versioni precedenti, ma il supporto non è una “timeline completa” di ogni modifica, piuttosto un sistema di snapshot/versioni.

È impossibile importare documenti .docx o .odt, oppure esportare in vari formati. Le macro di OnlyOffice non sono disponibili su CryptPad, per motivi di sicurezza, perché potrebbero compromettere il modello crittografico utilizzato sulla piattaforma.

Come faccio a sapere che la cifratura sia davvero end-to-end? È possibile eseguire CryptPad in locale?

Così come spiegato in precedenza, con CryptPad tutti i dati sono crittografati direttamente lato browser client dell’utente prima di essere inviati al server. Significa che solo chi possiede la chiave di decodifica (tipicamente chi ha creato il documento o chi è stato invitato condividendo la chiave) può leggere e/o modificare il contenuto. Nemmeno gli amministratori del servizio possono accedere ai dati, perché non ricevono mai la chiave.

Il codice di CryptPad è pubblico e può essere esaminato da chiunque per verificare che la cifratura sia effettivamente implementata lato client e che non ci siano backdoor. Anzi, esistono istanze pubbliche di CryptPad: la più famosa è sicuramente CryptPad.fr, ospitata in Francia.

È comunque possibile installare un’istanza self-hosted di CryptPad, ospitandola su propri server: in locale, così come su macchine fornite da provider terzi.

Scelta del metodo di installazione locale

Chi volesse astenersi dall’usare istanze pubbliche di CryptPad, può orientarsi su un’installazione self-hosted. Due sono le modalità previste:

- Installazione da sorgente: più manuale, più flessibilità, ma richiede più cura.

- Installazione tramite container / Docker: più semplice da gestire, upgrade più facili.

I passaggi da seguire sono illustrati nella guida all’installazione. In generale, comunque, l’installazione da sorgente prevede la clonazione del repository, l’installazione delle dipendenze, la copia dei file di configurazione e la modifica le variabili essenziali: dominio principale, sandbox, porte,… L’installazione con Docker è descritta in questo documento.

Che differenze ci sono tra cryptpad.fr e cryptpad.org?

- cryptpad.fr è la più famosa e utilizzata istanza pubblica, gestita direttamente dal team di sviluppo di CryptPad, pensata per utenti individuali, piccoli team e organizzazioni che vogliono collaborare in modo sicuro senza dover gestire l’infrastruttura. Offre sia un piano gratuito (con 1 GB di spazio per utente registrato) che piani premium a pagamento, e non richiede la condivisione di dati personali per l’uso base.

- cryptpad.org è il sito ufficiale del progetto CryptPad e rappresenta il punto di riferimento per chi cerca informazioni, documentazione, download del codice sorgente e la lista delle istanze disponibili (tra cui cryptpad.fr). Inoltre, cryptpad.org ospita anche CryptPad Cloud, un servizio dedicato a imprese e istituzioni che necessitano di funzionalità avanzate come supporto professionale, backup, integrazione SSO, branding personalizzato e gestione centralizzata dell’istanza.

CryptPad è finanziato da enti pubblici e sottoposto ad audit di sicurezza. La documentazione tecnica è disponibile per chi vuole approfondire il funzionamento della cifratura mentre sul blog ufficiale sono pubblicate, ogni mese, le modifiche applicate al progetto.

/https://www.ilsoftware.it/app/uploads/2025/11/cryptpad-suite-office-crittografata-end-to-end.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/proton-workspace-alternativa-office-microsoft-365.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/libreoffice-banner-donazioni-suite-office.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/onlyoffice-sharepoint-office-online-server.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/formato-odf-documenti-obbligatorio-1.jpg)