Ricordare decine di password complesse è diventato uno degli aspetti più fragili della sicurezza digitale. D’altra parte, le password rappresentano uno dei vettori più sfruttati negli attacchi informatici. Secondo diverse analisi sulle violazioni dei dati, una quota significativa degli incidenti nasce proprio dal furto o dall’abuso di credenziali. In risposta a questa fragilità strutturale, l’industria tecnologica ha iniziato a promuovere un metodo di autenticazione alternativo chiamato passkey, progettato per eliminare completamente la necessità di digitare password.

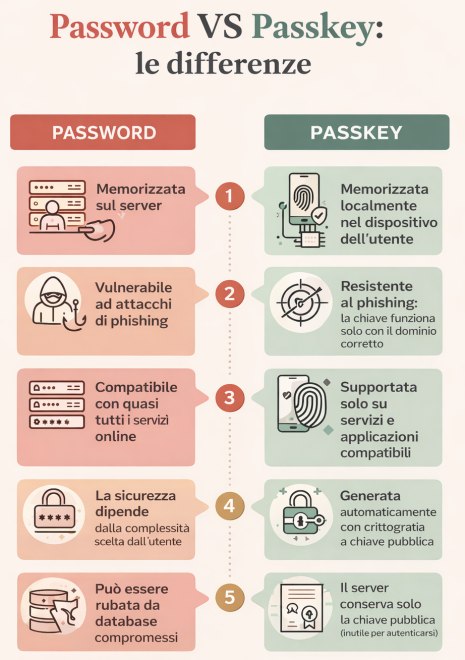

Il concetto non nasce dal nulla. Alla base si trovano standard aperti sviluppati dalla FIDO Alliance e dal W3C, in particolare FIDO2 e WebAuthn, che dal 2018 definiscono un modello di autenticazione basato su crittografia a chiave pubblica. L’idea è semplice ma radicale: invece di condividere un segreto con il server, il dispositivo dell’utente genera una coppia di chiavi crittografiche uniche. La chiave pubblica resta sul server del servizio, mentre la chiave privata rimane protetta all’interno del dispositivo e non lascia mai l’hardware locale. In teoria questo approccio elimina diversi problemi storici delle password, tra cui phishing, attacchi brute force e furti di database di credenziali.

Come funzionano tecnicamente le passkey

La registrazione di una passkey avviene durante la creazione o l’aggiornamento di un account. Il dispositivo dell’utente genera una coppia di chiavi asimmetriche utilizzando un autenticatore integrato nel sistema operativo o in un dispositivo esterno compatibile.

La chiave privata è conservata in un modulo hardware sicuro come Secure Enclave sui dispositivi Apple, TPM presente in molti PC Windows o Trusted Execution Environment (TEE) su molti smartphone Android. La chiave pubblica, invece, è memorizzata dal servizio online e associata all’account.

Durante il login il server invia una challenge (“sfida”) crittografica al dispositivo dell’utente. Il dispositivo firma questa richiesta con la chiave privata e restituisce la risposta firmata. Il server verifica la firma usando la chiave pubblica memorizzata. Se la verifica ha esito positivo, l’accesso viene autorizzato.

L’utente non deve digitare nulla: l’unico passaggio richiesto consiste nello sbloccare il dispositivo tramite impronta digitale, riconoscimento facciale o PIN locale. Il segreto rimane quindi confinato nell’hardware e non è mai trasmesso in rete.

Un dettaglio importante riguarda il legame tra credenziale e dominio Web. Ogni passkey è associata a un servizio specifico e funziona solo con l’”origine” per cui è creata.

Se un utente fosse ingannato da un sito di phishing, la passkey non può essere utilizzata per la procedura di autenticazione perché il dominio non corrisponde a quello registrato. Si tratta di un meccanismo che riduce drasticamente uno dei metodi più comuni usati per sottrarre credenziali.

Perché le password continuano a dominare e gli utenti snobbano le passkey

Nonostante i vantaggi tecnici, l’adozione delle passkey procede lentamente. Il primo ostacolo riguarda la comprensione del concetto alla base del loro funzionamento.

Molti utenti incontrano il termine durante un login e si trovano davanti a una scelta poco spiegata: continuare con la password oppure adottare un metodo nuovo di cui non conoscono il funzionamento. La mancanza di comunicazione chiara da parte dei servizi online crea confusione e alimenta diffidenza verso un sistema percepito come complesso.

Le aziende hanno scelto un approccio prudente. In molti casi la passkey appare come un’opzione facoltativa accanto ai metodi tradizionali. La decisione non dipende solo da motivi di esperienza utente. Un’autenticazione completamente basata su passkey richiede meccanismi di recupero dell’account nel caso in cui il dispositivo vada perso, sia rubato o risulti improvvisamente danneggiato e quindi inutilizzabile. Senza un piano di recupero sicuro, un utente potrebbe perdere l’accesso ai propri servizi digitali. Lo abbiamo spiegato nell’articolo su come evitare il blocco degli account Google.

La soluzione più comune consiste nella sincronizzazione delle credenziali tramite account cloud gestiti dal sistema operativo, come il portachiavi iCloud o il gestore delle credenziali Google.

Questo modello consente di utilizzare la stessa passkey su più dispositivi, ma introduce anche nuove dipendenze dall’infrastruttura del fornitore della piattaforma. Alcuni ambienti aziendali o governativi preferiscono invece dispositivi hardware dedicati, come chiavi USB compatibili con FIDO2, per mantenere il controllo diretto sulle credenziali.

Nell’articolo in cui spieghiamo perché le passkey possono deludere, abbiamo detto che i principali fornitori di piattaforme – Apple, Google e Microsoft – hanno implementato meccanismi di backup e sincronizzazione, ma si tratta spesso di soluzioni proprietarie non completamente interoperabili. Di conseguenza, le credenziali salvate in un ambiente possono non essere facilmente utilizzabili su dispositivi appartenenti a piattaforme diverse.

Attriti pratici e problemi di interoperabilità

Il modello teorico alla base del funzionamento delle passkey è semplice, ma nella pratica l’accesso può richiedere passaggi aggiuntivi.

Se la passkey si trova su uno smartphone e l’utente accede da un computer, il browser può chiedere di scansionare un codice QR o di stabilire una connessione Bluetooth tra i dispositivi. In condizioni ideali l’operazione dura pochi secondi, ma connessioni instabili o implementazioni incomplete possono generare errori e costringere l’utente a tornare alla password.

Le implementazioni di WebAuthn nei siti Web, inoltre, non sono ancora uniformi. Alcune piattaforme offrono pulsanti espliciti per l’accesso con passkey, altre nascondono la funzione dietro flussi di autenticazione multi-step.

Recenti studi sull’adozione mostrano che il supporto alle passkey tende a concentrarsi sui servizi più popolari, mentre molti siti continuano a utilizzare modelli tradizionali di login. Anche quando il supporto esiste, l’interfaccia non sempre guida l’utente in modo chiaro.

Dal punto di vista tecnico emergono anche questioni di gestione delle credenziali. Alcuni dispositivi hardware hanno capacità limitata di archiviazione. Certe chiavi di sicurezza possono conservare solo alcune decine di credenziali WebAuthn, anche se versioni firmware più recenti hanno aumentato questo limite.

Per utenti con molti account, la gestione delle passkey potrebbe quindi richiedere più dispositivi o l’uso di sistemi di sincronizzazione cloud.

Dove sono salvate e come sono gestite le passkey

A differenza delle password, che sono semplicemente stringhe memorizzate (spesso in forma hash) nei database dei servizi online, le passkey si basano su un modello completamente diverso: come abbiamo visto, la gestione delle credenziali è distribuita tra il server e il dispositivo dell’utente.

La chiave privata è archiviata all’interno di un’area protetta del dispositivo. Nei diversi ecosistemi tecnologici questo ruolo è svolto da componenti hardware specifiche:

- Secure Enclave nei dispositivi di Apple;

- Titan Security Chip o TEE nei dispositivi Google e Android;

- Trusted Platform Module (TPM) nei sistemi Windows di Microsoft.

Questi moduli permettono di eseguire operazioni crittografiche senza esporre la chiave privata al sistema operativo o alle applicazioni. Prima che il dispositivo utilizzi la chiave privata, l’utente deve sbloccarla tramite autenticazione locale. Questo passaggio può avvenire con impronta digitale, riconoscimento facciale o PIN del dispositivo.

Dove Chrome salva le passkey

Prendiamo come esempio il browser Google Chrome, sia su desktop che lato mobile.

Quando si utilizza una passkey con Chrome, il browser non la gestisce come una semplice password salvata. Chrome agisce come interfaccia verso il gestore di credenziali del sistema operativo o dell’account Google, mentre la chiave privata rimane sempre protetta in un modulo sicuro del dispositivo.

Se una passkey è creata direttamente su un dispositivo (per esempio su un notebook o uno smartphone), Chrome la salva tramite il sistema di gestione delle credenziali del sistema operativo.

A seconda della piattaforma, le passkey finiscono nel gestore credenziali di sistema su Android; nel Password Manager integrato su ChromeOS; nel Windows Hello credential store su Windows; nel portachiavi di sistema su macOS.

Chrome può anche salvare le passkey all’interno del sistema di sincronizzazione dell’account Google tramite il Google Password Manager. Ciò consente di usare la stessa passkey su più dispositivi collegati al medesimo account Google. In questo scenario le passkey sono sincronizzate tra dispositivi; la sincronizzazione avviene con crittografia end-to-end; Google non può leggere le chiavi private.

Esiste infine un terzo scenario: Chrome può usare una passkey che non è salvata sul computer da cui si sta effettuando l’accesso. In questo caso il browser avvia un processo di autenticazione tramite un dispositivo esterno.

Ad esempio, il computer mostra un codice QR, l’utente lo scansiona con lo smartphone, lo smartphone autentica tramite biometria, la risposta crittografica viene inviata al sito. In questo caso, la passkey resta sempre salvata sul telefono e non è mai trasferita verso il PC.

La sincronizzazione tra dispositivi

Uno dei problemi iniziali delle passkey era la loro dipendenza da un singolo dispositivo. Per evitare che la perdita di uno smartphone impedisse l’accesso agli account, i principali ecosistemi tecnologici hanno introdotto sistemi di sincronizzazione cifrata. Le passkey possono essere sincronizzate attraverso il cloud dell’ecosistema utilizzato dall’utente, ad esempio tramite:

- portachiavi iCloud su iOS e macOS;

- sistema di sincronizzazione degli account su Android e Chrome;

- meccanismi di gestione delle credenziali su Windows.

La sincronizzazione avviene con crittografia end-to-end, quindi neanche il provider del cloud può accedere alle chiavi private. Grazie a questo schema si può avere la stessa passkey disponibile su più dispositivi appartenenti allo stesso ecosistema.

Il ruolo delle passkey nella sicurezza futura

La transizione verso un’autenticazione senza password rimane uno degli obiettivi più ambiziosi della sicurezza informatica. Le passkey offrono un vantaggio indiscutibile rispetto alle password: eliminano il concetto di segreto condiviso tra utente e server. Anche se un database di credenziali fosse compromesso, gli aggressori ottengono solo chiavi pubbliche inutilizzabili senza la corrispondente chiave privata.

Il successo di questa tecnologia dipenderà meno dalla crittografia e più dall’esperienza utente. Perché il modello passwordless diventi la norma, i servizi online devono spiegare con maggiore chiarezza il funzionamento delle passkey, semplificare i flussi di autenticazione e garantire sistemi affidabili di recupero degli account.

Finché l’accesso tramite password rimarrà disponibile come alternativa, molti utenti continueranno a scegliere la soluzione più familiare.

/https://www.ilsoftware.it/app/uploads/2026/03/passkey-perche-non-decollano.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/Ubuntu-26_04-LTS-autenticazione-cloud.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/attacchi-signal-whatsapp-aumento.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/phishing-rimborso-banca-truffa-online.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/verifica-eta-system76.jpg)