Chi utilizza quotidianamente sistemi Windows si è trovato almeno una volta di fronte a un problema difficile da spiegare: applicazioni che si avviano senza apparente motivo, processi che rallentano il sistema, connessioni di rete inattese o modifiche alla configurazione che sembrano avvenire senza intervento diretto dell’utente. In molti casi il sistema operativo continua a funzionare, ma individuare la causa reale del problema diventa complesso.

Anche su sistemi moderni come Windows 11, i log di sistema standard spesso non forniscono informazioni sufficientemente dettagliate per ricostruire con precisione cosa è accaduto. Il registro eventi può indicare che qualcosa è successo, ma raramente permette di capire quale processo abbia avviato un determinato programma, quale comando sia stato realmente eseguito o quale applicazione abbia stabilito una connessione di rete sospetta. Sysmon, strumento sviluppato da Microsoft del quale abbiamo parlato più volte, consente di monitorare in modo estremamente dettagliato le attività interne del sistema operativo.

Sysmon ora integrato in Windows 11: un’occasione per imparare a usarlo davvero

Negli ultimi aggiornamenti di Windows 11, in particolare con il rilascio dei pacchetti cumulativi KB5079473 e KB5078883, Microsoft ha iniziato a integrare sempre più strumenti avanzati di analisi e diagnostica direttamente nel sistema operativo. Tra questi sta assumendo un ruolo sempre più centrale proprio Sysmon, uno degli strumenti più potenti della suite Sysinternals.

Storicamente Sysmon era utilizzato soprattutto da analisti di sicurezza e amministratori di sistema che lo installavano manualmente per ottenere una visibilità più approfondita sulle attività interne del sistema. Oggi, con l’integrazione di Sysmon in Windows 11, si apre un’opportunità concreta per imparare a sfruttarlo e apprezzarne l’utilità.

Sysmon permette infatti di osservare con grande precisione cosa accade realmente all’interno del sistema operativo: quali processi vengono avviati, quali programmi generano connessioni di rete, quali file vengono creati e quali modifiche sono apportate al registro di sistema.

Imparare a interpretare correttamente gli eventi che genera Sysmon non significa solo rafforzare il livello di sicurezza del sistema, ma anche acquisire consapevolezza sul funzionamento di uno strumento estremamente efficace per il troubleshooting avanzato, capace di rivelare la causa reale di molti comportamenti anomali che altrimenti rimarrebbero difficili da spiegare.

Installazione di Sysmon su Windows 11

Dopo l’installazione degli aggiornamenti KB5079473 e KB5078883 (marzo 2026) e successivi in Windows 11 25H2/24H2 e 23H2, Sysmon appare integrato a livello di sistema e non deve essere più scaricato come software a parte.

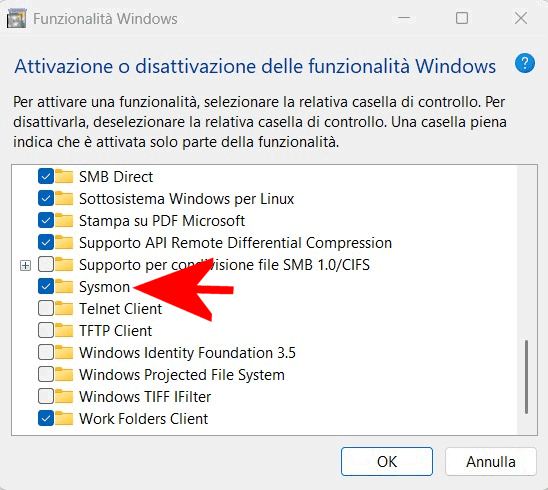

Per procedere, basta premere Windows+R quindi digitare optionalfeatures e poi scorrere l’elenco fino a trovare la voce Symon. Attivando tale casella quindi confermando con OK, l’utilità si installa in automatico.

In alternativa, si può premere Windows+X quindi scegliere Terminale (Admin) e infine digitare il comando seguente:

Dism /Online /Enable-Feature /FeatureName:Sysmon

Al termine, si deve digitare cmd nella casella di ricerca di Windows 11 quindi scegliere Esegui come amministratore, per poi scrivere quanto segue:

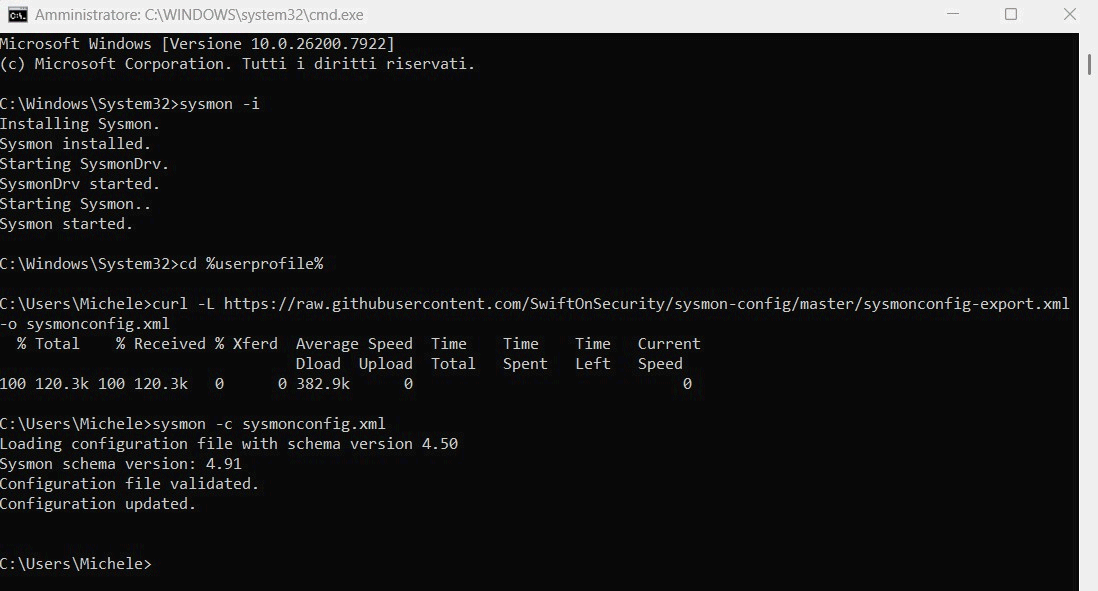

sysmon -i

Il comando installa Sysmon come servizio di sistema. Durante l’installazione sono eseguite diverse operazioni:

- creazione del servizio Sysmon

- installazione del driver kernel SysmonDrv

- avvio automatico del monitoraggio degli eventi

Di base, Sysmon utilizza una configurazione predefinita piuttosto limitata che registra solo alcune informazioni relative al comportamento di Windows 11.

Il ruolo del file di configurazione per Sysmon

Il comportamento di Sysmon è interamente determinato da un file di configurazione XML: stabilisce quali eventi devono essere registrati e quali devono essere esclusi.

Una configurazione ben progettata rappresenta uno degli aspetti più importanti legati all’utilizzo di Sysmon. Una configurazione troppo permissiva può generare una quantità enorme di log difficili da gestire, mentre una configurazione troppo restrittiva rischia di perdere informazioni fondamentali.

Tra le configurazioni più utilizzate dagli analisti di sicurezza vi è quella sviluppata anni fa da SwiftOnSecurity, considerata un buon punto di partenza perché bilancia efficacemente visibilità e volume di log generati. Tale configurazione filtra molti eventi comuni del sistema operativo, riducendo il rumore e mantenendo invece quelli più utili per identificare attività rilevanti.

Per usarla subito, nella finestra del prompt dei comandi aperta in precedenza con i diritti di amministratore vanno digitati i seguenti comandi:

cd %userprofile%

curl -L https://raw.githubusercontent.com/SwiftOnSecurity/sysmon-config/master/sysmonconfig-export.xml -o sysmonconfig.xml

sysmon -c sysmonconfig.xml

Così facendo, il file di configurazione elaborato da SwiftOnSecurity è immediatamente utilizzato da Sysmon per trarre le direttive sugli eventi da registrare sotto forma di log.

Il primo comando serve soltanto per spostarsi nella cartella dell’utente, il secondo per scaricare la configurazione con curl in quella stessa cartella. Il terzo, invece, modifica la configurazione di Sysmon in uso e la applica immediatamente usando, in questo caso, il file XML di SwiftOnSecurity.

Sysmon inizia così a registrare subito gli eventi utilizzando la configurazione indicata, una delle più diffuse e utilizzate nella comunità della sicurezza informatica.

Quali eventi rileva la configurazione di SwiftOnSecurity per Sysmon

La configurazione di SwiftOnSecurity per Sysmon non si limita a registrare genericamente ciò che accade in Windows, ma seleziona una serie di eventi di alto valore tecnico, cioè segnali che possono aiutare davvero a capire se un sistema sta manifestando un comportamento anomalo o un’attività potenzialmente malevola.

Monitoraggio dei processi

Il cuore della configurazione resta il monitoraggio della creazione dei processi: ogni esecuzione è contestualizzata con command line completa, processo padre, utente, hash del file e altri metadati utili a ricostruire la catena degli eventi. Sono informazioni preziosissime che aiutano a individuare con maggiore facilità esecuzioni anomale di strumenti leciti di Windows, script lanciati in modo sospetto o applicazioni che partono da percorsi inconsueti.

Connessioni di rete e componenti software

Un altro blocco molto importante riguarda le connessioni di rete. La configurazione non registra tutto indistintamente, ma privilegia i casi più significativi: processi che comunicano verso l’esterno da cartelle insolite come C:\Users, ProgramData o Temp, binari spesso sfruttati negli attacchi, come powershell.exe, cmd.exe, rundll32.exe, regsvr32.exe, wmic.exe e mshta.exe nonché connessioni verso porte che meritano attenzione, per esempio quelle legate ad accessi remoti, proxy, RDP, VNC o canali tipicamente associati a tool offensivi e framework di post-exploitation.

La configurazione personalizzata per Sysmon prevede anche il tracciamento delle query DNS, pur con un ampio sistema di esclusioni per ridurre il rumore.

L’idea è mantenere visibili le richieste che possono aiutare a ricostruire comunicazioni sospette, evitando però che il log risulti saturato da richieste comuni verso domini Microsoft, CDN, servizi pubblicitari oppure host legittimi molto frequenti. È una scelta importante perché il DNS può offrire contesto prezioso durante un’indagine, ma senza una forte attività di filtro diventerebbe rapidamente ingestibile.

Gestione dei file e timestamp

La configurazione monitora poi le modifiche ai timestamp dei file, un aspetto spesso trascurato. Quando un file viene retrodatato, pratica nota come timestomping, l’obiettivo è spesso alterare la timeline del sistema per nascondere la reale sequenza delle attività.

Per questo motivo, la configurazione presta attenzione a file eseguibili e a cambiamenti che coinvolgono aree utente o percorsi anomali, perché sono situazioni che raramente hanno una giustificazione legittima.

Molto ricco è anche il monitoraggio della creazione di file. Grazie alla configurazione impostata, Sysmon traccia file scritti in cartelle strategiche per la persistenza o l’esecuzione automatica, come Startup, Group Policy Scripts, Tasks, WMI e directory sensibili di PowerShell o dei driver.

Allo stesso tempo la configurazione evidenzia la comparsa di estensioni considerate ad alto rischio operativo, tra cui .exe, .dll, .sys, .ps1, .bat, .cmd, .hta, .vbs, script JavaScript, macro di Office, archivi ClickOnce e altri formati frequentemente coinvolti nelle catene di infezione.

Non manca il controllo degli Alternate Data Streams, utile per rilevare file provenienti da download o da aree temporanee che trasportano metadati o contenuti poco visibili all’utente, così come il monitoraggio delle named pipe associate a strumenti di esecuzione remota, furto credenziali e framework noti nelle attività malevole.

Monitoraggio delle modifiche sul registro di sistema

Un capitolo centrale è quello delle modifiche al registro di sistema. Qui la configurazione è particolarmente curata e punta a rilevare interventi sulle chiavi più sensibili: Run e RunOnce, Winlogon, Services, Image File Execution Options, AppInit DLLs, provider di credenziali, proxy, firewall, impostazioni RDP, chiavi di persistenza di Office, componenti COM, shell extension, policy di sicurezza e persino modifiche che possono indicare manomissioni di Windows Defender o della finestra Sicurezza di Windows.

Tutto è progettato per far emergere le aree del registro che più spesso vengono alterate da malware, tool di accesso remoto o software che cercano di insediarsi in modo stabile nel sistema.

La configurazione include anche eventi più avanzati, molto utili quando si vogliono intercettare tecniche d’attacco sofisticate. Tra questi c’è la creazione di thread remoti, cioè i tentativi di iniezione di codice da un processo a un altro, una tecnica molto usata per nascondere attività malevole dentro processi legittimi.

È inoltre monitorato il caricamento di driver, con esclusione di molti driver firmati Microsoft o Intel per ridurre il rumore, così da far emergere più facilmente casi anomali o potenzialmente pericolosi a livello kernel.

Dove salva gli eventi registrati Symon?

Prima di analizzare nel dettaglio quali attività sono monitorate grazie alla configurazione personalizzata per Sysmon, è utile sapere dove finiscono le informazioni raccolte.

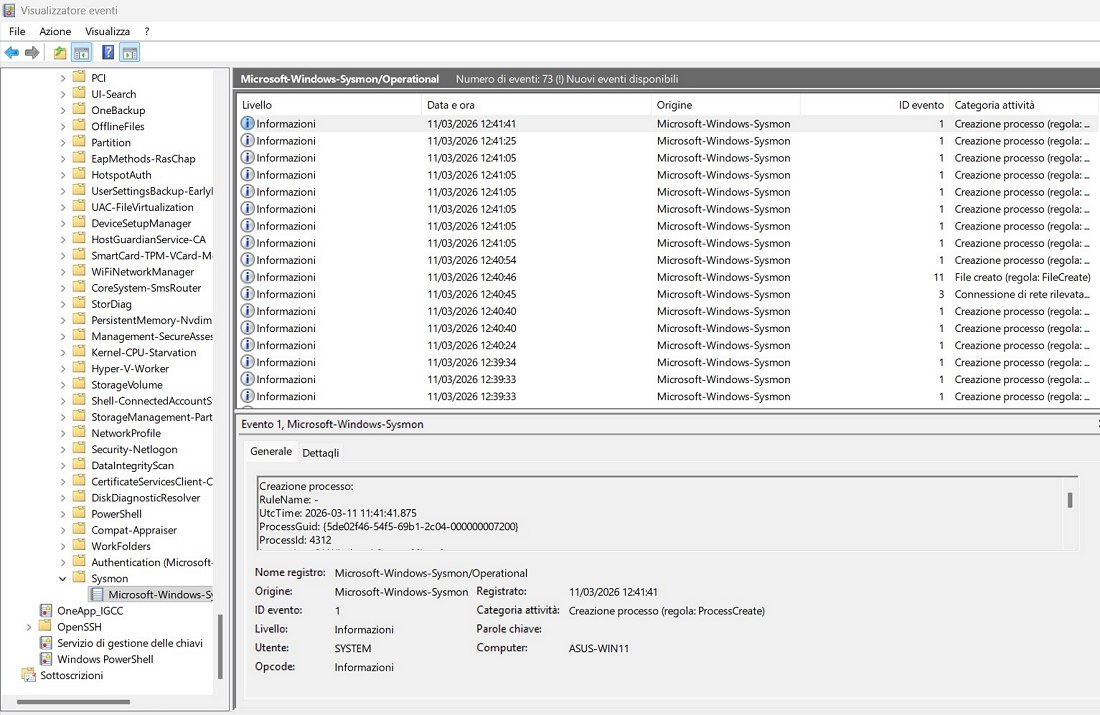

Tutti gli eventi generati dallo strumento sono registrati nel sistema di logging di Windows e possono essere consultati tramite il Visualizzatore eventi, accessibile rapidamente premendo Windows+R quindi digitando eventvwr.msc.

All’interno del Visualizzatore eventi, i log di Sysmon si trovano nella sezione dedicata ai registri delle applicazioni e dei servizi di Windows.

Nello specifico, basta cliccare su Registri applicazioni e servizi, Microsoft, Windows, Sysmon, Microsoft-Windows-Sysmon/Operational.

Gli eventi di Windows monitorati, a colpo d’occhio

La configurazione XML definisce quali tipi di eventi devono essere registrati e quali invece possono essere ignorati per ridurre il rumore nei log. Nella tabella seguente sono riportati gli Event ID principali, insieme a una breve descrizione del loro significato, così da comprendere rapidamente quale tipo di attività viene tracciata.

| ID | Evento | Descrizione |

|---|---|---|

| 1 | ProcessCreate | Creazione di un nuovo processo con command line e processo padre. |

| 2 | FileCreateTime | Modifica del timestamp di creazione di un file. |

| 3 | NetworkConnect | Connessione di rete avviata da un processo. |

| 4 | Sysmon Service State | Stato del servizio Sysmon (avvio, arresto, ecc.). |

| 5 | ProcessTerminate | Terminazione di un processo. |

| 6 | DriverLoad | Caricamento di un driver nel kernel. |

| 7 | ImageLoad | Caricamento di DLL o moduli da parte di un processo. |

| 8 | CreateRemoteThread | Creazione di thread remoto tra processi (code injection). |

| 9 | RawAccessRead | Accesso diretto ai settori del disco. |

| 10 | ProcessAccess | Un processo accede alla memoria di un altro processo. |

| 11 | FileCreate | Creazione di un file nel filesystem. |

| 12 | Registry Create/Delete | Creazione o eliminazione di chiavi nel registro. |

| 13 | Registry Value Set | Modifica del valore di una chiave di registro. |

| 14 | Registry Rename | Rinomina di una chiave o valore del registro. |

| 15 | FileCreateStreamHash | Creazione di stream NTFS (Alternate Data Streams). |

| 16 | Sysmon Config Change | Modifica della configurazione di Sysmon. |

| 17 | Pipe Created | Creazione di una named pipe. |

| 18 | Pipe Connected | Connessione a una named pipe. |

| 19 | WMI Event Filter | Creazione o modifica di filtri WMI. |

| 20 | WMI Event Consumer | Creazione o modifica di consumer WMI. |

| 21 | WMI Filter Binding | Associazione tra filtro e consumer WMI. |

| 22 | DnsQuery | Query DNS effettuata da un processo. |

| 23 | FileDelete | Cancellazione di un file. |

| 24 | ClipboardChange | Modifica del contenuto degli appunti. |

| 25 | ProcessTampering | Manomissione dell’immagine di un processo. |

| 255 | Sysmon Error | Errore interno del servizio Sysmon. |

Come estrarre o ricevere notifica degli eventi “rilevanti”?

La vera utilità di Sysmon non è solo registrare eventi, ma trasformare i log in segnali di sicurezza. Per farlo servono due elementi: raccolta dei log e regole di rilevazione che generino alert.

Abbiamo già visto come accedere alle informazioni consultando il Visualizzatore eventi (eventvwr.msc). In alternativa si può usare il seguente comando PowerShell, ad esempio, per estrarre gli ultimi eventi di creazione di processi registrati da Sysmon:

Get-WinEvent -FilterHashtable @{

LogName="Microsoft-Windows-Sysmon/Operational"

Id=1

} | ForEach-Object {

$xml = [xml]$_.ToXml()

[PSCustomObject]@{

Time = $_.TimeCreated

Process = $xml.Event.EventData.Data[4].'#text'

CommandLine = $xml.Event.EventData.Data[10].'#text'

ParentProcess = $xml.Event.EventData.Data[3].'#text'

}

}

Questa cmdlet, ad esempio, restituisce gli ultimi 20 file creati a livello di file system (Event ID 11):

Get-WinEvent -FilterHashtable @{

LogName="Microsoft-Windows-Sysmon/Operational"

Id=11

} -MaxEvents 20 |

ForEach-Object {

$xml = [xml]$_.ToXml()

[PSCustomObject]@{

Time = $_.TimeCreated

Process = $xml.Event.EventData.Data[3].'#text'

FileCreated = $xml.Event.EventData.Data[4].'#text'

}

}

Ancora, è opportuno osservare che Windows supporta un sistema nativo chiamato Windows Event Forwarding (WEF). In questo caso, gli eventi sono inoltrati a un server collector che poi applica regole o invia notifiche. I vantaggi consistono nel fatto che il sistema WEF è integrato in Windows, non richiede alcun software aggiuntive ed è scalabile.

Nei sistemi di sicurezza reali, i log Sysmon sono inviati a un SIEM: tra i più usati ci sono software come Splunk, Elastic Stack e Microsoft Sentinel.

Il SIEM consente di correlare eventi, creare regole di rilevamento, generare avvisi automatici e inviare notifiche (tramite email, Slack, ticket e così via).

Segnaliamo anche due software utilissimi per leggere i log in tempo reale: SysmonView, dotato di una comoda interfaccia grafica, e Chainsaw. Quest’ultimo è utile soprattutto per la sicurezza, facilitando ad esempio l’individuazione di eventuali indicatori di attacco.

Verificare la configurazione attiva e disattivare o rimuovere Sysmon

Una volta installato Sysmon, può essere utile verificare quale configurazione sia effettivamente in uso oppure, in alcuni casi, disattivare temporaneamente il monitoraggio o rimuovere completamente il servizio dal sistema.

Per controllare quale configurazione è attualmente caricata in Sysmon è sufficiente aprire il prompt dei comandi con diritti di amministratore e digitare:

sysmon -c

Il comando restituisce il contenuto della configurazione XML attiva, permettendo di verificare rapidamente quali eventi sono monitorati e quali filtri risultano applicati.

Se si desidera sospendere il monitoraggio senza rimuovere completamente Sysmon, è possibile arrestare il servizio utilizzando il comando sc stop sysmon.

Per riattivarlo è sufficiente digitare sc start sysmon. Questa soluzione è utile, ad esempio, quando si volessero eseguire test od operazioni di manutenzione senza generare nuovi log.

Se invece si desidera rimuovere del tutto Sysmon dal sistema, è possibile utilizzare il comando di disinstallazione:

sysmon -u

L’operazione comporta la rimozione del servizio Sysmon, la disinstallazione del driver kernel SysmonDrv e l’interruzione della raccolta degli eventi aggiuntivi.

Dopo la disinstallazione, i log precedentemente registrati rimangono comunque consultabili nel Visualizzatore eventi di Windows 11, fino alla loro eventuale rimozione manuale (wevtutil cl Microsoft-Windows-Sysmon/Operational).

Conclusioni

Strumenti come Sysmon dimostrano quanto sia importante andare oltre i log tradizionali del sistema operativo quando si cerca di capire davvero cosa accade all’interno di un PC Windows. Molti problemi che sembrano casuali hanno una causa precisa, ma senza strumenti adeguati è difficile individuarla.

L’introduzione di Sysmon in Windows 11 rappresenta un passo significativo verso una maggiore trasparenza del sistema. Grazie alla possibilità di registrare in modo dettagliato la creazione dei processi, le connessioni di rete, le modifiche al registro e le operazioni sul file system, Sysmon permette di ricostruire con precisione la sequenza degli eventi che avvengono nel sistema operativo.

Naturalmente, il vero valore di Sysmon emerge solo quando è utilizzato con una configurazione adeguata e quando i log generati sono analizzati con cognizione di causa. Configurazioni come quella sviluppata da SwiftOnSecurity offrono un ottimo punto di partenza perché consentono di ottenere informazioni utili senza essere sommersi da una quantità eccessiva di eventi.

Con il tempo, imparare a leggere e interpretare i log di Sysmon diventa un’abilità estremamente utile non solo per gli esperti di sicurezza informatica, ma anche per amministratori di sistema, sviluppatori e utenti avanzati che desiderano comprendere meglio il comportamento della propria macchina.

/https://www.ilsoftware.it/app/uploads/2026/03/guida-sysmon-windows-11.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/KB5079473-KB5078883-Windows-11.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/agenda-calendario-windows-11.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/speed-test-barra-applicazioni-windows-11.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/secure-boot-PC-non-aggiornati.jpg)