Durante la conferenza Blue Hat, organizzata dal team MSRC (Microsoft Security Response Center) dell’azienda di Redmond, sono emersi alcuni dati interessanti.

In particolare si è appreso che le minacce rappresentate dalle vulnerabilità zero-day superano di gran lunga quelle derivanti dall’applicazione degli aggiornamenti di sicurezza dopo i 30 giorni dal loro rilascio.

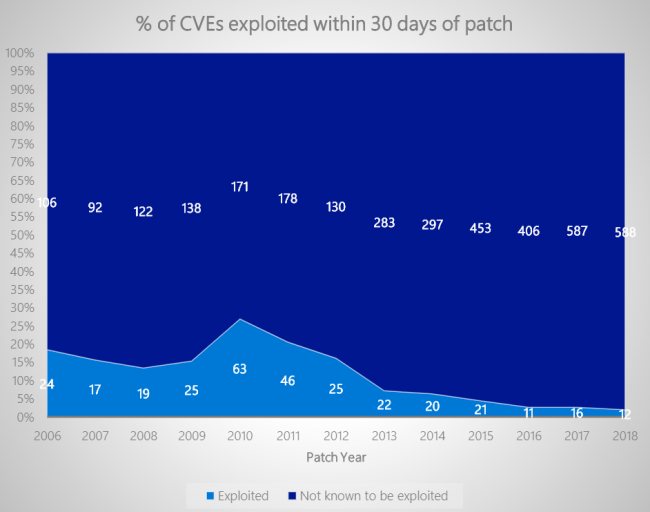

Inoltre, se da un lato il numero di falle di sicurezza individuate e risolte è raddoppiato nel corso degli ultimi cinque anni, il numero delle vulnerabilità effettivamente sfruttate per sferrare attacchi da parte dei criminali informatici si è ridotto della metà.

Dal 2016 a oggi, inoltre, solo il 2-3% dei bug di sicurezza risolvibili mediante l’installazione delle patch ufficiali sono stati utilizzati per condurre attacchi nell’immediato.

Matt Miller (MSRC) ha osservato che oggi è cosa piuttosto rara imbattersi in codice exploit capace di far leva sulle vulnerabilità individuate a 30 giorni dalla loro risoluzione.

Gli zero-day continuano però a rappresentare il problema principale perché chi sviluppa malware o intende lanciare attacchi rivolti a uno specifico soggetto o impresa tende a evitare l’utilizzo di lacune di sicurezza ormai già abbondantemente note.

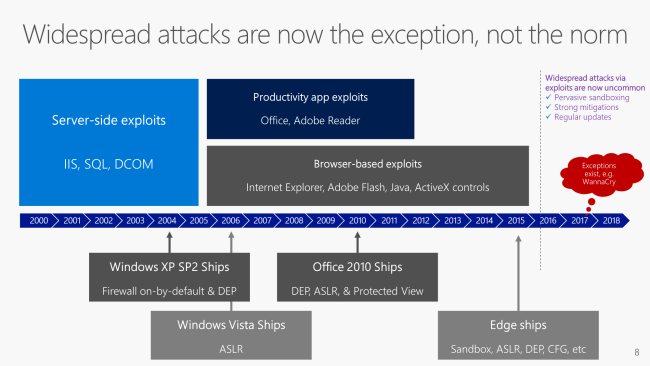

Inoltre, gli attacchi su larga scala sono ormai diventati l’eccezione quando in passato erano la norma come si vede nell’infografica.

Le slide della presentazione possono essere integralmente consultate a questo indirizzo.

I tecnici di Microsoft hanno comunque voluto sottolineare il prezioso ruolo svolto dalle tecnologie per la sicurezza integrate in Windows: DEP, ASLR e i meccanismi di sandboxing hanno subìto notevoli migliorie negli ultimi anni.

/https://www.ilsoftware.it/app/uploads/2023/05/img_18739.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/menu-start-windows-11-categorie-file-json.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/windows-11-redirectionguard.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/7zip-compressione-parallelizzazione-cpu-moderne.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/vulnerabilita-driver-windows.jpg)