Il controllo del traffico di rete in uscita resta uno dei punti più trascurati nella sicurezza dei sistemi operativi, nonostante il numero crescente di applicazioni che stabiliscono connessioni verso servizi esterni senza esplicita visibilità per l’utente. Su Linux, gli strumenti di firewalling tradizionali come iptables o nftables offrono granularità elevata, ma richiedono competenze tecniche e non forniscono un’interfaccia immediata per analizzare il comportamento delle singole applicazioni. Da oggi è disponibile il nuovo Little Snitch per Linux, versione destinata alle distribuzioni del pinguino derivata da uno storico e apprezzato software macOS, progettato per offrire un controllo dettagliato e interattivo delle connessioni di rete.

Su macOS, Little Snitch è una soluzione che negli anni ha costruito una reputazione solida nel monitoraggio delle connessioni in uscita. La declinazione per Linux introduce una serie di adattamenti tecnici necessari per operare in un ambiente profondamente diverso, caratterizzato da una maggiore varietà di distribuzioni, kernel e stack di rete. Il risultato è un’applicazione che tenta di colmare il divario tra strumenti a riga di comando e soluzioni grafiche moderne, con un approccio centrato sulla visibilità e sul controllo in tempo reale.

Little Snitch: architettura e integrazione con il kernel Linux

Little Snitch per Linux si basa su un componente chiave: un agente che intercetta le connessioni di rete a livello di sistema, sfruttando le capacità del kernel Linux attraverso il sottosistema Netfilter. A differenza delle implementazioni su macOS, dove si utilizzano estensioni di sistema proprietarie, su Linux il software deve interfacciarsi con meccanismi standard come nfnetlink e le code di packet filtering.

Il traffico in uscita è analizzato prima che lasci il sistema, consentendo all’utente di decidere se permettere o bloccare una connessione.

Il meccanismo si basa su una combinazione di regole dinamiche e prompt interattivi: quando un’applicazione tenta di connettersi a un host remoto, Little Snitch genera una notifica che include dettagli come indirizzo IP, porta, protocollo e nome del processo.

La gestione delle regole si appoggia a un motore interno che traduce le decisioni dell’utente in configurazioni persistenti. In molti casi, il software utilizza nftables come backend moderno, evitando le limitazioni delle vecchie implementazioni basate su iptables.

Monitoraggio delle applicazioni e risoluzione DNS

Uno degli aspetti più rilevanti riguarda la capacità di associare le connessioni di rete ai processi che le generano. Ciò richiede un’interazione con il file system proc e con le informazioni esposte dal kernel sui socket attivi.

Little Snitch esamina le informazioni di rete presenti nella directory di sistema /proc/net e sfrutta identificatori come il PID (Process ID, cioè il numero univoco che identifica un processo in esecuzione) e l’inode (un codice che rappresenta un file o una connessione nel sistema) per associare in modo preciso il traffico di rete all’applicazione che lo ha generato.

Per migliorare la leggibilità, il software integra un sistema di risoluzione DNS che traduce gli indirizzi IP in nomi di dominio. È un passaggio non banale: la risoluzione deve essere coerente con il traffico osservato e non introdurre ritardi o ambiguità.

Interfaccia utente e flusso decisionale

L’interfaccia grafica rappresenta uno degli elementi distintivi rispetto agli strumenti tradizionali.

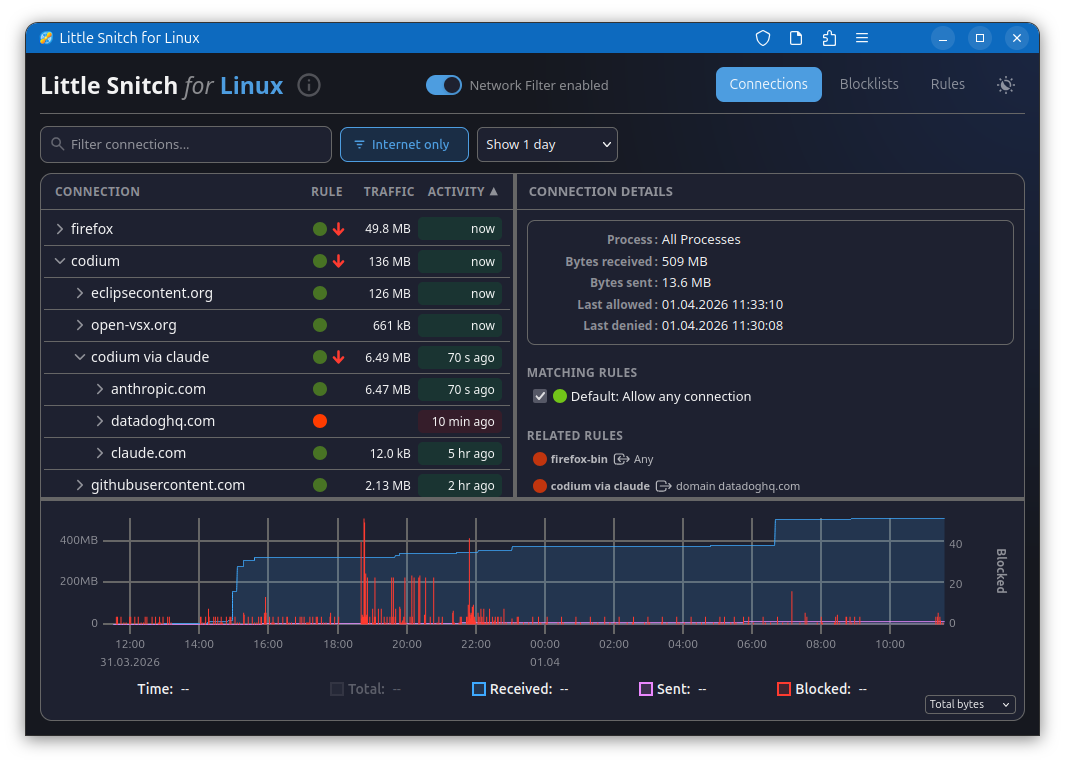

Con Little Snitch per Linux, l’utente può osservare in tempo reale le connessioni attive, filtrare per applicazione, dominio o porta, e analizzare il comportamento nel tempo. Il sistema propone regole granulari: consentire una connessione una sola volta, per una sessione, oppure in modo permanente.

Ogni decisione genera una regola che può includere condizioni specifiche, come il dominio di destinazione o la porta utilizzata. L’approccio consente di evitare configurazioni troppo permissive: ad esempio, si può autorizzare un browser a connettersi solo a determinati servizi, mantenendo bloccate altre destinazioni.

Compatibilità e requisiti di sistema

Little Snitch per Linux supporta diverse distribuzioni, ma richiede un kernel relativamente recente per sfruttare appieno le funzionalità di Netfilter e nftables. La presenza di systemd facilita l’integrazione del servizio di monitoraggio, eseguito automaticamente all’avvio del sistema.

Il software è progettato per funzionare sia su desktop che su workstation, ma l’utilizzo su server richiede valutazioni più attente: l’interazione manuale con le notifiche potrebbe non essere adatta a sistemi headless, quindi basati su sistemi automatizzati e senza interfaccia grafica. In questi casi, si può comunque sfruttare il motore di regole senza la GUI, configurando policy statiche.

In ambito aziendale, Little Snitch per Linux può affiancare soluzioni di sicurezza per endpoint, offrendo un livello aggiuntivo di visibilità. Tuttavia, non sostituisce un firewall perimetrale né sistemi di rilevamento delle intrusioni: il suo raggio d’azione resta limitato al singolo host.

Va considerato anche l’impatto sulle prestazioni: l’intercettazione delle connessioni introduce un overhead minimo, ma percepibile su sistemi con traffico molto elevato. L’ottimizzazione delle regole e l’uso di whitelist riducono significativamente questo effetto.

Limiti e aspetti da considerare

In chiusura, ci sembra opportuno osservare come l’ambiente Linux presenti una frammentazione tale da rendere complessa l’implementazione uniforme di soluzioni software come Little Snitch: differenze tra kernel, librerie e sistemi di init possono influenzare il comportamento dell’applicazione. Anche alcune tecniche di comunicazione, come l’uso di socket raw o tunneling avanzato, possono aggirare parzialmente il controllo se non gestite correttamente.

Un altro punto riguarda i privilegi: per operare a livello di rete, Little Snitch richiede accesso elevato, tipicamente tramite privilegi root. Questo implica una superficie di attacco che deve essere attentamente gestita, soprattutto negli ambienti più critici.

La disponibilità di uno strumento interattivo per il controllo del traffico in uscita rappresenta comunque un passo significativo per migliorare la trasparenza delle comunicazioni di rete su Linux. L’approccio adottato consente di avvicinare anche gli utenti meno esperti a una gestione consapevole delle connessioni, senza rinunciare alla profondità tecnica richiesta dagli amministratori di sistema.

/https://www.ilsoftware.it/app/uploads/2026/04/little-snitch-traffico-rete-monitoraggio-linux.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/vulnerabilita-flatpak-linux.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/ubuntu-pro-aggiornamenti-sicurezza-ubuntu-26-04-lts.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/Linux-kernel.jpg)

/https://www.ilsoftware.it/app/uploads/2025/09/vecchio-notebook-linux-compositori-leggeri.jpg)