Negli ultimi anni le telefonate spam sono state un problema crescente per utenti privati e aziende. Tra call center offshore e tecniche di CID spoofing (uso di numeri falsificati), molti hanno lamentato che i sistemi di blocco sembrano inefficaci. E lo erano perché, di fatto, non erano utilizzati. O almeno non a livello centralizzato.

Per arginare il fenomeno, in tanti installavano applicazioni come TrueCaller, Tellows, CallApp e similari. Oppure facevano riferimento alla funzionalità antispam telefonico, integrata a livello di dialer telefonico. Nel caso di Android, facciamo riferimento alla sezione ID chiamante e spam. Ci sono poi servizi come “Chi sta chiamando?” e altri molto simili.

In tutti i casi, il concetto è che all’arrivo della chiamata – senza neanche produrre uno squillo – lo smartphone attinge a una blacklist pubblica ossia a un elenco di numerazioni abitualmente associate a chiamate indesiderate, a spammer telefonici o a vere e proprie truffe. Queste liste sono tipicamente composte e aggiornate con la collaborazione continua e in tempo reale degli stessi utenti.

Le app contro lo spam telefonico erano un’arma spuntata contro il CID spoofing

Il CID spoofing, noto anche come CLI spoofing, è la tecnica tramite cui un chiamante manipola il proprio numero telefonicp identificativo, facendo apparire sul display del destinatario un numero diverso da quello reale. Spesso gli spammer espongono numeri italiani, mobili o fissi, anche se la chiamata arriva dall’estero. Lo scopo è semplice: convincere l’utente a rispondere, aumentando la probabilità di successo.

Fino a pochi giorni fa, il fenomeno era praticamente incontrollabile: milioni di chiamate provenienti da numeri falsi tempestavano ogni giorno le linee italiane, generando disagi enormi.

Dal punto di vista tecnico, la pratica del CID spoofing è possibile perché in molte architetture VoIP e perfino nella tradizionale rete telefonica SS7, l’identificativo del chiamate (Caller ID) è un campo informativo che non viene di norma verificato alla sorgente.

CID Spoofing in rete VoIP (SIP) e

Il protocollo SIP (Session Initiation Protocol) usato su rete VoIP si serve di un insieme di messaggi testuali per avviare una chiamata. Il Caller ID del chiamante è contenuto in diversi campi SIP: From: (identità dichiarata del chiamante); P-Asserted-Identity: (identità “asserita” dall’operatore); Contact: (endpoint di risposta).

In un’infrastruttura VoIP non controllata (PBX privati, provider stranieri poco regolamentati, servizi SIP “open”), un utente può costruire un pacchetto SIP impostando arbitrariamente il campo From: (un po’ come accade per l’analogo campo delle email). Un softphone o un server SIP “opportunamente configurato” accetta il valore senza autenticazione e lo invia all’operatore successivo nella catena.

Molti operatori di telecomunicazioni internazionali non verificano l’autenticità del numero dichiarato. Pertanto la falsificazione “attraversa” la rete e raggiunge l’Italia dove: qui, se non c’è un sistema antispoofing, la chiamata è girata al destinatario.

Sebbene il VoIP sia il principale veicolo moderno delle attività di CID spoofing, tale falsificazione è possibile anche nel sistema di segnalazione tradizionale SS7 (Signaling System No. 7), tramite messaggi ISUP IAM (Initial Address Message). SS7 fu progettato negli anni ‘70, in un’epoca in cui tutti gli operatori erano considerati “fidati”.

Con l’avvento del traffico internazionale wholesale e degli operatori VoIP interconnessi, tale “fiducia implicita” è diventata una vulnerabilità: un operatore estero può inviare un messaggio IAM con un Caller ID arbitrario; la rete italiana lo riceve e lo inoltra, se non sono attivi controlli.

Il filtro AGCOM in Italia funziona davvero

Il meccanismo di filtro e blocco delle chiamate spam in Italia, voluto da AGCOM, funziona perché si basa su un’interrogazione in tempo reale del vero operatore proprietario delle numerazioni.

Immaginate un call center illegale che vi tempesta di chiamate dall’estero: per indurvi a rispondere utilizza(va) numerazioni fisse e mobili italiane, nonostante la chiamata fosse originata al di fuori dei confini italiani. Ebbene, il filtro prescritto da AGCOM agli operatori italiani verifica le chiamate in ingresso dall’estero e controlla che il numero esposto (quello che verrebbe poi mostrato sul terminale del destinatario) esista davvero.

Se il numero (fisso o mobile) non esiste, allora la chiamata è immediatamente abbattuta. Ecco perché il filtro a livello di rete funziona e risulta assolutamente efficace.

Nell’articolo su come funziona il filtro AGCOM che ha messo in ginocchio lo spam telefonico in Italia siamo scesi più nel dettaglio spiegandone i meccanismi tecnici.

Perché in tanti si lamentano del fatto che il filtro AGCOM non funziona?

Il filtro AGCOM imposto a livello di rete interviene soltanto per bloccare il fenomeno del CID spoofing ovvero per impedire che una chiamata telefonica con Caller ID falsificato raggiunga il destinatario indicato. Attualmente non può nulla per le chiamate originate all’estero che si presentano con prefisso internazionale né per le chiamate indesiderate partite da call center situati in Italia.

Come abbiamo più volte sottolineato, infatti, il filtro AGCOM – con la collaborazione degli operatori di telecomunicazioni italiani – agisce a livello di rete. Per bloccare l’intero “sottobosco” di telefonate indesiderate, bisognerebbe che il filtro agisse anche a un livello applicativo interrogando i database che contengono le blacklist pubbliche delle numerazioni utilizzate per l’effettuazione di chiamate spam. Riteniamo che questo modus operandi sia praticamente impossibile.

Perché non è possibile collegare il filtro AGCOM con i database antispam

- Le reti telefoniche non sono progettate per interrogare database di terze parti. Le infrastrutture di segnalazione (SS7 per il TDM legacy, SIP/IMS per il VoIP mobile e fisso) non integrano nativamente meccanismi di lookup verso fonti esterne come blacklist pubbliche, API Web o database gestiti da soggetti terzi. Inserire tali interrogazioni in un flusso di chiamata significherebbe alterare l’intero processo di call setup, introducendo latenza, complessità e rischi di failure a livello di interconnessione.

- Vincoli rigidissimi sui tempi di instaurazione della chiamata (call setup time). Nel mondo telco, il tempo massimo tollerato per lo stabilimento di una chiamata è definito da standard internazionali (ITU-T Q.551/Q.552). Una consultazione in tempo reale di blacklist esterne – spesso distribuite su più provider, aggiornate in modo asincrono e non progettate per questi vincoli – romperebbe i requisiti stringenti, rendendo la chiamata instabile o impossibile da instaurare. Le reti telefoniche non possono “attendere” una risposta HTTP o una query esterna prima di far squillare il telefono.

- Affidabilità e continuità operativa. La rete telefonica richiede sistemi ridondati, 99,999% di disponibilità (le famose five nines). Le blacklist pubbliche invece non garantiscono continuità operativa, non rispettano i requisiti di resilienza per apparati di rete mission‑critical, non hanno SLA adeguati per carichi su scala nazionale.

- Incompatibilità regolamentare e privacy dei dati di segnalazione. Gli operatori non possono, per legge, condividere con soggetti terzi informazioni sulle chiamate in corso (metadati, routing, CLI, orari, ecc.). Interrogare una blacklist esterna durante la fase di call setup equivarrebbe a “comunicare” informazioni sulla chiamata a un soggetto non autorizzato, violando le normative vigenti.

- Blacklisting dinamico altamente fallibile. Le numerazioni usate per lo spam telefonico cambiano di continuo: inserire un ciclo di lookup nel flusso di rete non sarebbe neanche efficace. Inoltre potrebbe eventualmente ledere i diritti di terzi se le chiamate fossero effettuate su una base legittima. Il blacklisting applicativo è utile a valle (sui dispositivi degli utenti o nelle app anti-spam), non a monte nella rete.

Perché continuo a ricevere chiamate spam nonostante il filtro AGCOM?

Il motivo è quello descritto in precedenza: il filtro AGCOM agisce come strumento di blocco attivo e in tempo reale di tutti i tentativi di CID spoofing. Non può nulla, invece, per abbattere le chiamate provenienti da call center italiani che non falsificano l’ID del chiamante (né per quelli stranieri che si presentano con un prefisso internazionale).

Il grande vantaggio del filtro AGCOM è che applicazioni installate sul dispositivo dell’utente, capaci di bloccare le chiamate indesiderate, tornano finalmente efficaci come un tempo.

Avendo rimosso tutto il “rumore” prodotto dalle attività di CID spoofing, adesso ciò che resta sono soltanto numerazioni reali. Le chiamate indesiderate che arrivassero d’ora in avanti sulle proprie linee fisse e mobili sono da intendersi come numeri veri, non più falsificati.

Ecco quindi che si può tornare a bloccarli, con rinnovata efficacia, con la funzione antispam del sistema operativo, con liste di blocco, con app come TrueCaller, Tellows e simili. Tutte queste soluzioni saranno di nuovo estremamente efficaci.

Il Registro delle Opposizioni torna d’attualità

In tanti hanno criticato, a più riprese, il Registro delle Opposizioni. Servizio istituito in Italia nel 2010 dal Garante per la Protezione dei Dati Personali con l’obiettivo di proteggere cittadini e imprese dalle chiamate promozionali non desiderate, permette a chiunque possieda un numero di telefono (fisso o mobile) di inserirlo nella lista nazionale, così che i call center legali non possano contattarlo per offerte commerciali.

Il Registro non funzionava perché la sua efficacia era ovviamente limitata ai soli call center autorizzati: le chiamate provenienti da operatori illegali o numeri falsificati (spoofing) non potevano essere fermate dal Registro, ma oggi sono intercettate con successo dal filtro AGCOM.

Con l’entrata in funzione del secondo filtro antispoofing AGCOM (19 novembre 2025) la distinzione tra spam “legale” e “illegale” è più netta:

- Chiamate da numeri falsificati o esteri che simulano numeri italiani → bloccate automaticamente dal filtro.

- Chiamate da call center legali → il filtro non può bloccarle; qui entra in gioco il Registro delle Opposizioni.

Il Registro diventa quindi l’unico strumento legale per interrompere il telemarketing non desiderato.

Necessità di aggiornamento periodico da parte degli utenti

L’Autorità raccomanda di rinnovare l’iscrizione al Registro delle Opposizioni, tramite la pagina di accesso, di tutte le proprie numerazioni fisse e mobili almeno due volte l’anno, perché:

- Alcuni consensi possono essere dati inconsapevolmente, ad esempio firmando carte fedeltà, contratti o servizi digitali (sempre bene valutare il diniego per il trasferimento dei propri dati a soggetti terzi!…).

- Call center legali aggiornano continuamente i propri database di contatti: l’iscrizione deve essere aggiornata per essere efficace.

Segnalazione al Garante

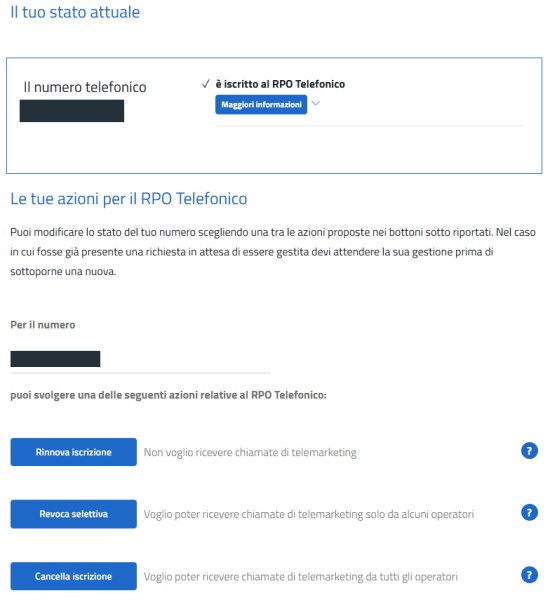

Dopo aver registrato le proprie numerazioni o aggiornato l’iscrizione, è bene – periodicamente – cliccare su Rinnova iscrizione in modo da revocare i consensi per i contatti telefonici eventualmente forniti. Verificare sempre l’accesso alla pagina riprodotta in figura, con l’indicazione “È iscritto al RPO telefonico“.

Il Garante indica che l’efficacia dell’iscrizione diventa operativa “entro 15 giorni” per la modalità telefonica/web. Questo significa che entro 15 giorni i call center dovrebbero aggiornare i loro elenchi con le numerazioni degli iscritti al Registro e quindi smettere di chiamare per attività di telemarketing. Trascorso questo periodo “di grazia” è possibile segnalare le chiamate indesiderate al Garante che, attraverso meccanismi automatizzati, verificherà le denunce ed emetterà eventualmente provvedimenti nei confronti dei soggetti che operano in violazione delle disposizioni.

Il vantaggio è che se prima nulla era possibile contro i call center che mascheravano i loro numeri reali (CID spoofing), adesso la ricezione di chiamate da numerazioni esistenti permette agli utenti di agire di conseguenza e difendersi in modo più efficace.

/https://www.ilsoftware.it/app/uploads/2025/11/risposta-blocco-chiamate-indesiderate-AGCOM-non-funziona.jpg)

/https://www.ilsoftware.it/app/uploads/2026/02/limitare-schermi-figli-social.jpg)

/https://www.ilsoftware.it/app/uploads/2026/02/galaxy-s22-riavvii-continui-bootloop.jpg)

/https://www.ilsoftware.it/app/uploads/2025/01/2-20.jpg)

/https://www.ilsoftware.it/app/uploads/2024/07/43390-84347-000-lead-Weather-app-xl.jpg)