/https://www.ilsoftware.it/app/uploads/2023/05/img_15440.jpg)

È il santo Graal dei truffatori (phisher) di tutto il mondo: creare un indirizzo web assolutamente identico a quello di un sito legittimo e spacciarsi per una banca, il sito della carta di credito, per Google, Microsoft o qualunque altra società.

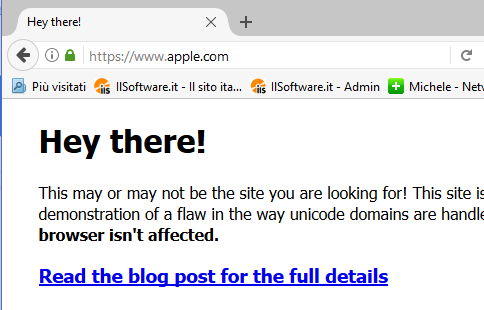

Se usate Chrome, Firefox od Opera (sia su desktop che su dispositivo mobile) provate a copiare il seguente URL e a incollarlo nella barra degli indirizzi del browser: https://www.xn--80ak6aa92e.com.

Incredibilmente apparirà come https://www.apple.com.

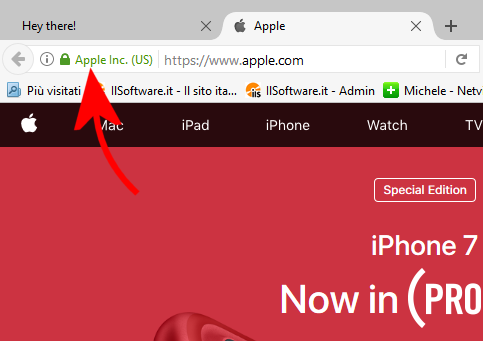

A meno che non abbiate aggiornato all’ultima versione di Chrome: Chrome 58 risolve infatti il problema (vedere più avanti).

A sinistra dell’URL campeggia il lucchetto verde ma il sito che si sta visitando non è affatto quello di Apple.

Solo i più esperti, probabilmente, si accorgerebbero della “truffa”: in primis perché accanto all’URL, vicino al lucchetto verde, non compare il nome di Apple. Il sito di phishing, evidentemente, non sta utilizzando (e non potrebbe farlo) il certificato EV SSL di Apple che dà maggiori garanzie in assoluto sull’identità del titolare (vedere Sito sicuro su Chrome e Firefox, che cosa significa).

A seconda del browser, poi, cliccando sul lucchetto verde oppure premendo il tasto F12 quindi cliccando su View certificate, si noterà che il certificato digitale attesta l’identità di Apple.

Si pensi quindi a un link HTML facente riferimento al primo URL: cliccandoci l’utente si troverà in un sito phishing che riterrà essere quello di Apple e sul quale nutrirà ben pochi sospetti.

Si immagini quindi cosa potrebbe accadere se al posto di Apple venisse “scimmiottato” l’URL di un istituto bancario.

Come funziona l’attacco e come difendersi

Dell’attacco avevamo già parlato, nei giorni scorsi, nell’articolo Phishing, un sito fasullo sembra avere lo stesso URL di quello legittimo.

Il problema non è affatto nuovo. Esso trae origine dall’utilizzo, in modo ingannevole, del Punycode, un sistema di codifica che serve a rappresentare univocamente una sequenza di caratteri Unicode tramite una sequenza di caratteri ASCII.

L’obiettivo è quello di rendere possibile l’uso di sequenze di caratteri particolari (presenti solamente in alcune lingue) senza dover modificare infrastrutture e standard esistenti.

Aggiungendo all’inizio della stringa Punycode i caratteri xn--, si possono così gestire nomi a dominio internazionalizzati che sono completamente “slegati” dal set di caratteri della lingua originaria.

Cittadini e imprese di Paesi nei quali vengono utilizzati alfabeti non convenzionali possono registrare nomi a dominio che contengono solamente i caratteri usati nelle nazioni occidentali ma che possono essere resi – ad esempio – con caratteri cinesi, giapponesi, coreani o cirillici.

Utilizzando in modo “furbo” il sistema Punycode, un truffatore può imitare praticamente qualunque nome a dominio altrui e registrarlo in proprio (chi volesse studiare il problema, può fare qualche prova a questo indirizzo).

Fortunatamente Chrome 58, in anticipo rispetto a quanto originariamente dichiarato dai portavoce di Google, risolve il problema: gli URL come quello che scimmiotta il vero indirizzo di Apple non vengono più automaticamente tradotti.

Digitando chrome://version, suggeriamo di verificare di aver installato la versione 58.0 o successive, sia su desktop che su mobile.

Su PC desktop, basta digitare chrome://help; su mobile è possibile fare riferimento all’abituale procedura di aggiornamento (al momento non abbiamo ancora ricevuto Google Chrome 58 su nessuno dei nostri dispositivi Android).

Nel caso di Mozilla Firefox, il problema non è stato ancora gestito: portandosi nelle impostazioni (about:config) quindi configurando a true il parametro network.IDN_show_punycode, si potrà smascherare chi utilizza Punycode per mettere in atto un attacco phishing.

/https://www.ilsoftware.it/app/uploads/2025/07/motw-windows-salvataggio-pagine-web-pericoloso.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/Chrome_Android_Bar_Blog_Header_V.width-1000.format-webp1.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/ILSOFTWARE-2-2.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/Gemini_google-chrome.jpg)