Un codice QR che sta circolando in rete viene presentato come parte integrante del green pass di Adolf Hitler.

A prima vista è sembrato lo scherzo di qualche buontempone ma a una più approfondita analisi il problema è parso immediatamente molto grave.

Vedete il codice QR riprodotto qui di seguito? Fino a qualche ora fa l’applicazione VerificaC19 lo riportava come valido in Italia e in Europa mostrando la nota spunta di colore verde.

Il fatto è che il codice QR contiene il nome e cognome del Führer con una data di nascita impostata al 1° gennaio 1930. Com’è possibile che VerificaC19 riconosca come valido un green pass falso? Perché non è tecnicamente falso e contiene le firme dell’ente che lo ha emesso.

Dopo che il problema è venuto a galla VerificaC19 ha risposto dapprima con Certificazione non valida inquadrando lo stesso codice QR. Il certificato era stato infatti nel frattempo invalidato. A distanza di un giorno, con il nuovo aggiornamento di dati e regole da parte di VerificaC19, il certificato è tornato a essere riconosciuto come valido.

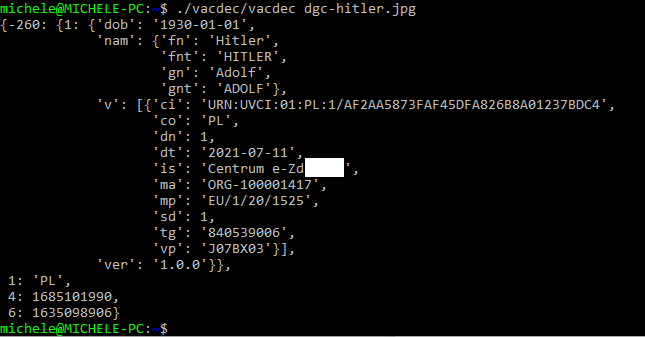

Utilizzando le indicazioni per estrarre i dati contenuti nel codice QR dei green pass abbiamo voluto controllare il soggetto che ha emesso il documento digitale.

Esaminando il responso ottenuto sembra che il green pass sia stato emesso da un soggetto che opera in Polonia nel settore della sanità e con una semplice ricerca si apprende che ha 51 dipendenti e fattura circa 3,9 milioni di euro l’anno.

Esistono però anche alcune versioni del “green pass di Hitler” che sembrano emesse dal CNAM (Caisse Nationale d’Assurance Maladie), ente pubblico francese. E qui il problema inizia a diventare serio perché green pass inizialmente riconosciuti come validi e riferibili allo stesso individuo sembrano emessi da soggetti del tutto diversi usando lo stesso cliché.

Si pensi alle cliniche private che in Italia hanno titolo per rilasciare green pass di validità pari a 48 ore: un individuo scorretto può emettere un documento digitale ritenuto perfettamente valido da VerificaC19 a nome di qualunque cittadino. Il certificato di Hitler potrebbe essere quindi essere stato emesso da qualche irresponsabile – che non ha minimamente compreso la portata del suo gesto – al servizio di un soggetto privato.

Il fatto che siano comparse in rete almeno tre versioni del green pass emesse da soggetti diversi, due di fatto enti pubblici, fa però pendere la bilancia verso l’ipotesi di una possibile sottrazione delle chiavi private utilizzate per firmare i green pass.

VerificaC19 e le applicazioni basate sul pacchetto di sviluppo (SDK) rilasciato dal Ministero (così come le analoghe piattaforme negli altri Paesi) scaricano ogni giorno da un “gateway europeo” tutte le chiavi pubbliche usati dai vari Stati. Vengono inoltre prelevate le policy per la verifica della validità dei certificati che possono anche cambiare nel tempo. Quindi se ancora il codice QR presentato a inizio articolo fosse riconosciuto come valido a breve non lo sarà più.

Se le chiavi private utilizzate da qualche ente pubblico o privato fossero state in qualche modo trafugate sarebbe un bel problema anche perché tali chiavi verrebbero ovviamente invalidate e i green pass appartenenti a soggetti che hanno regolarmente effettuato una vaccinazione, sono guariti dalla malattia o si sono sottoposti a un tampone risultato negativo vedrebbero non più utilizzabili i loro documenti digitali. Sarebbero quindi costretti a riscaricarli in versione aggiornata (perché generati a partire da una nuova chiave privata) dal portale DGC, dall’app IO o mediante l’app Immuni.

Se lo scenario fosse quello peggiore lo sapremo nei prossimi giorni perché tanti cittadini si ritroveranno con un green pass non più valido (invitiamo a verificarlo con l’app VerificaC19). Non è detto che questo accada in Italia ma potrebbe accadere in altri Paesi dell’Unione Europea proprio sulla base delle chiavi invalidate.

Urgono a questo punto spiegazioni ufficiali perché in alcuni forum, direttamente linkati da testate online di primo piano, si trovano alcune chiavi che permetterebbero la generazione di certificati verdi e addirittura riferimenti espliciti a URL .onion sul dark web. La questione comincia a farsi estremamente calda e pericolosissima.

A meno di madornali errori di implementazione, è impossibile che le chiavi private siano state recuperate con attacchi brute force: come algoritmo di firma viene utilizzato primariamente ECDSA a 256 bit, in seconda battuta RSA a 2048 bit. Entrambi sono “forti” come spieghiamo nell’articolo in cui vediamo quanto è sicuro un algoritmo crittografico quindi è plausibile che le chiavi private possano essere cadute nelle mani di soggetti non autorizzati a causa di gravi errori nella gestione e nella conservazione delle stesse. Ma siamo ancora nel campo delle mere ipotesi.

Con il passare delle ore sono stati diffusi in rete e “intercettati” green pass intestati a Mickey Mouse, Spongebob e Joe Mama apparentemente emessi utilizzando firme di enti ancora diversi. Al momento in cui scriviamo (28 ottobre, ore 8:50, tutti i certificati “fasulli” sono tornati a essere indicati come validi da parte di VerificaC19).

Oltre che da enti francesi e polacchi abbiamo rinvenuto anche codici QR “farlocchi” che sembrano emessi da soggetti tedeschi e macedoni.

Aggiornamento del 28 ottobre ore 14. Matteo Flora ha avanzato un’interessante ipotesi che sembra essere sempre più suffragata da una serie di indizi emersi online nelle ultime ore.

I tanti codici QR dei green pass collegati a nomi del passato e personaggi di fantasia potrebbero essere stati generati attraverso un’applicazione web utilizzabile all’atto pratico da chi ha in mano chiavi valide ovvero EU Digital COVID Certificate Issuance Web Frontend.

Si tratta di un’applicazione che non registra i certificati verdi ma semplicemente permette di testare le procedure di emissione.

Qualcuno, non si sa ancora se all’interno o all’esterno degli enti aventi titolo per la firma l’emissione dei certificati, sarebbe riuscito a utilizzare il portale EU Digital COVID Certificate Issuance Web Frontend e a generare una serie di anteprime di codici QR perfettamente validi seppur non memorizzati a sistema.

Se venisse confermato quanto accaduto sarebbe comunque grave anche perché in alcuni Paesi, Italia compresa, non è (ancora) possibile indicare come non validi dei singoli certificati, indipendentemente dal fatto che essi siano o meno noti al sistema. Trattandosi di codici QR generati “in anteprima” non è neppure possibile individuarli perché a livello di database non esistono.

Nel frattempo un ricercatore afferma di aver trovato 6 istanze del pannello di test di cui abbiamo parlato (EU Digital COVID Certificate Issuance Web Frontend) accessibili pubblicamente. Questo significa che con ottima probabilità tutti i green pass “farlocchi” sono stati generati in questo modo. Niente chiavi rubate, quindi, ma grossolani errori di configurazione con un mix di tanta tanta tanta superficialità.

Aggiorneremo questo articolo nel caso in cui dovessero emergere novità di rilievo.

/https://www.ilsoftware.it/app/uploads/2023/05/img_23702.jpg)

/https://www.ilsoftware.it/app/uploads/2024/04/Amazon.jpeg)

/https://www.ilsoftware.it/app/uploads/2024/02/Hosting-WordPress-300x120.webp)

/https://www.ilsoftware.it/app/uploads/2025/07/Gemini_narcos-messicani-fbi.jpg)

/https://www.ilsoftware.it/app/uploads/2023/07/4-30.jpg)