Con una mossa quanto meno discutibile, l’Internet Services Providers Association (ISPAUK), associazione che racchiude alcuni tra i più famosi operatori di telecomunicazioni britannici, ha deciso di assegnare a Mozilla e in particolare un “premio in negativo”.

L'”Internet Villain” è andato a Mozilla a fronte della decisione di adottare il protocollo DNS-over-HTTPS (DoH) in Firefox. Una scelta che, sempre stando alle valutazioni dei provider d’Oltremanica permettere di scavalcare i filtri impostati dagli operatori e i meccanismi di parental control “minando alla base gli standard di sicurezza nel Regno Unito“.

Il protocollo DoH, lo ricordiamo, è uno strumento che consente di proteggere anche le richieste DNS: per collegarsi alla stragrande maggioranza dei siti web si utilizza il protocollo HTTPS in modo tale che tutti i dati inviati e ricevuti vengano così automaticamente cifrati. Le richieste di risoluzione dei nomi a dominio viaggiano però, di norma, in chiaro e sono direttamente accessibili sia dai provider che da eventuali soggetti posti tra client e server. Figurarsi che questi dati, negli Stati Uniti, possono essere addirittura registrati dai provider Internet e riutilizzati a fini commerciali: Navigare anonimi senza che neppure il provider possa monitorare i siti visitati.

DoH fa sì che le richieste DNS siano avanzate usando un meccanismo crittografico scavalcando così eventuali “imposizioni” e con la possibilità di “navigare” in rete in maniera totalmente svincolata rispetto al provider prescelto.

Diciamo subito che i timori manifestati dai provider britannici a questo indirizzo ci paiono del tutto fuori luogo e addirittura anacronistici.

Anche i sassi ormai sanno che basta usare DNS alternativi (stranieri, come quelli di Google: DNS Google, ecco come funzionano e perché sono utili) per “dribblare” eventuali censure ed è altrettanto semplice usare strumenti come Tor Browser per rendere le sessioni di navigazione completamente anonime: Tor Browser, cos’è e come funziona la nuova versione del programma.

Un portavoce di Mozilla si è comunque limitato a dichiare che “non v’è in programma l’attivazione predefinita di DoH per gli utenti del Regno Unito. Stiamo comunque verificando con la collaborazione di alcuni partner l’eventualità di attivare la funzione in altri mercati europei“.

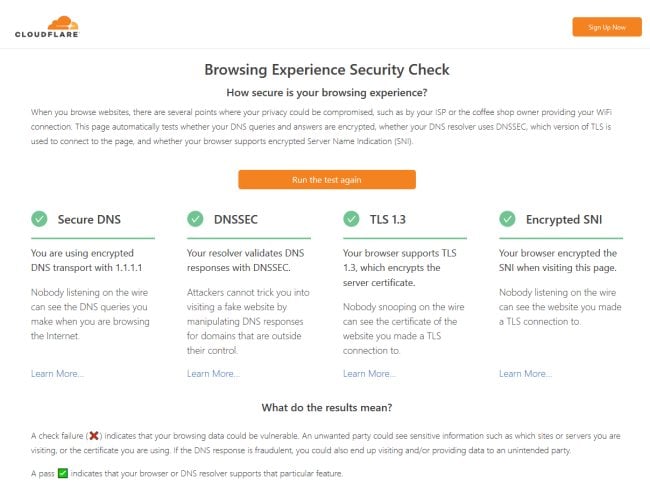

Di fatto DoH, diversamente rispetto a ciò che viene sostenuto dai provider britannici, rappresenta un notevole passo in avanti sul tema privacy. Salvo improvvisi cambi di rotta, in Firefox così come in Chrome, DoH è e resterà attivabile anche manualmente, su richiesta degli utenti interessati: vedere Controllare se il browser supporta Secure DNS, DNSSEC, TLS 1.3 ed Encrypted SNI.

Come abbiamo indicato nell’articolo, i server DNS di Mozilla, Cloudflare e Google già supportano DoH e aiutano gli utenti a risolvere le richieste in forma completamente cifrata, senza quindi far transitare in rete alcun pacchetto dati non crittografato.

/https://www.ilsoftware.it/app/uploads/2023/05/img_19557.jpg)

/https://www.ilsoftware.it/app/uploads/2025/01/notifiche-scadenza-certificati-lets-encrypt.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/fibercop-banda-ultralarga-fibra-ottica-italia.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/ragazzo-con-telefono-in-mano.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/wp_drafter_481016.jpg)