Un exploit pubblicato senza alcun preavviso e privo di patch disponibile rappresenta uno degli scenari più critici per la sicurezza dei sistemi Windows. A inizio aprile 2026 è emerso un caso emblematico: un ricercatore, insoddisfatto della gestione della vulnerabilità da parte di Microsoft, ha diffuso pubblicamente un proof-of-concept funzionante capace di garantire privilegi completi di sistema (SYSTEM) su Windows 10 e Windows 11. La vicenda riporta al centro un tema noto da anni nella sicurezza informatica: la gestione responsabile delle vulnerabilità e il rischio concreto che una divulgazione non coordinata con il vendor (in questo caso Microsoft) esponga milioni di dispositivi a compromissioni immediate.

La storia degli zero-day mostra (abbiamo parlato delle 8 vulnerabilità più devastanti in assoluto) come la finestra di esposizione possa durare settimane o mesi; durante questo periodo, sistemi perfettamente aggiornati risultano comunque vulnerabili. Uno zero-day indica infatti una falla sconosciuta allo sviluppatore del software e quindi priva di qualsiasi patch ufficiale. In ambienti Windows, dove la base installata supera il miliardo di dispositivi, anche un difetto locale può trasformarsi rapidamente in una minaccia su larga scala.

Un exploit pubblico per ottenere privilegi SYSTEM

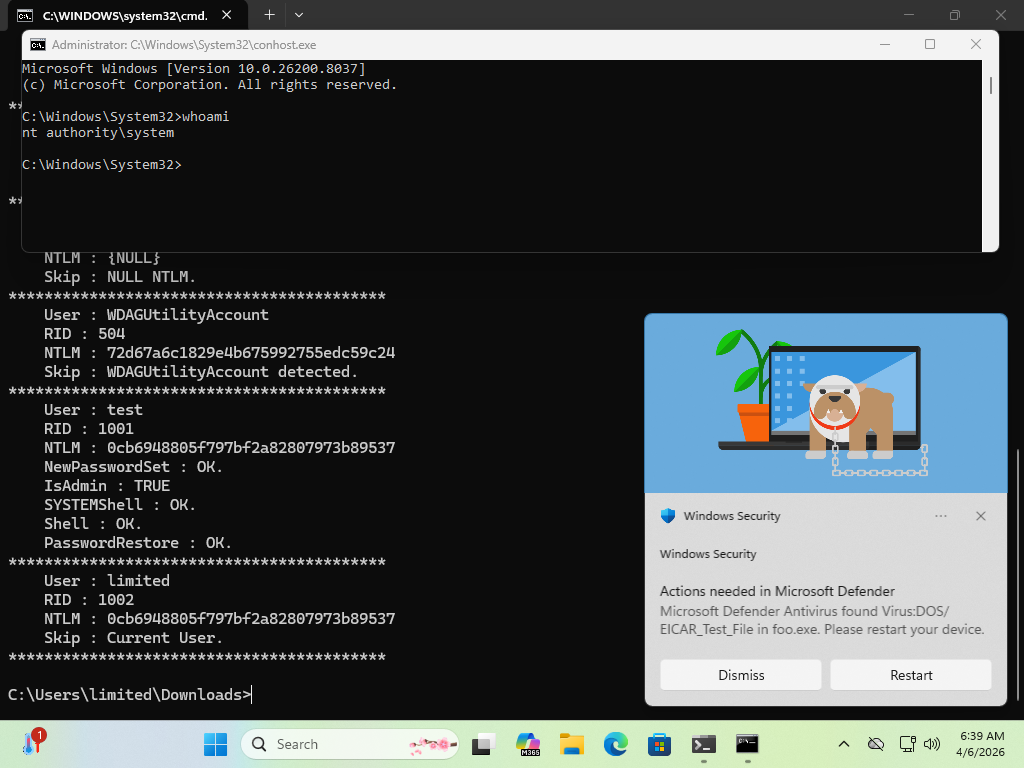

Il codice diffuso online, anche in versione già compilata, consente una local privilege escalation completa: un utente con diritti limitati può eseguire un file binario, in questo caso denominato FunnyApp.exe, e ottenere accesso al livello SYSTEM, il più elevato nel modello di sicurezza Windows. Una volta raggiunto questo livello, ogni controllo di sicurezza locale perde efficacia: è possibile installare driver, manipolare servizi, disabilitare protezioni e accedere a qualsiasi file.

Le prime verifiche indipendenti, tra cui quelle svolte dal noto ricercatore Will Dormann, hanno confermato la validità dell’exploit. Dormann, che fornisce anche i link a FunnyApp.exe, spiega che il bypass della sicurezza in Windows 10, Windows 11 e Windows Server (!) non funziona sempre (il meccanismo non funziona il 100% delle volte) ma spiega che permette di acquisire effettivamente privilegi SYSTEM nella maggioranza dei tentativi, senza richiedere attività di aggressione complesse o catene di attacco articolate.

Il fatto che l’exploit sia immediatamente utilizzabile riduce drasticamente la barriera tecnica per attori meno esperti.

Credit immagine: Will Dormann

Il ruolo di Microsoft Defender nella vulnerabilità

Il punto critico riguarda il meccanismo di aggiornamento delle firme di Microsoft Defender, componente che opera con privilegi elevatissimi.

L’exploit sfrutta una race condition classificata come TOCTOU (time-of-check to time-of-use): il sistema verifica un percorso file, ma tra il controllo e l’utilizzo effettivo l’attaccante riesce a modificarne la destinazione.

Attraverso tecniche basate su link simbolici e giunzioni NTFS, un utente sprovvisto di privilegi può reindirizzare operazioni eseguite dal servizio di sicurezza verso percorsi da lui controllati.

In pratica, Defender finisce per scrivere o leggere file in posizioni arbitrarie sotto il controllo dell’attaccante, consentendo l’esecuzione di codice con privilegi SYSTEM. Si tratta di un pattern noto ma ancora difficile da eliminare completamente nei servizi che interagiscono con il file system di Windows.

Uno strumento come PsExec di Sysinternals (Microsoft) permette di acquisire i privilegi SYSTEM ma soltanto dagli account amministrativi: il proof-of-concept FunnyApp.exe permette di diventare SYSTEM con qualunque tipologia di account in uso, indipendentemente dai diritti assegnatigli.

Perché la pubblicazione del codice cambia lo scenario

La diffusione del proof-of-concept sviluppato in linguaggio C introduce un problema ulteriore: la replicabilità. Anche se alcuni motori antivirus rilevano il file originale, basta ricompilare il codice per ottenere varianti con hash differenti: ciò limita fortemente l’efficacia dei sistemi basati su firme.

Nel giro di poche ore dalla pubblicazione, solo una parte dei vendor aveva classificato il binario come malevolo. Una situazione prevedibile: la generazione automatica di varianti consente agli attaccanti di aggirare facilmente le difese tradizionali. La disponibilità pubblica del codice riduce il tempo necessario per passare da una vulnerabilità teorica a campagne di attacco attive.

Implicazioni tecniche per gli ambienti Windows

L’exploit in questione richiede accesso locale al sistema, ma ciò non riduce l’impatto del problema di sicurezza. In scenari reali, un attaccante può ottenere un primo accesso tramite phishing, malware o credenziali compromesse e successivamente utilizzare la vulnerabilità per elevare i privilegi.

Una volta acquisito il livello SYSTEM, diventa possibile disabilitare servizi di sicurezza, installare backdoor persistenti e muoversi lateralmente nella rete. Un tipo di escalation che in ambito business rappresenta spesso il passaggio decisivo per il controllo completo del dominio aziendale.

Va considerato anche l’impatto sulle soluzioni EDR (Endpoint Detection and Response): molti agenti operano con privilegi elevati ma non sempre intercettano exploit locali che sfruttano logiche legittime del sistema operativo. Le race condition, in particolare, risultano difficili da rilevare perché avvengono in finestre temporali estremamente brevi.

Fino alla disponibilità di una patch, il rischio resta concreto. La combinazione di exploit pubblico, facilità di utilizzo e ampia base di utenti potenzialmente bersagliabili crea le condizioni ideali per un rapido passaggio dall’analisi tecnica all’abuso su larga scala.

Perché Microsoft non è intervenuta prima della pubblicazione dell’exploit?

Come evidenziato nell’articolo pubblicato nei giorni scorsi, alla base della pubblicazione anticipata dei dettagli sulla nuova vulnerabilità ci sarebbe un attrito venutosi a creare tra il ricercatore e Microsoft durante il processo di segnalazione.

Secondo quanto emerso, l’autore dell’exploit avrebbe notificato la vulnerabilità seguendo i canali ufficiali, senza però ottenere un riscontro ritenuto adeguato né tempistiche chiare per una correzione.

In questi casi entra in gioco il delicato equilibrio della responsible disclosure: quando il vendor non fornisce aggiornamenti puntuali o non riconosce la gravità del problema, alcuni ricercatori scelgono di rendere pubblici i dettagli per forzare una reazione. Una decisione controversa, perché accelera l’attenzione sul difetto ma espone contemporaneamente gli utenti a rischi immediati. La mancanza di comunicazione efficace e di un percorso condiviso per la gestione della vulnerabilità sembra quindi aver avuto un ruolo determinante nella diffusione dell’exploit, con la reazione stizzita del ricercatore.

Dal canto suo, l’azienda guidata da Satya Nadella ha fornito il seguente commento:

Microsoft si impegna nei confronti dei propri clienti a esaminare i problemi di sicurezza segnalati e ad aggiornare i dispositivi interessati per proteggerli il prima possibile. Sosteniamo inoltre la divulgazione coordinata delle vulnerabilità, una pratica ampiamente adottata nel settore che contribuisce a garantire che i problemi vengano attentamente esaminati e risolti prima della divulgazione pubblica, a supporto sia della protezione dei clienti che della comunità di ricerca sulla sicurezza.

/https://www.ilsoftware.it/app/uploads/2026/04/exploit-privilege-escalation-windows-11-10.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/chiuso-account-veracrypt-windows.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/Godeal24-software.png)

/https://www.ilsoftware.it/app/uploads/2026/04/design-interfaccia-windows-11.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/app-copilot-travestita-browser-edge-windows-11.jpg)