Secondo numerosi rapporti sulla sicurezza informatica pubblicati negli ultimi anni, oltre il 90% degli attacchi informatici di successo ha origine da una email di phishing. Nonostante l’adozione di sistemi di protezione sempre più sofisticati, la posta elettronica continua a rappresentare il punto di ingresso preferito dai criminali informatici.

Il motivo è semplice: invece di attaccare direttamente infrastrutture tecnologiche complesse, gli aggressori puntano sull’elemento più difficile da proteggere, cioè l’utente.

Proprio per questo motivo anche sistemi di protezione avanzati come l’autenticazione a due fattori (2FA) non sono sempre sufficienti a fermare gli attacchi. Nelle campagne di phishing più sofisticate gli aggressori inducono la vittima a inserire credenziali e codice temporaneo su una pagina fraudolenta che replica perfettamente il sito originale, riuscendo così a utilizzare quel codice in tempo reale per autenticarsi al posto dell’utente.

Perché il phishing moderno è sempre più difficile da riconoscere

Negli ultimi anni le campagne di phishing sono diventate sempre più credibili. I messaggi fraudolenti non presentano più gli errori evidenti che in passato permettevano di riconoscerli facilmente: i layout sono curati, i loghi riprodotti fedelmente e le comunicazioni imitano con grande precisione quelle inviate da banche, servizi di pagamento, corrieri e piattaforme online.

In molti casi le email fraudolente superano anche i controlli tecnici utilizzati per verificare l’autenticità dei messaggi, come SPF, DKIM e DMARC, perché sono inviate da domini realmente esistenti e da server configurati correttamente. Ciò rende ancora più difficile distinguere una comunicazione legittima da un tentativo di truffa.

Per individuare un attacco phishing non basta quindi osservare il mittente o verificare che la mail abbia superato i controlli di autenticazione. È necessario analizzare diversi elementi del messaggio: il dominio utilizzato, l’infrastruttura di invio, i link presenti nel contenuto e il modo in cui la comunicazione cerca di spingere l’utente ad agire.

Nei paragrafi che seguono vedremo alcuni degli indizi più importanti che permettono di riconoscere rapidamente una email phishing, anche quando a prima vista sembra perfettamente autentica.

Non cliccare mai subito sui link presenti nell’email

Il primo e più importante consiglio quando si riceve un messaggio sospetto è non cliccare immediatamente sui link contenuti nel testo. La maggior parte delle campagne di phishing è costruita proprio per spingere l’utente ad agire in fretta, sfruttando messaggi che evocano urgenza o possibili problemi con il proprio account.

Prima di aprire un collegamento è sempre opportuno verificare con attenzione il dominio di destinazione dei link presenti nel messaggio. In molti casi il pulsante o il link presente nella mail rimanda a un sito completamente diverso da quello del servizio citato nel messaggio. Le pagine fraudolente sono spesso ospitate su piattaforme cloud legittime o su servizi di hosting gratuiti che consentono agli aggressori di creare rapidamente siti temporanei con certificati HTTPS validi.

Un controllo semplice ma efficace consiste nel passare il puntatore del mouse sopra il link senza cliccare: quasi tutti i client di posta mostrano nella barra di stato l’indirizzo reale verso cui punta il collegamento. Se il dominio non è chiaramente riconducibile al servizio citato nella mail, è palese che si tratti di phishing.

Attenzione ai pixel di tracciamento

Un altro elemento spesso presente nelle email è rappresentato dai pixel di tracciamento, piccole immagini invisibili utilizzate per capire se il messaggio è stato aperto. Dal punto di vista tecnico si tratta quasi sempre di immagini di dimensione 1×1 pixel ospitate su server remoti. Quando il client di posta carica automaticamente queste immagini, il server remoto registra diverse informazioni:

- l’avvenuta apertura dell’email;

- l’indirizzo IP del destinatario;

- il tipo di client utilizzato;

- data e ora di visualizzazione.

Queste informazioni sono spesso utilizzate nelle campagne di phishing e spam per verificare che un indirizzo email sia attivo, aumentando la probabilità che il destinatario riceva ulteriori messaggi fraudolenti.

Gmail carica automaticamente i pixel?

Nel caso di Gmail la situazione è leggermente diversa rispetto a molti altri client di posta tradizionali (Thunderbird, ad esempio, blocca per impostazione predefinita il caricamento di immagini remote).

Gmail, invece, per default carica automaticamente le immagini remote. Il servizio utilizza infatti un sistema di proxy delle immagini: tutte le immagini sono scaricate prima dai server di Google e poi mostrate all’utente.

Tale approccio offre alcuni vantaggi: il server che ospita l’immagine non vede direttamente l’indirizzo IP del destinatario, sono ridotte alcune forme di tracciamento e le immagini possono essere sottoposte a controlli di sicurezza. Tuttavia il pixel di tracciamento può comunque indicare al mittente che il messaggio è stato aperto, anche se con meno informazioni rispetto a un caricamento diretto.

Accedendo alle impostazioni di Gmail è comunque possibile scegliere l’opzione Chiedi prima di visualizzare immagini esterne: così Google non caricherà automaticamente le immagini remote presenti nelle email. Al loro posto comparirà un messaggio con la possibilità di visualizzarle manualmente.

Analizzare il sorgente dell’email per individuare anomalie

Quando un messaggio appare sospetto, uno dei controlli più efficaci consiste nell’analizzare il sorgente completo dell’email, cioè l’insieme degli header SMTP (“intestazioni”) che descrivono il percorso seguito dal messaggio prima di arrivare nella casella di posta del destinatario.

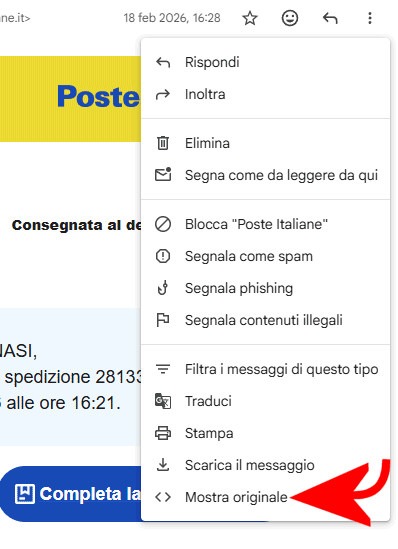

La maggior parte dei client di posta consente di visualizzare queste informazioni tramite funzioni come “Mostra originale”, “Visualizza sorgente” o “Mostra header completi”.

Nei client email tradizionali, di solito basta premere CTRL+U (come nel caso dei browser Web per vedere il sorgente HTML delle pagine…). Nel caso di Gmail, ad esempio, è sufficiente aprire il menu con i tre puntini accanto al pulsante di risposta e scegliere l’opzione Mostra originale.

Nel sorgente dell’email è possibile trovare diversi elementi utili per verificare l’autenticità del messaggio. Tra i più importanti ci sono le righe Received, che indicano i server attraversati dalla comunicazione. Analizzando queste informazioni si può risalire al server che ha originato il messaggio e controllare se appartenga effettivamente all’organizzazione che sostiene di averlo inviato.

Un altro elemento rilevante riguarda i risultati dei controlli SPF, DKIM e DMARC, che permettono di capire se il dominio utilizzato per l’invio autorizza realmente il server SMTP che ha spedito l’email. Questi controlli, però, non garantiscono di per sé la legittimità del messaggio. Non fatevi quindi abbindolare da indicazioni “PASS”: possono tranquillamente apparire anche nei messaggi phishing.

Nel sorgente dell’email compaiono inoltre campi come Return-Path, Reply-To e Message-ID, che talvolta rivelano domini o server completamente diversi da quelli mostrati nel campo visibile From. Questo tipo di incongruenze rappresenta spesso uno dei segnali più evidenti di una campagna di phishing.

Utilizzare strumenti online per analizzare rapidamente gli header

L’analisi manuale del sorgente di un’email può richiedere una certa esperienza, soprattutto quando il messaggio contiene decine di righe Received e numerosi campi tecnici. Per semplificare questa operazione è possibile utilizzare strumenti online progettati proprio per interpretare gli header delle email.

Uno dei servizi più utilizzati è MXToolbox Email Header Analyzer insieme a Google Intestazione Messaggio.

Sono strumenti che permettono di incollare l’intero sorgente dell’email in un’apposita area di testo: il sistema analizza gli header e restituisce una versione molto più leggibile delle informazioni tecniche.

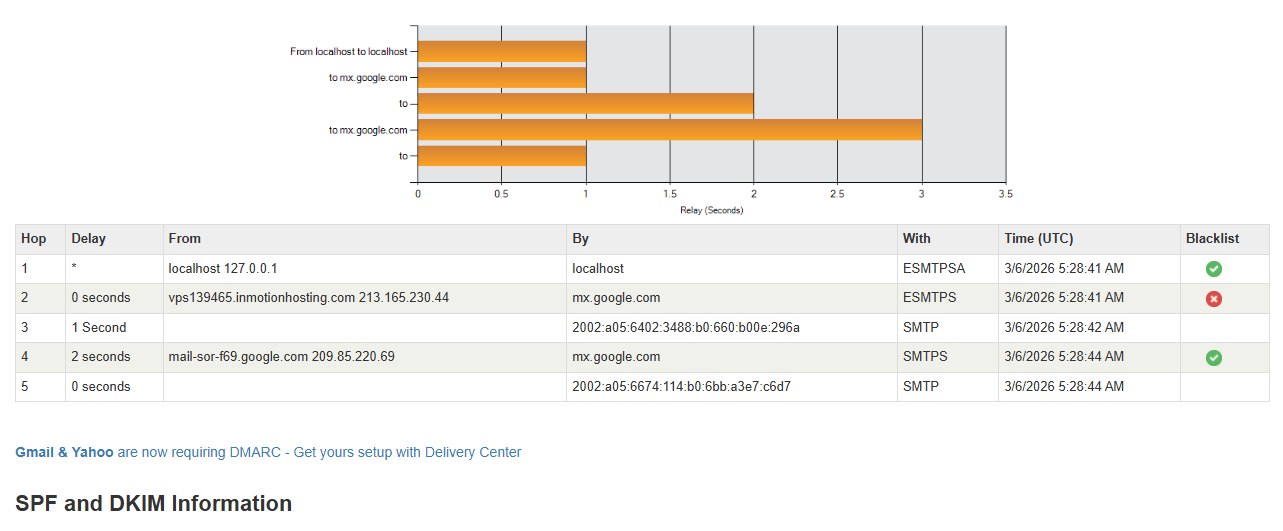

Guarda da dove è partita l’email: il sistema dell’attaccante (localhost) l’ha inviata a un hosting commerciale (hop numero 2 nell’immagine). Questo è già un forte indicatore di phishing perché nessuna banca italiana o fornitore di servizi finanziari invia email da provider generici, soprattutto fuori dai confini europei. Gli istituti di credito e le aziende di primo livello usano infrastrutture dedicate o provider enterprise.

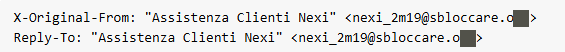

Cerca poi l’intestazione chiamata X-Original-From: troverete con buona probabilità un riferimento a un nome di dominio che non ha nulla a che vedere con il soggetto che gli aggressori tentano di impersonificare. Guardate questo esempio:

Il dominio indicato non ha ovviamente assolutamente a che fare, in questo caso, con Nexi.

SPF / DKIM / DMARC PASS non significa email legittima

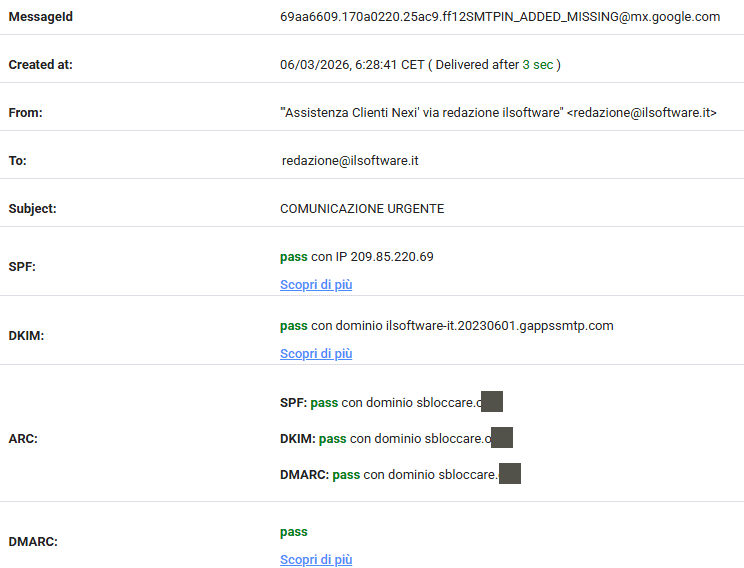

Abbiamo provato a incollare sui servizi di analisi delle intestazioni email un esempio di phishing congegnato per prendere di mira i clienti Nexi.

A parte che lasciando il puntatore del mouse sul pulsante Accedi – Avvia l’attivazione si legge un nome di dominio che nulla ha a che fare con Nexi. Netlify (dominio netlify.app nell’URL) è un provider di hosting statico, usato molto spesso anche per le campagne phishing insieme a pages.dev, vercel.app, firebaseapp.com e molti altri.

![]()

Dicevamo, tuttavia, che incollando il sorgente dell’email phishing nei servizi citati in precedenza, molto spesso si ottiene:

spf=pass

dkim=pass

dmarc=pass

SPF, DKIM e DMARC sono tre meccanismi di autenticazione delle email utilizzati per verificare che un messaggio provenga effettivamente da server autorizzati dal dominio mittente. SPF controlla se il server che ha spedito l’email è autorizzato nei DNS del dominio; DKIM aggiunge una firma crittografica che garantisce che il messaggio non sia stato modificato durante il trasporto; DMARC stabilisce come i server destinatari devono comportarsi se questi controlli non vengono superati.

È però importante ricordare che anche un’email di phishing può superare questi controlli se inviata da un dominio configurato correttamente dagli attaccanti.

Ed è esattamente il caso della campagna phishing che abbiamo preso in esame: il dominio indicato è configurato correttamente quindi il messaggio di posta è davvero autentico… per il dominio usato dai criminali!

A cosa è “associato” il dominio usato dagli aggressori

Dall’header X-Original-From possiamo dedurre che il dominio usato per “autenticare” l’email phishing è probabilmente:

- registrato dagli attaccanti;

- compromesso (WordPress hackerato è molto comune);

- usato per campagne spam.

Il fatto che nexi_2m19@XXXXXX.XXX sia un indirizzo random è un pattern molto tipico dei mailer automatici di phishing.

Cerca gli URL presenti nell’email

Torniamo all’“indizio principe” citato in apertura. Prima di cliccare su qualsiasi collegamento è sempre opportuno verificare dove porta realmente il link.

Nella maggior parte dei client di posta è sufficiente lasciare il puntatore del mouse sopra il collegamento (senza fare clic) per visualizzare l’indirizzo completo nella barra di stato del browser o in un piccolo riquadro informativo.

Questo semplice controllo permette spesso di individuare immediatamente le campagne di phishing: il testo del pulsante può sembrare legittimo (“Accedi al tuo account”, “Verifica ora”, “Aggiorna i dati”), ma l’URL di destinazione rimanda a un dominio completamente diverso dal servizio citato nella comunicazione.

Un messaggio che sostiene di provenire da una banca, da un provider cloud o da un servizio di pagamento dovrebbe indirizzare l’utente verso un dominio ufficiale chiaramente riconducibile all’organizzazione. Se l’indirizzo è sconosciuto, eccessivamente lungo o ospitato su piattaforme di hosting generiche, è opportuno fermarsi e analizzare con maggiore attenzione il contenuto della mail.

Allenarsi a riconoscere le email di phishing

Uno dei modi più efficaci per sviluppare una reale consapevolezza contro il phishing non è limitarsi a leggere regole teoriche, ma mettersi alla prova in scenari realistici. Esistono infatti quiz e simulazioni interattive progettati proprio per riprodurre email fraudolente credibili. Addirittura le aziende stipulano accordi con fornitori “ad hoc” per mettere alla prova i dipendenti e sviluppare programmi di formazione e informazione.

Un esempio interessante è il quiz sul phishing di Google, che consente di allenarsi a distinguere comunicazioni autentiche da tentativi di truffa. Questo tipo di esercizio costringe l’utente a rallentare, osservare i dettagli e porsi le domande giuste: esattamente ciò che spesso non accade quando si riceve un messaggio inatteso nella vita reale.

Durante queste simulazioni diventa evidente quanto sia importante analizzare con attenzione la struttura degli URL presenti nelle email. Il problema non è se il collegamento “sembra” plausibile, ma se il dominio a cui punta è realmente quello del servizio citato.

Molte campagne di phishing utilizzano infatti tecniche studiate per ingannare l’occhio dell’utente: sottodomini fuorvianti, percorsi nell’URL che includono il nome del brand o piccole variazioni nei nomi di dominio che passano facilmente inosservate.

Capire davvero come leggere un URL

Per verificare l’affidabilità di un link è necessario ricordare una regola molto semplice: il dominio reale di un sito va sempre letto da destra verso sinistra. Tutto ciò che precede il dominio principale può essere facilmente manipolato dagli attaccanti. Di seguito alcuni esempi concreti.

Esempi di domini legittimi. Quando un servizio autentico richiede l’accesso all’account, il collegamento punta quasi sempre a domini ufficiali chiaramente riconoscibili:

google.com

accounts.google.com

mail.google.com

support.google.com

microsoft.com

login.microsoftonline.com

account.microsoft.com

In questi casi il dominio principale è immediatamente identificabile e appartiene chiaramente al provider.

Esempi di domini fraudolenti molto comuni

Una delle tecniche più diffuse consiste nel posizionare il nome del servizio prima del dominio reale, creando l’illusione che il link appartenga al brand. Esempi:

google.login-security.com

accounts.google.verify-access.net

A prima vista possono sembrare plausibili, ma in realtà il dominio vero è login-security.com o verify-access.net. La parola “google” è semplicemente un sottodominio scelto dagli attaccanti.

Brand inserito nel percorso dell’URL

Un altro trucco consiste nell’inserire il nome del servizio nel percorso dell’indirizzo Web. Esempi:

secure-access.com/google/login

verify-now.net/microsoft/account

Anche in questo caso il dominio reale è secure-access.com o verify-now.net. Tutto ciò che appare dopo la barra `/` non indica il proprietario del sito.

Errori minimi nel nome di dominio (typosquatting)

Alcuni attacchi sfruttano domini che differiscono dal nome originale per un solo carattere, nella speranza che l’utente non se ne accorga. Esempi:

go0gle.com (zero al posto della “o”)

goog1e.com (numero uno al posto della “l”)

micros0ft.com

Queste variazioni sono progettate per ingannare a colpo d’occhio e vengono spesso utilizzate nelle campagne di phishing più diffuse.

Domini molto lunghi che sembrano credibili

Talvolta gli attaccanti registrano domini lunghi e descrittivi per dare l’impressione di una comunicazione ufficiale. Esempi:

google-account-security-center.com

microsoft-support-verification.com

A prima vista possono sembrare plausibili, ma in realtà **nessuna grande azienda utilizza domini così lunghi per le pagine di autenticazione**. Inoltre manca il dominio ufficiale, come google.com o microsoft.com.

Uso di TLD insoliti

Un ulteriore segnale sospetto riguarda l’utilizzo di estensioni di dominio poco comuni. Esempi:

google-account.info

microsoft-login.help

secure-google.online

Molte grandi aziende utilizzano domini registrati decenni fa con estensioni come .com, .net o .org. I domini con TLD meno diffusi sono spesso registrati rapidamente per creare campagne di phishing temporanee.

Sviluppare l’abitudine di controllare con attenzione i link prima di cliccare è uno dei modi più efficaci per ridurre il rischio di cadere in una truffa online. Anche pochi secondi dedicati a verificare l’indirizzo reale possono fare la differenza tra una semplice email sospetta e una compromissione dell’account.

/https://www.ilsoftware.it/app/uploads/2026/03/proton-mail-email-davvero-anonime.jpg)

/https://www.ilsoftware.it/app/uploads/2026/01/uomo-che-guarda-computer-a-casa.jpg)

/https://www.ilsoftware.it/app/uploads/2025/05/ragazza-studia-al-computer.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/bypass-autenticazione-JWT-Java-pac-4j.jpg)