Email, fotografie, documenti su Drive, conversazioni archiviate in Gmail, cronologia delle ricerche e interi archivi di lavoro salvati su Google Workspace. Per molte persone l’account Google rappresenta una sorta di archivio personale distribuito nel cloud, spesso accumulato nel corso di anni o decenni di utilizzo. Il blocco dell’account Google con la conseguente perdita di accesso può trasformarsi in un incidente critico, soprattutto quando i dati sincronizzati coinvolgono smartphone Android, backup automatici di foto e di documenti professionali.

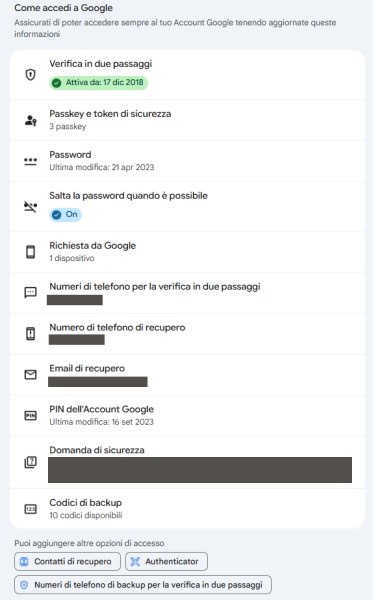

La centralità di un singolo account per servizi così eterogenei ha spinto Google a rafforzare progressivamente i meccanismi di autenticazione e recupero. Accanto alle password tradizionali, gli utenti sono spronati ad attivare autenticazione a due fattori (Google la chiama verifica in due passaggi): app di autenticazione basate su TOTP, passkey basate su FIDO2 e verifiche tramite dispositivo fidato sono solo alcune delle opzioni disponibili.

Il problema si presenta quando più fattori di autenticazione diventano improvvisamente inutilizzabili: uno smartphone smarrito, una password dimenticata o un account compromesso possono impedire l’accesso anche al legittimo proprietario.

Account Google: il paradosso della sicurezza forte

L’autenticazione a due fattori (2FA) nasce per risolvere uno dei principali problemi della sicurezza informatica: la debolezza delle password. Ma più il sistema diventa robusto contro gli attacchi esterni, più diventa rigido anche nei confronti degli utenti legittimi.

Il rischio principale della 2FA consiste nella perdita del fattore di autenticazione: dal punto di vista tecnico, infatti, il sistema assume che chi possiede il secondo fattore sia il proprietario dell’account. Se questo elemento non è disponibile, l’identità dell’utente non può più essere dimostrata con certezza.

Un sistema progettato per impedire l’accesso agli attaccanti può quindi bloccare anche il proprietario dell’account quando mancano le prove crittografiche richieste. Non si tratta di un errore del sistema ma di una conseguenza diretta del modello di sicurezza.

Smarrimento o sostituzione del dispositivo principale

Uno dei casi più comuni di blocco dell’account Google riguarda la perdita o la sostituzione dello smartphone utilizzato per ricevere codici e notifiche di autenticazione.

Se si smarrisce il dispositivo mobile, viene rubato o danneggiato, il segreto necessario per autorizzare gli accessi all’account viene perso. Senza backup o meccanismi di migrazione dell’app di autenticazione, l’utente non ha più accesso ai codici richiesti dal sistema.

Dal punto di vista del server non esiste alcuna differenza tra un utente che ha perso il telefono o un attaccante che ha rubato la password: entrambi non possiedono il secondo fattore richiesto.

Perdita delle chiavi di sicurezza hardware

Un metodo molto sicuro di autenticazione consiste nell’uso di chiavi hardware compatibili con lo standard WebAuthn/FIDO2.

Queste chiavi, spesso basate su token USB o NFC, contengono credenziali crittografiche che permettono di firmare la richiesta di autenticazione. L’accesso avviene solo se la chiave è fisicamente presente.

Il vantaggio di questo sistema è la forte protezione contro il phishing. Tuttavia esiste un rischio operativo evidente: se l’utente perdesse l’unica chiave in suo possesso, l’accesso può diventare impossibile.

Dispositivi fidati non più disponibili

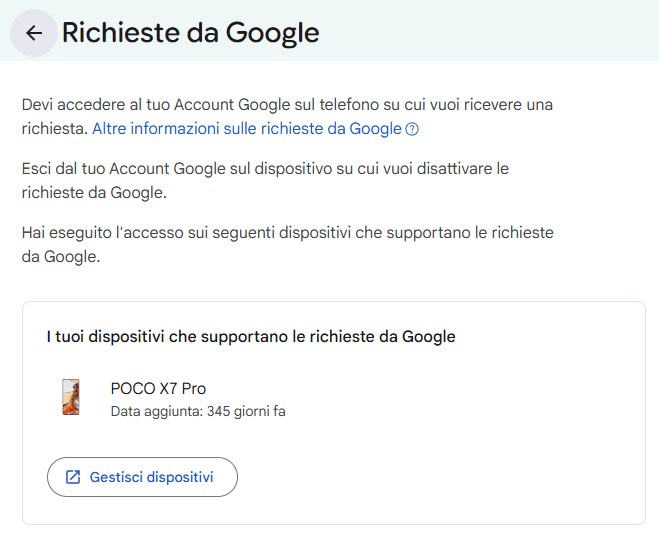

Google utilizza spesso un meccanismo chiamato “richiesta da Google”, che invia una notifica push ai dispositivi già autenticati.

Per approvare un nuovo tentativo di login, basta premere un pulsante sul dispositivo registrato. Anche in questo caso, se il dispositivo non fosse più nella disponibilità dell’utente (smartphone venduto o sostituito), se ripristino alla configurazione di fabbrica o comunque se non risultasse più associato all’account Google, in assenza di altri fattori di autenticazione configurati, l’utente non può approvare la richiesta di accesso e purtroppo perderebbe l’accesso.

Come prevenire il blocco dell’account Google: cosa fare adesso

Il principio fondamentale per non avere problemi e non rischiare il lockout dall’account Google consiste nella ridondanza dei fattori di autenticazione. In altre parole, il modo più efficace consiste nell’evitare che l’accesso all’account dipenda da un solo dispositivo o da un solo metodo di verifica.

Dal punto di vista tecnico, ogni fattore di autenticazione dovrebbe essere considerato potenzialmente temporaneo. Smartphone e SIM possono essere sostituiti, applicazioni possono essere cancellate e dispositivi hardware possono essere smarriti.

La configurazione ideale prevede almeno tre categorie di accesso:

- un metodo principale (ad esempio il prompt di verifica – Richiesta da Google – sul dispositivo mobile che si usa tutti i giorni);

- un metodo alternativo (come un secondo dispositivo o un numero di telefono);

- un metodo di emergenza (codici di backup o chiavi hardware aggiuntive).

Quest’impostazione riduce drasticamente la probabilità che tutti i fattori diventino indisponibili nello stesso momento.

Gestire le app di autenticazione

Gli account Google permettono di utilizzare applicazioni compatibili con lo standard TOTP, come Google Authenticator (Android, iOS) o altre app equivalenti. Basta accedere alla sezione Sicurezza e accesso quindi cliccare su Authenticator per avviare la configurazione.

Sono applicazioni generano codici temporanei basati su un segreto crittografico salvato nel dispositivo. Il vantaggio è che funzionano offline e non dipendono dalla rete telefonica. Il limite è che il segreto rimane nel dispositivo che ha effettuato la configurazione iniziale.

Quando si cambia smartphone, molti utenti installano nuovamente l’app ma scoprono che i codici non sono più disponibili. Il motivo è semplice: reinstallare l’app non ripristina automaticamente i segreti TOTP.

Per evitare questo problema è importante pianificare la migrazione prima di sostituire il dispositivo. Google Authenticator oggi permette l’esportazione degli account tramite QR code, consentendo di trasferire le configurazioni su un nuovo telefono.

Un’altra precauzione utile consiste nel configurare l’autenticazione anche su un secondo dispositivo, in modo da avere una copia dei codici disponibili in caso di emergenza.

Non dipendere esclusivamente dal numero di telefono

Il numero di telefono è uno dei metodi più diffusi per la verifica in due passaggi. Tuttavia è anche uno dei più fragili dal punto di vista operativo. SIM disattivate, cambi di operatore o perdita del telefono possono rendere impossibile ricevere i codici inviati tramite SMS.

Per questo motivo gli SMS dovrebbero essere considerati come un fattore di autenticazione da usare come extrema ratio.

Quando il numero di telefono cambia, è altrettanto importante aggiornare immediatamente i dati di sicurezza dell’account.

Verificare periodicamente i dispositivi registrati

Gli account Google tengono traccia dei dispositivi che hanno effettuato accessi recenti. Tali dispositivi possono essere utilizzati per approvare nuove sessioni di login tramite notifiche di conferma.

Nel tempo però la lista dei dispositivi può diventare obsoleta. Computer venduti, telefoni sostituiti o sistemi operativi reinstallati possono essere rimossi automaticamente dall’elenco dei dispositivi fidati.

Controllare periodicamente la lista accessibile da Richiesta da Google consente di verificare che almeno uno dei dispositivi registrati sia ancora disponibile per l’autenticazione.

Conservare e proteggere i codici di backup

Tra gli strumenti meno utilizzati ma più importanti presenti negli account Google ci sono i codici di backup.

Si tratta di una serie di codici monouso generati dal sistema e utilizzabili per accedere all’account quando gli altri fattori non sono disponibili. Non dipendono da smartphone, connessione Internet o dispositivi registrati.

La loro efficacia dipende però da come sono conservati. Molti utenti li scaricano e li salvano nello stesso telefono utilizzato per l’autenticazione. In questo modo perdono completamente la loro funzione di emergenza.

La soluzione più sicura consiste nel conservarli separatamente dai dispositivi utilizzati per l’accesso, ad esempio in un archivio cifrato o in una copia cartacea custodita in un luogo sicuro, inaccessibile a soggetti non autorizzati.

Utilizzare chiavi di sicurezza hardware e passkey

Le chiavi hardware compatibili con WebAuthn/FIDO2 rappresentano uno dei sistemi più robusti per proteggere un account Google: sono elencate nella sezione Passkey e token di sicurezza.

A differenza dei codici temporanei, queste chiavi utilizzano firme crittografiche che non possono essere intercettate tramite phishing. Il login è autorizzato solo se la chiave fisica è presente e l’utente interagisce con il dispositivo.

Dal punto di vista della prevenzione del lockout è però importante registrare più di una chiave. Se l’account dipende da un solo dispositivo hardware, lo smarrimento della chiave può rendere impossibile l’accesso. A meno ovviamente di non aver utilizzato gli altri meccanismi di autenticazione a due fattori: come ribadito più volte, mai utilizzare uno solo.

Negli ultimi anni Google ha introdotto anche un sistema strettamente collegato a questa tecnologia: le passkey. Anche le passkey si basano sugli standard WebAuthn/FIDO2 e utilizzano lo stesso modello crittografico a chiave pubblica. La differenza principale riguarda il luogo in cui la chiave privata risulta conservata.

Nel caso delle chiavi hardware la chiave privata è custodita in un dispositivo fisico dedicato. Nel caso delle passkey, invece, la chiave privata è salvata direttamente nel dispositivo dell’utente – ad esempio uno smartphone o un computer – ed è protetta dal sistema operativo e dai meccanismi di sicurezza del dispositivo, come il PIN o l’autenticazione biometrica.

Dal punto di vista dell’esperienza utente, l’accesso tramite passkey avviene quindi tramite un gesto locale sul dispositivo: sblocco biometrico, impronta digitale o riconoscimento facciale. Il dispositivo firma la richiesta di autenticazione e il server verifica la firma esattamente come avviene con una chiave hardware.

Pianificare il cambio dei dispositivi

Un ultimo aspetto spesso trascurato riguarda il momento in cui si sostituisce uno smartphone o un computer.

Molti utenti trasferiscono le applicazioni e i dati personali ma dimenticano di aggiornare i fattori di autenticazione associati all’account. Se il dispositivo precedente viene cancellato o venduto prima di completare la migrazione dei sistemi di autenticazione, il rischio di lockout aumenta sensibilmente.

Prima di dismettere un dispositivo è quindi buona pratica verificare che:

- l’app di autenticazione sia stata migrata;

- il nuovo dispositivo sia registrato tra quelli fidati;

- i metodi di verifica funzionino correttamente.

Si tratta di un controllo che evita molti dei problemi quando si tenta di accedere all’account da un dispositivo appena configurato.

Come funzionano i Contatti di recupero

Cliccando sulla funzione Contatti di recupero è eventualmente possibile indicare fino a 10 persone fidate che potranno assistere l’utente nel recupero dell’account. Ogni contatto deve possedere un account Google attivo, requisito necessario perché il sistema possa inviare notifiche di verifica attraverso l’infrastruttura di sicurezza dell’azienda.

L’utente inserisce l’indirizzo Gmail della persona scelta e invia una richiesta formale. Il destinatario riceve un messaggio contenente un link di approvazione valido per sette giorni. Solo dopo l’accettazione la persona entra effettivamente nella lista dei contatti di recupero.

Quando si verifica un blocco dell’account, il sistema di recupero propone anche l’opzione di contattare uno di questi referenti. L’utente ottiene un codice temporaneo e lo comunica al contatto scelto tramite qualsiasi canale: telefono, messaggistica o comunicazione diretta. Il contatto riceve una notifica da Google e inserisce quel codice per confermare che la richiesta proviene realmente dal proprietario dell’account.

Il codice rimane valido per circa 15 minuti. La breve finestra temporale riduce il rischio di utilizzi fraudolenti e obbliga le due persone a coordinarsi rapidamente durante la procedura di recupero.

Un aspetto importante riguarda la privacy: il contatto di recupero non ottiene accesso alla casella Gmail, ai file su Drive o ad altri dati personali. Il suo ruolo si limita alla conferma dell’identità dell’utente durante una fase specifica del processo di autenticazione.

Conclusioni

Il rafforzamento dei sistemi di autenticazione – verifica in due passaggi, app di autenticazione, chiavi di sicurezza e passkey basate su FIDO2 – ha ridotto enormemente il rischio di compromissione degli account anche se, come abbiamo visto, i criminali informatici riescono a realizzare campagne phishing utili al superamento della 2FA.

In ogni caso, Google ha introdotto rigorosi meccanismi di verifica dell’identità: quando mancano i fattori di autenticazione richiesti, anche il proprietario legittimo può trovarsi temporaneamente escluso.

La soluzione non è ridurre la sicurezza, ma configurarla in modo corretto. Utilizzare più metodi di autenticazione, mantenere aggiornati i dati di recupero e conservare codici di emergenza permette di ridurre drasticamente il rischio di blocco dell’account Google.

La strategia più solida consiste quindi nel combinare diversi metodi: passkey, chiavi hardware, app di autenticazione e meccanismi di recupero. In questo modo l’account mantiene un livello di sicurezza elevato senza dipendere da un singolo dispositivo o da un’unica tecnologia di autenticazione.

/https://www.ilsoftware.it/app/uploads/2026/03/blocco-account-google-come-evitarlo.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/phishing-rimborso-banca-truffa-online.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/sursfshark-192x120.webp)

/https://www.ilsoftware.it/app/uploads/2026/03/proton-mail-email-davvero-anonime.jpg)

/https://www.ilsoftware.it/app/uploads/2026/01/uomo-che-guarda-computer-a-casa.jpg)