Il problema ransomware è sotto gli occhi di tutti ed è causa di ingenti danni per le imprese e per i professionisti. L’ingenuità nell’apertura degli allegati, gli attacchi phishing, la mancata applicazione di patch, misure di sicurezza inadeguate a protezione della rete aziendale e dei singoli endpoint sono leve che gli aggressori usano ogni giorno.

Sebbene l’attenzione sia spesso concentrata sui ransomware, non sono soltanto questi componenti dannosi a essere responsabili di perdite di dati e del blocco di interi processi lavorativi in azienda. Anzi, il ransomware – come abbiamo spesso ricordato – è di solito l’ultima più palese e drammatica manifestazione di un attacco informatico iniziato molto prima.

Non solo ransomware: attacchi sempre più complessi che usano automatismi e tool manuali

I ransomware prendono sempre più spesso di mira i backup: le soluzioni che assicurano l’immutabilità del dato aiutano a prevenire perdite di dati e danni alle informazioni aziendali. I NAS QNAP permettono di proteggere i backup rendendo immutabili i dati in essi conservati: in questo modo niente e nessuno possono modificare il contenuto di file e cartelle una volta che gli elementi sono memorizzati nel dispositivo di storage.

Applicando correttamente almeno la regola del backup 3-2-1, che prevede anche la memorizzazione offsite di una copia degli archivi di backup, le informazioni aziendali sono al sicuro. La protezione è assicurata in caso di incidenti fisici, disastri di varia natura e furto del dispositivo di memorizzazione (sempre che i dati siano protetti utilizzando soluzioni crittografiche “forti”). QNAP fornisce inoltre un decalogo contenente le operazioni essenziali per mettere in sicurezza il NAS, insieme con tutti gli strumenti pratici per raggiungere l’obiettivo.

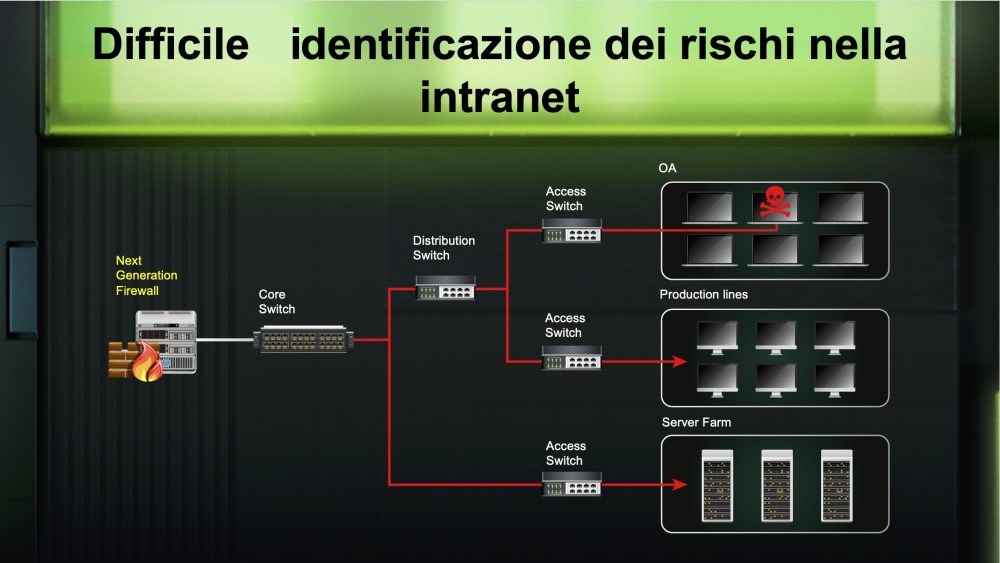

Tuttavia, i sistemi aziendali e le reti che non utilizzano policy adeguate, in termini di gestione degli account, assegnazione dei privilegi, condivisione delle risorse, segmentazione, possono mostrare il fianco a movimenti laterali a partire dalle workstation di collaboratori e dipendenti non sufficientemente protette.

Professionisti dello storage con QNAP

Con questo articolo proseguiamo gli appuntamenti dedicati a coloro che desiderano beneficiare di consigli utili per innovare la propria infrastruttura aziendale scegliendo il giusto mix di dispositivi hardware, soluzioni software e tecnologie. L’obiettivo è quello di aiutare professionisti e aziende a promuovere la transizione digitale accrescendo la produttività e la competitività dell’impresa.

L’intero progetto editoriale, sviluppato in collaborazione con QNAP, è incentrato sull’importanza del dato e sulle attività che devono essere messe in campo per preservare il suo valore. I video che offriamo a corollario di ciascun articolo, sono “pillole” che in circa 5 minuti raccontano le principali necessità dei professionisti e delle PMI nell’ambito della gestione dei dati suggerendo le migliori strategie per affrontare le sfide di oggi e diventare “Professionisti dello storage con QNAP“.

Cosa sono i movimenti laterali

Il movimento laterale nel campo della sicurezza è l’attività di un attaccante che, dopo aver acquisito l’accesso iniziale, cerca di spostarsi da un sistema all’altro, ampliando il raggio d’azione e avanzando nel suo obiettivo. Invece di essere confinati a un unico dispositivo o host, gli attaccanti utilizzano il movimento laterale per esplorare la rete, acquisire privilegi elevati e ottenere l’accesso a risorse e dati riservati.

La filosofia è quella di creare il maggiore danno possibile che non si manifesta nel “giorno zero” ma rimane “under the radar” per molto tempo, anche centinaia di giorni. Come ricorda QNAP, gli attacchi sono basati su un misto di automatismi e tool manuali.

QNAP ADRA protegge NAS, server, workstation e tutti i dispositivi connessi con la rete locale aziendale

Mettere in sicurezza la rete e i singoli sistemi, interventi dai quali non è comunque possibile prescindere, non è sufficiente se non si guarda alla rete aziendale nel suo complesso. È necessario “chiudere il cerchio” arricchendo l’infrastruttura aziendale con uno strumento di Network Detection and Response (NDR), capace di monitorare in tempo reale ciò che avviene a livello di rete, segnalare attività anomale o sospette e isolare utenti o sistemi potenzialmente dannosi.

Le minacce alla sicurezza della rete e dei dati aziendali

Come abbiamo sottolineato in apertura, una larga parte dei moderni attacchi informatici trova terreno fertile perché le linee guida sulla sicurezza non sono correttamente applicate in azienda. Spesso si perde il controllo sulle credenziali di amministrazione, con tanti utenti che possono accedere in maniera incondizionata a un ampio ventaglio di risorse sulla rete locale.

Ci sono il problema della scarsa segmentazione della rete, con le workstation che hanno visibilità diretta su server e dispositivi mission critical; la gestione scadente o imperfetta delle patch con la mancata applicazione di aggiornamenti di sicurezza essenziali; l’utilizzo di password deboli, facili da “forzare” con semplici attacchi brute force; la presenza in azienda di sistemi legacy (sia hardware che software) non più supportati dai rispettivi produttori, quindi soggetti a vulnerabilità che non possono essere corrette con l’applicazione di patch ufficiali (perché non disponibili).

Ciò che emerge dai tanti incidenti che coinvolgono sempre più spesso aziende di elevato profilo, è che l’attacco comincia da un dispositivo che già si trova all’interno dell’infrastruttura. L’apertura di un allegato malevolo, un attacco phishing o spear phishing (mirato, quest’ultimo, alla specifica realtà aziendale), l’assenza di patch sul sistema di un dipendente (ad esempio a livello di browser Web, di software per la gestione della posta elettronica, della produttività, delle attività di collaborazione e di sistema operativo) sono la “scintilla” che un attaccante remoto può sfruttare per portare l'”incendio” nell’intera struttura aziendale.

Cos’è QNAP ADRA

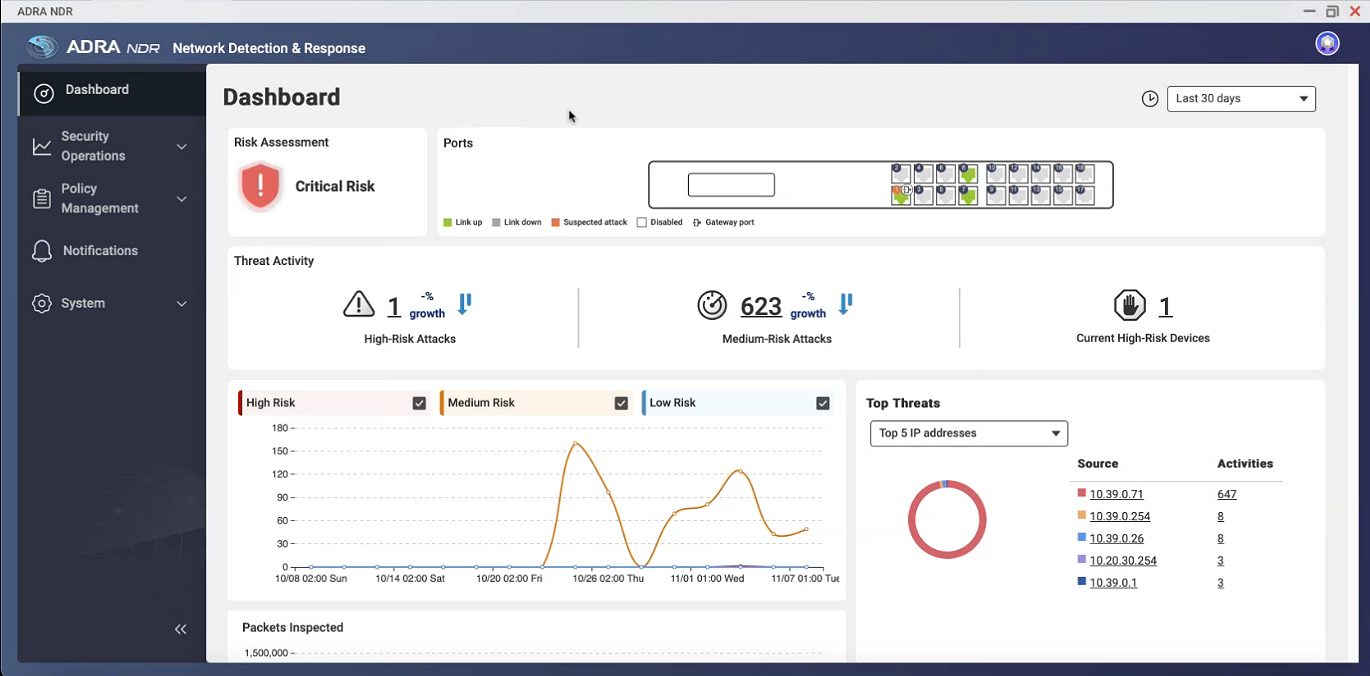

QNAP ADRA è un dispositivo intelligente che analizza il traffico di rete in tempo reale rilevando i movimenti laterali e bloccando le attività ostili prima che possano verificarsi problemi.

L’idea di QNAP è quella di utilizzare uno switch di rete dotandolo di un sistema operativo “ad hoc”, progettato per ispezionare la tipologia, il contenuto, mittenti e destinatari di tutti i pacchetti dati in transito. ADRA è un po’ un “unicum” sul mercato: si propone come una soluzione efficace e potente per le PMI che beneficia di un approccio intelligente alla sicurezza della rete aziendale, interamente implementato in hardware.

Uno smart switch NDR come ADRA è in grado di proteggere i NAS collegati a valle estendendo la sua linea di difesa non soltanto ai prodotti QNAP ma anche alle soluzioni per lo storage dei dati di altri produttori, a macchine server, alle stampanti, alle telecamere per la videosorveglianza, agli NVR, alle workstation del personale aziendale. Queste ultime sono spesso sfruttate come testa di ponte per lanciare un attacco verso le porzioni critiche dell’infrastruttura aziendale e in generale verso qualunque altro dispositivo risulti connesso con la LAN dell’impresa.

ADRA abbraccia quindi anche prodotti e strumenti di terze parti facendosi carico della sicurezza dell’infrastruttura nella sua interezza.

Tra i vantaggi di ADRA c’è anche quello di offrire una protezione efficace rispetto agli attacchi fileless: si appoggiano alla RAM dei dispositivi aggrediti senza scrivere nulla a livello di file system). Sono tra gli attacchi più complessi da rilevare usando le soluzioni per la sicurezza di tipo tradizionale.

Cosa non è QNAP ADRA

Lo switch intelligente QNAP non si sostituisce ad altri prodotti che già si occupano di sicurezza: ad esempio i firewall, gli antimalware, gli antispam, i servizi di gestione delle patch e di security assessment centralizzati, le soluzioni per la protezione degli endpoint e così via. Tutti questi strumenti devono essere sempre correttamente implementati e utilizzati in azienda.

ADRA non integra quindi funzionalità firewall e non è un antimalware: essendo di base uno switch, permette le comunicazioni tra dispositivi di rete ma intercetta tutti i pacchetti esaminandoli di conseguenza. Opera infatti al livello 2 della pila ISO/OSI, non certamente a livello applicativo o comunque a livello dati come fa la stragrande maggioranza dei prodotti software che tutti conosciamo.

Il prodotto “confezionato” da QNAP non è quindi né un firewall né un malware remover bensì uno switch evoluto con funzionalità di cybersecurity.

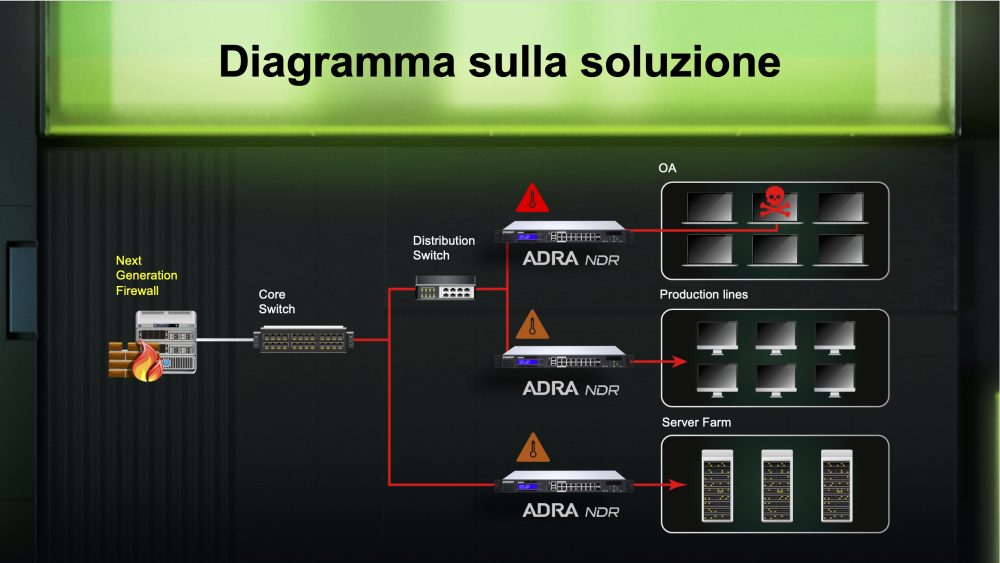

Come collegare ADRA alla rete aziendale

Essendo uno switch avanzato, ADRA non rallenta il flusso dei pacchetti dati attraverso la rete locale e non aggiunge alcuna latenza. La connessione di ADRA dovrebbe comunque essere effettuata il più vicino possibile ai dispositivi da proteggere: NAS, server, altre soluzioni di storage,…

Lo schema di connessione di ADRA alla rete locale dell’impresa prevede il router a monte dello switch smart e tutto il resto a valle del prodotto QNAP. In questo modo è possibile estendere la protezione in tempo reale a qualunque tipologia di dispositivo di rete.

Come funziona la protezione NDR di ADRA

Molti di noi conoscono i packet sniffer: sono strumenti utilizzabili per catturare e analizzare il traffico di rete in un ambiente informatico. Sono ampiamente sfruttati per scopi di monitoraggio, diagnosi, sicurezza e risoluzione dei problemi di rete. Il più noto tra questi software è Wireshark ma esistono anche sniffer open source per monitorare e analizzare le connessioni di rete.

Il problema di queste soluzioni è che spesso si ha a che fare con software che restituiscono informazioni on-demand e che si rivelano utili per indagare su specifici comportamenti rilevati sulla rete aziendale. ADRA offre invece una visione a 360 gradi su tutto ciò che avviene sulla LAN: è un occhio che vede tutto che ciò accade e che, grazie all’intelligenza disponibile in locale, sullo switch stesso, è capace di inviare notifiche push agli amministratori IT nel momento in cui dovessero essere rilevate attività sospette o nocive.

ADRA svolge un’analisi comportamentale sulla rete dell’impresa evidenziando situazioni che meritano di essere esaminate o gestite nell’immediato, nei casi di particolare gravità. Quando vi sono segnali di un attacco informatico in corso, infatti, lo switch smart di QNAP può subito isolare i dispositivi responsabili dell’aggressione proteggendo l’intera infrastruttura.

Una soluzione come ADRA non ha quindi soltanto un ruolo passivo ma interviene attivamente per segnalare le criticità e proteggere in tempo reale la rete aziendale. Tutte le elaborazioni, inoltre, sono svolte in locale senza appoggiarsi a servizi cloud e senza trasferire alcun dato al di fuori dell’azienda. L'”intelligenza” è tutta in locale sul sistema ADRA.

Il traffico che transita su tutte le porte di ADRA è sempre e continuamente scansionato in tempo reale: lo switch pone in essere un’attività di mirroring molto simile a quella che si farebbe con Wireshark estendendola però automaticamente a tutte le porte di rete.

ADRA si integra in un approccio a più livelli per la protezione della rete

La protezione garantita da ADRA è multilivello: il sistema QNAP non soltanto utilizza la sua “intelligenza” per riconoscere un ampio ventaglio di segnali comportamentali che suggeriscono un attacco in corso ma è in grado di tendere delle trappole per smascherare le attività dannose svolte dai criminali informatici.

Un corretto approccio alla protezione della rete aziendale si basa su una serie di operazioni che devono essere necessariamente svolte a più livelli: dal livello fisico, fino ad arrivare al livello applicativo. Come abbiamo visto in precedenza, nel momento in cui un aggressore riuscisse a farsi largo all’interno dell’infrastruttura di rete aziendale è spesso già troppo tardi. Significa che le misure di sicurezza implementate sono imperfette, non sufficienti o comunque che ci sono lacune tali da mostrare il fianco ad attacchi più o meno elaborati.

Quando un aggressore è riuscito a penetrare nella rete dell’azienda, la maggior parte del danno è ormai fatto. Ed è una cocente sconfitta per chi si occupa di sicurezza perché l’accaduto certifica l’inadeguatezza del lavoro svolto.

ADRA è l’ultimo efficace baluardo a difesa della rete aziendale che riesce a mettere una pezza alla maggior parte dei “buchi” lasciati sul campo nella configurazione della rete e dei sistemi dell’impresa.

Utilizzo di honeypot, trappole per ingannare i criminali informatici

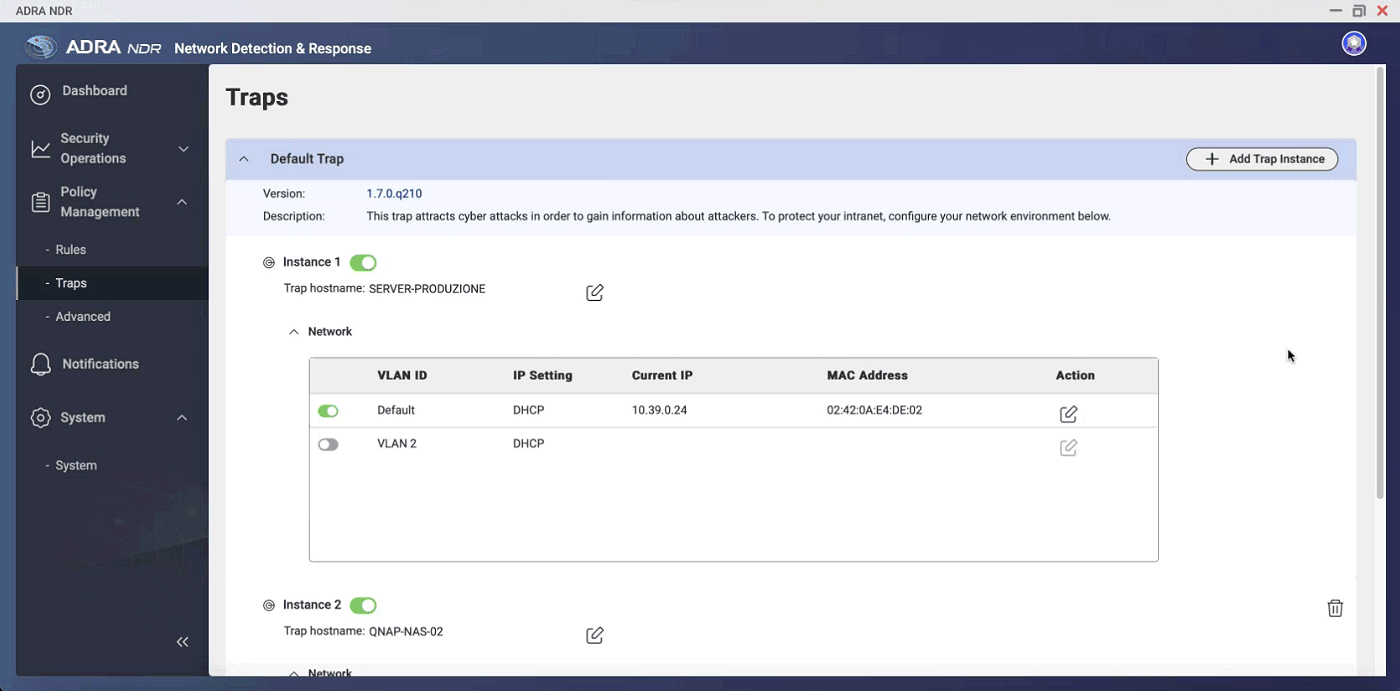

Dicevamo che ADRA predispone anche delle trappole (trap) per riconoscere l’attività degli aggressori. Dopo aver guadagnato l’accesso a una rete aziendale altrui, la prima cosa che fa un aggressore è quella di lanciare una scansione della LAN: in questo modo egli può ottenere, in un’unica schermata, l’elenco dei dispositivi collegati e capire, dal nome di ciascuno di essi e dall’elenco delle porte aperte, quali device, quali software e quali componenti server risultano in uso in azienda.

Queste operazioni sono generalmente svolte in maniera del tutto automatizzata ricorrendo a un IP scanner (esistono molteplici software appartenenti a questa categoria, anche open source e distribuiti sotto licenza GNU GPL) oppure utilizzando script e soluzioni custom. In questo modo l’attaccante ha a disposizione una sorta di inventario delle risorse disponibili sulla rete.

Attraverso il pannello di amministrazione Web di ADRA, gli utenti possono creare più dispositivi di rete virtuali (honeypot) ciascuno con il suo nome, indirizzo IP e MAC address. Si tratta di “host fasulli“, isolati rispetto alla rete aziendale, che però rispondono normalmente alle scansioni effettuate tramite IP scanner e che hanno in esecuzione, al loro interno, server in grado di accettare richieste di connessione sulle principali porte (HTTP/HTTPS, SSH, SMB, NFS, NetBIOS, RPC,…).

Cosa sono i dispositivi virtuali che ADRA crea sulla rete locale

ADRA può simulare la presenza in rete di dispositivi di vari produttori: la tecnica del MAC spoofing permette di presentare un dispositivo di rete virtuale come se fosse di uno specifico produttore, variando i primi tre ottetti del MAC address. Inoltre, questi dispositivi fake – all’apparenza identici in tutto e per tutto a device reali, come NAS, server e strumenti per lo storage dei dati – acquisiscono un indirizzo IP dal server DHCP configurato in azienda, generalmente in esecuzione sul router.

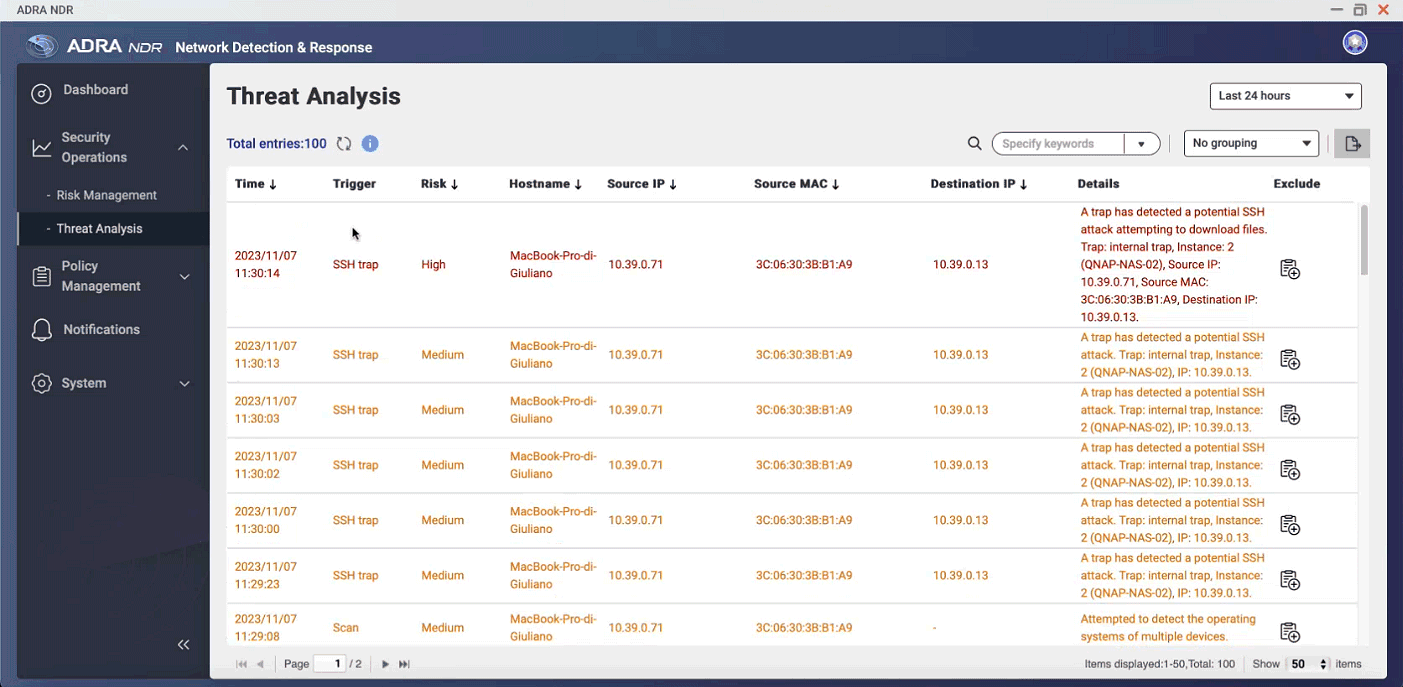

I dispositivi di rete fasulli creati da ADRA rispondono alle scansioni di rete, con la possibilità di segnalarle in tempo reale agli amministratori con un certo livello di rischio. Sono però delle vere e proprie esche che attirano l’attenzione dell’attaccante o comunque degli script automatizzati di cui si servono. La “luce rossa” si accende, ad esempio, nel momento in cui l’aggressore tentasse una connessione SSH, provasse a scaricare del software sul dispositivo virtuale e attivasse un collegamento con un dominio sotto il suo controllo.

ADRA conosce una vastissima serie di attività che possono essere svolte a livello di rete e che sono direttamente collegabili, soprattutto se espletate in sequenza, ad attacchi informatici in corso.

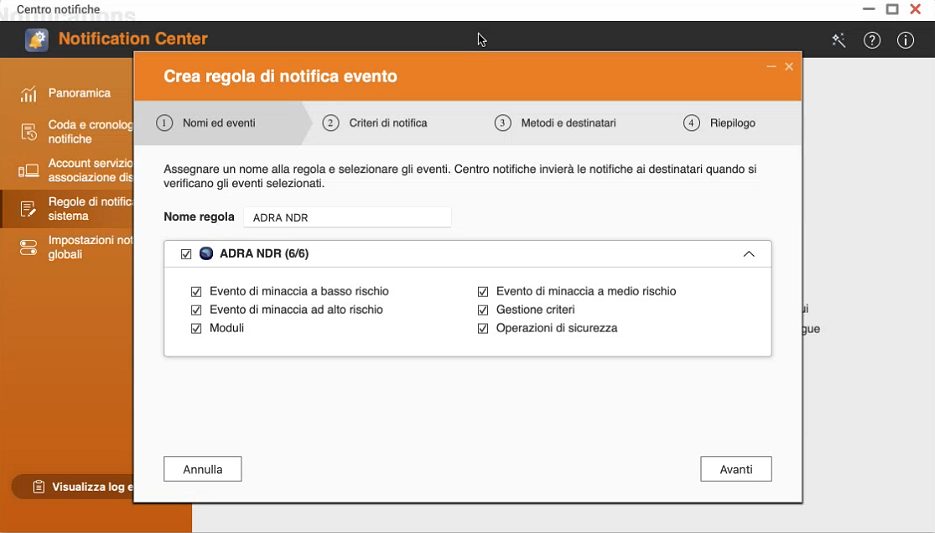

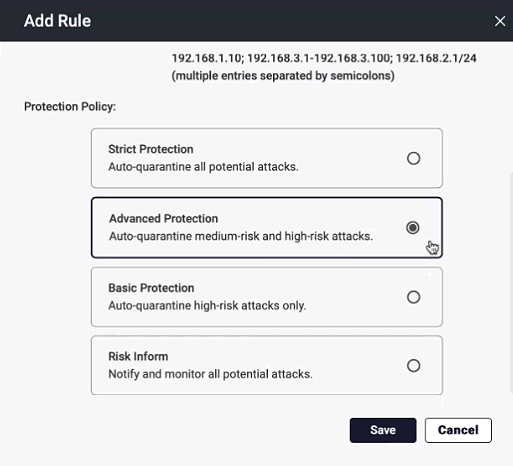

Facendo riferimento alla sua interfaccia Web, gli amministratori di rete hanno la possibilità di imporre restrizioni più o meno severe al verificarsi di determinati eventi. Abbiamo già evidenziato che si possono regolare le tipologie di notifiche ma, allo stesso modo, si può specificare come ADRA debba comportarsi al manifestarsi delle criticità più importanti, spia di attacchi attivi.

I registri di ADRA raccolgono le operazioni sospette a livello di rete

Accedendo ai log di ADRA è possibile verificare in tempo reale tutto ciò che di sospetto o pericoloso avviene sulla rete aziendale. Lo smart switch QNAP registra, come abbiamo detto, dai tentativi di scansione della rete fino al download di contenuti sugli host fittizi creati come honeypot sulla rete LAN dell’azienda.

Il sistema genera veri e propri messaggi di allerta quando ciò che succede sulla rete dell’impresa supera la soglia di pericolosità impostata. Per tornare all’esempio della connessione SSH su dispositivo fittizio generato da ADRA, quest’operazione è di per sé sintomo di una possibile aggressione in corso.

Ovviamente, ADRA permette anche di creare regole di esclusione per far sì che le scansioni legittime effettuate dall’amministratore di rete usando QNAP QFinder o altri software autorizzati non siano oggetto di segnalazione nei log.

Per maggiori informazioni su QNAP ADRA è possibile fare riferimento alla pagina “Soluzioni per la protezione della rete” sul sito ufficiale dell’azienda.

/https://www.ilsoftware.it/app/uploads/2023/10/QNAP-ADRA-switch-smart-NDR-protezione-rete.jpg)

/https://www.ilsoftware.it/app/uploads/2023/06/malware-hacker.jpg)

/https://www.ilsoftware.it/app/uploads/2026/05/nordvpn-3.jpg)

/https://www.ilsoftware.it/app/uploads/2026/01/uomo-sorridente-di-fronte-a-smartphone.jpg)

/https://www.ilsoftware.it/app/uploads/2026/05/google-blocca-cookie-rubati-chrome-DBSC.jpg)