Le reti mobili non sono solo un’infrastruttura di comunicazione: rappresentano un punto di osservazione privilegiato sulle attività svolte dagli utenti collegati, in qualunque parte del mondo. La loro progettazione risale a un’epoca in cui pochi operatori si fidavano reciprocamente e il numero di attori era limitato. Oggi oltre 1.000 operatori interconnessi scambiano segnali ogni secondo; il traffico globale supera miliardi di eventi al giorno. In questo scenario, una ricerca pubblicata da Citizen Lab (laboratorio interdisciplinare con sede presso la Munk School of Global Affairs & Public Policy dell’Università di Toronto) ha dimostrato qualcosa che finora si sospettava soltanto: campagne di sorveglianza attive sfruttano direttamente l’infrastruttura di segnalazione degli operatori, con capacità di tracciamento persistente e difficilmente rilevabile.

Un’infrastruttura nata sulla fiducia e mai realmente blindata

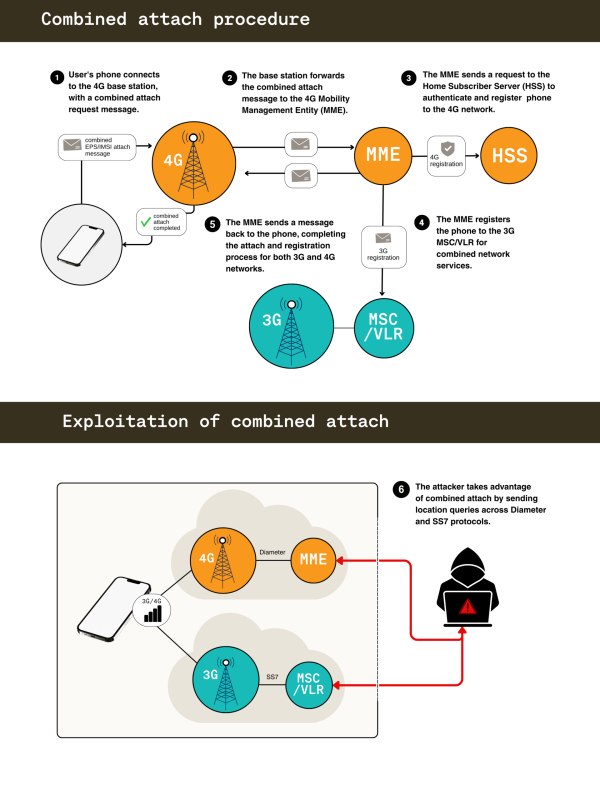

Il cuore del problema risiede nei protocolli di segnalazione che permettono alle reti di comunicare tra loro. Sistemi come SS7, introdotto negli anni ’70, e il più recente Diameter, progettato per 4G e in parte per il 5G, gestiscono operazioni critiche: instradamento delle chiamate, roaming internazionale, autenticazione degli utenti.

Sono protocolli che si basano su un modello di fiducia implicita: SS7, ad esempio, non verifica in modo robusto l’identità della sorgente e non cifra il traffico; chi riesce ad accedere alla rete di segnalazione può inviare richieste legittime in apparenza ma malevole nella sostanza. Diameter introduce meccanismi più moderni, ma spesso gli operatori non implementano tutte le misure previste o mantengono la compatibilità con i sistemi legacy.

In pratica, l’infrastruttura globale funziona come una rete chiusa solo in teoria: nella realtà, l’accesso può essere ottenuto tramite operatori intermedi, accordi di interconnessione o fornitori terzi che affittano capacità di segnalazione.

Schema dell’attacco. Immagine di Citizen Lab

Due campagne reali: dalla teoria all’uso operativo

La ricerca elaborata da Citizen Lab e battezzata “Bad Connection“ identifica due attori distinti, indicati come protagonisti di campagne di attacco separate ma accomunate da un approccio simile: sfruttare la rete stessa come piattaforma di sorveglianza. Non si tratta di malware installato sul dispositivo, ma di un attacco che avviene a livello di rete.

La prima campagna (denominato STA1) utilizza richieste di localizzazione basate su SS7 e Diameter per stabilire la posizione geografica di specifici utenti.

Gli attaccanti inviano query che, in condizioni normali, servono agli operatori per gestire il roaming; nell’attacco sono invece utilizzate per ottenere coordinate o informazioni sulla cella telefonica agganciata dal dispositivo delle vittime.

Un dettaglio interessante riguarda la rotazione delle identità di rete: gli attori cambiano continuamente gli identificativi degli operatori e instradano il traffico attraverso diversi Paesi per mascherare l’origine delle richieste. Un’accortezza “maliziosa” che rende difficile distinguere traffico legittimo da attività di sorveglianza.

Localizzazione con SS7 e Diameter

Scendendo un po’ più nel dettaglio, la prima campagna individuata da Citizen Lab riguarda un’operazione di tracciamento persistente contro un abbonato di alto profilo di un operatore del Medio Oriente. A fine novembre 2024 gli attaccanti hanno inviato richieste da più reti straniere per determinare la posizione del dispositivo.

Nel tratto SS7, STA1 usa messaggi come provideSubscriberInfo, pensati per ottenere informazioni sullo stato e sulla localizzazione dell’utente. Citizen Lab segnala una serie di richieste molto ravvicinate nel tempo, provenienti da diversi Global Title (identificatori utilizzati nelle reti di telecomunicazioni per instradare i messaggi di segnalazione), associati a operatori o infrastrutture localizzati in Cambogia, Mozambico, Svezia, Italia, Liechtenstein e Uganda. Tra questi compare anche un identificativo collegato all’italiana TIM.

Quando gli attacchi SS7 non ottengono il risultato desiderato, STA1 passa a Diameter. Qui compaiono messaggi Insert-Subscriber-Data-Request, in origine destinati ad aggiornare dati dell’abbonato tra nodi di rete.

SIM come vettore di attacco: il ritorno di SIMjacker

La seconda campagna (STA2) adotta una tecnica ancora più subdola. Gli attaccanti inviano SMS invisibili contenenti comandi diretti alla SIM, sfruttando una vulnerabilità nota come SIMjacker. Si tratta di messaggi che non appaiono all’utente ma che possono attivare funzioni interne della SIM stessa.

Il risultato è che il dispositivo diventa una sorta di beacon: la SIM soddisfa richieste volte alla raccolta delle informazioni di rete e le trasmettono indietro tramite ulteriori SMS silenziosi.

Va detto però che questo tipo di attacco non è universale: funziona solo su determinate configurazioni di SIM e dipende dal supporto di specifiche applet come S@T Browser. Tuttavia, la sua efficacia è elevata proprio perché aggira completamente il sistema operativo del telefono.

La SIM diventa il sensore dell’attacco

Come anticipato in precedenza, nel caso della campagna STA2, gli aggressori hanno abusato di S@T Browser, un’applicazione SIM Toolkit presente su alcune SIM e pensata per servizi operatore ormai datati.

La SIM interpreta comandi nascosti, tra cui istruzioni come Provide Local Information, raccoglie dati di rete e prepara una risposta tramite SMS verso l’infrastruttura dell’attaccante. Android e iOS possono essere aggiornati, ma se la logica vulnerabile vive nella SIM e nella gestione degli SMS di rete, la difesa si sposta sull’operatore e sul produttore della SIM: nulla può il sistema operativo.

Citizen Lab collega STA2 a oltre 15.700 tentativi di localizzazione tra ottobre 2022 e il 2025, con attività osservata anche all’inizio del 2026.

Tra gli elementi tecnici emerge un’anomalia significativa: l’IMSI del bersaglio – cioè l’International Mobile Subscriber Identity, il codice univoco che identifica un utente nella rete mobile – è stato inserito nel campo Session-ID del protocollo Diameter, normalmente destinato a identificare una sessione di comunicazione. Per un analista, una configurazione di questo tipo è particolarmente utile perché consente di correlare eventi differenti e di ricondurli con maggiore facilità alla stessa piattaforma o alla medesima famiglia di strumenti.

Operatori come punti di accesso e copertura

Uno degli aspetti più rilevanti emersi riguarda l’uso di infrastrutture reali degli operatori di telecomunicazioni come gateway di accesso: le campagne analizzate da Citizen Lab sfruttano reti situate in diversi Paesi in Europa, Africa e Asia per instradare il traffico e ottenere accesso alla segnalazione globale.

In molti casi, l’accesso avviene tramite leasing di servizi, intermediari o configurazioni poco controllate. Il risultato è un modello in cui attori esterni possono operare come “operatori fantasma“, indistinguibili dal traffico legittimo.

Dal punto di vista tecnico, l’abuso del sistema di indirizzamento Global Title consente di instradare richieste attraverso percorsi non previsti dalle configurazioni ufficiali, aumentando l’opacità dell’operazione.

I ricercatori hanno osservato attività distribuite su più anni, con pattern ricorrenti e infrastrutture riutilizzate. È uno schema che suggerisce l’esistenza di piattaforme di sorveglianza mature, probabilmente offerte come servizio a numerosi clienti.

Le operazioni non sono isolate: il tracciamento di singoli bersagli può avvenire attraverso più reti e giurisdizioni, sfruttando la natura globale del sistema. In alcuni casi, gli attacchi hanno preso di mira individui ad alto profilo, segno che queste tecniche sono impiegate in scenari di intelligence mirata.

Come si riconosce un attacco di segnalazione

Un operatore non può limitarsi a cercare “pacchetti strani”: molti messaggi malevoli veicolati attraverso la rete hanno la stessa forma di richieste lecite. È necessario analizzare e mettere in relazione diversi indicatori: il numero e la frequenza delle richieste, la loro provenienza geografica, la coerenza con le specifiche IR.21 (documenti che definiscono le informazioni tecniche tra operatori di telecomunicazioni), la corrispondenza tra l’OPC (Originating Point Code, cioè il codice identificativo del nodo di origine nella rete SS7) e il provider atteso, eventuali utilizzi anomali del campo Route-Record (che traccia il percorso del segnale), la presenza di Session-ID generati in modo non conforme agli standard, richieste ripetute sullo stesso IMSI (identificativo univoco della SIM) e cambi improvvisi di protocollo, ad esempio da SS7 a Diameter.

Nel caso SS7, i controlli dovrebbero bloccare richieste come provideSubscriberInfo, provideSubscriberLocation e anyTimeInterrogation quando arrivano da reti non autorizzate o quando non hanno una giustificazione di roaming.

Per quanto riguarda il protocollo Diameter, un DRA (Diameter Routing Agent) o un firewall specializzato dovrebbero controllare attentamente i campi Origin-Host e Origin-Realm (che identificano il nodo mittente e il suo dominio), il Destination-Realm (il dominio di destinazione) e gli AVP più critici (Attribute-Value Pairs, ovvero i parametri che trasportano le informazioni nel messaggio); inoltre, deve bloccare richieste che risultassero incoerenti con lo stato reale dell’abbonato nel sistema.

Sembra semplice, ma non lo è: un blocco troppo aggressivo rompe il roaming legittimo, un filtro troppo permissivo lascia passare la sorveglianza.

5G non cancella automaticamente il rischio

Il 5G introduce miglioramenti importanti, tra cui l’uso di tecniche (SUPI/SUCI) per ridurre l’esposizione dell’identità permanente dell’utente.

Tuttavia, molte reti 5G commerciali dipendono ancora da core 4G, roaming LTE e fallback verso tecnologie precedenti. La modalità non standalone, la compatibilità con SMS e voce, il roaming internazionale e il supporto di dispositivi più vecchi tengono vivo il problema.

In pratica, un Paese può avere copertura 5G avanzata e restare vulnerabile se non sono applicati controlli severi: ciò che conta, infatti, è il percorso seguito dai messaggi di segnalazione, dal nodo sorgente fino al database dell’operatore domestico.

Chi è Citizen Lab e perché il suo lavoro pesa nel settore

Citizen Lab è un laboratorio di ricerca dell’Università di Toronto; lo dirige Ronald J. Deibert e lavora dal 2001 su sorveglianza digitale, censura, spyware commerciale, sicurezza delle applicazioni e diritti umani.

Non è una società di consulenza cyber né un CERT governativo: è un gruppo accademico indipendente che combina analisi tecnica, ricerca legale, indagini su infrastrutture di rete e collaborazione con vittime, giornalisti e organizzazioni civiche.

Il laboratorio ha pubblicato più di 180 rapporti basati sulle prove via via raccolte.

Alcuni lavori sono diventati punti di riferimento: le analisi su Pegasus di NSO Group e Paragon Graphite, i casi di spyware contro giornalisti e oppositori, gli studi su Predator, Candiru, QuaDream e le ricerche sulla sorveglianza transnazionale.

Un filone meno noto al grande pubblico, ma cruciale per gli operatori, riguarda proprio le reti di telecomunicazioni: nel 2023 Citizen Lab aveva già pubblicato “Finding You“, un rapporto sulle tecniche di geolocalizzazione tramite reti 3G, 4G e 5G. “Bad Connection” prosegue quel lavoro, ma aggiunge una cosa più rara: telemetria, log di firewall di segnalazione, packet capture e correlazioni con il routing reale.

Conclusioni scomode per la sicurezza mobile

La ricerca di Citizen Lab mostra che la sorveglianza mobile non passa solo da exploit sofisticati contro iOS o Android. A volte transita attraverso la rete stessa, da protocolli vecchi ma ancora indispensabili, da accordi commerciali poco trasparenti e da controlli incompleti sulle interconnessioni tra provider.

La menzione dell’Italia merita attenzione non perché il rapporto provi una responsabilità diretta di operatori nazionali, ma perché dimostra quanto il sistema sia interdipendente: un identificativo tecnico italiano può comparire in un attacco contro un bersaglio all’estero; un fornitore italiano può finire nel dibattito europeo sulla sorveglianza commerciale; un regolatore nazionale deve occuparsi di traffico che nasce e transita fuori dai confini.

La telefonia mobile non è più solo un servizio di connettività: è anche un’infrastruttura di fiducia, e quando – alla base di quella fiducia – mancano i controlli, possono venire a galla punti di raccolta di dati personali invisibili e insospettabili.

/https://www.ilsoftware.it/app/uploads/2026/05/attacco-reti-mobili-posizione-geografica-utenti.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/Gemini_ai-smartphone-android.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/geolocalizzazione-smartphone-rischio-privacy.jpg)

/https://www.ilsoftware.it/app/uploads/2023/08/3-20.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/crittografia-whatsapp-davero-sicura.jpg)