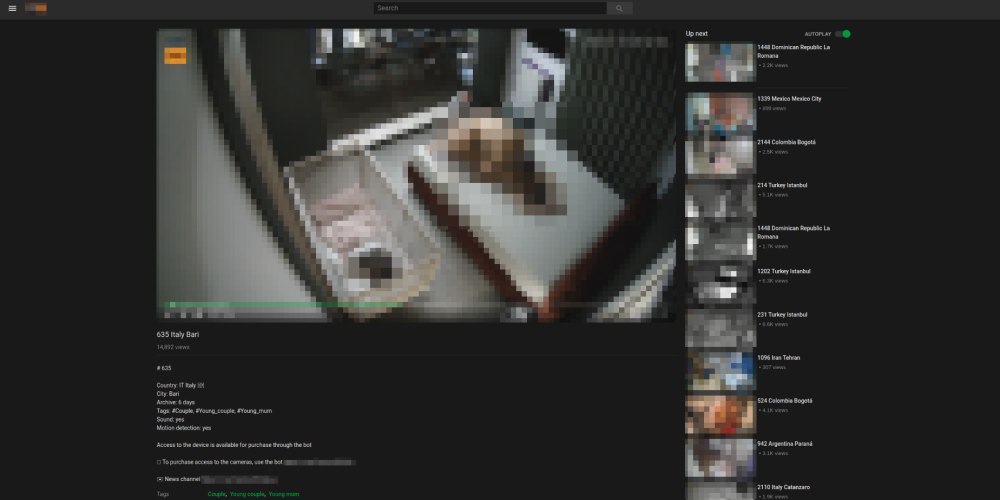

Nel mondo iperconnesso di oggi, avere videocamere domestiche o professionali dovrebbe garantire sicurezza, non ansia. E invece Yarix, centro di competenza per la cybersecurity di Var Group, azienda italiana con sede a Treviso, ha scoperto un portale sul Web che trasforma questo strumento di protezione nel peggior incubo dei proprietari. Il sito, facilmente accessibile attraverso il Web in chiaro, raccoglie migliaia di video privati trafugati da oltre 2.000 videocamere in tutto il mondo, molti a sfondo sensibile o intimo, e li mette in vendita, consentendo addirittura di controllare i dispositivi da remoto. In elenco ci sono anche telecamere di sorveglianza domestiche e di ambienti sensibili, come studi medici e centri estetici.

Origine dei flussi video rubati dalle videocamere

Attraverso l’analisi degli ID univoci delle videocamere, Yarix ha rilevato che i video provengono da diversi Paesi europei ed extra-europei, tra cui Francia, Germania, Russia, Ucraina, Messico e Argentina. Per quanto riguarda l’Italia, sono stati identificati circa 150 video attualmente disponibili sul portale, con il numero di dispositivi accessibili in costante aumento.

Il dominio del sito è registrato presso le Isole Tonga, nel Sud Pacifico, una scelta probabilmente motivata dalla ricerca dell’anonimato e dalla flessibilità legale offerta da alcuni Paesi extra UE.

Tali stati spesso non richiedono verifiche rigorose sull’identità del registrante e non hanno accordi di cooperazione legale efficaci con altre giurisdizioni, complicando così eventuali azioni di chiusura del sito o ottenimento di dati dai gestori.

Come funziona il portale

Il sito permette di visualizzare gratuitamente brevi estratti dei contenuti, ma offre anche la possibilità di acquistare l’accesso completo alle videocamere o di ottenere il controllo diretto del dispositivo. I prezzi variano dai 20 ai 575 dollari, determinati dalla popolarità e dal numero di visualizzazioni dei video legati a ciascun device. Alcuni contenuti hanno superato le 20.000 visualizzazioni.

L’esplorazione dei video avviene tramite un motore di ricerca interno, basato su tag che classificano i contenuti secondo luogo, stanza, persone e attività registrate. Il portale include inoltre un bot Telegram dedicato, che consente di acquistare l’accesso alle videocamere in modo automatizzato.

Obiettivo dichiarato e rischi

Stando al contenuto della sezione “About” del portale, l’obiettivo dichiarato sarebbe quello di “attirare l’attenzione sull’impatto della fuga di dati personali dovuta a vulnerabilità hardware e software”. Tuttavia, il modello di business adottato indica chiaramente uno scopo commerciale, con la vendita di accessi e contenuti mirata a massimizzare gli utenti e le sottoscrizioni.

I rischi connessi a questa attività sono significativi: violazioni della privacy, esposizione di dati sensibili e potenziale compromissione di dispositivi domestici e professionali. Non è escluso che parte dei contenuti possa essere generata artificialmente o includere materiale con attori, per aumentare l’attrattiva del sito e il traffico a pagamento.

La denuncia alle Autorità

Yarix ha immediatamente segnalato la scoperta al Centro Operativo per la Sicurezza Cibernetica (C.O.S.C.) di Venezia e alla Polizia Postale Veneto, con cui collabora dal 2016 tramite un Protocollo d’Intese. L’indagine in corso mira a verificare se la totalità dei video sia effettivamente proveniente da videocamere di vittime inconsapevoli o se siano presenti contenuti manipolati.

Il team di Cyber Threat Intelligence di Yarix ha precisato di continuare a monitorare il portale e a condurre analisi approfondite, fondamentali per la prevenzione e la risposta a minacce simili.

Come può essere avvenuta la pubblicazione di questi flussi streaming?

Un sito Web che raccoglie e classifica flussi video in streaming di oltre 2.000 telecamere non è qualcosa di poco conto. È il fallimento su tutta la linea di tante figure, in primis – evidentemente – coloro che sono i diretti responsabili della gestione delle videocamere da cui quei flussi rubati provengono. Troppo spesso, infatti, videocamere di dubbia qualità e provenienza vengono installate e collegate a Internet in maniera superficiale, senza alcuna attenzione alla sicurezza. Il risultato è un’enorme esposizione di dati sensibili, che trasforma strumenti pensati per la protezione in potenziali strumenti di violazione della privacy.

Molte videocamere domestiche e professionali sono immesse sul mercato senza applicare standard di sicurezza adeguati: firmware non aggiornabili, password di default che possono essere lasciate così come sono, protocolli di comunicazione vulnerabili rendono i dispositivi facilmente accessibili da remoto.

In secondo luogo, l’errata configurazione delle reti locali, con l’esposizione diretta delle videocamere su Internet, sull’indirizzo IP pubblico, amplifica il rischio di intrusione.

Terzo, l’assenza di monitoraggio e auditing costante dei flussi video consente agli attaccanti di mantenere l’accesso ai dispositivi rubati senza essere rilevati. Infine, la scarsa formazione e consapevolezza degli utenti finali sulle minacce informatiche rende possibile il furto massivo di dati: molti proprietari ignorano l’importanza di aggiornamenti regolari, autenticazione a più fattori o segmentazione della rete, tutti accorgimenti che potrebbero ridurre drasticamente le deficienze dei dispositivi sul versante della sicurezza.

Individuare videocamere esposte con Shodan

Dicevamo che 2.000 telecamere esposte su Internet, raccolte in un unico sito Web e rese accessibili è un dato preoccupante. Tuttavia, è importante sottolineare che ci sono strumenti come Shodan: non indicizza pagine Web, ma rileva dispositivi e servizi raggiungibili su IP pubblici, come webcam, server, router e sistemi industriali.

Le videocamere connesse in modo non sicuro possono quindi essere individuate tramite Shodan grazie a informazioni pubblicamente disponibili, come: indirizzo IP, porta aperta, banner dei servizi e protocollo utilizzato (es. RTSP, HTTP, HTTPS).

Shodan consente di filtrare le risposte e individuare i dispositivi in base a parametri specifici:

port:554indica porte RTSP spesso utilizzate da videocamere.title:"webcam"cerca pagine Web pubbliche che mostrano feed video.has_screenshot:truerestituisce dispositivi di cui Shodan ha catturato screenshot.country:ITrestringe la ricerca all’Italia, oppurecity:"Rome"per città specifiche.

Molto spesso gli aggressori cercano con Shodan le risposte fornite dalle webcam, soprattutto quelle note per avere qualche vulnerabilità sfruttabile da remoto. Ecco, così potrebbero essere composti i contenuti del portale individuato da Yarix.

Come proteggere le videocamere domestiche o professionali e ridurre al minimo i rischi

- Scegliere dispositivi sicuri. È bene preferire videocamere di marche affidabili e certificate. Controllare che il firmware sia aggiornabile e riceva aggiornamenti regolari dal produttore. Evitare dispositivi “economici” di dubbia provenienza, spesso privi di standard di sicurezza.

- Cambiare le credenziali predefinite. Modificare subito username e password di default. Utilizzare password lunghe, complesse e uniche per ciascun dispositivo. Se possibile, attivare l’autenticazione a due fattori (2FA) o più (MFA).

- Isolare le videocamere nella rete. Creare una VLAN o una rete separata per dispositivi IoT (segmentazione della rete). Evitare di collegare le videocamere direttamente alla rete principale. È opportuno usare firewall e router con regole che limitino l’accesso dall’esterno. Se si apre una porta in ingresso sul router per inoltrarla alla telecamera o all’NVR (port forwarding) dovrebbe essere accessibile solo da IP statici sotto il proprio controllo.

- Aggiornare firmware e software. Installare tempestivamente gli aggiornamenti forniti dal produttore. Controllare regolarmente la disponibilità di patch per vulnerabilità note.

- Limitare l’accesso remoto. Come accennato in precedenza, è opportuno evitare di esporre le videocamere direttamente a Internet. Per accedere ai flussi video da remoto è bene utilizzare un server VPN o gateway sicuri. Disattivare servizi non necessari come UPnP, che possono aprire porte in modo automatico.

- Monitorare e registrare l’attività. Tenere traccia dei login e dei tentativi di accesso falliti. Controllare regolarmente i log dei dispositivi e la rete domestica. Considerare l’uso di sistemi di rilevamento intrusioni (IDS) per la rete IoT.

- Educazione e consapevolezza. Informarsi sui rischi legati a videocamere e IoT. Evitare di condividere pubblicamente indirizzi IP o credenziali. Sensibilizzare familiari o dipendenti sull’importanza della sicurezza dei dispositivi.

/https://www.ilsoftware.it/app/uploads/2025/09/telecamere-spiano-utenti-inconsapevoli.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/mare-fuori-6.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/como-inter.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/condivisione-audio-windows-11-bluetooth.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/applemusic.jpg)