Una nuova campagna di phishing basata su meccanismi di autenticazione legittimi sta attirando l’attenzione degli analisti di sicurezza: gli attaccanti abusano del meccanismo di autenticazione Device Code previsto dal protocollo OAuth, che consente di collegare un dispositivo inserendo un codice su un altro device già autenticato: in questo modo riescono a ottenere un accesso continuativo agli account, senza bisogno di rubare direttamente username e password delle vittime.

La tecnica, osservata attivamente ad aprile 2026, rappresenta un’evoluzione significativa rispetto ai metodi tradizionali, poiché aggira molte difese consolidate come l’autenticazione due fattori (2FA) e i sistemi di rilevamento basati su credenziali compromesse.

Il modello di attacco si inserisce in una lunga sequenza di abusi dei protocolli di autenticazione moderna, ma introduce un livello di automazione e scalabilità reso possibile dall’uso dell’intelligenza artificiale (Microsoft fa riferimento al toolkit Phishing-as-a-Service (PhaaS) noto come EvilToken).

Come funziona l’abuso del flusso device code

Il flusso della Device Code Authentication nasce per facilitare l’accesso su dispositivi con capacità di input limitate: smart TV, console o sistemi embedded.

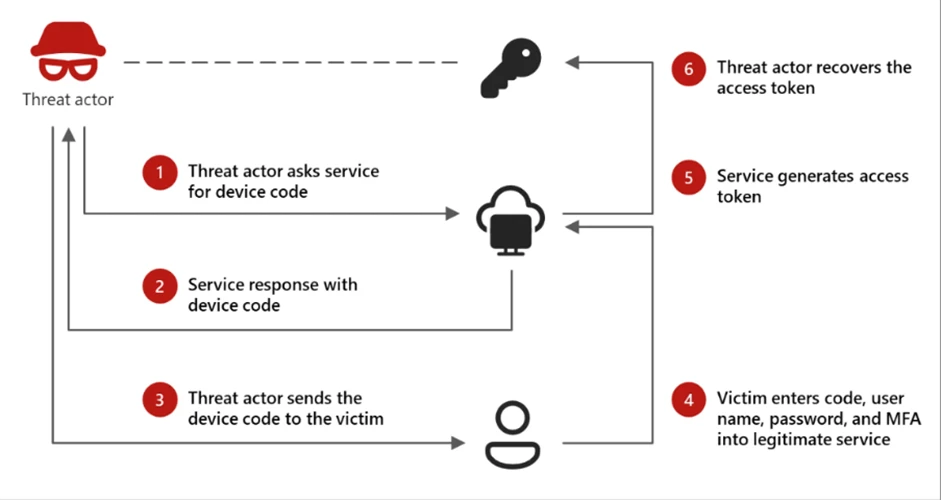

In condizioni normali, l’utente riceve un codice temporaneo e lo inserisce su un dispositivo secondario autenticato. Il server OAuth valida la richiesta e concede un token di accesso. La vulnerabilità non risiede nel protocollo in sé, ma nell’uso improprio che ne fanno gli attaccanti, sfruttando la fiducia dell’utente e la legittimità del processo.

Fonte del’immagine: Microsoft Defender Security Research Team.

L’attacco si sviluppa in più fasi: l’aggressore avvia una richiesta di autenticazione tramite device code verso un servizio legittimo, ad esempio Microsoft Entra ID. Il sistema genera un codice e un URL di verifica, tipicamente del tipo microsoft.com/devicelogin. A questo punto entra in gioco l’ingegneria sociale: la vittima riceve un messaggio che la induce a inserire il codice, spesso con il pretesto di risolvere un problema urgente o completare una verifica di sicurezza.

Una volta che l’utente inserisce il codice, il sistema autentica la sessione dell’attaccante. Non serve rubare password né intercettare OTP: l’utente stesso completa il processo. L’approccio è di fatto molto simile alla truffa WhatsApp che sfrutta i Dispositivi collegati della quale abbiamo già abbondantemente parlato.

Il token ottenuto consente l’accesso alle risorse autorizzate, inclusi servizi cloud, email e file aziendali. Di solito l’attaccante genera subito un refresh token, cioè una credenziale che consente di ottenere nuovi token di accesso senza dover effettuare nuovamente l’autenticazione, così da mantenere la persistenza dell’accesso nel tempo.

Il ruolo dell’intelligenza artificiale nella campagna

La novità più rilevante riguarda l‘uso dell’AI per aumentare l’efficacia degli attacchi. I messaggi di phishing risultano più credibili, adattati al contesto lavorativo della vittima e privi degli errori tipici delle campagne automatizzate. Modelli linguistici avanzati generano comunicazioni coerenti con lo stile aziendale, includendo riferimenti a strumenti reali come Microsoft Teams o SharePoint.

L’uso dell’AI da parte degli aggressori interviene anche nella fase operativa: analizza le risposte delle vittime, modifica dinamicamente i messaggi e ottimizza il timing degli attacchi.

In alcuni casi, gli aggressori utilizzano chatbot per interagire in tempo reale con l’utente, simulando un supporto tecnico credibile. L’automazione consente di colpire un numero elevato di target mantenendo un alto tasso di successo.

Persistenza e movimento laterale

Dopo aver ottenuto l’accesso, gli attaccanti non si limitano a consultare i dati altrui: cercano di stabilire una presenza duratura.

L’uso dei token OAuth consente di evitare controlli basati su password e riduce la visibilità nei log tradizionali. Negli ambienti aziendali, l’accesso iniziale può evolvere rapidamente in un movimento laterale, soprattutto se l’account compromesso dispone di privilegi elevati.

Una tecnica osservata da Microsoft consiste nell’aggiungere nuove applicazioni registrate o modificare le autorizzazioni esistenti. In questo modo, l’attaccante può ottenere accessi più ampi senza dover ripetere l’attacco phishing.

Alcuni scenari includono anche l’uso delle API Microsoft Graph per estrarre dati o inviare email interne, amplificando la diffusione dell’attacco.

Indicatori di compromissione e limiti dei controlli tradizionali

Il rilevamento di questi tipi di attacchi risulta complesso: le richieste provengono da infrastrutture legittime e utilizzano flussi standard. Tuttavia, alcuni segnali possono aiutare: accessi da località insolite subito dopo una procedura di device login, creazione anomala di applicazioni OAuth, incremento improvviso delle richieste API.

Le imprese devono quindi intervenire su più livelli. La disabilitazione del flusso device code per gli utenti che non ne hanno bisogno rappresenta una prima misura efficace. In alternativa, è possibile limitare l’uso a dispositivi gestiti o reti aziendali. Il monitoraggio delle richieste di autenticazione e l’analisi dei token emessi diventano elementi centrali nella difesa.

Un’altra contromisura riguarda la formazione degli utenti: comprendere che l’inserimento di un codice su richiesta di terzi può comportare rischi elevati. Le simulazioni di phishing devono includere scenari realistici basati su OAuth, non solo email fraudolente tradizionali.

L’attenzione non deve insomma concentrarsi solo sulle credenziali, ma sull’intero processo di autenticazione e autorizzazione. L’uso dell’AI amplifica la portata delle minacce e richiede un approccio più sofisticato in termini di difesa.

/https://www.ilsoftware.it/app/uploads/2026/04/phishing-AI-2FA-eviltoken.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/little-snitch-traffico-rete-monitoraggio-linux.jpg)

/https://www.ilsoftware.it/app/uploads/2025/10/donna-con-smartphone-tra-le-mani.jpg)

/https://www.ilsoftware.it/app/uploads/2023/05/hacker-malware-virus.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/blocco-wireguard-windows.jpg)