In azienda, in ufficio o a casa può risultare utile impedire l’accesso a uno o più siti oppure bloccare la consultazione di un’intera categoria di pagine web.

In tanti consigliano l’installazione di alcune estensioni a livello del browser web o l’utilizzo di particolari restrizioni. Il fatto è che bloccare i siti Internet in questo modo è poco efficace perché gli utenti possono facilmente trovare metodi per aggirare l’ostacolo.

Per bloccare un sito non consentendone la consultazione dall’intera rete locale bisognerebbe usare un approccio centralizzato evitando che modifiche applicate sulla configurazione dei singoli dispositivi possano facilitare il superamento delle restrizioni impostate.

Cominciamo col dire che nessun utente (tranne ovviamente i soggetti aventi titolo) dovrebbe disporre dei privilegi amministrativi a livello di sistema operativo né conoscere le credenziali per l’accesso al pannello di configurazione del router.

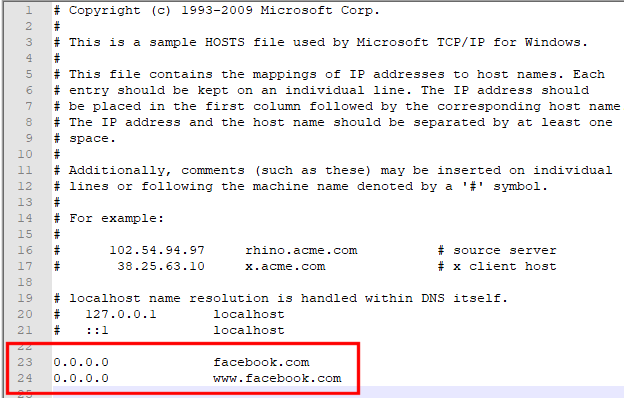

Bloccare un sito utilizzando il file HOSTS

L’utente dotato di privilegi amministrativi può sfruttarli per modificare il contenuto di un file di sistema, il cosiddetto file HOSTS.

In Windows si trova nella cartella %systemroot%\system32\drivers\etc ed è sprovvisto di qualsiasi estensione.

Il contenuto del file HOSTS può essere modificato con un editor di testo aperto con i diritti di amministratore: gli utenti normali non possono quindi alterarne la configurazione.

Digitando 0.0.0.0 urldelsito.com come ultima riga del file HOSTS è possibile impedire qualunque tentativo di accesso al sito dall’URL specificato.

Attenzione perché il file HOSTS non supporta l’uso dei caratteri jolly (o wildcard): per bloccare sia gli URL nelle versioni con e senza www bisognerà specificarle entrambe.

Nell’articolo Modificare il file HOSTS e bloccare le app che chiamano casa abbiamo descritto nel dettaglio il funzionamento del file HOSTS.

Il file HOSTS agisce a livello del singolo dispositivo mentre se si volessero bloccare uno o più siti web a livello di rete, è preferibile – come accennato nell’introduzione – agire a livello centrale.

Usare DNS intelligenti per bloccare un sito web o una categoria di pagine Internet

Una buona soluzione per bloccare un sito su tutti i dispositivi collegati in rete locale consiste nel fare uso di DNS intelligenti impostati manualmente sul router.

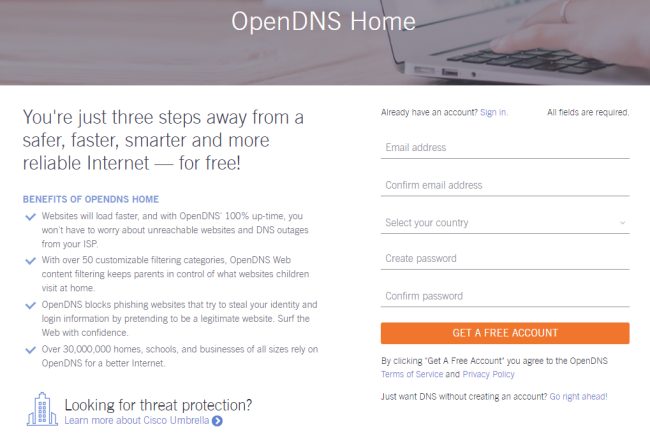

OpenDNS offre un servizio che permette di bloccare alcuni siti a livello dell’intera rete locale. Per procedere basta portarsi nella pagina di registrazione di OpenDNS Home Free quindi attivare un account gratuito compilando i campi sulla destra.

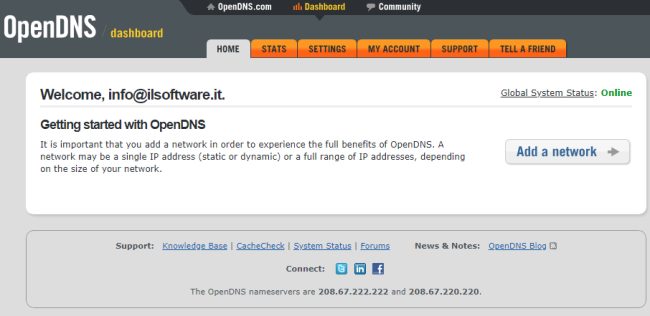

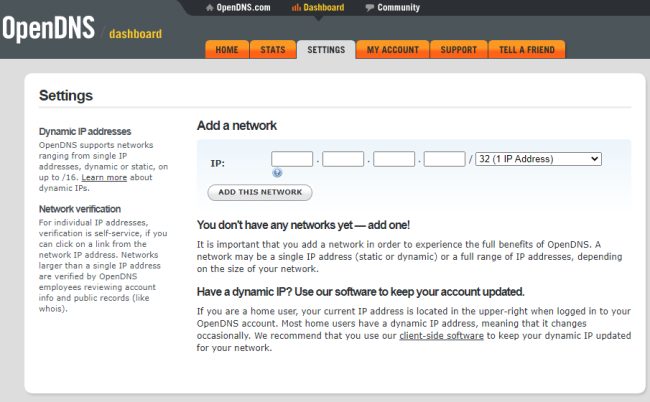

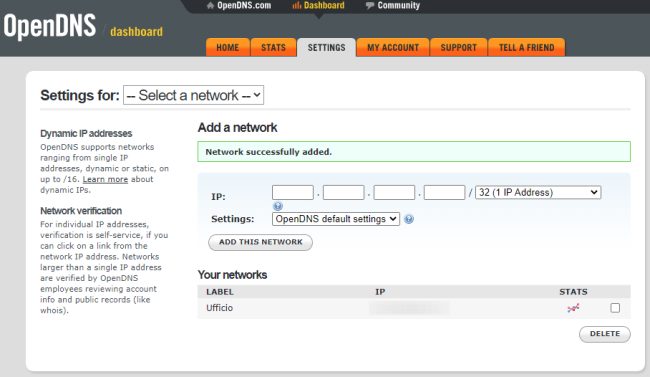

Cliccando su Add a network, in corrispondenza della voce IP, bisognerà specificare l’IP pubblico col quale ci si presenta sulla rete Internet.

L’indirizzo rilevato da OpenDNS viene riportato nella parte superiore della finestra: è possibile copiarlo è riportarlo nelle caselle in corrispondenza di IP.

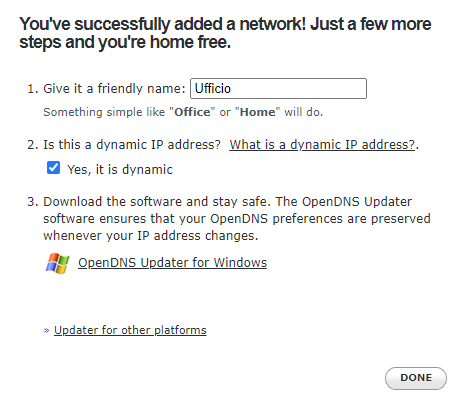

Come ultimo passo bisognerà fare clic sul pulsante Add this network e assegnare un nome alla rete appena aggiunta (campo Give it a friendly name).

Per default il servizio di OpenDNS consente di indicare un singolo indirizzo IP (subnet mask impostata a 32) ma è possibile specificarne anche più di uno nel caso in cui la propria organizzazione uscisse in rete con più IP pubblici: Subnet mask, cos’è e a che cosa serve.

Se l’indirizzo IP pubblico fosse di tipo statico (non cambia da una connessione all’altra; vedere Il mio IP: come trovarlo e a che cosa serve) basterà disattivare la casella Yes, it is dynamic e fare clic su Done.

Diversamente se l’IP pubblico in uso fosse dinamico ovvero cambiasse a ogni collegamento bisognerà necessariamente usare un meccanismo che informi OpenDNS sull’indirizzo di volta in volta utilizzato.

Un software che può essere utilizzato allo scopo si chiama OpenDNS Updater: una volta installato esso si occuperà di indicare a OpenDNS l’indirizzo corretto di volta in volta assegnato al router. Solo conoscendo tale informazione, infatti, OpenDNS potrà applicare le restrizioni impostate dall’utente e bloccare i siti web.

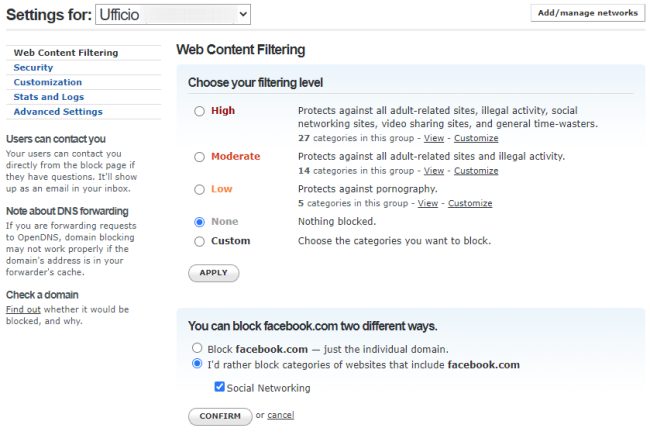

A questo punto cliccando sull’IP nel pannello di configurazione di OpenDNS oppure selezionando la rete dal menu a tendina Settings for, si potranno definire i siti da bloccare.

Come si vede nell’immagine, OpenDNS può bloccare alcune categorie di siti web (profili High, Moderate, Low): l’impostazione più severa (High) impedisce la visita di pagine che ospitano contenuti per adulti, illegali, social network, piattaforme di condivisione video e strumenti che possono essere fonte di distrazione.

Agendo su Manage individual domains, si ha la possibilità di bloccare un sito web singolo oppure insiemi di pagine appartenenti alla medesima categoria.

Come ultimo passo, bisognerà accedere al pannello di amministrazione del router, portarsi nella sezione Rete locale/LAN o similare quindi impostare i seguenti indirizzi IP come DNS primario e secondario:

208.67.222.222

208.67.220.220

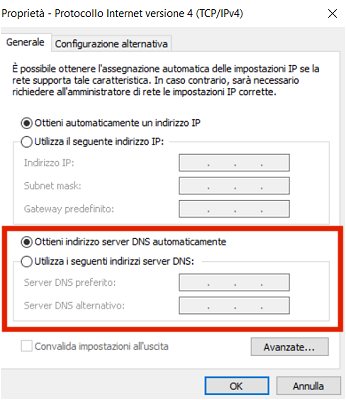

Sui singoli client collegati in rete locale, l’interfaccia di rete dovrà essere impostata in maniera da ottenere automaticamente dal server DHCP gli indirizzi IP del server DNS. Nel caso di Windows l’impostazione selezionata deve essere quella in figura.

Per controllare, basta premere Windows+R, digitare ncpa.cpl, fare doppio clic sull’interfaccia Ethernet o WiFi in uso, selezionare Proprietà quindi scegliere Protocollo Internet versione 4 e cliccare ancora su Proprietà: Cambiare DNS in Windows, Linux, macOS e Android.

A questo punto provando a visitare un sito bloccato da un dispositivo collegato in rete locale si otterrà un messaggio d’errore simile a quello riprodotto in figura.

Nel caso in cui si dovesse ricevere il messaggio La connessione non è privata, ERR_CER_AUTHORITY_INVALID, significa che il filtro di OpenDNS sta funzionando ma sul sistema manca il certificato root di Cisco.

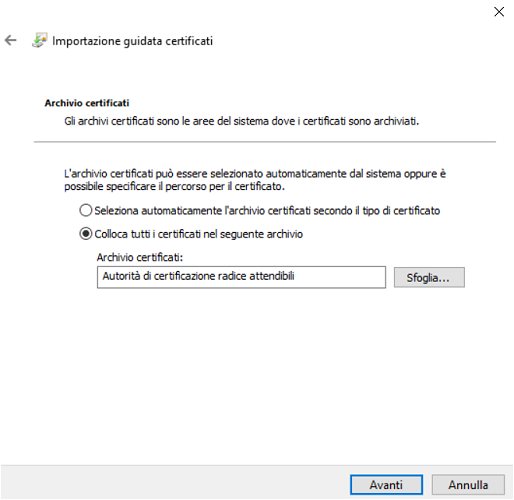

Per risolvere basta scaricare il file .cer cliccando su To download the Cisco cert, click here in questa pagina farvi doppio clic, selezionare Installa certificato, scegliere Computer locale, l’opzione Colloca tutti i certificati nel seguente archivio, premere Sfoglia quindi scegliere Autorità di certificazione radice attendibili.

In caso di problemi chiudere il browser web in uso, premere Windows+R, digitare cmd quindi usare la combinazione di tasti CTRL+MAIUSC+INVIO e scrivere:

ipconfig /release

ipconfig /renew

ipconfig /flushdns

Alcune osservazioni finali

OpenDNS consente di bloccare siti web su qualunque client connesso alla rete locale.

Se gli utenti non hanno titolo per modificare i DNS impostati sui loro dispositivi perché non in possesso di account amministrativi, il filtro di OpenDNS risulterà sempre attivo e perfettamente funzionante.

Nell’articolo Come bloccare l’uso di server DNS alternativi all’interno della rete locale abbiamo visto come scongiurare l’utilizzo di DNS diversi da quelli impostati sul router a livello di singolo client: si pensi ad esempio ai dispositivi di proprietà dei singoli utenti sui quali essi hanno piena libertà d’azione.

Bloccando tutti gli IP sulla porta 53 diversi da quelli di OpenDNS si può evitare che gli utenti si servano di DNS alternativi bypassando le restrizioni imposte.

Allo stesso modo, si possono bloccare gli indirizzi IP dei server DNS-over-HTTPS (DoH) e DNS-over-TLS (DoT) forniti dai principali provider.

Infine, spuntando la casella proxy/anonymizer nelle impostazioni di OpenDNS si può evitare che gli utenti collegati in rete locale possano servirsi di siti web che anonimizzano la connessione o che fungono da proxy. L’uso di un software come Tor Browser permetterà comunque di superare le limitazioni anche se l’IP pubblico col quale ci si presenterà ai server remoti non sarà più quello assegnato al router locale.

/https://www.ilsoftware.it/app/uploads/2023/05/img_22141.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/persona-usa-smartphone-all-aperto.jpg)

/https://www.ilsoftware.it/app/uploads/2025/10/saily-campagna-autunno-2025.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/donna-con-smartphone-a-baku.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/internet-2026-1999.jpg)