La tecnica del fingerprinting non è certo nata oggi. In molti sono sorpresi dall’esperimento che è stato condotto dagli accademici della Lehigh University (Stati Uniti); in realtà ne parlavamo già sette anni fa (EFF esamina le “impronte” lasciate dai browser web) ed è ormai acclarato che alcune società over-the-top facciano uso di questi sistemi.

Il fingerprinting, lo ricordiamo, è una sorta di “impronta” che – nella maggior parte dei casi – riesce a identificare univocamente un singolo utente mentre si sposta da un sito web all’altro. Anche cancellando i cookie memorizzati sul suo sistema.

Raccogliendo dati sul browser installato sul sistema client, sul sistema operativo usato dall’utente, sui plugin per il browser, sulle fonti di carattere presenti sulla macchina e così via, una pagina web può essere in grado di “riconoscere” uno stesso utente (o meglio, quel preciso sistema…) senza chiamare in causa l’utilizzo di cookie (ecco perché, come avevamo osservato tempo fa – Cookie law: analisi dei chiarimenti del Garante – la cookie law così come approvata secondo noi fa acqua da più parti e non centra il problema).

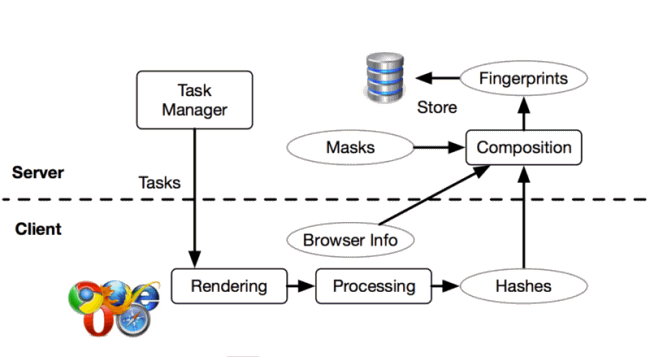

I ricercatori statunitensi, ed è questo il passo in più che è stato compiuto, affermano di riuscire a rilevare uno stesso utente anche quando questi utilizzasse più di un browser sullo stesso dispositivo.

La tecnica, illustrata in questo documento, è risultata più efficace rispetto a qualunque altro sistema sino a oggi conosciuto.

Per rendersi conto di come funziona quest’evoluzione del fingerprinting è possibile visitare questa pagina e provare il tool proposto. Nel 99,2% dei casi quando si effettuerà una nuova visita del sito, si verrà riconosciuti con la stessa firma univoca.

Certo, il test svolge numerosi controlli e chiama in causa CPU, GPU e configurazione hardware del sistema per costruire una firma che sia più affidabile possibile. I test svolti sono tanti e resta da verificare se sia fattibile, per una pagina web, svolgerne almeno una parte all’insaputa dell’utente.

Il fingerprinting, comunque, può non essere eseguito necessariamente per finalità “dubbie”. Un servizio online potrebbe ad esempio sfruttare questa tecnica per richiedere una verifica in più nel caso in cui l’utente non risultasse collegato da uno dei sistemi impiegati abitualmente.

In ogni caso, l’utilizzo di Tor Browser nella configurazione predefinita (senza ingrandire la finestra del browser stesso) mette al riparo dalla costruzione di firme univoche legate al sistema che si sta usando: vedere Navigazione anonima, ecco come fare e Tor Browser, ecco come si usa.

/https://www.ilsoftware.it/app/uploads/2023/05/img_15066.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/wp_drafter_482766.jpg)

/https://www.ilsoftware.it/app/uploads/2025/02/ILSOFTWARE-2.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/estensioni-edge-ios-iphone.jpg)

/https://www.ilsoftware.it/app/uploads/2025/02/mozilla-firefox-ESR-windows-7.jpg)