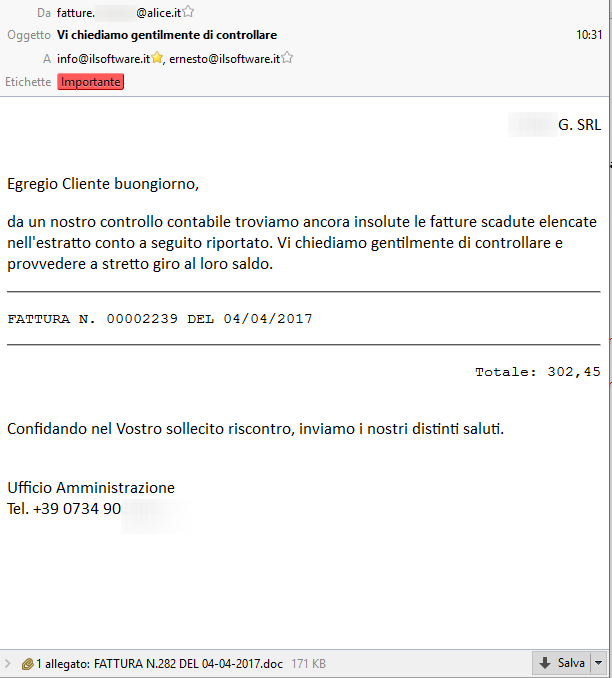

Da qualche giorno stanno circolando email truffaldine con oggetto “Vi chiediamo gentilmente di controllare” e testo simile al seguente: “Egregio Cliente buongiorno, da un nostro controllo contabile troviamo ancora insolute le fatture scadute elencate nell’estratto conto a seguito riportato. Vi chiediamo gentilmente di controllare e provvedere a stretto giro al loro saldo“.

L’email è piuttosto insidiosa sia perché è scritta in un italiano quasi perfetto, sia perché – al momento – sembra superare il controllo esercitato da molteplici motori di scansione antivirus e antispam, anche lato server.

La probabilità di vedersi recapitare email simili, anche quando ci si appoggia al sistema di controllo antispam/antivirus del provider (fornitore dell’account di posta elettronica), è quindi molto elevata.

In calce al messaggio è riportato anche un numero telefonico italiano, con professo 0734 (province di Fermo e Ascoli Piceno).

Tale numerazione sembra generata casualmente dai criminali informatici e spesso fa quindi riferimento ad utenze che esistono davvero ma che sono, ovviamente, completamente all’oscuro di ciò che sta accadendo.

L’obiettivo degli aggressori è evidentemente quello di indurre gli utenti ad aprire il file DOC malevolo, allegato al messaggio phishing.

Il file che anche noi abbiamo ricevuto è effettivamente un documento ma non appena si dovesse provare ad aprirlo, il wordprocessor chiederebbe l’autorizzazione per eseguire la macro inserita nello stesso file.

Se eseguita, la macro di solito provvede a scaricare da un server remoto il codice che provoca l’installazione di un ransomware o di un trojan che fa razzìa dei dati di autenticazione (in primis nomi utente e password per i servizi di online banking) conservati sulla stessa macchina.

Il ransomware, invece, una volta in esecuzione, inizierà a crittografare tutti i documenti personali dell’utente chiedendo poi un riscatto in denaro (in Bitcoin).

L’utilizzo di macro malevole all’interno dei documenti è una pratica ormai ampiamente nota in Windows ma da qualche tempo è tornata di grande attualità.

Il consiglio è quello di accertarsi che l’esecuzione delle macro da parte di Office e delle altre suite per l’ufficio sia completamente disattivata.

L’analisi su VirusTotal dell’allegato DOC nocivo ben evidenzia che molti motori di scansione antimalware hanno iniziato a indicare come dannoso il file mentre altri ancora non lo riconosco correttamente.

Anche analizzando le intestazioni del messaggio (header) di posta elettronica si può comunque spesso rendersi conto della trappola: Come riconoscere email phishing.

Nel caso di specie, ci si accorgerà di come le email (che solo all’apparenza sembrano provenire da indirizzi di posta italiani) provengano da server “stranieri”.

Suggeriamo anche la lettura dell’articolo Come non prendere virus e malware quando si scaricano programmi.

/https://www.ilsoftware.it/app/uploads/2023/05/img_15316.jpg)

/https://www.ilsoftware.it/app/uploads/2026/05/vulnerabilita-microsoft-defender-windows-zero-day.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/donna-che-digita-sul-portaile.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/donna-guarda-smartphone-con-blocco-schermo.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/windows-11-defender-antivirus-extra.jpg)