Molti utenti lo concedono senza pensarci. Basta un tocco in una schermata di Android apparentemente innocua e un’app può ottenere accesso a una quantità enorme di dati riservati: codici OTP, notifiche bancarie, messaggi WhatsApp, email, conferme di login, notifiche di autenticazione a due fattori e molto altro. Si tratta del cosiddetto Accesso alle notifiche, un permesso Android poco conosciuto ma estremamente potente.

Tecnicamente, l’Accesso alle notifiche accordabile alle app installate è implementato attraverso il servizio NotificationListenerService, introdotto da Google a partire da Android 4.3. Una vita fa.

La maggior parte degli utenti non ne conosce l’esistenza. Eppure molte app richiedono il permesso in questione: launcher avanzati, smartwatch companion, app di automazione, assistenti vocali, software per auto, strumenti di backup delle notifiche e perfino alcune utilità apparentemente innocue.

Che cos’è davvero il permesso Accesso alle notifiche

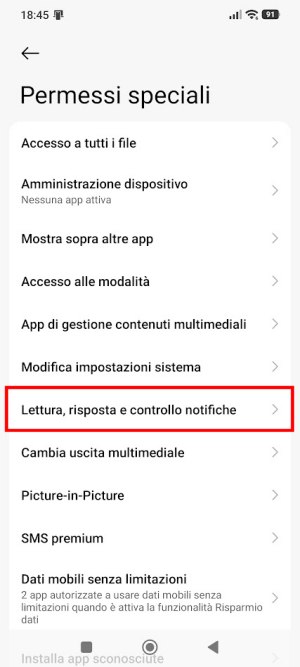

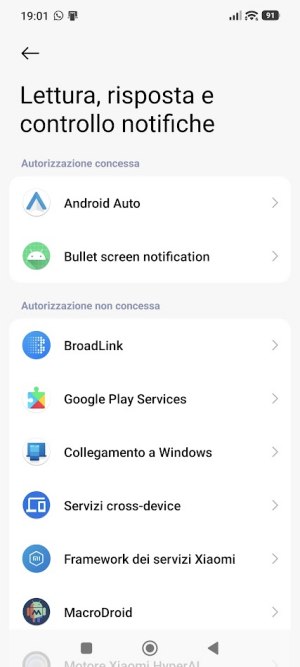

A differenza dei classici permessi Android – fotocamera, microfono, posizione – l’Accesso alle notifiche non compare nella schermata standard. L’utente deve abilitarlo manualmente entrando in Impostazioni, App, Accesso speciale, Accesso notifiche (in alcuni casi si chiama Lettura, risposta e controllo notifiche).

Quando attivato, Android consente all’app di registrarsi come notification listener, ossia come un componente che riceve in tempo reale tutte le notifiche generate dal sistema operativo.

Dal punto di vista tecnico, lo sviluppatore implementa una classe che estende NotificationListenerService e Android invia callback automatiche ogni volta che compare una nuova notifica: onNotificationPosted(StatusBarNotification sbn).

A quel punto l’app può leggere titolo della notifica, testo completo, nome dell’app che l’ha generata, contenuti estesi, timestamp, azioni rapide, metadati e in alcuni casi ottenere persino gli elementi interattivi della notifica stessa.

In pratica, l’app non legge direttamente WhatsApp o il contenuto dell’app bancaria: legge ciò che compare nella notifica. Ma questo basta spesso ad accedere a informazioni estremamente delicate.

Cosa può leggere concretamente un’app accedendo alle notifiche Android

Molti sottovalutano l’impatto reale dell’Accesso alle notifiche: in realtà, un listener delle notifiche può intercettare codici OTP inviati via SMS, codici di autenticazione bancaria, notifiche PayPal, messaggi WhatsApp, messaggi Telegram, email Gmail, notifiche Amazon, conferme di login, codici 2FA/MFA, notifiche di autenticatori software, avvisi di transazioni bancarie, dati provenienti dai social network.

In passato molti malware Android rubavano gli OTP (one-time password), codici di conferma utilizzati nei meccanismi di autenticazione a due fattori per confermare l’identità dell’utente, usando i permessi SMS (READ_SMS e RECEIVE_SMS). Quando Google ha iniziato a limitare severamente tali permessi sul Play Store, numerosi sviluppatori malevoli si sono spostati proprio sui notification listener. Il motivo è semplice: le notifiche contengono gli stessi dati degli SMS, ma con restrizioni molto inferiori.

Secondo diverse analisi di sicurezza, questa tecnica è diventata uno dei metodi principali per il furto di codici temporanei e credenziali.

Il problema degli OTP e delle notifiche più critiche

Google ha iniziato a rendersi conto dell’abuso crescente di questo sistema. Con Android 15, l’azienda di Mountain View ha introdotto ulteriori restrizioni sulle notifiche considerate più critiche, soprattutto quelle contenenti OTP o dati di autenticazione. Ciò che fa il sistema operativo è mascherare o nascondere alcuni contenuti alle app che usano notification listener. Tuttavia, il sistema non offre una protezione completa né la perfezione.

Alcune categorie di applicazioni continuano ad avere accesso completo, mentre molte app normali vedono notifiche parzialmente oscurate. Inoltre, il comportamento varia tra versioni Android, produttori e personalizzazioni OEM.

Un notification listener può anche cancellare notifiche, nascondere avvisi, reagire automaticamente, estrarre dati strutturati, inoltrare notifiche verso server remoti e costruire profili comportamentali dell’utente: la notifica Android diventa una fonte continua di telemetria.

Perché Google non blocca l’accesso alla notifiche?

Molte funzionalità Android moderne dipendono da Accesso alle notifiche: smartwatch, lettori vocali, app per automazione, sincronizzazione desktop-smartphone, gestione notifiche avanzata, launcher intelligenti e strumenti automotive fanno perno in modo del tutto legittimo proprio su questo permesso così delicato ed esteso. Bloccare completamente i notification listener romperebbe migliaia di applicazioni legittime.

Google quindi cerca di trovare un compromesso lasciando disponibile l’API ma richiedendo l’attivazione manuale da parte dell’utente e limitando alcune tipologie di notifica. Monitora inoltre gli abusi sul Play Store, anche se restano fuori gli utilizzi mediante APK esterni.

In ogni caso, Accesso alle notifiche rimane una delle superfici più invasive presenti in Android.

Molti utenti associano il concetto di permesso pericoloso solo a microfono, fotocamera, GPS, accesso al contenuto del dispositivo. In realtà, Accesso alle notifiche può essere molto più invasivo dal momento che le notifiche rappresentano un flusso continuo di informazioni personali, finanziarie e di autenticazione.

Come capire se un’app sta abusando del permesso

Se un’app richiede Accesso alle notifiche senza una motivazione chiara, è opportuno diffidare. Torce, “pulitori” vari, scanner QR, utilità sconosciute, app di ottimizzazione batteria non hanno bisogno di leggere tutte le notifiche del dispositivo. Se vi fosse richiesto un permesso del genere, c’è ovviamente forte odore di bruciato.

Dal punto di vista tecnico, una volta ottenuto il permesso, l’app può restare in ascolto continuamente in background e spesso l’utente dimentica completamente di averlo concesso.

Vale sempre la pena verificare con attenzione il contenuto della sezione Impostazioni, App, Accesso speciale, Accesso notifiche: Android Auto, ad esempio, deve poter accedere alle notifiche, software di terze parti di dubbia provenienza evidentemente no.

Come fanno davvero i malware a ottenere il permesso

I classici permessi Android funzionano tramite runtime permission: fotocamera, microfono, posizione, contatti, SMS e così via. Quando un’app li richiede, compare la richiesta “Consenti a questa app di accedere a…”. L’utente vede chiaramente la richiesta e scegliere, di conseguenza, come comportarsi.

Con NotificationListenerService, invece, non esiste una richiesta standard: l’app che vuole “mettere le mani” su Accesso alle notifiche può solo aprire automaticamente la schermata di sistema con android.settings.ACTION_NOTIFICATION_LISTENER_SETTINGS. Da qui in avanti, l’utente vede un elenco di app con un’opzione Consenti attivata o meno.

Usando pura ingegneria sociale, gli aggressori – attraverso la loro app Android – possono esporre messaggi che giustifichino la necessità di attivare Accesso alle notifiche da parte dell’utente:

- È necessario per ricevere notifiche in tempo reale

- Serve per sincronizzare il wearable

- Attiva per usare tutte le funzionalità

- Permesso richiesto per protezione anti-spam

- Abilita per continuare

Molti utenti, purtroppo, seguendo le “istruzioni” senza capire cosa significhi concedere l’accesso alla lettura delle notifiche.

Servizi di accessibilità e automazione

In molti casi, gli aggressori ottengono prima il permesso di Accessibilità (BIND_ACCESSIBILITY_SERVICE), che è ancora più potente. Una volta ottenuto, automatizzano completamente l’attivazione di Accesso alle notifiche. Un documento tecnico fino a qualche tempo fa pubblicato su GitHub fotografava la sequenza delle azioni: è possibile consultarlo ancora oggi grazie a Web Archive.

A partire dai permessi di Accessibilità, l’app Android apre la schermata relativa alla configurazione di Accesso alle notifiche, osserva l’interfaccia quindi può leggere il testo sullo schermo, individuare pulsanti, simulare tocchi, attivare lo scrolling e confermare la modifiche alle impostazioni.

Molte campagne malware Android funzionano propri così: l’apertura automatica delle schermate “giuste” permette agli aggressori di avere carta bianca e quindi il massimo controllo sul comportamento del dispositivo mobile.

Il documento citato in precedenza evidenzia inoltre un aspetto che molti ignorano completamente. Utilizzando un’istruzione come cancelNotification(sbn.getKey()); un aggressore può far sparire immediatamente le notifiche cancellando tutte le prove.

E se vi sembra fantascienza, beh, sappiate che esistono molteplici campagne di aggressione che sfruttano con successo questi meccanismi. Anche nel 2026.

Conclusioni

L’aspetto più inquietante dell’intera questione è che, nella maggior parte dei casi, non servono vulnerabilità Android, exploit sofisticati o tecniche da “spy movie” per mettere le mani su dati davvero riservati.

I malware che abusano di Accesso alle notifiche sfruttano quasi sempre funzionalità perfettamente legittime e documentate del sistema operativo: API ufficiali, servizi previsti da Google e permessi che l’utente può concedere volontariamente.

Molte campagne malevole non puntano più a “bucare Android” nel senso tradizionale del termine, ma a combinare in modo intelligente notification listener, servizi di Accessibilità, overlay (sovrapposizione di finestre fasulle a quelle di altre applicazioni) e tecniche di ingegneria sociale per ottenere controllo, sorveglianza e furto di dati senza dover sfruttare falle di sicurezza vere e proprie.

Il problema nasce quando un utente concede permessi invasivi senza comprenderne davvero la portata. Ed è proprio qui che si concentra oggi gran parte dell’attività dei cybercriminali su Android: non tanto sull’attacco al sistema operativo in sé, quanto sulla manipolazione dell’utente e sull’abuso di funzionalità considerate “normali”.

/https://www.ilsoftware.it/app/uploads/2026/05/accesso-notifiche-android-app-pericolose.jpg)

/https://www.ilsoftware.it/app/uploads/2026/05/fusione-android-chromeos-aluminium-os.jpg)

/https://www.ilsoftware.it/app/uploads/2026/02/android-17-zero-lag-prestazioni-migliorate.jpg)

/https://www.ilsoftware.it/app/uploads/2026/05/grapheneos-vulnerabilita-vpn-android.jpg)

/https://www.ilsoftware.it/app/uploads/2026/05/messaggistica-rcs-android-ios.jpg)