Un recente report pubblicato da Cybernews ha portato alla luce un incidente preoccupante che coinvolge Lifeprint, un marchio noto per le sue stampanti fotografiche portatili compatibili con iOS e Android. Il problema, dovuto a una configurazione errata di un bucket cloud, ha esposto oltre 8 milioni di file privati, tra cui 2 milioni di foto personali e informazioni riservate appartenenti a più di 100.000 utenti in tutto il mondo.

Cosa è successo: il bucket non protetto

Secondo l’analisi dei ricercatori, gli sviluppatori Lifeprint hanno adottato un bucket di archiviazione cloud privo di autenticazione. In altre parole, chiunque conoscesse l’indirizzo poteva accedere liberamente ai dati contenuti al suo interno.

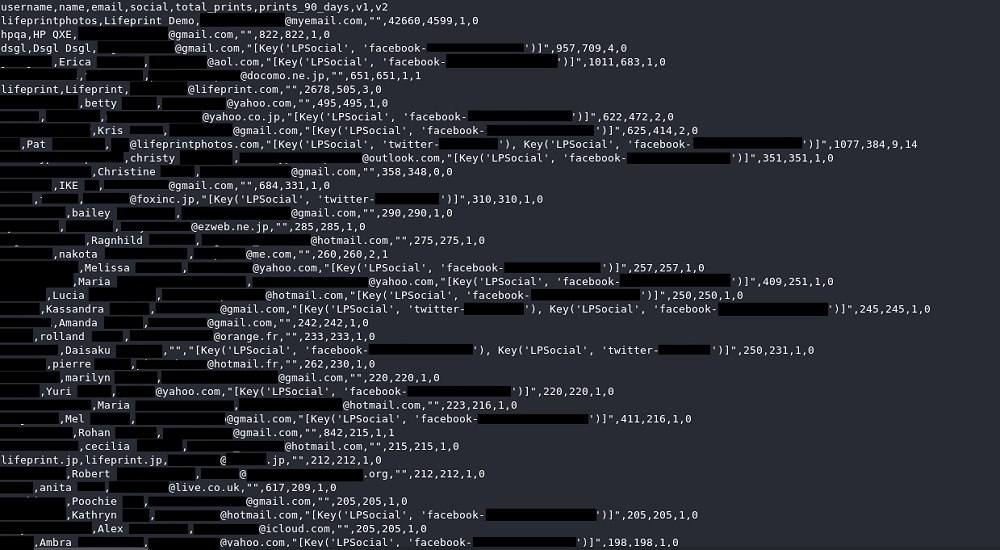

Tra i file esposti: foto e GIF private inviate dagli utenti per la stampa, metadati in formato JSON e CSV contenenti username, email e statistiche di stampa; dati utilizzo aggregati che mostrano come gli utenti abbiano stampato complessivamente circa 1,6 milioni di foto; firmware delle stampanti, insieme a un elemento ancor più delicato: una chiave crittografica privata lasciata in chiaro.

Un esempio (fonte: Cybernews) che mostra una piccola porzione dei dati degli utenti salvati sul bucket cloud Lifeprint e il numero delle stampe prodotte.

Cosa fa Lifeprint e cosa offre

Lifeprint introduce diverse innovazioni nel campo della stampa fotografica portatile, con particolare attenzione all’integrazione di video e realtà aumentata.

Le stampanti Lifeprint sono stampanti senza inchiostro che si servono della tecnologia Zink. Abbreviazione di Zero Ink, si tratta di un sistema di stampa che non utilizza inchiostro tradizionale ma che invece sfrutta carta speciale multistrato contenente cristalli colorati. Quando riscaldata in punti precisi dalla stampante, la carta cambia colore formando l’immagine finale. L’invio dei lavori in stampa può avvenire direttamente da smartphone Android e iPhone tramite connessione Bluetooth o WiFi.

Tecnologia basata sulla realtà aumentata chiamata Hyperphoto e proposta da Lifeprint, permette di “far prendere vita” alle foto stampate visualizzandole con un’app dedicata. Scansionando la foto stampata con l’app Lifeprint è possibile vedere il video o la GIF associata integrata nella foto stessa.

Un’app companion raccoglie tutte le foto e i video da varie piattaforme social e gallerie del dispositivo, organizzandoli in un’unica libreria, e permette la condivisione immediata di foto e video stampati con amici e famiglia ovunque nel mondo. La possibilità di utilizzare filtri, strumenti di editing, adesivi e funzionalità social simili ai principali social media per creare e personalizzare le immagini prima della stampa.

Il rischio firmware: stampanti trasformabili in botnet

La presenza della chiave RSA privata all’interno dei file di aggiornamento firmware è un errore che vanifica completamente i meccanismi di sicurezza previsti dal produttore, spiega Cybernews.

In teoria, un attaccante potrebbe creare un firmware malevolo, firmarlo con la chiave privata esposta, caricarlo sul bucket pubblico e attendere che le stampanti, in cerca di aggiornamenti, scarichino e installino automaticamente il nuovo software.

Questo scenario non solo consentirebbe agli aggressori di prendere il controllo remoto delle stampanti, ma aprirebbe la porta a utilizzi più pericolosi, come l’”arruolamento” dei dispositivi in botnet IoT o l’esecuzione di codice arbitrario.

Le implicazioni per gli utenti

I ricercatori di Cybernews hanno definito l’accaduto un po’ come un manuale di cattive pratiche nella gestione di infrastrutture IoT. Gli errori principali riscontrati includono:

- Mancata segregazione dei dati degli utenti.

- Assenza di controlli di accesso adeguati.

- Pubblicazione di chiavi crittografiche insieme ai firmware.

- Archiviazione di file personali e riservati in un bucket cloud pubblico.

D’altra parte le email e gli altri dati trapelati possono essere sfruttati per phishing, attacchi mirati o furto di identità. C’è il rischio concreto di una violazione della sfera privata: le foto, spesso intime o personali, risultano accessibili a chiunque. Per non parlare del rischio di doxxing e molestie: la combinazione di immagini e dati personali aumenta il pericolo di attacchi individuali.

Inoltre, sullo sfondo vi è una possibile compromissione hardware: la diffusione di chiavi private apre la strada a scenari di hacking dei dispositivi, con conseguenze ancora più gravi.

Cybernews riferisce di aver contattato l’azienda, ma di non aver ricevuto alcuna risposta. I ricercatori dichiarano di aver contattato Lifeprint, in prima istanza, il 29 luglio 2025. Successivamente è seguita la segnalazione al CERT nazionale, il 6 agosto 2025.

/https://www.ilsoftware.it/app/uploads/2025/10/lifeprint-8-milioni-foto-esposte.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/polo-nord-magnetico-posizionamento.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/foto-terra-luna-artemis-ii-iphone-17-pro-max.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/patch-apple-ios-darksword.jpg)

/https://www.ilsoftware.it/app/uploads/2024/12/4-3.jpg)