/https://www.ilsoftware.it/app/uploads/2023/05/img_20807.jpg)

Ogni dispositivo capace di collegarsi alla rete Internet e dotato di una scheda di rete, Ethernet o wireless, è dotato di un identificativo formato da 6 ottetti (6 byte) detto appunto MAC address (o “indirizzo MAC”, in italiano).

Il MAC address è univoco ed è formato da due parti con i primi 3 byte che permettono di risalire immediatamente al produttore del dispositivo o della scheda di rete (ecco perché è detto anche indirizzo fisico).

Accedendo al pannello di amministrazione del router (di solito tramite l’IP 192.168.1.1 o 192.68.0.1 anche se può essere differente e impostato arbitrariamente dagli utenti) e facendo riferimento alla sezione Dispositivi connessi, si ottiene l’elenco dei client collegati via cavo Ethernet o in modalità WiFi.

Analogo risultato può essere perseguito usando un’app gratuita per device Android come Fing: Chi è connesso alla rete WiFi o al router?.

Fing e le applicazioni della sua stessa categoria riescono a stabilire quali dispositivi sono connessi alla rete locale, previa scansione della stessa, proprio esaminando i primi tre ottetti del MAC address.

Provate infatti a visitare l’elenco ufficiale aggiornato da IEEE (Institute of Electrical and Electronics Engineers): per ciascun produttore sono indicati i primi 3 byte del MAC address.

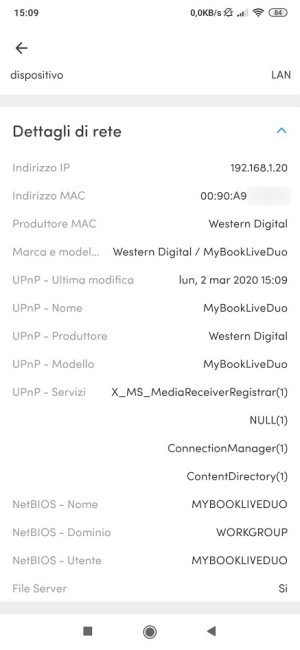

Come si vede nell’immagine, Fing ha indicato il produttore e in molti casi anche il nome del singolo dispositivo analizzandone le specifiche caratteristiche (messaggi di risposta ottenuti, porte aperte, stringhe identificative rilevate,…).

Nell’immagine, Fing non ha ovviamente potuto riconoscere il modello della scheda madre usata sul PC desktop ma ha comunque rivelato che trattasi di una GIGABYTE proprio utilizzando il MAC address. Cercando i primi 3 byte 1C1B0D nella lista di IEEE oppure su MAC Vendors si può verificare personalmente che il produttore della scheda di rete è in questo caso proprio quello indicato.

Nel caso di Fing, per leggere i MAC address degli altri dispositivi collegati in rete locale basta toccarne il nome e fare riferimento alla voce Indirizzo MAC.

I successivi 3 byte del MAC address (che è formato da 48 bit complessivi) sono assegnati univocamente dal produttore della scheda di rete a tale dispositivo. Ciò significa che sulla faccia della Terra non esistono due o più schede di rete con lo stesso MAC address.

Da PC Windows è possibile scoprire il MAC address delle schede di rete in uso utilizzando il comando ipconfig /all e leggendo quanto riportato in corrispondenza di Indirizzo fisico.

Esiste poi un MAC address “speciale” ovvero ff:ff:ff:ff:ff:ff che è utilizzato come indirizzo di broadcast ovvero per inviare dati a tutte le schede di rete dei dispositivi collegati alla rete locale.

A cosa serve il MAC address e perché è utile

A ogni dispositivo connesso in rete locale viene assegnato un indirizzo IP privato (in modo statico o dinamico; vedere Il mio IP: come trovarlo e a che cosa serve). Esso può o meno rimanere uguale nel corso del tempo (ad esempio perché attribuito in modo statico) oppure cambiare molto spesso.

Il MAC address, invece, per sua stessa natura, non cambia e rimane inalterato nel corso del tempo. Oltre quindi per riconoscere i dispositivi che sono connessi alla rete locale, si può fare leva sul MAC address anche per assegnare ai dispositivi client indirizzi IP statici lato router. Se è vero che a qualunque dispositivo si può attribuire un indirizzo IP privato statico (quindi che rimane immutato) agendo sulla sua interfaccia, si può sfruttare una particolare funzione del router (detta IP and MAC binding). Essa fa in modo che non appena il router rileva il o i MAC address indicati, provveda ad assegnare sempre uno stesso IP privato: ne abbiamo parlato nell’articolo Assegnare IP statico a PC, dispositivi mobili, stampanti e così via.

Se si amministra una rete WiFi, è possibile bloccare l’accesso a determinati dispositivi impostando la restrizione a livello di router od hotspot. Oppure, ancora, nel caso in cui si rilevasse un consumo eccessivo della banda di rete da parte di un device, si può limitarne “la libertà d’azione” riducendo il quantitativo di dati che può trasferire nell’unità di tempo.

Una struttura ricettiva o un esercizio commerciale dovrebbero in ogni caso spostare sempre i dispositivi dei clienti su una rete WiFi guest creata allo scopo tenendo ben presente quanto illustrato nell’articolo Reti WiFi guest: attenzione a come si condivide la connessione. Non tutti i router, a differenza di quanto dichiarato dal produttore, offrono infatti un perfetto isolamento tra le reti guest e la WiFi principale.

Nell’articolo Come cambiare MAC address su Windows, Linux e macOS abbiamo comunque spiegato come lato client si possa forzare la modifica del MAC address associato a ciascuna scheda di rete.

Per questo motivo effettuare ad esempio un controllo degli accessi a una rete WiFi basandosi sul MAC address ha davvero ben poco senso. Molto meglio, per i soggetti commerciali, allestire un efficace captive portal: a suo tempo abbiamo parlato di Tanaza (Gestire reti WiFi con Tanaza via cloud: tutte le novità) ma esistono comunque anche altre soluzioni (ad esempio DD-WRT con ZeroTruth: Creare un hotspot WiFi per ospiti e clienti).

Il cosiddetto deauthentication attack è un meccanismo molto gettonato tra coloro che vogliono forzare l’accesso a una WiFi protetta. Anche con le reti protette usando l’algoritmo WPA2, infatti,è possibile forzare la disconnessione dei dispositivi sfruttando proprio il loro MAC address. La tecnica del deauthentication attack serve all’aggressore per provare a intercettare il 4-way handshake, attività che avviene tra cliente e router WiFi nel momento in cui il dispositivo scollegato forzosamente provasse subito una nuova connessione. Lo stesso approccio viene utilizzato da alcuni criminali informatici per forzare un dispositivo a collegarsi a un hotspot WiFi malevolo (evil twin; ne parlammo tempo fa: Rubare la password WiFi: attenti agli evil twins) ed è alla base degli attacchi battezzati KRACK e Kr00k (vedere Attaccare reti WiFi WPA2 è possibile: ecco gli attacchi KRACK e Kr00k, bug di sicurezza in alcuni chip WiFi può esporre dati personali).

Importante evidenziare, infine, che il Garante per la protezione dei dati personali ha stabilito anche anche il MAC address, così come l’indirizzo IP pubblico, è da ritenersi dato personale: MAC address è dato personale: Garante sanziona un ateneo. Attenzione quindi a informare i dipendenti sulle eventuali attività di monitoraggio basate su MAC address espletate nell’ambito della rete locale.

/https://www.ilsoftware.it/app/uploads/2026/04/phantomrpc-come-funziona-vulnerabilita-windows.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/donna-che-digita-sul-portaile.jpg)

/https://www.ilsoftware.it/app/uploads/2026/04/vulnerabilita-Pack2TheRoot-linux.jpg)

/https://www.ilsoftware.it/app/uploads/2026/01/adolescente-guarda-smartphone-su-telefono.jpg)