I ricercatori dell’olandese Computest hanno scoperto una vulnerabilità nel sistema di infotainment realizzato da Harman e integrato in alcuni modelli di vetture a marchio Volkswagen e Audi.

Daan Keuper e Thijs Alkemade hanno spiegato di aver attentamente verificato quanto da loro scoperto su alcuni esemplari di Volkswagen Golf GTE e Audi A3 Sportback e-tron.

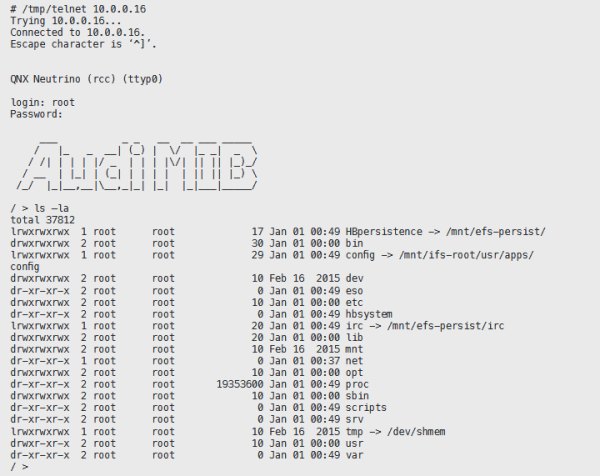

Effettuando la connessione via WiFi e sfruttando una delle porte TCP lasciate aperte sul software di infotainment, i ricercatori sono riusciti a guadagnare i privilegi più elevati (diritti di root) e accedere a una serie di informazioni sullo stato del veicolo.

Keuper e Alkemade hanno spiegato in quest’analisi tecnica che in certi frangenti un aggressore può ascoltare le conversazioni del conducente, abilitare o disabilitare il microfono integrato, sottrarre il contenuto della rubrica e la cronologia.

Sfruttando la stessa vulnerabilità individuata dagli esperti di Computest, vi sarebbe anche la possibilità di risalire a tutti gli spostamenti dell’auto o seguirne i movimenti in qualunque momento.

I ricercatori hanno aggiunto che il sistema di infotainment è indirettamente connesso al sistema di accelerazione e frenata del veicolo con tutto ciò che potrebbe conseguirne. Il duo ha dichiarato di aver sospeso le investigazioni temendo, altrimenti, di violare la proprietà intellettuale Volkswagen.

Le problematiche individuate sono state privatamente segnalate a Volkswagen nel mese di luglio 2017 e i ricercatori hanno più volte incontrato i responsabili della casa automobilistica per illustrarle nel dettaglio.

Volkswagen ha risposto che la vulnerabilità segnalata da Computest è stata corretta già da un paio d’anni, come si evince esaminando il testo della lettera che i ricercatori hanno appena ricevuto.

Keuper e Alkemade si sono detti ancora piuttosto preoccupati perché l’aggiornamento citato da Volkswagen non sarebbe arrivato sui veicoli dei clienti in modalità automatica (over-the-air). Inoltre la società produttrice ha ammesso che il problema è stato corretto su tutti i veicoli messi in produzione da metà 2016 ma non ha chiarito le iniziative poste in essere a tutela dei possessori di veicoli acquistati in precedenza.

Da parte loro i ricercatori di Computest si sono impegnati a non rivelare il funzionamento del loro exploit così da non porre in pericolo alcun cliente Volkswagen o Audi.

/https://www.ilsoftware.it/app/uploads/2023/05/img_17296.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/intel-unison-fine-supporto.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/wp_drafter_482136.jpg)

/https://www.ilsoftware.it/app/uploads/2025/07/proton-vs-apple-app-store.jpg)

/https://www.ilsoftware.it/app/uploads/2025/04/mini-tastiera-techly-78-tasti-italiano.jpg)