I possessori di NAS Western Digital My Book Live stanno segnalando perdite di dati sui loro dispositivi, misteriosamente “azzerati”. Il contenuto del NAS appare completamente vaporizzato e l’accesso al dispositivo non è più possibile né tramite browser né utilizzando l’app di Western Digital (per accedere ai file e gestire i dispositivi in remoto, anche se il NAS è dietro un firewall o un router).

Esaminando i file di log si è potuto verificare che i NAS affetti dal problema hanno ricevuto un comando trasmesso a distanza che ha disposto il reset completo del dispositivo e dei file in esso memorizzati.

Gli aggressori potrebbero aver sfruttato una vecchia vulnerabilità presente nei NAS, almeno nel caso dei dispositivi che ad oggi non sono stati correttamente aggiornati. Western Digital sta però ancora svolgendo tutte le verifiche del caso e fintanto che il quadro non sarà chiaro consiglia di disconnettere dalla rete Internet tutti i dispositivi My Book Live e My Book Live Duo utilizzati a livello mondiale.

I NAS in questione hanno ricevuto le ultime patch di sicurezza nel 2015 e da allora non sono stati rilasciati nuovi aggiornamenti del firmware. Non si esclude neppure, quindi, che sia stata sfruttata una lacuna di sicurezza mai emersa pubblicamente fino ad oggi.

Alcuni utenti che hanno lamentato il problema affermano di essere riusciti a recuperare almeno una parte dei dati usando utilità come Photorec e Testdisk.

Le prime conferme sulle modalità di attacco utilizzate per azzerare il contenuto dei NAS Western Digital My Book Live

L’analisi del contenuto dei NAS Western Digital attaccati ha evidenziato la presenza di uno script chiamato factoryRestore.sh responsabile della cancellazione dei dati dai dispositivi di memorizzazione.

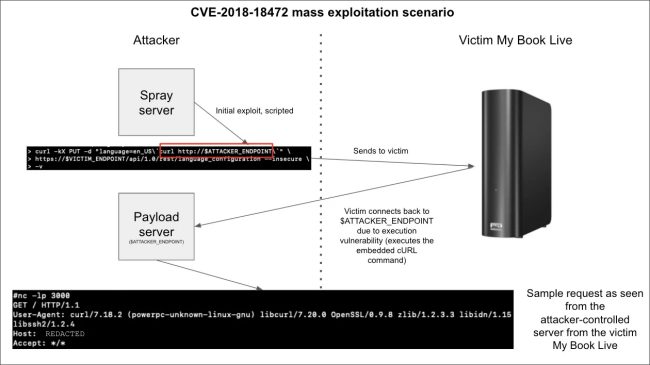

Stando all’esito delle prime verifiche i criminali informatici avrebbero utilizzato una falla (CVE-2018-18472) risalente al 2018 che Western Digital non ha risolto perché le unità My Book Live non sono più supportate mediante il rilascio di firmware aggiornati ormai da circa 6 anni. Non sarebbe però l’unica vulnerabilità: il wiping del contenuto dei dispositivi sarebbe stato richiesto usando uno zero-day del quale ancora non si conosce “l’identità”.

Il CTO di Censys, Derek Abdine, ha scoperto che l’ultima versione ufficiale del firmware distribuito a suo tempo per i dispositivi My Book Live conteneva una grave “svista”: il codice che permetteva di impedire i tentativi di reset del dispositivo a distanza è stato inspiegabilmente commentato da Western Digital.

L’aspetto positivo è che per resettare i My Book Live altrui e disporre la cancellazione dei dati un aggressore può agire solo in ambito locale oppure nelle situazioni in cui il NAS risultasse raggiungibile dalla rete Internet attraverso la porta WAN.

Nell’immagine prodotta da Censys si vede lo schema dell’attacco ai NAS Western Digital che ha molti punti in comune con le aggressioni sferrate a tanti dispositivi IoT (inseriti automaticamente all’interno di una botnet).

In attesa di capire se Western Digital rilascerà una patch per dispositivi molto famosi e utilizzati come i My Book Live pur non essendo supportati da anni, il consiglio è quello di non farli affacciare direttamente sulla rete Internet limitandosi al loro utilizzo solo nella LAN o dietro a un server VPN.

/https://www.ilsoftware.it/app/uploads/2023/05/img_23153.jpg)

/https://www.ilsoftware.it/app/uploads/2025/05/synology-COMPUTEX-2025.jpg)

/https://www.ilsoftware.it/app/uploads/2024/12/NAS-QNAP-ts-433eu-rack.jpg)

/https://www.ilsoftware.it/app/uploads/2024/09/NAS-economici-tower-QNAP.jpg)

/https://www.ilsoftware.it/app/uploads/2024/08/sistema-operativo-per-nas-qts-52.jpg)