Nell’ultimo periodo non fanno che rincorrersi in Rete articoli che spiegano come spiare WhatsApp con o senza la disponibilità fisica dell’altrui telefono.

Complici anche alcuni recenti servizi televisivi, in molti si sono precipitati alla ricerca di applicazioni come WhatsApp Sniffer che permetterebbero di spiare le conversazioni WhatsApp di utenti collegati alla medesima rete WiFi.

Premettiamo subito che con il trascorrere del tempo le cose sono radicalmente cambiate. L’adozione di un meccanismo end-to-end per la cifratura dei messaggi da parte di WhatsApp rende inutile qualunque attività di sniffing dei pacchetti dati nell’ambito della stessa rete locale.

Tale sistema (TextSecure) è stato sviluppato dal crittografo Moxie Marlinspike, autore dell’app Signal, e – a meno di vulnerabilità intrinseche nell’algoritmo di cifratura, che ad oggi non sono mai emerse – non è più possibile leggere i messaggi inviati e ricevuti, mediante WhatsApp, con i dispositivi mobili collegati alla stessa rete WiFi.

Anche un packet sniffer come Wireshark non può direttamente interpretare il traffico WhatsApp perché esso è crittografato lungo tutto il tragitto che separa il dispositivo del mittente di un messaggio da quello del destinatario.

Il sistema di cifratura end-to-end si basa infatti sull’utilizzo di una coppia di chiavi, una pubblica e l’altra privata, che vengono create e conservate su ciascun dispositivo. La chiave privata usata per la decodifica dei messaggi è conservata nel dispositivo mobile e non può essere quindi “intercettata” da parte di terzi.

Una volta, oltre a WhatsApp Sniffer (se oggi si prova a cercare quest’applicazione ci si ritroverà solamente con un’app contenente malware…), esisteva anche un plugin per Wireshark che permetteva di esaminare il traffico all’interno della rete locale. Esso è però diventato obsoleto da quando WhatsApp ha modificato il protocollo.

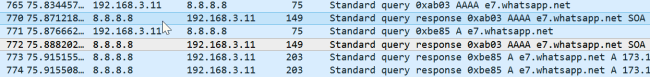

Con Wireshark è ancora possibile visualizzare le richieste DNS e la fase di scambio dei certificati via TLS non appena WhatsApp viene avviato su un qualunque device collegato alla rete WiFi ma non è assolutamente fattibile risalire al contenuto dei messaggi scambiati.

Niente attacchi man-in-the-middle (MITM) nel caso di Whatsapp, quindi.

Al funzionamento del meccanismo di crittografia end-to-end in Whatsapp abbiamo dedicato un intero articolo: Crittografia end to end su WhatsApp, come funziona.

Spiare WhatsApp con la clonazione del MAC address

Una delle metodologie più in voga per spiare WhatsApp consiste nella clonazione dell’altrui indirizzo MAC.

Com’è noto, il MAC address è un indirizzo di 48 bit che viene associato dal produttore di qualunque scheda di rete a tale dispositivo. L’attribuzione dell’indirizzo MAC è univoca: sulla faccia della Terra non esistono due schede di rete con lo stesso MAC address.

I primi tre ottetti dell’indirizzo MAC individuano l’organizzazione o il produttore che ha emesso l’identificativo (Organizationally Unique Identifier, OUI) mentre i successivi sono assegnati dal produttore della scheda rispettando il vincolo dell’univocità.

A questo indirizzo è possibile trovare un elenco con i vari OUI.

È noto, da tempo, che gli indirizzi MAC possono essere falsificati via software: in altre parole è possibile “illudere” le applicazioni installate di usare un sistema con un scheda di rete contraddistinta da un MAC address diverso da quello reale (assegnato dal produttore).

Trovare l’indirizzo MAC usato dall’interfaccia di rete dello smartphone altrui, in cui è installato WhatsApp è molto semplice. Ed è possibile farlo senza neppure disporre fisicamente del telefono, a patto che sia collegato alla medesima WiFi.

Basterà allora accedere al pannello di amministrazione del router, portarsi nella sezione Wireless o WiFi e verificare l’elenco dei device connessi, leggendo in chiaro il MAC address dello smartphone d’interesse.

In alternativa, il MAC address può essere letto accedendo alle impostazioni di Android quindi selezionando Info sul telefono, Stato, Indirizzo MAC Wi-Fi.

Una volta carpito il MAC address altrui, si dovrà necessariamente disporre di un dispositivo Android già sottoposto a rooting quindi installare sia Busybox che un’app come Terminal Emulator.

Dall’app Terminal Emulator si potrà impartire il comando seguente per “falsificare” il MAC address specificando quello relativo all’altro dispositivo mobile:

In caso di errore, al posto di wlan0, si provi a sostituire eth0.

Installando WhatsApp e indicando il numero di telefono dell’altro utente, si dovrebbero poter spiare tutte le conversazioni. Per procedere, però, bisognerà digitare il codice di conferma che verrà recapitato, via SMS, sul dispositivo mobile altrui.

La disponibilità fisica dell’altrui telefono è quindi conditio sine qua non.

Per ripristinare il proprio indirizzo MAC di default, basterà semplicemente riavviare lo smartphone Android.

Attenzione all’applicazione web che può consentire di spiare WhatsApp

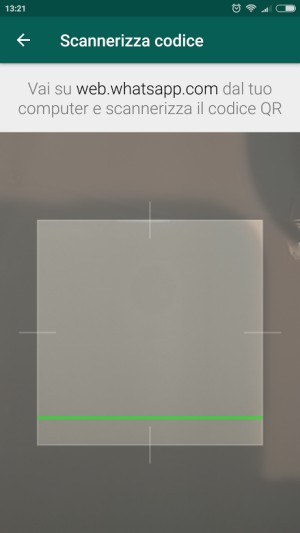

Sempre a patto di avere disponibilità fisica dell’altrui telefono, accedendo all’app WhatsApp quindi premendo il pulsante raffigurante tre pallini in colonna e, infine, scegliendo WhatsApp Web, si potrà collegare l’applicazione con un PC o meglio con un qualunque browser.

Visitando questa pagina ed effettuando la scansione del codice QR con la fotocamera digitale integrata nell’altrui dispositivo mobile, si potrà di fatto accedere a tutti i messaggi scambiati in tempo reale, indipendentemente dalla posizione geografica dello smartphone e della rete a cui esso è collegato.

Fino a qualche settimana fa, però, WhatsApp non mostrava alcuna notifica circa l’utilizzo di WhatsApp Web. Adesso, invece, ogniqualvolta venisse rilevato un sistema collegato via WhatsApp Web, l’app mostra una notifica recante l’indicazione WhatsApp Web attualmente attivo.

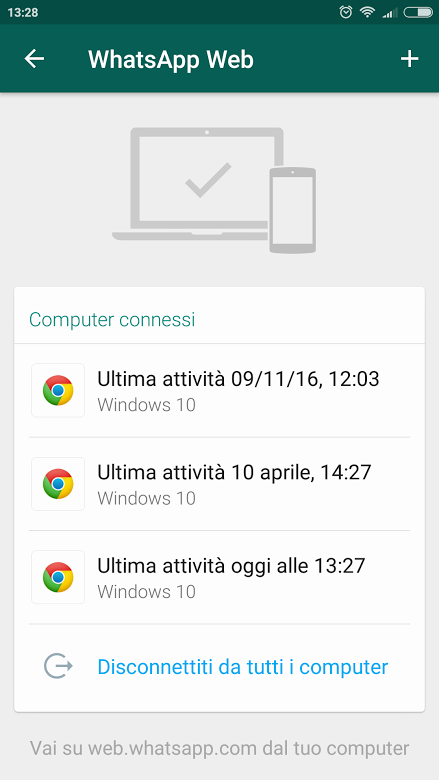

Il consiglio è quindi quello, periodicamente, di accedere alla sezione WhatsApp Web dell’app WhatsApp ed eventualmente toccare Disconnettiti da tutti i computer.

App come Cerberus e SpyStealth possono essere usate per spiare WhatsApp

Cerberus è un’eccellente applicazione, della quale abbiamo già parlato in passato (vedere Come trovare il cellulare perso o rubato con GPS e IMEI), che permette di ritrovare uno smartphone Android perso oppure rubato.

Cerberus permette però anche di acquisire automaticamente degli screenshot e di inviarli al proprietario dell’account.

Installando Cerberus su un qualunque smartphone Android, a patto però che sia stato sottoposto a procedura di rooting, un malintenzionato può automaticamente ricevere più schermate raffiguranti ciò che “la vittima” sta visualizzando sul suo smartphone.

L’app SpyStealth, facilmente reperibile in Rete, si appoggia ai server dei produttori sui quali vengono memorizzate le informazioni raccolto sull’altrui telefono.

Nel caso di WhatsApp o di qualunque altra app di messaggistica supportata, SpyStealth memorizza e organizza i messaggi e li visualizza in una comoda interfaccia web.

Anche in questo caso, però, per monitorare le app (WhatsApp compreso) è necessario che lo smartphone sia stato precedentemente sottoposto a procedura di rooting.

Come difendersi di chi cerca di spiare WhatsApp

Evitare di essere spiati durante l’utilizzo di WhatsApp è molto semplice se si seguono alcune semplici regole.

Impostare sempre un PIN o una sequenza grafica per lo sblocco del telefono

Tutte le metodologie note per spiare WhatsApp richiedono la disponibilità fisica del telefono della “vittima”. La prima regola, quindi, è evidentemente quella di non lasciare mai incustodito il proprio smartphone e assicurarsi di impostare codice PIN, sequenza grafica e sblocco mediante impronta digitale. Quest’ultima protezione consente di accedere al dispositivo difendendosi anche dagli “sguardi indiscreti”: nessuno, nelle vicinanze, potrà memorizzare la sequenza grafica di sblocco o il PIN semplicemente osservando i nostri movimenti.

Periodicamente è poi bene modificare sequenza grafica e/o codice PIN.

Proteggere l’avvio di WhatsApp e delle altre app “sensibili” con l’impronta digitale

Come spiegato nell’articolo App Android che usano il lettore di impronte digitali, è vero che sequenza grafica e PIN dovrebbero essere già più che sufficienti per proteggere l’accesso allo smartphone; purtuttavia, usando un’app gratuita come App Lock si può inibire l’utilizzo di WhatsApp se non previo riconoscimento della propria impronta digitale.

Si tratta di un livello di sicurezza aggiuntivo.

Impedire la visualizzazione delle notifiche per gli SMS a schermo bloccato

Android dispone di un’opzione di configurazione, accessibile dalla sezione Sicurezza delle impostazioni, che consente di nascondere i contenuti sensibili nella schermata di blocco del dispositivo.

Così facendo, Android non visualizzerà più un’anteprima del contenuto degli SMS in arrivo e un eventuale aggressore che avesse la disponibilità fisica del telefono ma non conoscesse il PIN o la sequenza grafica di sblocco, non potrà leggere il codice di conferma richiesto (ad esempio nel caso della clonazione del MAC address).

Controllare le app installate e i loro permessi

Tenendo sempre presente che lo smartphone deve restare un dispositivo personale, il cui utilizzo non deve essere mai condiviso con altri utenti, uno dei migliori consigli è sempre quello di controllare le app installate e verificare la presenza di app che potrebbero essere sfruttate per monitorare lo smartphone.

Nella sezione Privacy delle impostazioni di Android, inoltre, è importante controllare se e quali app sono configurate come Amministratori dispositivo, quelle che possono accedere alle notifiche e così via.

Controllare chi è collegato all’account WhatsApp mediante WhatsApp Web

Dopo aver avviato WhatsApp, è bene selezionare l’opzione WhatsApp Web dal menu principale quindi premere Disconnettiti da tutti i computer se si avessero dei dubbi circa la connessione di utenti non autorizzati da PC e dispositivi remoti.

Non si dovrebbe mai usare WhatsApp Web su dispositivi che non sono i propri: in primis perché quanto visualizzato potrebbe facilmente cadere nelle mani altrui (si pensi alla presenza di un software malevolo che monitori quanto visualizzato sullo schermo o digitato da tastiera) e poiché è elevato il rischio di dimenticarsi di effettuare la procedura di logout.

In ogni caso, la disconnessione forzata dei dispositivi connessi si effettua semplicemente toccando la voce Disconnettiti da tutti i computer.

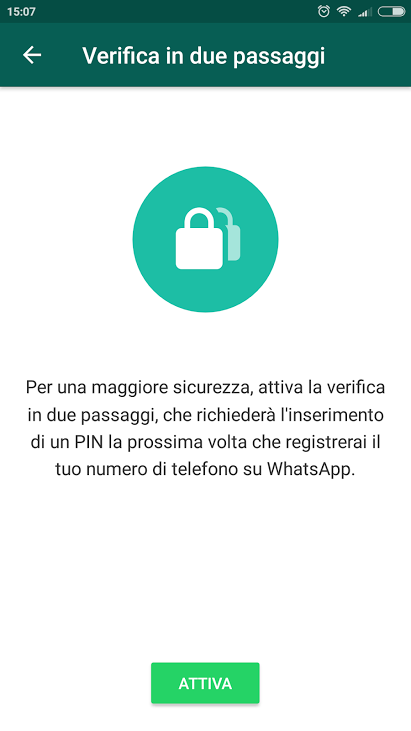

Attivare l’autenticazione a due fattori di WhatsApp

Accedendo alle impostazioni di WhatsApp quindi selezionando Account, Verifica in due passaggi, Attiva, si può impostare un codice di sicurezza che verrà richiesto ogniqualvolta si provasse ad riattivare WhatsApp su un qualunque dispositivo.

Si tratta di una misura di protezione addizionale che permette di azzerare l’efficacia di gran parte degli attacchi ancor’oggi possibili nei confronti degli utenti WhatsApp.

/https://www.ilsoftware.it/app/uploads/2023/05/img_15423.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/ILSOFTWARE-1.jpg)

/https://www.ilsoftware.it/app/uploads/2024/08/google-pixel-9-novita.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/gemini-whatsapp-7-luglio-2025.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/35.jpg)