Una campagna di attacchi mirati contro utenti di applicazioni di messaggistica sicura ha spinto le autorità olandesi a diffondere un avviso ufficiale rivolto a funzionari pubblici, giornalisti e personale militare. L’operazione sfrutta tecniche di ingegneria sociale per prendere il controllo di account su piattaforme molto diffuse come Signal e WhatsApp, senza dover compromettere i sistemi di cifratura delle applicazioni. Il fenomeno non riguarda vulnerabilità tecniche nei protocolli di sicurezza, ma l’abuso delle normali procedure di autenticazione e gestione dei dispositivi.

Come accennato, l’allerta arriva dai servizi di intelligence dei Paesi Bassi – il MIVD (Netherlands Defence Intelligence and Security Service) e l’AIVD (General Intelligence and Security Service) – che hanno individuato una campagna phishing mirata collegata a gruppi di hacker sponsorizzati da uno Stato. Gli attacchi puntano a ottenere accesso alle conversazioni private di bersagli specifici, con l’obiettivo di monitorare comunicazioni sensibili e raccogliere informazioni strategiche.

Una campagna di phishing mirata contro utenti Signal e WhatsApp

Secondo le informazioni diffuse dalle autorità olandesi, la campagna utilizza tecniche di phishing altamente personalizzate per convincere le vittime a fornire dati di autenticazione. Gli aggressori contattano direttamente il bersaglio attraverso messaggi che imitano comunicazioni ufficiali del servizio di supporto dell’applicazione.

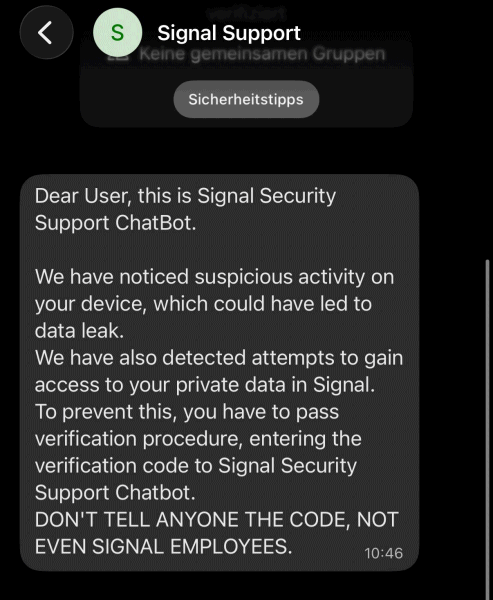

Il messaggio tipico inviato dai criminali segnala una presunta attività sospetta sull’account e invita l’utente a completare una procedura di verifica per evitare una fuga di dati. In realtà si tratta di una trappola studiata per ottenere il codice di autenticazione o il PIN dell’account.

Nel caso di Signal, la registrazione di un account su un nuovo dispositivo richiede l’inserimento di un codice temporaneo inviato tramite SMS e, se attivata, la verifica tramite PIN. Se la vittima comunica queste informazioni agli aggressori, il processo di registrazione può essere completato su un dispositivo controllato dagli attaccanti.

Una volta completata la procedura, l’account viene di fatto trasferito su un nuovo dispositivo e il controllo passa agli aggressori. In alcuni casi gli operatori malevoli modificano anche il numero associato all’account per mantenere l’accesso persistente e impedire alla vittima di recuperare facilmente il controllo.

Nell’immagine (fonte: Signal) un esempio di messaggio fraudolento inviato dai criminali informatici agli utenti Signal.

Come gli attaccanti sfruttano le funzionalità legittime delle app

Gli attacchi osservati non sfruttano vulnerabilità nel software delle piattaforme di messaggistica. Le applicazioni mantengono intatti i loro meccanismi crittografici e le infrastrutture di sicurezza. Il punto debole si trova nella fase di autenticazione e nella gestione dei dispositivi collegati.

Una tecnica alternativa individuata dalle autorità sfrutta la funzione Dispositivi collegati, presente sia in Signal sia in WhatsApp. Tale funzione permette agli utenti di collegare un computer o un tablet all’account principale tramite la scansione di un codice QR.

Gli aggressori inducono la vittima a scansionare un codice QR con il pretesto di attivare una procedura di sicurezza o un servizio di supporto. In realtà il codice collega l’account a un dispositivo controllato dall’attaccante, che da quel momento può leggere messaggi e monitorare le conversazioni senza bloccare l’accesso al proprietario legittimo.

Il risultato è un accesso silenzioso alle chat individuali, alle conversazioni di gruppo e alla lista dei contatti. Dal punto di vista operativo si tratta di una forma di sorveglianza discreta: l’utente continua a utilizzare l’applicazione normalmente, mentre una copia delle comunicazioni è sincronizzata su un altro dispositivo.

È esattamente il principio alla base della truffa WhatsApp basata sui Dispositivi collegati, sfruttata non solo per leggere le comunicazioni altrui ma anche per trarre in inganno i contatti della vittima.

Segnali di compromissione e misure di difesa

Ancora una volta, ricordiamo che i codici di verifica e i dati di autenticazione non devono mai essere trasferiti a soggetti terzi. Né WhatsApp né Signal chiedono mai agli utenti di condividere codici o PIN.

Un controllo fondamentale consiste nella verifica periodica dei dispositivi collegati all’account. Sia Signal sia WhatsApp offrono una sezione dedicata nelle impostazioni che mostra tutti i terminali associati all’account attivo. La presenza di dispositivi sconosciuti rappresenta un chiaro indicatore di compromissione.

Nel caso di Signal, una protezione aggiuntiva è rappresentata dalla funzione Blocco registrazione, accessibile toccando la voce Account nelle impostazioni. Quando attivata, richiede l’inserimento del PIN scelto dall’utente ogni volta che qualcuno tenta di registrare il numero su un nuovo dispositivo. Senza il codice corretto, il processo di registrazione non può essere completato.

Queste misure non eliminano il rischio di phishing, ma riducono in modo significativo la probabilità di acquisizione dell’account da parte di terzi.

L’elemento decisivo resta la consapevolezza dell’utente: gli attacchi più efficaci non cercano di violare la cifratura delle app, ma di convincere la vittima a consegnare volontariamente le credenziali.

/https://www.ilsoftware.it/app/uploads/2026/03/attacchi-signal-whatsapp-aumento.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/shazam-chatgpt-riconoscimento-brani-musicali.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/satispay.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/microsoft-authenticaor-compatibilita-grapheneos-android.jpg)

/https://www.ilsoftware.it/app/uploads/2026/03/app-android-consumo-batteria-elevato.jpg)