Proprio in occasione della Giornata Mondiale della Password 2026, si è fatto un gran parlare di un problema di sicurezza legato a Microsoft Edge. Diversi ricercatori hanno segnalato la presenza di credenziali memorizzate in chiaro durante specifiche operazioni di esportazione o sincronizzazione con il browser dell’azienda di Redmond.

I browser salvano nomi utente e password in locale utilizzando chiavi derivate dall’utente autenticato nel sistema operativo. In ambiente Windows, Edge sfrutta Data Protection API (DPAPI), componente presente da tempo nel sistema Microsoft. DPAPI lega la cifratura all’account locale o dominio dell’utente; di conseguenza un malware eseguito con gli stessi privilegi può spesso accedere ai dati protetti senza dover rompere la cifratura.

Per questo abbiamo spesso sottolineato che i password manager dei browser web sono da considerarsi poco sicuri: molto meglio una soluzione professionale per la gestione delle credenziali che sia protetta non solo con una passphrase principale ma anche con l’autenticazione a due fattori.

Perché la memorizzazione delle password nei browser resta delicata

Il browser protegge il contenuto del suo password mananger integrato soprattutto contro accessi offline o furti del database locale, non contro compromissioni attive della sessione utente.

Edge salva le credenziali dell’utente in un database SQLite chiamato “Login Data“: i valori sono cifrati tramite chiavi AES protette da DPAPI. Microsoft ha inoltre introdotto funzionalità come Password Monitor, sincronizzazione con account Microsoft e integrazione con Windows Hello. Tutto corretto sul piano teorico; va detto però che ogni funzione aggiuntiva amplia anche la superficie di attacco.

Password in chiaro in Microsoft Edge? Nel 2026?

La segnalazione rilanciata dal SANS Internet Storm Center ha attirato attenzione soprattutto per il titolo provocatorio: “Cleartext Passwords in MS Edge? In 2026?“. Tuttavia, dietro la domanda c’è un dubbio concreto sulla gestione delle credenziali durante alcune procedure operative del browser.

Non si parla di password archiviate permanentemente in chiaro all’interno del database locale di Edge: il problema riguarda invece scenari più sfumati come esportazioni CSV, passaggi temporanei in memoria, sincronizzazioni o visualizzazioni lato utente che potrebbero rendere accessibili le password in forma leggibile.

Anche se il database locale delle password resta cifrato, il browser deve necessariamente decifrare le informazioni quando l’utente ne richiede la visualizzazione o le inserisce automaticamente nei moduli web.

Qui entra in gioco il problema del credential dumping: strumenti offensivi e malware specializzati possono leggere aree di memoria dei processi legati al browser cercando credenziali in forma leggibile. Non è una novità: framework come Mimikatz hanno mostrato per anni quanto la memoria di sistema possa diventare un bersaglio privilegiato.

Microsoft ha introdotto mitigazioni importanti in Windows 11, inclusa la protezione VBS (Virtualization Based Security) con isolamento basato sulla virtualizzazione e vari controlli di integrità kernel. Però il browser rimane comunque un’applicazione user-space: se il sistema è già compromesso con privilegi adeguati, l’attaccante può spesso intercettare dati riservati prima che tornino in forma cifrata sul disco.

Guardate come le password diventano visibili

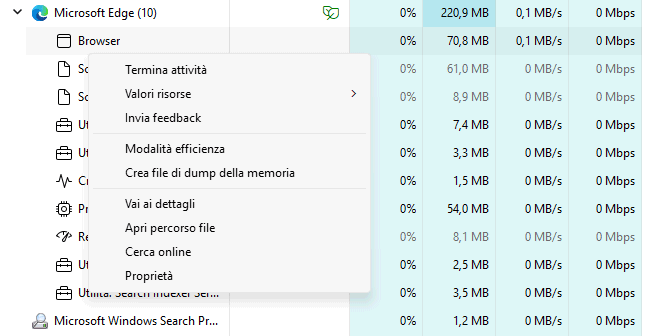

Rob VandenBrink (ISC) invita a fare una verifica: premere CTRL+MAIUSC+ESC per aprire il Task Manager, cercare Edge quindi cliccare con il tasto destro su Browser nella sezione Processi quindi selezionare Crea file di dump della memoria.

A questo punto, si può scaricare l’utilità Strings di Microsoft-Sysinternals e andare alla ricerca di una password nota, oppure sfruttare lo schema seguente per cercare qualunque credenziale associata a specifici siti web:

<url of the site><protocol>< ><userid>< >password>

Ancora, è possibile sfruttare la sintassi seguente, che consente di estrarre la maggior parte delle credenziali dell’utente gestite da Edge in un formato immediatamente leggibile:

strings -n 8 msedge.DMP | find "comhttps"

Sapete qual è la cosa ironica? Per visualizzare queste credenziali nel browser, si attiva una complessa procedura di sicurezza (…). Il tutto, però, in chiaro, a disposizione di chiunque. (…) Microsoft classifica questo comportamento come “comportamento previsto”. Non so quale manager o responsabile l’abbia deciso, spero non sia stato nessuno del loro team di sicurezza. — Rob VandenBrink (ISC)

La posizione di Microsoft

Microsoft non considera il comportamento una vulnerabilità critica vera e propria.

L’azienda ha spiegato che un eventuale accesso alla memoria del browser richiede comunque una compromissione preventiva del dispositivo e privilegi adeguati sul sistema.

Secondo la società guidata da Satya Nadella, il rischio principale non sarebbe il password manager di Edge in sé, ma la presenza di malware già caricato in locale con accesso ai processi utente.

Il punto resta però oggetto di feroci critiche perché mantenere grandi quantità di credenziali già decifrate in RAM amplia inevitabilmente il “raggio d’azione” per attività di memory scraping e credential dumping.

/https://www.ilsoftware.it/app/uploads/2026/05/recuperare-password-chiaro-dump-ram-edge.jpg)

/https://www.ilsoftware.it/app/uploads/2025/03/Firefox.jpg)

/https://www.ilsoftware.it/app/uploads/2026/05/bloccare-download-modello-gemini-nano-chrome.jpg)

/https://www.ilsoftware.it/app/uploads/2025/06/browser-diventa-spyware-chrome.jpg)

/https://www.ilsoftware.it/app/uploads/2024/10/motore-rendering-alternativo-browser-gosub.jpg)